Шифрование файлов с VeraCrypt

VeraCrypt — популярный бесплатный и открытый инструмент для шифрования данных. Он создаёт зашифрованные тома — контейнеры, которые выглядят как обычные файлы, но при монтировании ведут себя как виртуальные диски. Кроме файловых контейнеров, VeraCrypt умеет шифровать отдельные разделы и весь системный диск.

Ниже приведено подробное, практическое пошаговое руководство по созданию и использованию VeraCrypt‑тома в Windows (те же шаги применимы к macOS и Linux с небольшими отличиями в интерфейсе).

Кому это нужно и когда это работает

- Домашним пользователям, которые хранят личные документы, фото и резервные копии.

- Профессионалам, которые хотят хранить рабочие файлы отдельно и защищённо.

- При переносе конфиденциальных данных на внешние носители или в облако.

Когда это может не подойти:

- Если нужно совместно редактировать файлы онлайн в реальном времени — VeraCrypt не обеспечивает коллаборативного доступа.

- Для сценариев высокой автоматизации без возможности ввода пароля — потребуется отдельная автоматизация с ключевыми файлами, что добавляет риск.

Важно: VeraCrypt защищает данные от несанкционированного доступа, но не заменяет резервное копирование. Всегда держите резервные копии файлов в безопасном месте.

Что такое VeraCrypt?

VeraCrypt — программа с открытым исходным кодом для создания зашифрованных томов и шифрования дисков. Том — это файл, содержащий полностью зашифрованную файловую систему. Когда вы монтируете том с помощью VeraCrypt и вводите правильный пароль (и при необходимости ключевые файлы или PIM), операционная система получает виртуальный диск, доступ к которому защищён шифрованием.

Ключевые понятия в одну строку:

- Том: зашифрованный контейнер (файл .hc по умолчанию).

- Монтирование: процесс расшифровки тома и присвоения ему буквы диска.

- Ключевые файлы: дополнительные файлы, требуемые для разблокировки тома.

- PIM: индивидуальный параметр, задающий количество итераций хеш‑функции для усиления защиты.

Подготовка и установка

- Зайдите на страницу загрузок VeraCrypt и загрузите установщик для вашей ОС. Убедитесь, что скачиваете с официального сайта.

- Установите VeraCrypt, приняв стандартные настройки, если не требуется специализированная конфигурация.

- Во время установки на Windows можно разрешить ассоциацию файлов .hc с VeraCrypt — это удобно для быстрого открытия томов двойным кликом.

Совет: проверяйте контрольные суммы загрузки, если загружаете программу из публичной сети в небезопасной среде.

Как создать VeraCrypt‑том (файловый контейнер)

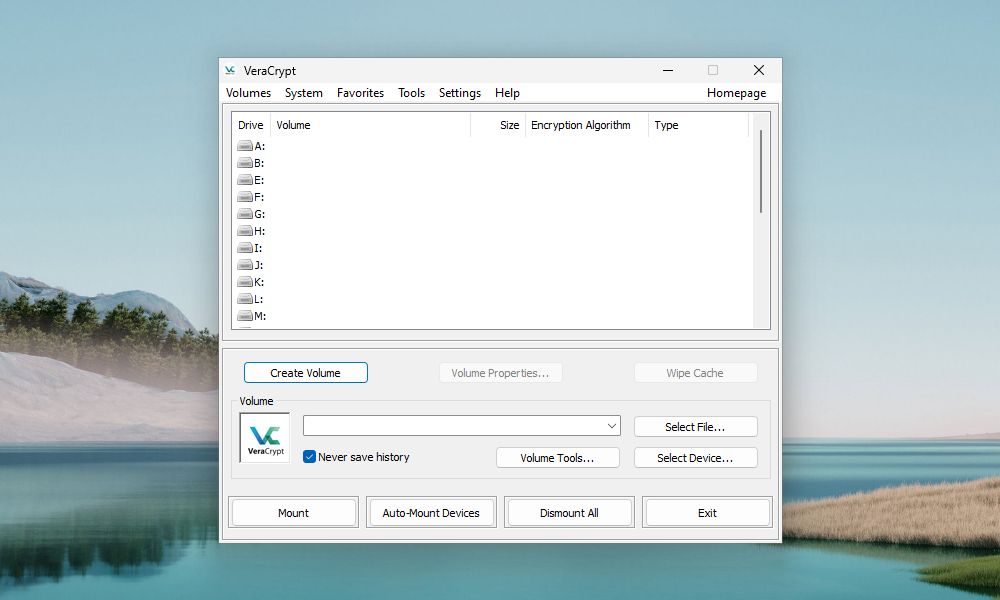

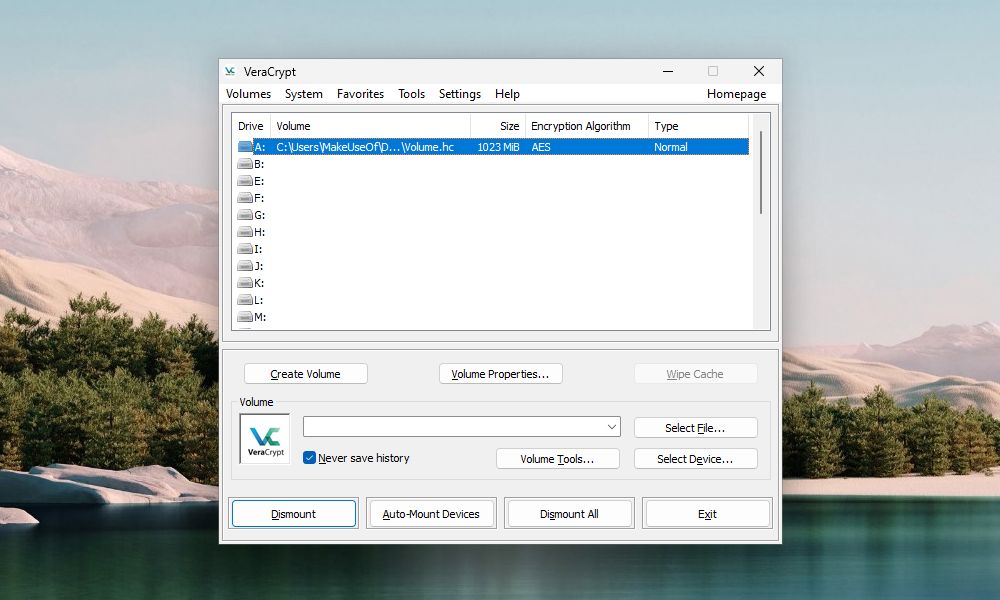

Откройте VeraCrypt. В главном окне вы можете смонтировать существующие тома или запустить мастера создания нового тома.

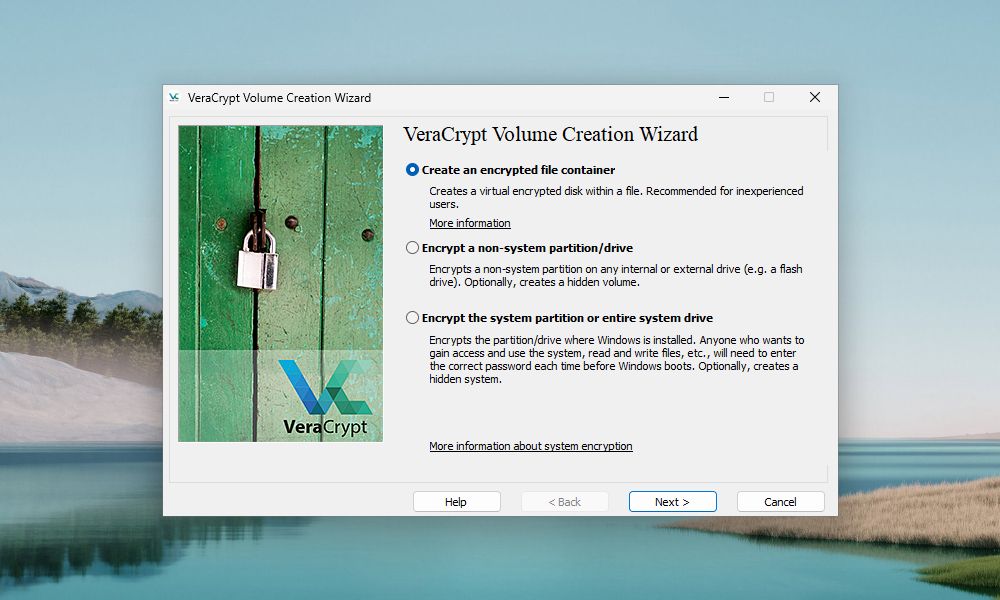

- Нажмите Create Volume (Создать том).

- В мастере выберите Create an encrypted file container (Создать зашифрованный файл‑контейнер). Это самый универсальный вариант для хранения файлов и переносимых томов.

Примечание: здесь же доступны варианты шифрования разделов и шифрования системного диска — выбирайте их только если точно понимаете последствия.

- Нажмите Next.

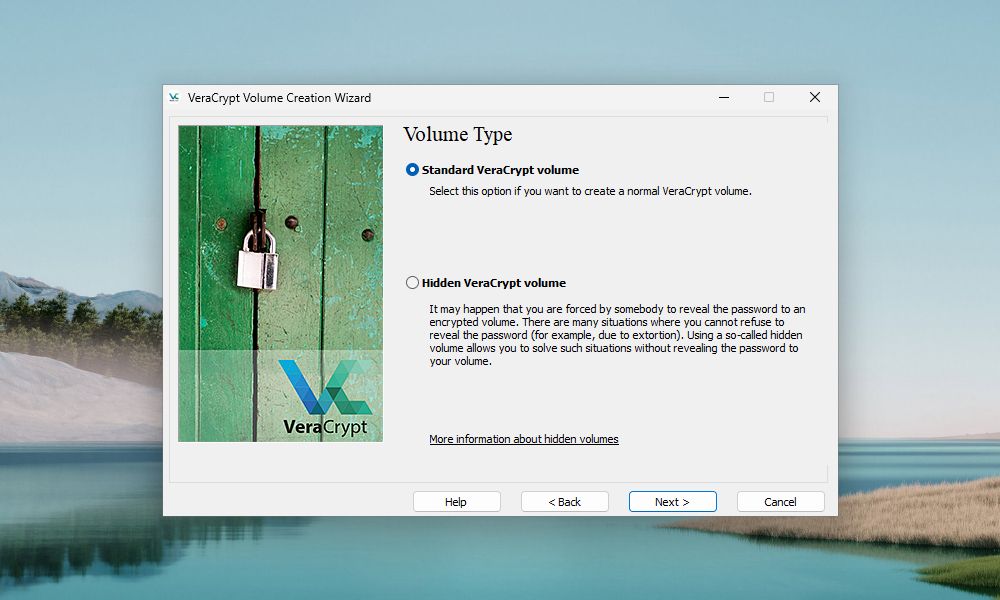

Выберите Standard VeraCrypt volume (Стандартный том). Если вам нужна защита от принуждения раскрыть пароль, рассмотрите Hidden VeraCrypt volume (Скрытый том). Скрытый том создаётся внутри стандартного и позволяет при необходимости предъявить «ложный» пароль.

Нажмите Next.

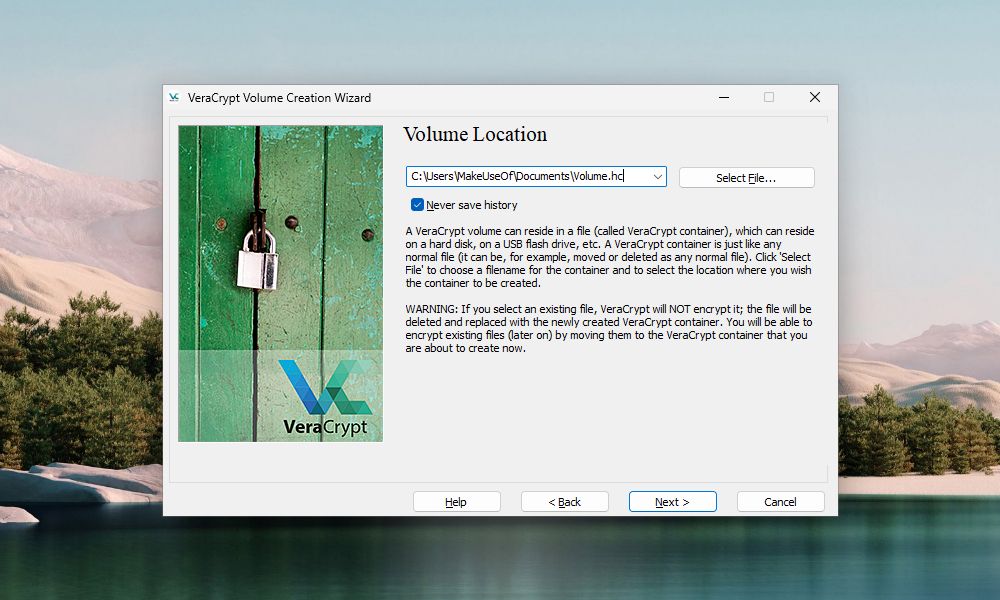

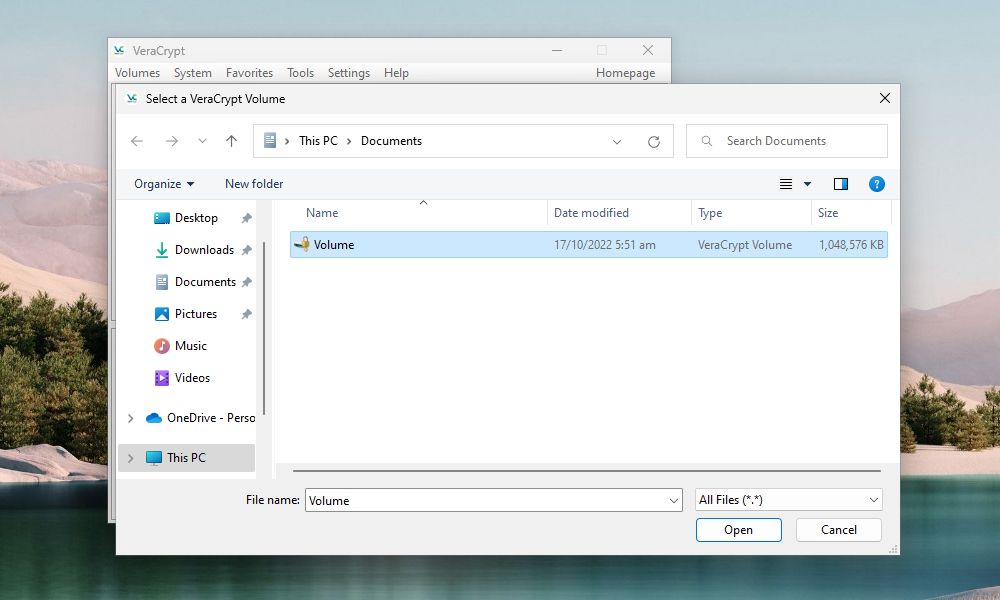

- На экране Volume Location нажмите Select File и укажите имя и путь для файла тома. Рекомендуется добавить расширение .hc, чтобы при ассоциации Windows файл открывался двойным кликом.

Подсказка по маскировке: можно дать файлу тома имя и расширение, похожие на обычный документ, но это только поверхностная маскировка — защита обеспечивается шифрованием.

Важно: прежде чем сохранять файл, убедитесь, что на выбранном носителе достаточно места для тома заданного размера.

- Нажмите Next.

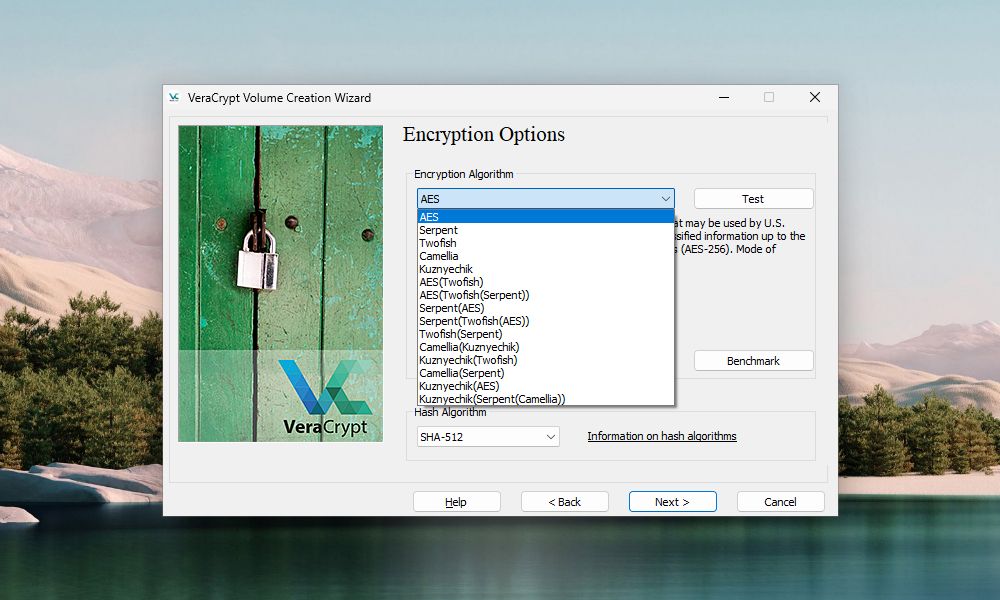

Выберите Encryption Algorithm и Hash Algorithm. По умолчанию в VeraCrypt используются безопасные комбинации. Если не уверены, оставьте настройки по умолчанию. VeraCrypt также позволяет комбинировать алгоритмы для повышения топологической устойчивости.

Нажмите Next.

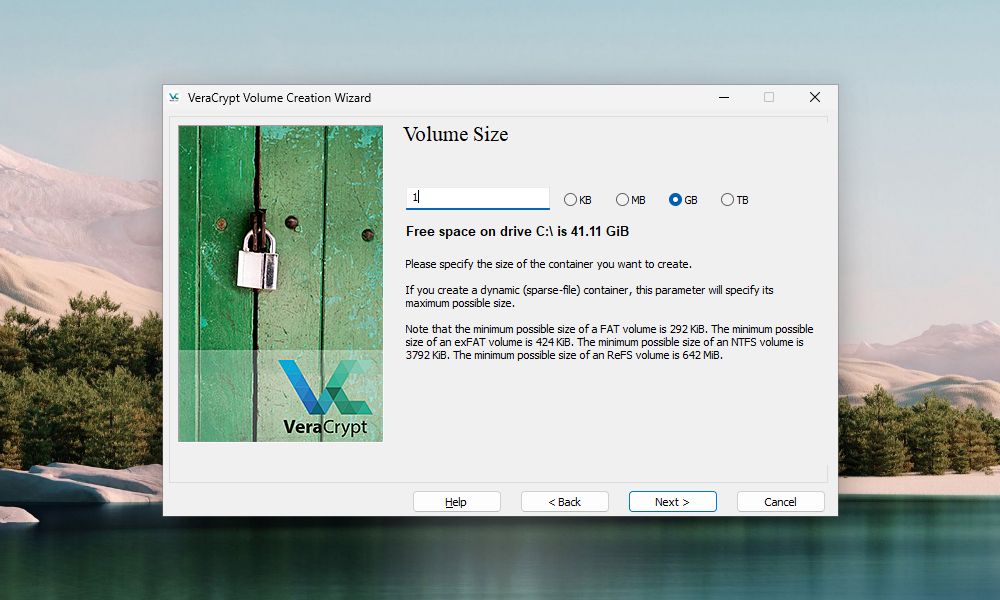

Укажите размер тома и единицы измерения (KB, MB, GB, TB). Оцените объём данных, которые вы собираетесь сохранять, и добавьте небольшой запас.

Нажмите Next.

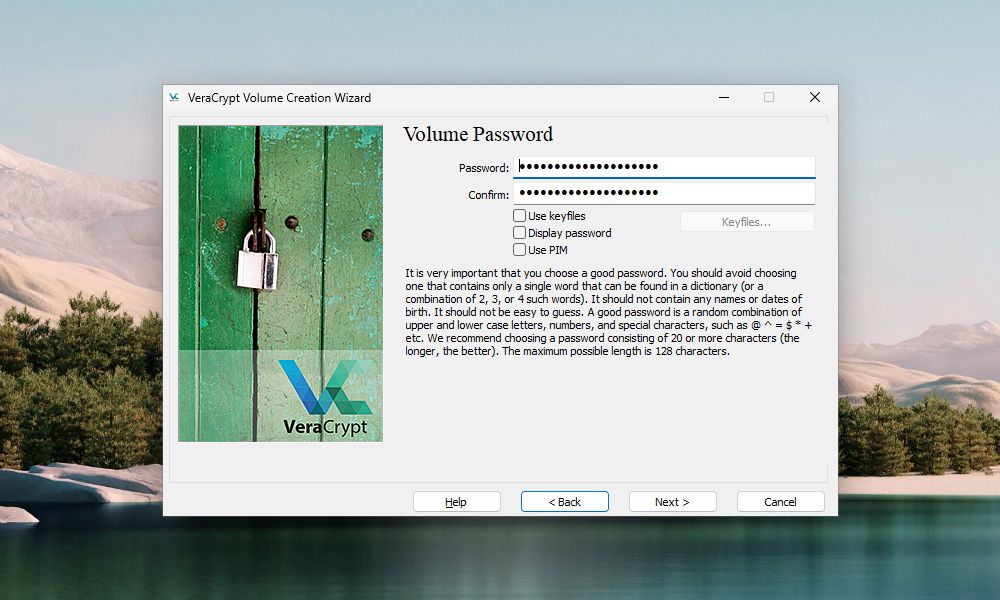

- Придумайте и введите надёжный пароль в поля Password и Confirm. Рекомендуется:

- Длина пароля не менее 20 символов для высокой стойкости.

- Использовать случайную фразу (passphrase) или генератор паролей.

- При необходимости добавить keyfiles и/или PIM.

Если вы вводите пароль короче 20 символов, программа покажет предупреждение. Нажмите No, чтобы вернуться и увеличить длину.

- Нажмите Next.

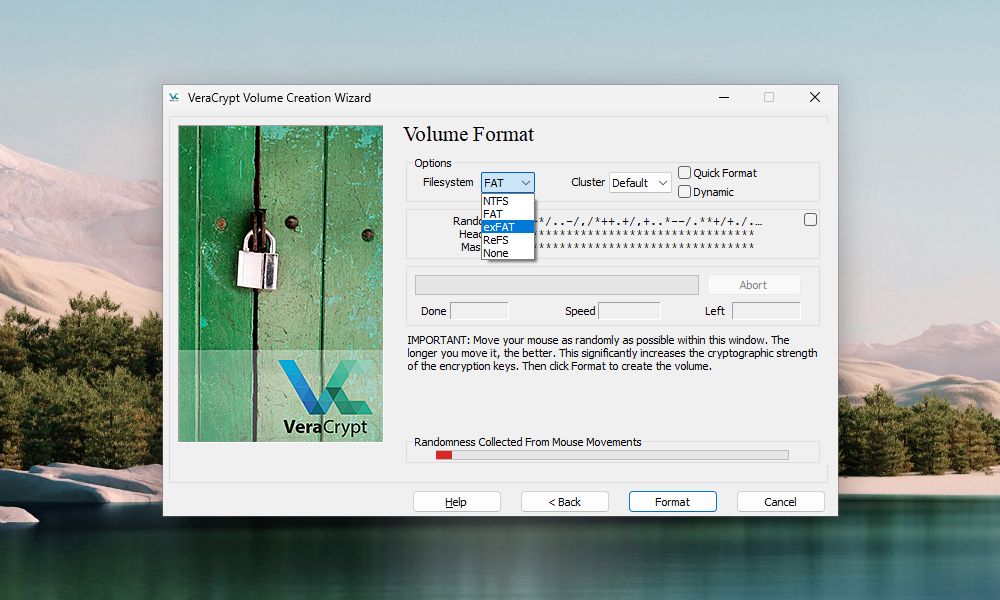

Выберите файловую систему тома: FAT/exFAT для совместимости между ОС, NTFS для Windows‑специфичных функций. Оставьте Cluster = Default. Не включайте Dynamic и Quick Format, если не понимаете последствия: динамические тома ведут себя по‑другому.

Для генерации энтропии перемещайте мышь по экрану. Это улучшает стойкость ключей. Двигайте мышь до тех пор, пока индикатор «Randomness Collected From Mouse Movements» не перейдёт в зелёную зону.

Нажмите Format и подтвердите запрос UAC (на Windows) если появится.

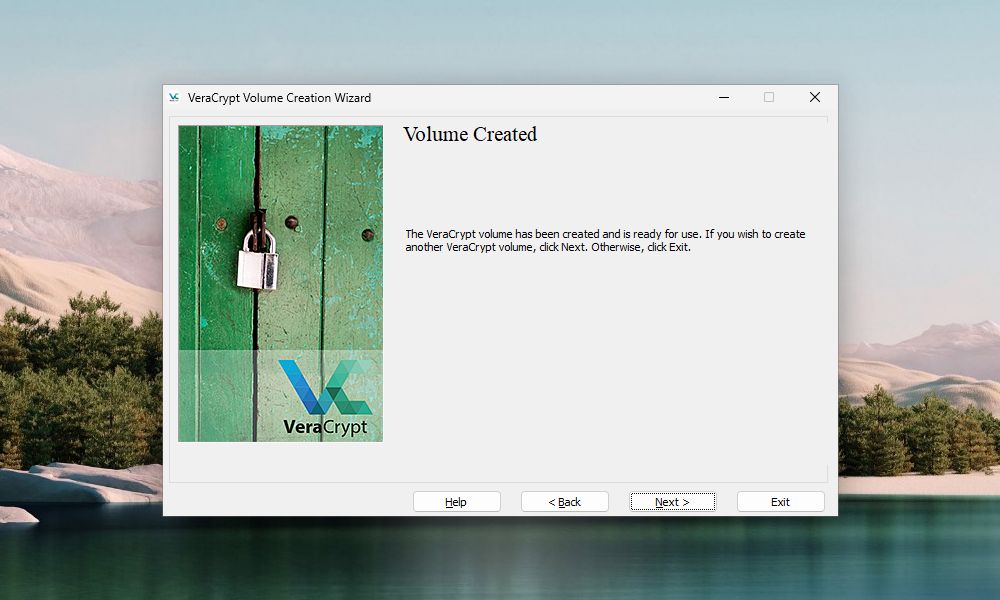

- По завершении появится сообщение об успешном создании тома. Нажмите OK, затем Next и Exit, чтобы выйти из мастера.

Совет по резервному копированию: создайте резервную копию файла‑тома .hc и храните её в нескольких защищённых местах (внешний диск, офлайн‑хранение). Не храните резервную копию рядом с компьютером, где она может быть украдена вместе с устройством.

Как смонтировать VeraCrypt‑том и работать с ним

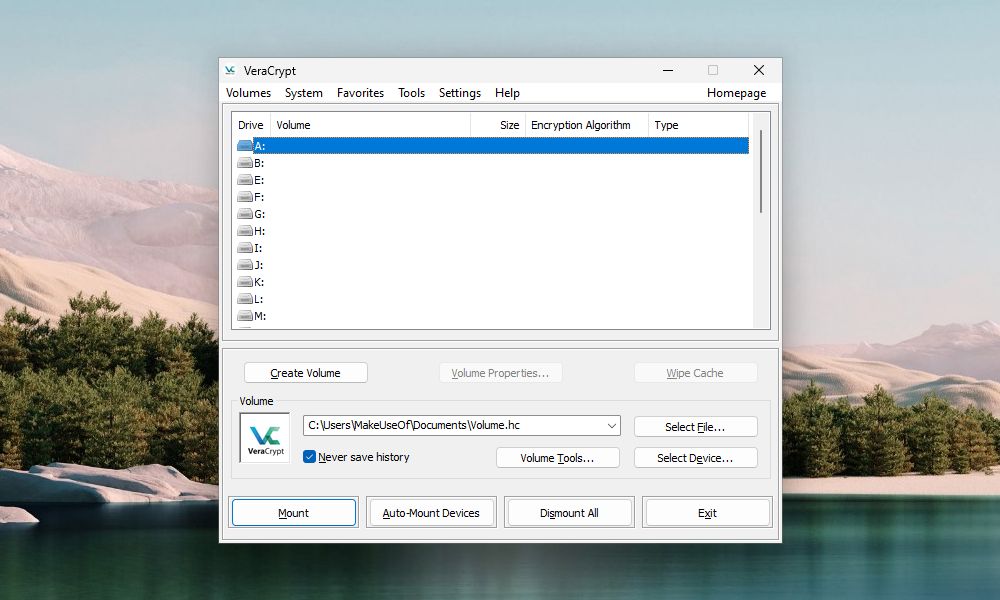

- В главном окне VeraCrypt выберите неиспользуемую букву диска для будущего тома.

Нажмите Select File и укажите файл тома (.hc), который вы создали.

Нажмите Mount.

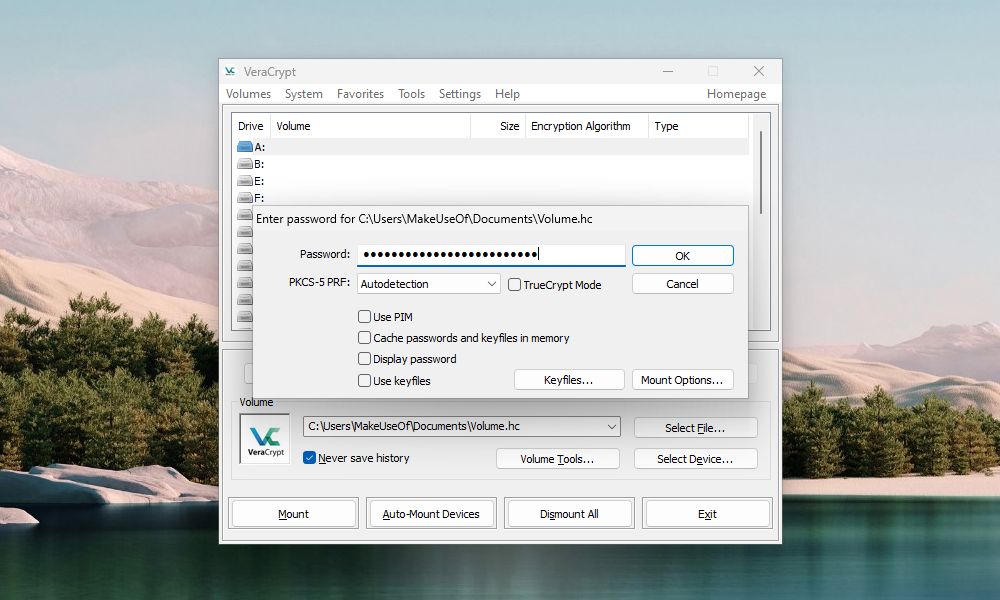

Введите пароль. Если вы помните использованный Hash Algorithm, выберите соответствующий PKCS‑5 PRF; можно оставить Autodetection — это увеличит время расшифровки, но работает надёжно.

Если вы использовали keyfiles при создании тома, отметьте Use keyfiles и укажите те же файлы. Если при создании задавали PIM, введите его в поле Volume PIM.

Нажмите OK. Появится индикатор прогресса расшифровки — время зависит от размера тома и выбранных алгоритмов.

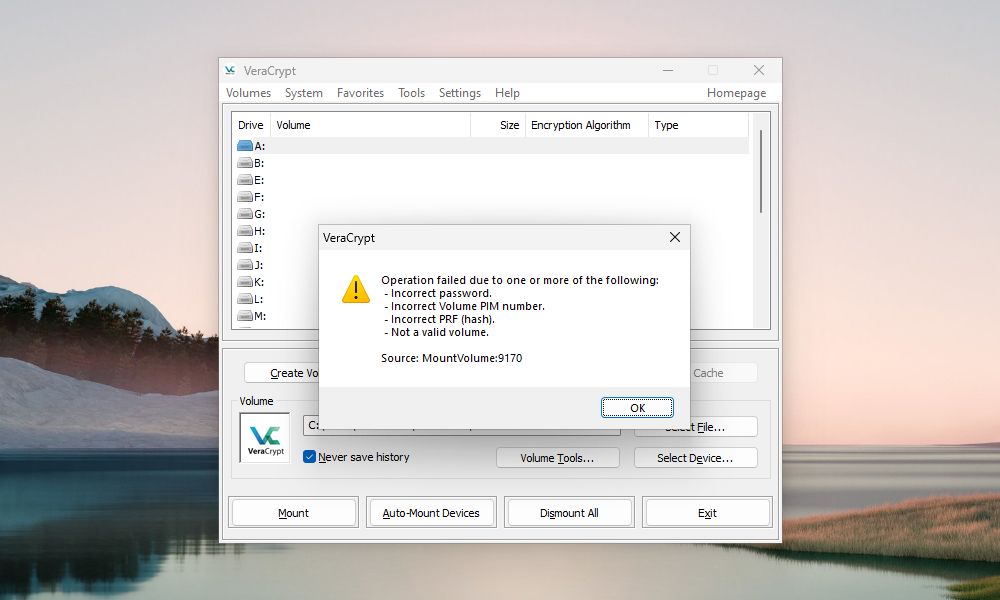

Если пароль неверный или не совпадают ключевые файлы/PIM, вы увидите сообщение об ошибке. Нажмите OK и попробуйте снова.

После успешного монтирования том появится в списке с присвоенной буквой. Двойной клик на нём в VeraCrypt или переход к букве в Проводнике откроет виртуальный диск.

VeraCrypt не сохраняет расшифрованные данные на диск — все операции происходят в оперативной памяти. Это значит, что при правильном закрытии тома на диске не останется незашифрованных следов.

Как безопасно размонтировать том

- В главном окне VeraCrypt выберите смонтированный том из списка и нажмите Dismount.

- После отключения том исчезнет из списка и виртуальный диск станет недоступен.

Важно: всегда корректно размонтируйте том перед извлечением внешнего носителя или перезагрузкой системы, чтобы не потерять данные.

Практические советы по безопасности

- Пароль: используйте длинную случайную фразу или генератор паролей. Минимум 20 символов рекомендован для защиты от брутфорса.

- Keyfiles: добавляют уровень безопасности, особенно если пароль короткий. Храните ключевой файл отдельно от тома.

- PIM: увеличивает время генерации ключа — используйте только если понимаете, как восстановить PIM.

- Маскировка тома: скрытые тома полезны в сценариях принуждения, но требуют аккуратной настройки.

- Резервные копии: храните резервные копии зашифрованных томов в нескольких безопасных местах.

- Обновления: регулярно обновляйте VeraCrypt и систему для защиты от уязвимостей.

Типичные ошибки и как их избежать

- Храните пароль и Keyfile вместе с томом — это сводит защиту на нет. Разделяйте хранение.

- Использование коротких паролей. Ответ: увеличьте длину и сложность.

- Quick Format при создании тома: может привести к неполной инициализации. Форматируйте полноценно, если сомневаетесь.

- Не делайте системных изменений, влияющих на диски, пока том смонтирован.

Ролевые чек‑листы

Домашний пользователь:

- Выбрать файловый контейнер .hc.

- Пароль ≥ 20 символов или фраза.

- Резервное копирование тома на внешний диск.

- Размонтировать том после использования.

Пользователь‑конфиденциальность:

- Рассмотреть скрытый том для сценариев принуждения.

- Использовать keyfiles и хранить их офлайн.

- Проверять контрольные суммы загрузки VeraCrypt.

ИТ‑администратор (локальная работа):

- Настроить соглашения по хранению резервных копий.

- Вести документ о процедуре восстановления PIM/keyfiles (в защищённом хранилище).

- Обучить пользователей безопасному использованию.

Критерии приёмки

- Том успешно создаётся и появляется файл .hc в указанной папке.

- Том монтируется при вводе правильного пароля, keyfile и PIM (если применимо).

- После монтирования виртуальный диск доступен для записи и чтения.

- После размонтирования доступ к данным отсутствует.

Мини‑методология: быстрая проверка безопасности

- Создать тестовый том 100 МБ.

- Записать в том тестовый файл.

- Размонтировать и попытаться открыть файл напрямую — он недоступен.

- Смонтировать том, подтвердить наличие файла и корректность данных.

- Удалить тестовый том и ключевые файлы.

Decision flowchart: нужно ли использовать скрытый том?

flowchart TD

A[Нужно ли защищать от принуждения раскрыть пароль?] -->|Да| B[Рассмотреть скрытый том]

A -->|Нет| C[Стандартный том достаточно]

B --> D[Создать внешний том и внутри него скрытый том]

D --> E[Хранить ложный пароль и основной пароль отдельно]

C --> F[Использовать длинный пароль и keyfiles]Часто задаваемые вопросы

Можно ли восстановить пароль тома, если вы его забыли?

Нет. Без пароля, ключевых файлов или PIM восстановление невозможно. Именно поэтому важно хранить резервные копии ключей и безопасно записывать пароли.

Поддерживает ли VeraCrypt совместный доступ к тому?

VeraCrypt не предназначен для одновременной совместной работы нескольких пользователей над одним томом. Для совместной работы используйте специализированные зашифрованные файловые системы или сервисы, поддерживающие совместный доступ.

Можно ли загрузить том в облако?

Да, вы можете загружать файл‑том (.hc) в облако. Но учитывайте, что при загрузке большого тома придётся пересылать весь файл при каждом изменении (если вы не используете блок‑уровневую синхронизацию). Также храните резервные копии вне облака.

Безопасность и юридические аспекты

- В некоторых юрисдикциях может существовать правовая обязанность раскрыть пароль по требованию правоохранительных органов. Рассмотрите локальные законы перед использованием скрытых томов и способов сокрытия.

- Шифрование защищает данные, но не скрывает сам факт наличия зашифрованного файла.

Краткое руководство для восстановления доступа при проблемах

- Проверьте раскладку клавиатуры и состояние Caps Lock.

- Убедитесь, что используете правильную версию keyfile (если применимо).

- Попробуйте разные Hash Algorithm/PKCS‑5 PRF в режиме Autodetection, если монтирование не удаётся.

- Восстановите файл тома из резервной копии, если исходный файл повреждён.

Подведение итогов

VeraCrypt даёт простой и надёжный способ хранить конфиденциальные данные в зашифрованных томах. Следуйте рекомендациям по созданию длинных паролей, хранению keyfiles отдельно и регулярному резервному копированию. Для сценариев высокого риска рассмотрите использование скрытых томов.

Важно: шифрование — часть общей стратегии безопасности. Оно эффективно в сочетании с обновлениями, антивирусной защитой и внимательным поведением пользователя.

Скачать VeraCrypt и протестировать создание небольшого тома — лучший способ понять, как инструмент работает в вашей среде.

Источник: официальная документация VeraCrypt и практический опыт работы с томами.

Похожие материалы

Съёмка B‑roll для YouTube — быстрое руководство

Включить расширение в инкогнито — Chrome и Firefox

Как получить бесплатное место в облаке

Соберите Game Boy на Raspberry Pi

Как записать экран на iPhone — руководство