DNS over HTTPS (DoH): что это и как включить

Краткое определение

DNS (Domain Name System) переводит читаемые домены в IP‑адреса. DNS over HTTPS (DoH) отправляет эти запросы через зашифрованный HTTPS‑канал, что скрывает имена запрашиваемых сайтов от перехватчиков.

Почему это важно

Без шифрования DNS любой, у кого есть доступ к вашему сетевому трафику (поставщик интернет‑услуг, администратор сети, злоумышленник в той же Wi‑Fi‑сети), может увидеть, какие домены вы запрашиваете. DoH уменьшает этот риск, пряча имена доменов в HTTPS‑потоке.

Важно: DoH не делает вас анонимным — он просто шифрует DNS‑запросы. IP‑адреса и некоторые другие части соединения остаются открытыми.

Как работает обычный DNS — простыми словами

- Вы вводите в браузере адрес сайта, например google.com.

- Браузер отправляет запрос DNS на сервер, который отвечает IP‑адресом сайта.

- Затем браузер устанавливает соединение с этим IP‑адресом.

Последний шаг — сама передача DNS‑запроса — традиционно происходит в незашифрованном виде.

Пример: чем это плохо

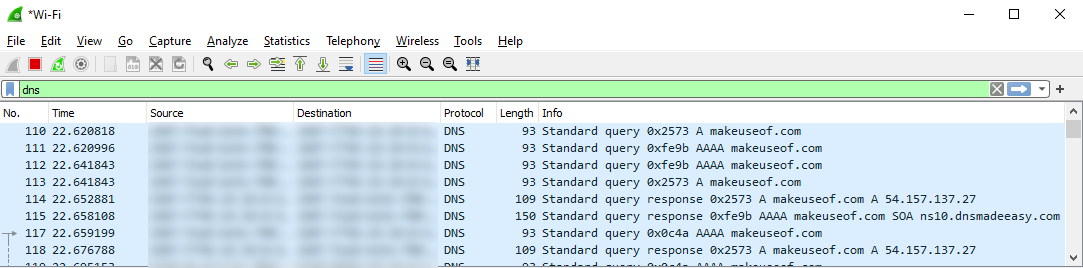

Когда DNS не зашифрован, сетевой анализатор (например, WireShark) может показать, какие домены запрашивал пользователь.

На снимке видно доменное имя в явном виде. Любой, у кого есть доступ к трафику, увидит то же самое.

Что меняет DoH

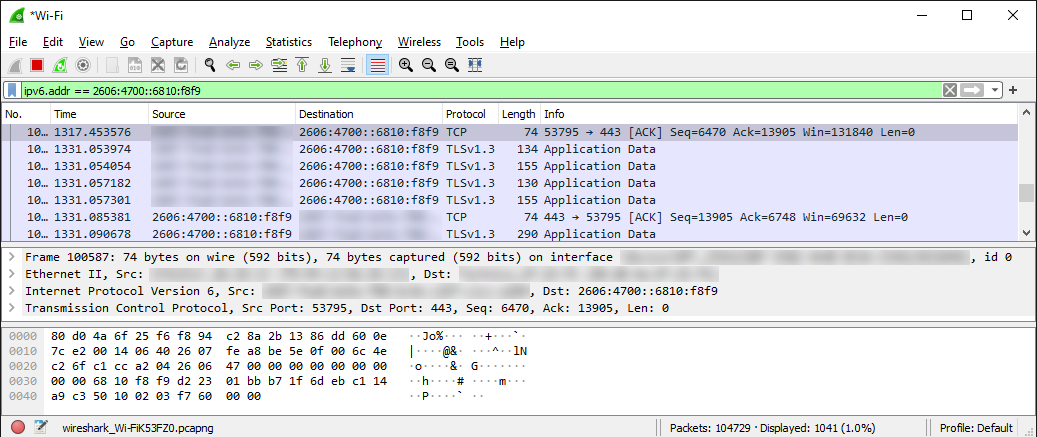

DoH инкапсулирует DNS‑запросы в HTTPS‑запросы, используя обычное шифрование TLS. Перехватчик видит только зашифрованный трафик к DNS‑провайдеру, но не сами домены.

На изображении видно, что браузер общается с IP‑адресом публичного DNS‑сервиса Cloudflare, но содержимое запросов зашифровано.

Плюсы и минусы DoH

Преимущества

- Шифрование DNS‑запросов: скрывает, какие домены вы посещаете.

- Защита от простых атак типа «человек‑посередине», которые подменяют DNS.

- Частично улучшает конфиденциальность в общих сетях Wi‑Fi.

Ограничения

- Не скрывает IP‑адреса серверов, к которым вы подключаетесь.

- SNI (Server Name Indication) в TLS пока часто остаётся незашифрованным, что выдаёт целевой хост при установлении HTTPS‑соединения.

- Переходник (fallback) при ошибках разрешения может вернуть систему к незашифрованному DNS.

- Может усложнить корпоративный мониторинг и родительский контроль.

Важно: ECH (Encrypted Client Hello) — развиваемая технология, которая намерена зашифровать SNI, но повсеместного применения ещё нет.

Когда DoH полезен, а когда нет (контрпримеры)

- Полезен: в публичных сетях Wi‑Fi, при угрозе локального перехвата DNS, если вы не хотите, чтобы провайдер видел список ваших доменов.

- Не решает: скрытие от провайдера по IP, защита от отслеживания через куки и браузерный отпечаток, обход блокировок, осуществляемых на уровне IP.

- Может создавать проблемы: в корпоративных сетях, где администраторы используют DNS‑логирование и фильтрацию для защиты от вредоносного ПО.

Альтернативы и дополнения

- VPN: шифрует весь сетевой трафик и скрывает ваш реальный IP от внешних наблюдателей, но доверие смещается к провайдеру VPN.

- Tor: максимальная анонимность для отдельных задач, но медленнее и сложнее в настройке.

- DNS over TLS (DoT): шифрует DNS на уровне TLS, используется в операционной системе или роутере; альтернативен DoH по стеку технологий.

Как включить DoH в популярных браузерах (локализованные UI‑подсказки)

Так как реализация DoH отличается по браузерам и версиям, у вас может уже быть включён DoH по умолчанию. Приведённые шаги отражают типовую последовательность в современных версиях браузеров.

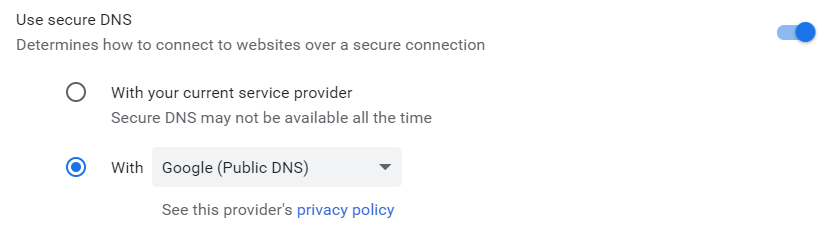

Chrome

- Откройте меню (три вертикальные точки) → Настройки.

- В разделе «Конфиденциальность и безопасность» выберите «Безопасность».

- В блоке «Дополнительно» включите «Использовать безопасный DNS».

- Оставьте «С текущим поставщиком» чтобы использовать системного провайдера, или выберите «Выбрать поставщика» и укажите Cloudflare/Google/другой.

Примечание: многие провайдеры DNS ещё не поддерживают DoH. Если вы не уверены в поддержке — укажите публичного провайдера, поддерживающего DoH.

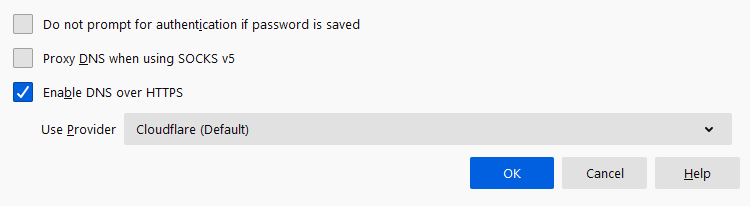

Firefox

- Меню (три полоски) → Параметры.

- Внизу страницы нажмите «Настройки» в блоке «Сетевые настройки».

- Отметьте «Включить DNS через HTTPS».

- В поле «Поставщик» выберите нужный сервис или «Пользовательский» для собственного сервера.

- Нажмите «ОК».

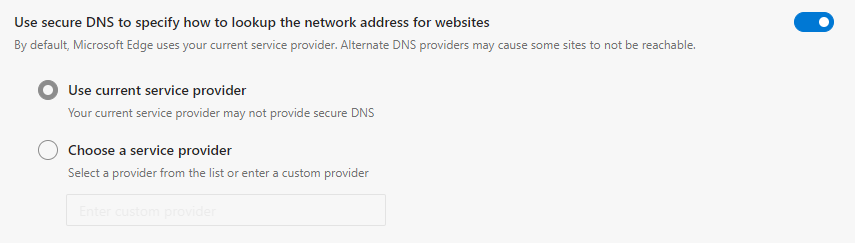

Microsoft Edge

- Меню (три точки) → Настройки.

- Слева выберите «Конфиденциальность, поиск и службы».

- Прокрутите до раздела «Безопасность».

- Либо оставьте «Использовать текущего поставщика» либо выберите «Выбрать поставщика сервиса» и задайте конкретный DoH‑провайдер.

Какую службу DoH выбрать

Популярные публичные поставщики: Cloudflare (1.1.1.1 / 1.0.0.1), Google (8.8.8.8 / 8.8.4.4). Если для вас важна минимизация логов и приватность, изучите политику конфиденциальности провайдера.

Важно: выбор поставщика меняет доверенную сторону — вы шифруете DNS перед поставщиком, но сам поставщик будет видеть ваши запросы.

Поведение при ошибках: откат к незашифрованному DNS

Некоторые реализации DoH, например Chrome на момент написания статьи, при ошибке разрешения могут откатываться к системному (незашифрованному) DNS. Это может привести к утечке информации при опечатках в домене или при проблемах у поставщика DoH.

Рекомендация: если приватность критична, используйте системный уровень с DoT или устанавливайте DNS прямо на роутере/устройство, либо применяйте VPN, который исключает локальные откаты.

Ментальная модель: как думать о DoH

- Уровень 0 — обычный DNS: имена читаемы всеми в пути.

- Уровень 1 — DoH/DoT: имена скрыты от локальных перехватчиков, но остаются видны провайдеру DoH и через IP/SNI.

- Уровень 2 — DoH + ECH + VPN/Tor: минимизация видимости и сильная приватность.

Мини‑методология: как проверить, работает ли DoH

- Включите DoH в браузере по инструкции выше.

- Откройте сайт вроде 1.1.1.1/help или обслуживающую страницу провайдера, чтобы увидеть, используется ли шифрование DNS.

- Запустите сетевой сниффер (если вы умеете) в локальной сети — вы не должны видеть читаемых DNS‑запросов.

- При сомнениях проверьте системные настройки DNS и настройки провайдера.

Чек‑лист для пользователей

- Включил DoH в браузере.

- Проверил, какой поставщик DoH используется.

- Убедился, что важные сервисы (корпоративные, родительские) работают корректно.

- При необходимости активировал VPN/Tor для полного сокрытия трафика.

Чек‑лист для системных администраторов

- Оценить влияние DoH на процессы мониторинга и фильтрации безопасности.

- При необходимости настроить корпоративный DoH‑прокси или централизованный DNS с поддержкой DoH/DoT.

- Документировать политики отключения/включения DoH на рабочих станциях.

- Тестировать отказоустойчивость и возможные откаты к незашифрованному DNS.

Решение для администраторов: когда отключать DoH

- Если корпоративные политики требуют обязательного логирования DNS.

- Если используются системы блокировки/контроля доступа, завязанные на DNS‑фильтрацию.

Совет: вместо полного отключения рассматривайте внедрение корпоративного DoH‑решения, которое централизует разрешение и логирование.

Диаграмма принятия решения

flowchart TD

A[Нужна ли защита DNS от локального перехвата?] -->|Да| B{Вы — обычный пользователь или организация?}

B -->|Пользователь| C[Включить DoH в браузере]

B -->|Организация| D[Оценить политику: настроить корпоративный DoH или оставить централизованный DNS]

C --> E{Нужна ли полная анонимность?}

E -->|Да| F[Добавить VPN или Tor]

E -->|Нет| G[Достаточно: DoH]

A -->|Нет| H[Оставить текущую конфигурацию]Проблемы совместимости и советы по миграции

- Некоторые маршрутизаторы и старые устройства не поддерживают DoH/DoT на уровне системы. В таких случаях настройте DoH в браузере или обновите сетевое оборудование.

- При переходе в корпоративной сети тестируйте на ограниченной группе пользователей перед глобальным развёртыванием.

- Документируйте изменения и готовьте инструкции по откату.

Юридический и приватный взгляд (заметка для ЕС/GDPR)

DoH меняет точку, где собираются лог‑записи DNS. В рамках GDPR это означает, что поставщик DoH, на которого вы полагаетесь, может рассматриваться как обработчик персональных данных. При внедрении в организации убедитесь, что есть договорные гарантии и прозрачная политика обработки данных.

Примечание: это обзор юридических аспектов, а не юридическая консультация. Для конкретных требований проконсультируйтесь с юристом.

Риск‑матрица (кратко)

- Риск: утечка DNS при откате — Уровень: средний. Митигирование: избегать ненадёжных fallback, применять VPN/DoT.

- Риск: ухудшение корпоративного мониторинга — Уровень: высокий для организаций. Митигирование: централизованный DoH, политика управления.

- Риск: доверие третьей стороне (DoH‑провайдер) — Уровень: средний. Митигирование: выбор провайдера с прозрачной политикой конфиденциальности.

Критерии приёмки (как проверить успешное включение)

- В браузере включена опция DoH.

- Проверочная страница провайдера подтверждает использование зашифрованного DNS.

- Локальный сниффер не показывает читаемых DNS‑запросов.

Часто задаваемые вопросы

Что лучше: DoH или VPN?

DoH решает одну задачу — шифрование DNS. VPN шифрует весь трафик и скрывает ваш реальный IP от внешних наблюдателей. Если вам нужна полная приватность, VPN (или Tor) даёт больше защиты, но DoH — это полезное и лёгкое дополнение.

Могут ли сайты по‑прежнему отслеживать меня, если я включил DoH?

Да. Сайты могут отслеживать через куки, токены, браузерный отпечаток и другие механизмы. DoH не решает эти проблем.

Как понять, что DoH действительно работает?

Откройте диагностическую страницу провайдера (например, 1.1.1.1/help) либо используйте локальный сниффер: вы не должны видеть читаемых DNS‑запросов.

Короткий вывод

DNS over HTTPS — важный шаг к повышению приватности в интернете, он эффективно шифрует DNS‑запросы и защищает от простых форм перехвата. Однако DoH не решает всех проблем приватности и может влиять на административные процессы. Включайте DoH в браузере для лучшей безопасности, но комбинируйте с VPN или Tor при необходимости полной анонимности.

Важно: перед массовым развёртыванием в организации оцените влияние на существующие системы безопасности и соблюдение нормативных требований.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента