Как включить Controlled Folder Access в Windows

Controlled Folder Access — функция приложения «Безопасность Windows» (Windows Security), доступная в Windows 10 и Windows 11. Она препятствует изменениям файлов в защищённых каталогах со стороны непроверенных приложений, тем самым снижая риск повреждения или шифрования данных вредоносными программами.

В этой статье вы найдёте:

- пошаговые инструкции для четырёх способов включения и выключения Controlled Folder Access (CFA);

- как добавить исключения для легитимных программ;

- как управлять CFA в корпоративной среде через Group Policy;

- практические сценарии, когда функция может мешать и как с этим работать;

- чек-листы для пользователя и администратора, матрицу рисков и план реагирования.

Почему это важно

Ransomware (шифровальщики) остаются серьёзной угрозой. CFA добавляет ещё один уровень защиты поверх обычного антивируса: он запрещает изменения в критичных папках для всех приложений, кроме тех, что вы явно доверили. Это минимизирует риск потери данных и необходимость восстановления из резервных копий.

Important: CFA не заменяет резервное копирование. Всегда храните резервные копии важных данных отдельно.

Один абзац определений

Controlled Folder Access (CFA) — механизм Windows Defender, блокирующий запись/изменение файлов в списке защищённых папок для приложений, не присутствующих в доверенном списке.

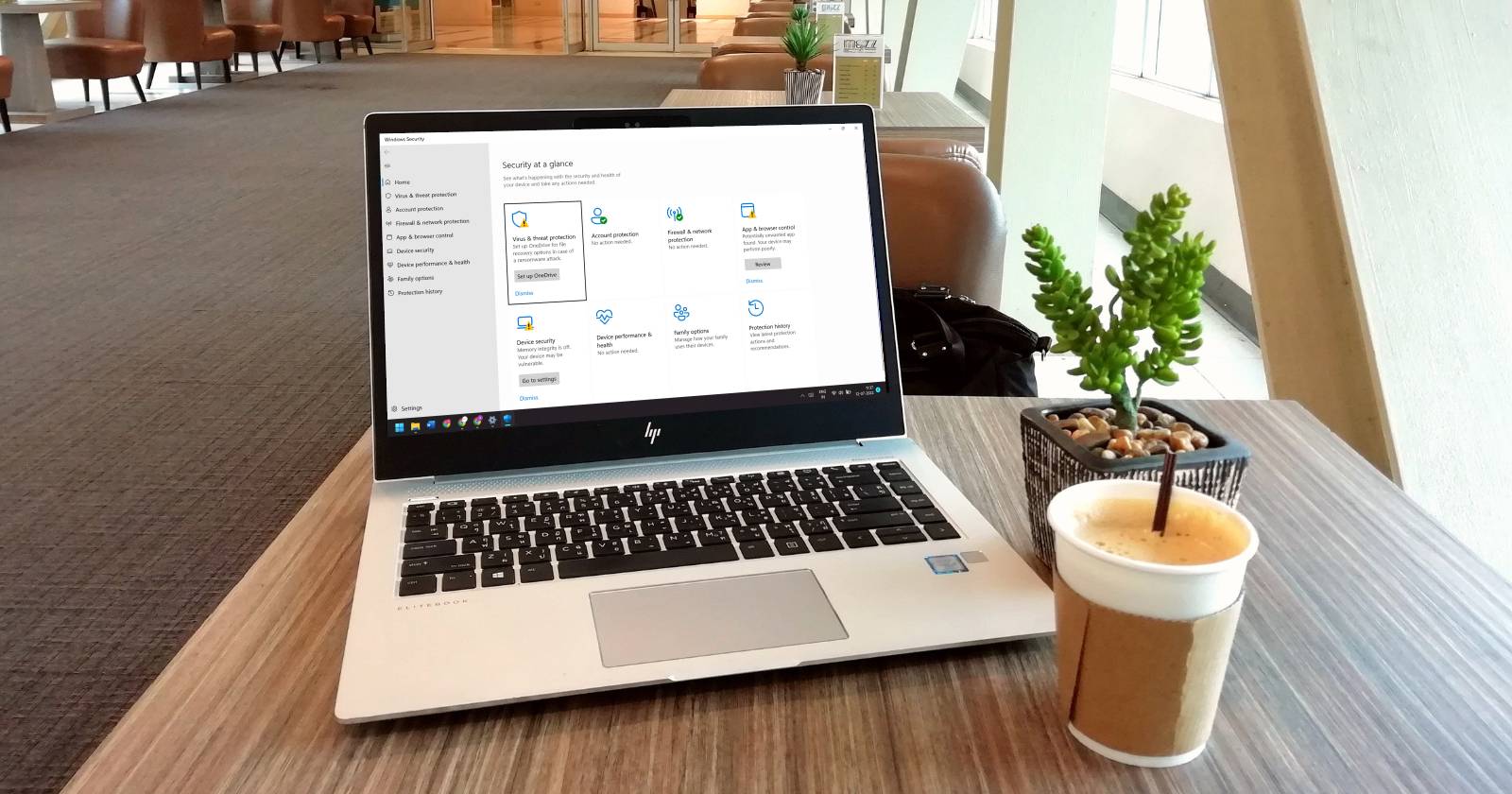

Как включить Controlled Folder Access через «Безопасность Windows»

- Откройте приложение «Пуск» и найдите «Безопасность Windows».

- Для быстрого доступа можно дважды щёлкнуть значок щита в области уведомлений (system tray).

- В окне приложения выберите раздел Защита от вирусов и угроз.

- Нажмите ссылку Управление защитой от программ-вымогателей (Manage ransomware protection).

- В разделе Контролируемый доступ к папкам (Controlled folder access) нажмите переключатель, чтобы включить функцию.

- По умолчанию CFA защищает папки пользователей: Documents, Pictures, Videos, Music и другие. Нажмите Защищённые папки (Protected folders), чтобы посмотреть список.

- Чтобы добавить папку, нажмите Добавить защищённую папку (Add protected folder), выберите директорию и подтвердите кнопку Выбрать папку (Select Folder).

Совет: для корпоративных профилей дополнительно проверьте политику центра управления (Microsoft Endpoint Manager / Intune), чтобы убедиться, что локальные изменения не будут перезаписаны.

Как включить Controlled Folder Access с помощью PowerShell

PowerShell полезен, если вы хотите скриптовать включение/отключение на множестве машин или в сценариях автоматизации.

- Нажмите Win + S для поиска.

- Введите PowerShell.

- Запустите PowerShell от имени администратора: правой кнопкой на PowerShell → Запуск от имени администратора.

- Чтобы включить CFA, выполните команду:

`Set-MpPreference -EnableControlledFolderAccess Enabled`

- Чтобы отключить CFA, выполните:

`Set-MpPreference -EnableControlledFolderAccess Disabled`

Примечание: в скриптах для деплоймента используйте проверку статуса и вывод ошибок, чтобы удостовериться, что команда выполнилась успешно. Команда Set-MpPreference относится к модулю Defender и требует прав администратора.

Как включить Controlled Folder Access через Редактор локальной групповой политики

Этот метод удобен в средах с Windows 10/11 Pro и Enterprise, где администратор хочет применять политику централизованно.

- Откройте поиск Windows и введите gpedit.msc.

- Запустите gpedit.msc.

- В левой колонке перейдите: Computer Configuration → Administrative Templates.

Разверните раздел Windows Components.

Разверните Microsoft Defender Antivirus и затем Microsoft Defender Exploit Guard.

Выберите Controlled Folder Access для просмотра доступных политик.

Откройте политику Configure Controlled folder access.

- Установите переключатель в положение Enabled.

- В выпадающем меню выберите режим Block для самого строгого режима. Также доступны режимы Audit Mode, Block disk notification only, Audit disk notification only — они полезны для тестирования перед блокировкой.

- Нажмите Apply, затем OK.

Совет: перед массовым развёртыванием используйте Audit Mode на пилотных машинах — это поможет выявить легитимные приложения, которые потребуют исключений.

Как добавить пункт включения CFA в контекстное меню Windows

Если вы часто переключаете CFA локально, можно добавить пункт в контекстное меню рабочего стола с помощью .reg-файла.

- Откройте Блокнот (Notepad).

- Вставьте в него следующий скрипт реестра:

`Windows Registry Editor Version 5.00

; Created by: Shawn Brink

; Created on: July 19th 2018

; Tutorial: https://www.tenforums.com/tutorials/114389-add-turn-off-controlled-folder-access-context-menu-windows-10-a.html

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess]

"HasLUAShield"=""

"Icon"="%ProgramFiles%\\Windows Defender\\EppManifest.dll,-101"

"MUIVerb"="Turn On or Off Control folder access"

"Position"="Bottom"

"SubCommands"=""

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\001flyout]

"MUIVerb"="Turn on Control folder access"

"HasLUAShield"=""

"Icon"="%ProgramFiles%\\Windows Defender\\EppManifest.dll,-101"

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\001flyout\command]

@="PowerShell -windowstyle hidden -Command \"Start-Process cmd -ArgumentList '/s,/c,start PowerShell.exe Set-MpPreference -EnableControlledFolderAccess Enabled' -Verb RunAs\""

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\002flyout]

"MUIVerb"="Turn off Control folder access"

"HasLUAShield"=""

"Icon"="%ProgramFiles%\\Windows Defender\\EppManifest.dll,-101"

[HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess\shell\002flyout\command]

@="PowerShell -windowstyle hidden -Command \"Start-Process cmd -ArgumentList '/s,/c,start PowerShell.exe Set-MpPreference -EnableControlledFolderAccess Disabled' -Verb RunAs\""`

- Сохраните файл как тип “Все файлы” с именем Turn on Control folder access.reg и разместите на рабочем столе.

- Дважды щёлкните по файлу и подтвердите внесение изменений в реестр (Yes).

После этого в контекстном меню рабочего стола (пункт «Показать дополнительные параметры» в Windows 11) появится подпункт Turn On or Off Control folder access с подменю для включения и выключения.

Если нужно удалить пункт, откройте редактор реестра (Regedit), перейдите к ключу

`HKEY_CLASSES_ROOT\DesktopBackground\Shell\ControlledFolderAccess`

и удалите его.

Как настроить исключения для Controlled Folder Access

Проблема CFA — он может блокировать легитимные приложения от записи в защищённые папки (например, игры, программы для редактирования фото, утилиты резервного копирования). Для таких случаев существует список разрешённых приложений.

- Откройте страницу Контролируемый доступ к папкам в «Безопасности Windows» (см. раздел выше).

- Нажмите Разрешить приложение через контролируемый доступ к папкам (Allow an app through Controlled folder access).

- Нажмите + Добавить приложение, которому разрешено (Add an allowed app).

- Выберите Просмотреть все приложения (Browse all apps), найдите EXE-файл нужной программы и добавьте его.

Рекомендация: добавляйте в исключения только проверенные исполняемые файлы (.exe) и службы. Избегайте добавления скриптов и исполняемых модулей из временных или пользовательских папок.

Отладка и типичные проблемы

- Симптом: игра не сохраняет прогресс после включения CFA. Решение: добавьте исполняемый файл игры в список разрешённых приложений.

- Симптом: антивирус выдал ложное срабатывание при включении CFA. Решение: проверьте, не конфликтует ли сторонний антивирус; при необходимости отключите сторонний продукт и включите CFA в сочетании с Microsoft Defender.

- Симптом: централизованная политика перезаписывает локальные настройки. Решение: координируйте изменения с командой по управлению конфигурацией (Intune/Group Policy).

Когда CFA не поможет: ограничения и контрпримеры

CFA — полезный слой защиты, но он не универсален. Вот ситуации, когда CFA не сработает:

- Если злоумышленник получил права администратора и изменил политику системы — CFA можно обойти через эскалацию привилегий.

- Если вредоносный код запускается от доверенного приложения (supply-chain атака), CFA не остановит изменения, потому что приложение находится в списке разрешённых.

- Если у вас нет резервных копий, CFA не поможет восстановить уже зашифрованные ранее данные.

Всегда комбинируйте CFA с другими мерами: регулярные бэкапы, принцип наименьших привилегий, мониторинг и сегментация сети.

Альтернативные и дополнительные подходы к защите от программ-вымогателей

- Резервное копирование по 3-2-1: три копии, на двух типах носителей, одна копия — вне сети.

- AppLocker / Windows Defender Application Control (WDAC): строгий контроль, какие приложения разрешены к исполнению.

- Использование EDR-решений (Endpoint Detection and Response) для обнаружения и реагирования на аномалии.

- Ограничение записываемых директорий через ACL (прав доступа NTFS) для сервисных аккаунтов.

Каждый подход имеет свои преимущества и недостатки; комбинируйте их по принципу «слоёв защиты» (defense in depth).

Чек-листы и роли

Чек-лист для обычного пользователя:

- Включите CFA через «Безопасность Windows».

- Добавьте в защищённые папки свои рабочие каталоги, если нужно.

- Если приложение не работает, добавьте его в список разрешённых.

- Настройте и проверьте резервные копии.

Чек-лист для администратора:

- Проверьте совместимость CFA с корпоративными приложениями на пилотных машинах (Audit Mode).

- Задеплойте политику через GPO/Intune после успешного теста.

- Обновите документацию по инцидентам и процедурам восстановления.

- Настройте мониторинг с оповещениями о попытках доступа к защищённым папкам.

Матрица рисков и способы смягчения

- Риск: ложные срабатывания и потеря функциональности приложений. Смягчение: Audit Mode, тестирование и исключения.

- Риск: обход защиты через привилегии администратора. Смягчение: ограничение прав, использование защищённых админ-сессий, MFA для административного доступа.

- Риск: несоответствие централизованной политике. Смягчение: синхронизация политик, контроль версий и CI/CD для конфигураций.

Пошаговый SOP для включения CFA в корпоративной среде

- Оцените целевую группу машин и приложения, критичные для бизнеса.

- Разверните CFA в Audit Mode на пилоте (5-10% машин).

- Соберите логи и исключения, корректируйте список разрешённых приложений.

- Переведите политикy в режим Block для пилотной группы.

- Массово примените политику через GPO/Intune с заранее подготовленным списком исключений.

- Контролируйте инциденты и обновляйте исключения по мере необходимости.

Критерии приёмки

- CFA включён на 100% машин целевой группы в режиме Block или на уровне, согласованном с политикой.

- Отсутствуют критические бизнес-приложения, заблокированные CFA; все необходимые исключения задокументированы.

- Созданы и проверены резервные копии для ключевых данных.

Краткая методология тестирования

- Переведите тестовую машину в Audit Mode.

- Выполните все бизнес-процессы и игровые сценарии, записав случаи блокировок.

- Для каждого заблокированного процесса проанализируйте источник и добавьте исключение при необходимости.

- Повторите, пока количество ложных срабатываний не будет минимальным.

Глоссарий (1 строка)

- Ransomware — вредоносное ПО, шифрующее файлы и требующее выкуп за восстановление.

- CFA — Controlled Folder Access, технология защиты папок в Windows Defender.

Завершение и рекомендации

Controlled Folder Access — эффективный инструмент в арсенале защиты от программ-вымогателей. Он прост в настройке для обычного пользователя и достаточно гибок для корпоративного развёртывания через Group Policy. Включайте CFA вместе с хорошими практиками резервного копирования, тестируйте в Audit Mode и документируйте исключения. Это позволит повысить безопасность без ущерба для рабочего процесса.

Summary:

- Включить CFA можно через приложение «Безопасность Windows», PowerShell, Group Policy и контекстное меню.

- Используйте режим Audit для тестирования перед массовым развёртыванием.

- Всегда комбинируйте CFA с резервными копиями и контролем привилегий.

Важное: при любых изменениях в реестре или политике выполняйте резервное копирование конфигураций и тестируйте изменения в контролируемой среде.

Похожие материалы

Добавить текст в заголовок Word через VBA

Пополнение кошелька Steam и покупка игр

Как запустить Trust Wallet на ПК — руководство

Как открыть папку и файл через CMD

Как восстановить предупреждения в Photoshop