Direct Boot и файловое шифрование в Android Nougat

Кратко: Direct Boot в Android Nougat позволяет телефону загрузиться до экрана блокировки и получать будильники и уведомления даже до ввода PIN, паттерна или пароля. Переход с полного шифрования на файловое шифрование требует сброса к заводским настройкам, поэтому перед конверсией обязательно создайте резервную копию данных.

Быстрые ссылки

Nougat Direct Boot и файловое шифрование, объяснение

Как включить файловое шифрование в Nougat

Что такое файловое шифрование и Direct Boot

Раньше Android использовал полное шифрование диска, или full disk encryption. Это означало, что при каждой загрузке устройства система требовала ввода PIN, паттерна или пароля ещё до инициализации операционной системы. В результате при перезагрузке вы не получали уведомлений, будильников и входящих вызовов до тех пор, пока не разблокируете устройство вручную.

Android Nougat вводит файловое шифрование на уровне объектов, которое иногда называют file based encryption или Direct Boot. Главная идея в разделении данных на два типа:

- Credential encrypted data — данные, доступные только после полной разблокировки устройства пользователем. Это личная информация, приложения, сообщения и прочее. Пользовательский опыт такой же, как при полном шифровании.

- Device encrypted data — неперсональные системные файлы и те данные, которые ОС должна иметь сразу после загрузки, чтобы показывать экран блокировки, получать события будильников, входящие звонки и уведомления. Эти данные доступны до ввода PIN, паттерна или пароля.

Разработчики могут поместить часть своих данных в область device encrypted, чтобы их приложения могли реагировать и отображать уведомления до полной разблокировки устройства. При этом доступ компонентов, запускаемых в этом состоянии, к credential encrypted хранилищу ограничен: они могут отправлять данные в защищённую область, но не могут её прочитать без разблокировки.

Важно понимать, что уровень безопасности персональных данных не снижается. Вся критичная информация остаётся зашифрованной и доступной только после ввода учётных данных пользователя.

Как проверить, какой тип шифрования используется

- Откройте Настройки > Безопасность > Блокировка экрана.

- Нажмите на текущий способ блокировки экрана.

- Если вы видите опцию Требовать PIN для запуска устройства, значит используется полное шифрование диска. Если такой опции нет, возможно, устройство уже использует файловое шифрование.

Если вы хотите двойной запас уверенности, можно посмотреть документацию и сведения о шифровании в разделе Сведения о телефоне или воспользоваться ADB-командами для получения подробной информации, но для большинства пользователей достаточно проверки через меню настроек.

Как включить файловое шифрование в Nougat безопасно

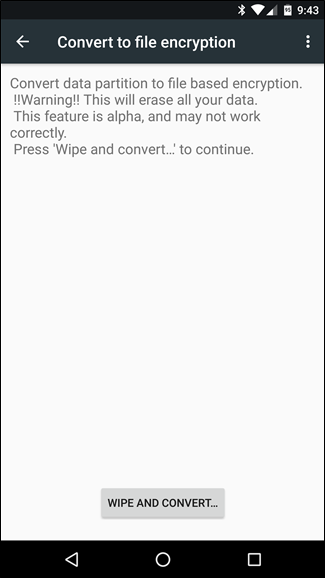

Предупреждение: конвертация с полного шифрования на файловое шифрование требует полного стирания данных и возврата к заводскому состоянию. Перед началом сделайте полную резервную копию.

Шаги общего сценария:

- Создайте резервную копию всех фото, контактов, сообщений и приложений. Используйте облачные сервисы или локальное копирование на компьютер.

- Включите Параметры разработчика: Настройки > О телефоне > номер сборки, нажать семь раз подряд, пока не появится уведомление о включении.

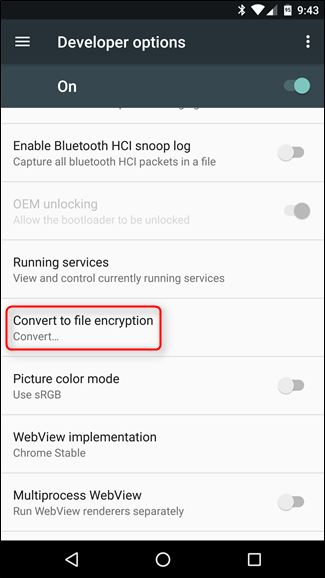

- Откройте Параметры разработчика в Настройках.

- Найдите опцию Преобразовать в файловое шифрование и нажмите её.

- Подтвердите предупреждение о стирании данных и начните процесс. После завершения устройство будет перезагружено и настроено с файловым шифрованием.

После перезагрузки восстановите свои данные из резервной копии.

Особенности для пользователей бета‑версий и обновлений по воздуху

Если вы пользовались бета‑сборкой Android N и затем обновились до финальной версии по OTA, велика вероятность, что устройство всё ещё использует старое полное шифрование. Даже чистая установка из бета‑образа может не изменить этого факта, в зависимости от того, когда вы начали использовать бета‑версию. В таких случаях потребуется ручная конвертация с сохранением резервной копии и выполнения заводского сброса.

Советы по безопасности и совместимости

- Всегда делайте резервную копию перед конверсией. Ваши данные будут удалены.

- На новых устройствах с Android 7.0 и выше файловое шифрование часто включено по умолчанию.

- Убедитесь, что используемые вами приложения корректно обрабатывают состояние до разблокировки. Некоторые приложения, зависящие от полного доступа к локальным данным, могут не работать до ввода PIN.

- Для корпоративных устройств обсудите переход с администратором по безопасности, так как политика хранения данных и MDM‑профили могут требовать дополнительных настроек.

Что делает разработчик, чтобы поддержать Direct Boot

Разработчики могут помечать компоненты в манифесте как готовые к запуску до разблокировки, используя атрибут android:directBootAware для сервисов и ресиверов. Доступ к device protected storage осуществляется через API Context.createDeviceProtectedStorageContext и методы работы с файлами в этой области. Это позволяет выполнять обработку будильников и уведомлений без доступа к личным данным пользователя.

Короткая техническая справка для разработчиков:

- Пометить службы и ресиверы android:directBootAware=”true” если нужно работать до разблокировки.

- Для хранения данных, доступных до разблокировки, использовать device protected storage.

- Никогда не хранить секреты или личные данные в device protected storage.

Когда Direct Boot может не помочь или работать некорректно

- Устройство не поддерживает Android 7.0 или выше.

- Произведённое обновление с бета‑версии не изменило способ шифрования автоматически.

- Некоторые сторонние приложения могут не учитывать разделение данных и ломать ожидания пользователя до разблокировки.

- На устройствах с кастомными прошивками или модифицированными загрузчиками поддержка FBE и Direct Boot может отличаться.

Если вы столкнулись с проблемой, верным шагом будет проверка журнала системы и обращение к разработчикам приложений, которые некорректно работают при FBE.

Практическая методология перехода в 5 шагов

- Резервное копирование. Скопируйте фото, контакты, сообщения и экспортируйте список установленных приложений.

- Проверка совместимости. Убедитесь, что критичные приложения поддерживают работу с разделённым шифрованием.

- Включение Параметров разработчика и выбор Преобразовать в файловое шифрование.

- Подтверждение и стирание данных. Дождитесь завершения процесса и перезагрузки.

- Восстановление данных и тестирование. Проверьте будильники, уведомления и критичные приложения.

Чеклист перед конверсией

- Полная резервная копия выполнена

- Заряжено устройство от сети или более 50 процентов батареи

- Все важные аккаунты синхронизированы

- Понимание, что данные будут удалены

- План восстановления после конверсии

Ролевая разбивка задач

- Обычный пользователь: создать резервную копию, выполнить конвертацию, восстановить данные.

- Разработчик приложения: пометить компоненты directBootAware и использовать device protected storage для ранних операций.

- IT‑администратор: проверить соответствие политик безопасности и MDM, протестировать поведение при FBE.

Критерии приёмки

- Устройство загружается до экрана блокировки без ввода PIN.

- Будильники и важные уведомления приходят до полной разблокировки.

- Личные данные остаются недоступны до ввода учётных данных.

- Установленные критичные приложения корректно работают в обоих состояниях.

Короткий глоссарий

- FDE — полное шифрование диска, данные доступны только после ввода PIN при загрузке.

- FBE — файловое шифрование, разные данные шифруются независимо, позволяет доступ к системным файлам до разблокировки.

- Direct Boot — маркетинговое имя для поведения, при котором ОС загружается и обслуживает базовые события до ввода пароля.

- Device encrypted storage — область хранения доступная до разблокировки.

- Credential encrypted storage — область хранения доступная только после ввода учётных данных.

Итог

File based encryption и Direct Boot решают раздражающую проблему пропущенных будильников и уведомлений после перезагрузки устройства, сохраняя при этом высокий уровень защиты личных данных. Главный недостаток перехода с полного шифрования — необходимость полного сброса данных. Для большинства пользователей на новых устройствах с Android Nougat это будет включено по умолчанию, но если вы обновляли старое устройство, вам нужно выполнить конверсию вручную и соблюдать простую процедуру резервного копирования и восстановления.

Важное замечание

Если вы не уверены в совместимости ваших приложений или корпоративных политик, обсудите переход с техподдержкой или IT‑администратором.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента