Как создать собственный VPN на VPS

Virtual Private Network (VPN) — это канал, создающий зашифрованное соединение между вашим устройством и сервером в другом месте. VPN изменяет ваш IP‑адрес и уменьшает вероятность связывания вашей онлайн‑активности с реальной личностью. Коммерческие VPN‑сервисы предлагают простоту и массовые возможности, но собственный VPN на VPS даёт контроль над настройками, местоположением и расходами.

Почему стоит создать собственный VPN?

Создание собственного VPN полезно по нескольким причинам:

- Контроль и прозрачность. Вы сами управляете сервером, конфигурацией, журналами и политиками безопасности. Никто другой не анализирует трафик внутри вашей приватной сети.

- Геолокация. Разместив VPS в нужной стране, вы сможете выглядеть как локальный пользователь этой страны и получить доступ к контенту, доступному там.

- Обучение и гибкость. Это полезный практический проект: вы узнаете о SSH, сетях, шифровании и управлении сервером.

Когда это имеет смысл:

- Вы технически подкованы или готовы учиться.

- Вам важен контроль над конфигурацией и легкостью добавления/удаления пользователей.

Когда это не лучший вариант:

- Если вам нужно максимальное анонимное покрытие, коммерческие VPN с многопользовательской инфраструктурой и политиками «no‑logs» чаще удобнее.

- Для постоянного большого трафика обходиться самостоятельным VPS может быть дороже и сложнее в управлении.

Важное: провайдер VPS знает вашу платёжную информацию и, при запросе со стороны правоохранительных органов, может предоставить сведения о владельце аккаунта. Это один из ключевых компромиссов по сравнению с некоторыми коммерческими VPN.

Как выбрать VPS для собственного VPN

Выбор хостинга определяет многие свойства вашего VPN: геолокацию, пропускную способность, цену и уровень приватности.

Серверное местоположение

Если цель — доступ к гео‑ограниченному контенту, выбирайте регион, где этот контент легально доступен. Для обычного сокрытия IP от сайтов зачастую достаточен VPS в соседней стране. Пара правил:

- Избегайте стран с агрессивным надзором или любопытной юрисдикцией, если вы цените приватность.

- Проверьте, не блокируют ли нужные вам онлайн‑сервисы IP‑диапазоны популярных хостинг‑провайдеров.

Поддержка и SLA

Провайдер должен предоставлять удобные каналы связи (чат, тикеты) и быструю реакцию на инциденты. Для личного VPN SLA обычно менее критичен, но хорошая поддержка сокращает время восстановления в случае проблем.

Ограничения трафика и скорость

Сравнивайте лимиты передачи данных (transfer) и реальные скорости. У многих дешёвых VPS лимиты на исходящий трафик или «shaping» скорости. VPN с большим количеством пользователей и стримингом требует высоких лимитов.

Логи и приватность

Изучите политику хранения логов провайдера: какие метаданные они сохраняют (доступ по IP, биллинговые данные, логи доступа к панели). Для приватности лучше минимизировать количество третьих сторон, имеющих доступ к вашему аккаунту.

Цена и ценность

Цены на VPS сильно разнятся. Часто смысл выбирать план, ориентируясь не на CPU/RAM, а на ежемесячный трафик и стоимость за терабайт. VPN может стабильно работать даже на минимальных конфигурациях по RAM/CPU, но нуждается в достаточном сетевом канале.

Подготовка и базовая жёсткая настройка сервера

Рекомендуемая ОС — Ubuntu Server (низкие накладные расходы, привычный пакетный менеджер apt). После получения IP и root‑пароля выполните подключение по SSH.

Подключитесь к серверу:

ssh root@Your.server.ip.addressКогда вы зашли как root, следует создать непривилегированного пользователя и дать ему sudo‑права. Работа под root опасна с точки зрения безопасности.

useradd -m new_usernamepasswd new_usernameusermod -a -G sudo new_usernameВыйдите и зайдите под новым пользователем:

exitssh new_username@Your.server.ip.addressУстановите базовые утилиты:

sudo apt update && sudo apt install -y zip unzipsudo apt install -y --no-install-recommends python3-virtualenvДалее — базовое усиление безопасности (короткие команды и объяснения).

Отключение входа по паролю и включение SSH‑ключей

- Сгенерируйте SSH‑ключ на вашей локальной машине (если ещё нет):

ssh-keygen -t ed25519 -C "vpn-admin"- Скопируйте публичный ключ на сервер:

ssh-copy-id new_username@Your.server.ip.address- Отключите вход по паролю (в файле /etc/ssh/sshd_config найдите и измените):

PasswordAuthentication no

PermitRootLogin noПерезапустите SSH:

sudo systemctl restart sshdВажно: убедитесь, что ваш ключ работает и вы можете войти, прежде чем отключать аутентификацию по паролю.

Базовый фаервол и защита от грубой силы

Используйте uncomplicated‑firewall (ufw) и fail2ban:

sudo apt install -y ufw fail2banРазрешите SSH и базовый трафик:

sudo ufw allow OpenSSH

sudo ufw enableУстановите правила для VPN позже — после финальной конфигурации серверной части VPN.

Автообновления и мониторинг

Разверните автообновления безопасности:

sudo apt install -y unattended-upgrades

sudo dpkg-reconfigure --priority=low unattended-upgradesЭто снизит риск уязвимости в программном стеке.

Установка Algo VPN (WireGuard и IPsec)

Algo — набор скриптов, упрощающий развёртывание персональной WireGuard/IPsec VPN. В отличие от ручной сборки, Algo автоматизирует создание конфигураций клиентов и базовую безопасность.

Прежде чем начать, прочитайте документацию на GitHub и их оговорки: Algo не заявляет об анонимности и обходе цензуры. Если вас всё устраивает — продолжайте.

Скачайте архив:

wget https://github.com/trailofbits/algo/archive/master.zipРаспакуйте:

unzip master.zipПерейдите в каталог:

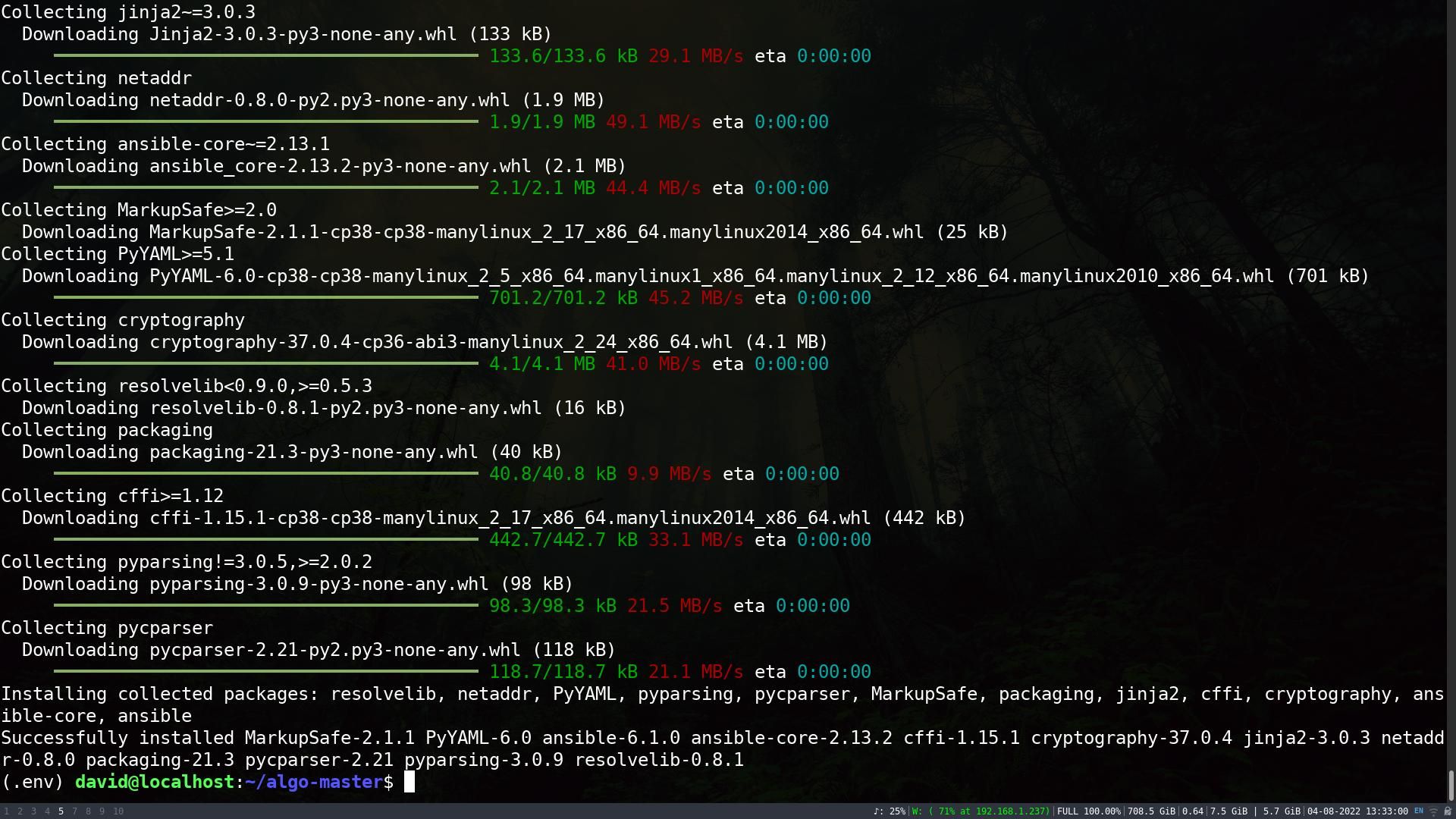

cd algo-masterСоздайте виртуальное окружение и установите зависимости:

python3 -m virtualenv --python="$(command -v python3)" .env && source .env/bin/activate && python3 -m pip install -U pip virtualenv && python3 -m pip install -r requirements.txtУстановка займёт несколько минут в зависимости от скорости VPS и интернета. В процессе будут установлены необходимые Python‑пакеты и подготовлены скрипты.

По умолчанию в Algo есть три предустановленных пользователя: phone, laptop, desktop. Можно добавить до 65 534 пользователей.

Отредактируйте конфигурацию пользователей:

nano config.cfgВ секции users добавьте или измените имена. Если имя пользователя начинается с нуля или состоит только из цифр, оборачивайте его в двойные кавычки: “000david”, “123”.

Сохраните Ctrl+O и выйдите Ctrl+X.

Запустите развертывание:

./algoПри первом запуске будет вопрос: “What provider would you like to use?” — введите номер вашего провайдера в списке (в примере вводится 12). Затем будут дополнительные опции: включать ли DNS‑блокировку рекламы, разрешать ли Connect On Demand для iOS, сохранять ли ключи (PKI) для последующего добавления пользователей.

Пояснение по PKI: если вы сохраняете ключи, позже сможете автоматически добавлять клиентов без полного пересоздания сервера. Однако хранение приватных ключей на вашей машине создаёт дополнительную ответственность — держите их в безопасном месте.

После успешной установки Algo вы увидите сообщение: “Congratulations!, your Algo server is running”.

Что делает Algo за вас

- Генерирует ключи для сервера и клиентов.

- Настраивает WireGuard или IPsec (в зависимости от выбора).

- Создаёт готовые конфигурации клиентов (.mobileconfig, .conf, .ovpn в старых версиях).

- Настраивает базовое брандмауэрное правило и DNS.

Подключение клиентов и управление пользователями

Алгоритм работы с клиентами:

- На машине, где вы запускали Algo, после успешного завершения появится каталог с конфигурациями клиентов. Скопируйте нужный файл клиенту.

- Для WireGuard: импортируйте конфигурацию в приложение WireGuard на устройстве.

- Для macOS/iOS: используйте .mobileconfig или профиль.

Если вы сохранили ключи, добавление нового пользователя можно сделать, изменив config.cfg и повторно запустив ./algo, чтобы сгенерировать новый файл конфигурации. Если ключи не сохранены, добавление нового клиента обычно требует пересоздания расположения или ручной генерации ключей и редактирования конфигурации сервера.

Удаление пользователя и отзыв доступа

Удаление клиента зависит от того, как вы управляете ключами:

- Если у вас есть доступ к ключам и их сохранение — удалите соответствующие публичные ключи из конфигурации WireGuard на сервере и перезапустите сервис.

- Для IPsec удаление может потребовать правки конфигураций и перезагрузки служб.

Всегда проверяйте, что старые ключи действительно удалены и не могут использоваться.

Усиление безопасности сервера VPN

Несколько дополнительных мер, которые рекомендуем применить после развёртывания VPN:

- Ограничьте доступ к SSH по IP (если статический доступ): используйте UFW правило, разрешающее ваш админский IP.

sudo ufw allow from to any port 22 Меняйте порт SSH с 22 на нестандартный (не полагаясь только на это): в /etc/ssh/sshd_config измените Port 2222 и перезапустите sshd.

Установите fail2ban и базовую конфигурацию для защиты SSH и сервисов OpenSSH.

Раз в неделю просматривайте логи: /var/log/auth.log, /var/log/syslog, а также логи Algo/пакетов.

Храните приватные ключи клиентов в зашифрованном хранилище (например, encrypted archive, менеджер паролей или hardware token).

Рассмотрите двухфакторную аутентификацию (2FA) для панели управления VPS и для вашего почтового аккаунта, связанного с аккаунтом хостинга.

Тесты и критерии приёмки

Простой чек‑лист для проверки работоспособности VPN:

- Устройство подключается к VPN и получает IP адрес назначенного региона.

- Сайты показывают IP сервера, а не вашего домашнего адреса.

- Проходящий трафик шифруется (WireGuard/IPsec работают корректно).

- Произведён базовый leak‑тест: нет утечек DNS или WebRTC.

- Скорость соединения соответствует ожиданиям (см. ограничения провайдера).

Проверочные сценарии:

- Подключение с мобильной сети и проверка Connect On Demand (если включена).

- Проверка доступа к гео‑ограниченному контенту из выбранного региона.

- Проверка логов на наличие несанкционированных подключений.

Когда собственный VPN не подходит

- Если вам нужна полная анонимность: провайдер VPS связывает подписчика с аккаунтом.

- Если вам требуется круглосуточная техническая поддержка и высокая отказоустойчивость: коммерческие VPN с распределёнными кластерами предпочтительнее.

- Для большинства стриминговых сервисов: они активно блокируют IP хостингов и VPS, поэтому доступ не гарантирован.

Альтернативные решения

- Коммерческий VPN: простая настройка, глобальные серверы, обычно без лимитов трафика.

- PiVPN (OpenVPN/WireGuard) на домашнем устройстве: удобно и дешево, но с ограничениями по гео‑локации и приватности.

- Tailscale/ZeroTier: создают виртуальную приватную сеть без необходимости ручной настройки серверов; хороши для удалённого доступа к личным устройствам.

Проверка приватности и соответствие законодательству

Перед использованием VPN убедитесь, что вы соблюдаете законы страны, где размещён VPS, и страны вашего пребывания. VPS‑провайдеры обязаны предоставлять данные по запросу правоохранительных органов в рамках действующего законодательства.

Замечание по GDPR/Личными данным: если вы используете VPS для хранения или передачи персональных данных третьих лиц, убедитесь, что вы соблюдаете соответствующие требования по защите данных и имеете правовую основу для обработки.

Роль‑ориентированные чек‑листы

Администратор:

- Создал непривилегированного пользователя и отключил root.

- Настроил SSH‑ключи и отключил пароль.

- Установил UFW и fail2ban.

- Включил автообновления безопасности.

Продвинутый пользователь:

- Импортировал WireGuard конфигурацию на мобильные устройства и ПК.

- Проверил отсутствие DNS/WebRTC утечек.

- Убедился в доступности нужного контента.

Обычный пользователь:

- Импортировал профиль и подключился к VPN.

- Проверил, что IP изменился.

- Сообщил администратору о проблемах.

Краткое резюме

- Собственный VPN на VPS — это способ получить контроль над местоположением и конфигурацией, но он не делает вас автоматически анонимным.

- Выбор VPS ориентируйте на нужную юрисдикцию и лимиты трафика.

- Algo упрощает развёртывание WireGuard/IPsec и подходит для персонального использования.

- После установки обязательно усиливайте безопасность (SSH‑ключи, UFW, fail2ban, регулярные обновления).

Важно: не используйте VPN для незаконных действий. Провайдер VPS имеет доступ к вашим платёжным данным и, при необходимости, может передать их по запросу уполномоченных органов.

Глоссарий — одно предложение на термин

- VPN: зашифрованный туннель между вашим устройством и удалённым сервером.

- VPS: виртуальная машина, арендованная у хостера.

- SSH: протокол безопасного удалённого доступа к серверу.

- WireGuard: современный и лёгкий VPN‑протокол с хорошей производительностью.

- IPsec: набор протоколов для безопасной передачи IP‑пакетов.

- Algo: набор скриптов для автоматизированного развёртывания персонального VPN.

- PKI: инфраструктура публичных ключей, система управления ключами и сертификатами.

- UFW: простой интерфейс для настройки iptables в Ubuntu.

- fail2ban: инструмент для блокировки подозрительных попыток входа.

- DNS leak: утечка DNS‑запросов мимо VPN, раскрывающая посещаемые домены.

Приложение: чек‑лист быстрого запуска (шпаргалка)

- Выбрать провайдера и регион VPS.

- Развернуть Ubuntu Server, получить IP и root‑пароль.

- SSH как root и создать непривилегированного пользователя.

- Включить SSH‑ключи, отключить пароль и root.

- Установить ufw, fail2ban, unattended‑upgrades.

- Скачать Algo, создать виртуальное окружение и развернуть ./algo.

- Скопировать клиентские конфигурации и импортировать в устройства.

- Выполнить тесты на утечки и доступность контента.

- Наблюдать логи и следить за обновлениями.

Спасибо за внимание — с этим руководством вы получите рабочий, контролируемый и относительно безопасный личный VPN на VPS. Удачи с развёртыванием!

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента