Как настроить catch‑all почтовый ящик в Office 365

Вкратце: catch‑all — это ящик, который принимает почту, адресованную любому локальному адресу вашего домена, включая опечатки. Например, если у вас есть grey101@example.com, а клиент ошибочно напишет gray101@example.com, сообщение попадёт не в ошибку, а в выделенную папку, если настроен catch‑all.

Ниже — подробный план действий, объяснения, варианты, оценка рисков и операционный playbook для администраторов.

Что такое catch‑all одним предложением

Catch‑all — это почтовый ящик, принимающий все письма, адресованные на несуществующие локальные адреса в вашем домене.

Важно: catch‑all обычно применяют только к внешним отправителям; Exchange Online не поддерживает это «из коробки», поэтому нужен обход с Internal Relay и правилами транспорта.

Зачем использовать catch‑all и когда он оправдан

- Возвращает деловую корреспонденцию, потерянную из‑за опечаток в адресах.

- Удобен для приёма писем на временные/незарегистрированные имена (например, info@, sales‑распределения).

- Полезен на старте бизнеса, когда список пользователей часто меняется.

Когда не стоит настраивать:

- Если высокая чувствительность к спаму и фишингу.

- Если у вас нет ресурсов на мониторинг и фильтрацию такого почтового трафика.

Ограничения и нюансы Office 365

Microsoft не предоставляет нативную опцию «catch‑all», потому что она может значительно увеличить объём нежелательной почты и создать нагрузку на системы. Поэтому реализация требует сочетания возможностей Exchange Online: Accepted Domains, динамических групп, общих почтовых ящиков и правил транспорта.

Важное замечание

Catch‑all работает только для писем, приходящих с внешних доменов. Письма внутри организации не будут автоматически перенаправляться на catch‑all в большинстве схем.

Подготовка перед настройкой

- Договоритесь внутри команды: кто будет отвечать за мониторинг catch‑all и фильтрацию. Обычно это админ + ответственный по безопасности.

- Подготовьте общий почтовый ящик и список членов, которые должны получать доступ.

- Проверьте политику SPF/DKIM/DMARC вашего домена — catch‑all не отменяет необходимость корректной почтовой аутентификации.

- Зарезервируйте адрес для catch‑all (например, catchall@yourdomain.com или catchall@example.com).

Пошаговая настройка

Мы предлагаем три основных компонента:

- динамическая группа получателей (Dynamic Distribution Group),

- общий почтовый ящик (Shared Mailbox),

- правило транспорта Exchange Online (Transport Rule).

Шаг 1 Создание динамической группы

Эта группа будет включать всех актуальных получателей вашей организации. Группа нужна, чтобы при необходимости легко изменять круг получателей без изменения правила транспорта.

- Перейдите в Портал Office 365 > Показать все > Exchange.

- В Exchange выберите Получатели > Группы.

- Нажмите + и выберите Dynamic distribution group.

- Заполните Display name и Alias. Выберите правило отбора членов, например, все пользователи в домене. Для Members установите All recipient types.

- Сохраните группу.

Совет

Используйте фильтр по атрибутам (department, company, customAttribute) если не хотите включать всех пользователей.

Шаг 2 Настройка общего почтового ящика

Shared Mailbox будет приемником писем и местом, где сотрудники будут просматривать «пойманные» сообщения.

- В Портале Office 365 откройте Группы > Общие почтовые ящики > + для создания нового.

- Введите имя, адрес (например, catchall@yourdomain.com) и email администратора, нажмите Add.

- В появившемся окне выберите Next steps > Add members to this mailbox и добавьте пользователей или динамическую группу.

- Сохраните изменения.

Замечание

У общих почтовых ящиков обычно нет отдельной лицензии, если их почтовый объём и функциональность соответствуют ограничению Microsoft; проверьте актуальные правила лицензирования в вашей подписке.

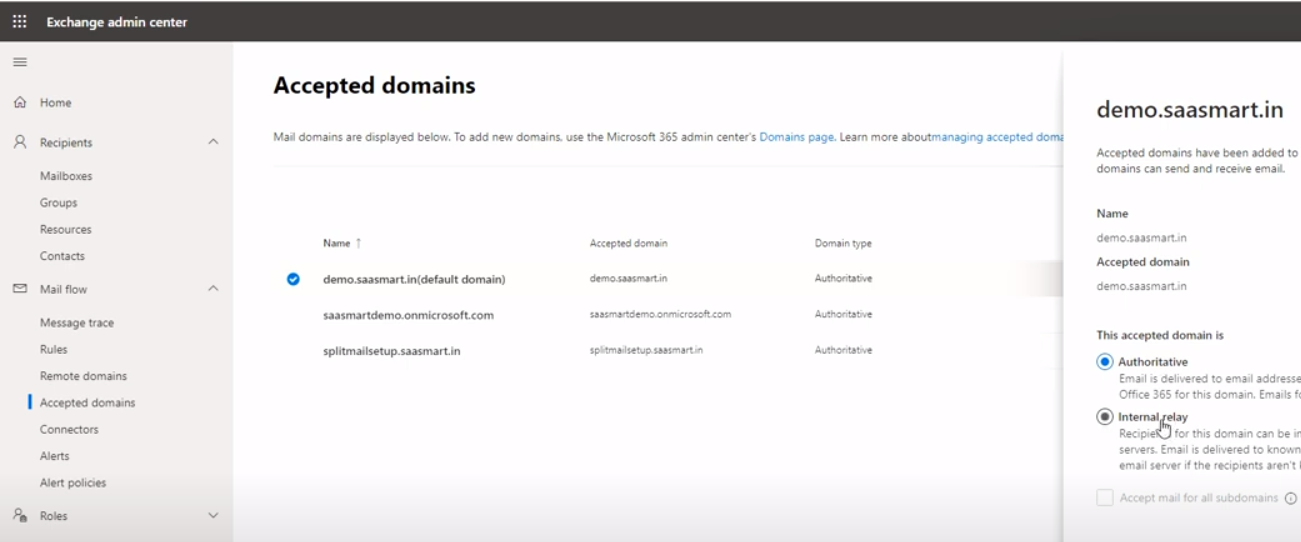

Шаг 3 Перевести домен в Internal Relay и создать правило транспорта

Ключевой элемент: в Accepted Domains домен должен быть помечен как Internal Relay, чтобы Exchange пересылал «неизвестные» адреса дальше (например, на правило транспорта).

- В Exchange выберите Mail flow > Accepted domains.

- Для вашего домена измените тип на Internal Relay.

- Вернитесь в Mail flow > Rules > + > Create new rule и назовите правило Catch‑all.

- В условиях установите: if the sender is located > Outside the organization.

- В действиях выберите Redirect the message to и укажите ваш общий почтовый ящик (catchall@…).

- Опционально: добавьте исключения (например, если получатель существует в GAL, не перенаправлять; если письмо помечено как безопасное, не перенаправлять).

- Сохраните правило.

Проверка работы

- Отправьте тестовое письмо с внешнего адреса на несуществующий адрес в вашем домене. Письмо должно попасть в общий почтовый ящик.

- Проверьте заголовки (Message trace), чтобы убедиться, что правило сработало корректно.

Как работает Exchange Online Authoritative vs Internal Relay

- Authoritative означает, что Exchange считает себя окончательной инстанцией для домена: если локального адреса нет, отправителю приходит bounce.

- Internal Relay говорит Exchange пересылать трафик для неизвестных адресов дальше на другую инфраструктуру или правило, а не возвращать ошибку автоматически.

При миграции или смешанной инфраструктуре (где часть почты обрабатывает другой почтовый сервер) Internal Relay необходим, чтобы сообщения корректно доставлялись на «внешнюю» систему.

Если домен зарегистрирован несколько раз в Office 365, поменяйте статус каждого домена по отдельности.

Риски и способы их снижения

Catch‑all увеличивает поток потенциального спама и фишинга. Вот риски и рекомендации по смягчению.

Риск 1 Большой объём спама

- Митигирование: внедрите фильтры на уровне Office 365 (Anti‑Spam), используйте правила транспорта, проверку SPF/DKIM/DMARC.

Риск 2 Фишинг и целевые атаки

- Митигирование: включите ATP (Advanced Threat Protection) или аналогичный почтовый шлюз, настройте предупреждения и обучение пользователей.

Риск 3 Случайная утечка данных

- Митигирование: включите DLP‑политики (Data Loss Prevention) и правила по обнаружению конфиденциальной информации.

Риск 4 Неправильная маршрутизация внутри организации

- Митигирование: убедитесь, что правило исключает адреса, существующие в GAL. Тестируйте изменения на небольшом наборе доменов перед продакшеном.

Таблица риска и мер

| Риск | Вероятность | Последствия | Меры снижения |

|---|---|---|---|

| Спам | Высокая | Нагрузка, потеря времени | Anti‑Spam, фильтры, мониторинг |

| Фишинг | Средняя | Компрометация аккаунтов | ATP, обучение, 2FA |

| Утечка данных | Низкая | Регуляторные санкции | DLP, журналы доступа |

Важно

Никогда не оставляйте catch‑all без процессов мониторинга и правила «карты ответственности».

Альтернативные подходы

- Обработка на MX‑шлюзе перед Office 365 — использовать внешний почтовый шлюз, который реализует catch‑all и проделывает фильтрацию до передачи в Office 365. Плюс: шифрование, антиспам, возможность гибкой маршрутизации.

- Скрипты или Azure Function — использовать программную логику для обработки писем и маршрутизации по шаблонам; требует разработчиков.

- Mail forwarding на уровне DNS/MX — менее гибкий и безопасный вариант; обычно нежелателен.

- Никогда не делать: массовое перенаправление всего трафика без фильтрации.

Плюсы/минусы каждого подхода описаны выше — выбирайте в зависимости от зрелости инфраструктуры и ресурсов команды.

Руководство действий для внедрения (SOP)

Шаги перед запуском

- Назначьте ответственных: админ, security owner, поддержка.

- Подготовьте адрес catch‑all и политику доступа.

- Настройте оповещения и логи (Message trace, Audit).

Внедрение

- Создайте динамическую группу.

- Создайте общий почтовый ящик.

- Переведите домен в Internal Relay.

- Создайте правило транспорта с условиями и исключениями.

- Настройте антиспам/ATP/DLP политику.

- Проведите тесты (см. ниже).

Тестирование и приёмка

- Отправьте тесты с внешних сервисов, включая варианты спама и легитимных писем.

- Убедитесь, что существующие адреса доставляются корректно и что письма, адресованные несуществующим адресам, попадают в catch‑all.

Мониторинг

- Ежедневная проверка папки catch‑all в первые 30 дней.

- Анализ заголовков 10% писем для выявления фишинга.

- Настройка оповещений на всплески трафика.

План отката (Rollback)

Если внедрение приводит к нежелательным последствиям, выполняйте rollback:

- Отключите правило транспорта (переведите в режим Off).

- Верните Accepted Domain в Authoritative.

- Сообщите командам поддержки и безопасности.

- Выполните разбор инцидента: логи, Message trace, примеры писем.

- При необходимости, временно направьте весь внешний трафик через внешний шлюз для дополнительной фильтрации.

Критерии приёмки

- Все тестовые письма от внешних отправителей на несуществующие адреса доставляются в общий ящик.

- Существующие адреса галочки доставляются напрямую, без перенаправления.

- Нет резкого увеличения ложноположительных блокировок легитимной почты.

Чек‑листы по ролям

Администратор

- Создать динамическую группу.

- Создать общий почтовый ящик.

- Настроить Accepted Domain как Internal Relay.

- Настроить правило транспорта.

- Настроить базовый Anti‑Spam.

Ответственный по безопасности

- Настроить ATP/Threat Explorer.

- Настроить DLP и проверку заголовков.

- Регулярно анализировать подозрительные сообщения.

Служба поддержки

- Обучить сотрудников работе с общим почтовым ящиком.

- Обработать тикеты по подозрительным письмам.

Техподдержка и тестовые сценарии

Тесты, которые нужно провести

- Отправка письма на несуществующий адрес извне => должно попасть в catch‑all.

- Отправка на существующий адрес => доставлено пользователю, не в catch‑all.

- Письмо со спуфом домена, но с корректными SPF/DKIM => проверить поведение Anti‑Spam.

- Письмо с вложением и подозрительным содержимым => ATP должно пометить/блокировать.

Критерии успеха

- Процент успешной доставки тестов > 95%.

- Нет потери легитимных писем из‑за нового правила.

Пример decision tree

flowchart TD

A[Начало] --> B{Нужен ли catch‑all?}

B -- Да --> C{Есть ли ресурсы на мониторинг?}

B -- Нет --> Z[Не настраивать]

C -- Да --> D[Выбрать подход]

C -- Нет --> E[Использовать внешний шлюз с catch‑all]

D --> F[Internal Relay + Shared Mailbox + Rule]

F --> G[Тестировать и внедрить фильтры]

G --> H[Мониторинг и итерации]

E --> H

Z --> HМентальные модели и эвристики

- Модель «Пастух и ворота»: catch‑all — это пастух, который ловит всё, но ворота (фильтры) должны быть прочными.

- Эвристика 80/20: 80% легитимной пользы достигается при правильной конфигурации и первых 20% усилий — настройке фильтров и процессов.

Безопасность и соответствие требованиям конфиденциальности

- GDPR: если вы принимаете персональные данные в catch‑all, применяйте те же DLP/retention правила, что и для обычных ящиков. Обеспечьте журналирование доступа.

- Логи и Message trace храните в соответствии с политикой хранения данных вашей организации.

- Минимизируйте число людей с доступом к catch‑all и применяйте принцип наименьших привилегий.

Глоссарий одной строкой

- Catch‑all: почтовый ящик, принимающий почту на несуществующие адреса домена.

- Dynamic Distribution Group: группа, члены которой вычисляются по критериям в реальном времени.

- Shared Mailbox: общий почтовый ящик для нескольких пользователей.

- Accepted Domain: запись в Exchange, определяющая поведение доставки по домену.

- Internal Relay: режим Accepted Domain, позволяющий пересылать неизвестные адреса на внешние системы.

Часто задаваемые вопросы

Как catch‑all работает с внутренними отправителями?

По умолчанию внутри организации Exchange использует GAL и не перенаправляет внутренние запросы на catch‑all. Catch‑all обычно направлен на обработку внешнего трафика.

Повлияет ли это на доставку легитимной почты?

При корректной настройке — нет. Включите исключения для адресов, существующих в GAL.

Можно ли ограничить фильтрацию только на определённые поддомены?

Да — настройте отдельные Accepted Domains и правила транспорта на поддомены по необходимости.

Итог и рекомендации

- Catch‑all решает проблему потери писем из‑за опечаток, но вводит риск повышения спама и фишинга.

- Рекомендуемый путь: Internal Relay + Shared Mailbox + правило транспорта + внешняя или встроенная фильтрация (ATP, DLP).

- Тестируйте изменения поэтапно, применяйте мониторинг и определите ответственных за обработку.

Важно

Настаивайте процессы: без ответственных и регулярного анализа catch‑all быстро превратится в источник шума.

Короткий чек-лист перед запуском

- Назначены ответственные

- Создана динамическая группа

- Создан общий почтовый ящик

- Домен переведён в Internal Relay

- Настроено правило транспорта с исключениями

- Включены Anti‑Spam/ATP/DLP политики

- Выполнены тесты и настроен мониторинг

Сопроводительный текст для объявлений в организации

“Мы внедряем catch‑all почтовый ящик для уменьшения потерь писем из‑за опечаток. Пожалуйста, не пересылайте конфиденциальные данные в общий ящик. При обнаружении подозрительных писем немедленно сообщайте в службу безопасности.”

Краткое резюме

Catch‑all в Office 365 реализуется через комбинацию Internal Relay, динамических групп, общего почтового ящика и правила транспорта. Это даёт возможность получать письма, адресованные на несуществующие имена, но требует продуманной фильтрации и процессов для снижения рисков.

Конечная рекомендация: реализуйте catch‑all только при наличии процессов и ресурсов для его сопровождения. Это инструмент удобства, но он требует ответственности.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента