Подключение к удалённому рабочему столу без пароля в Windows 11

TL;DR

Кратко: можно отключить требование пароля для удалённого рабочего стола в Windows 11 через редактор групповой политики, локальную политику безопасности, реестр, командную строку или .reg-файл. Это облегчает доступ, но снижает безопасность — делайте это только в доверенной сети и с резервной копией реестра.

Важно: отключение паролей делает систему уязвимой для неавторизованного доступа. Рекомендуется использовать это только в контролируемой среде и применять компенсирующие меры (VPN, брандмауэр, ограничение по IP, журналирование).

Картинка: рабочая станция с несколькими мониторами, иллюстрирующая удалённый доступ.

О чём эта инструкция

Это подробное руководство показывает пять способов разрешить подключение по удалённому рабочему столу (RDP) без ввода пароля в Windows 11: через локальный редактор групповых политик (gpedit.msc), локальную политику безопасности (secpol.msc), редактор реестра (regedit), командную строку и .reg-файл. Для каждого метода приведены шаги, меры предосторожности, проверка результата и сценарии отката.

Кому это полезно:

- Системным администраторам в контролируемых сетях.

- Техническим специалистам, тестирующим ПО в изолированных средах.

- Домашним пользователям, которые понимают риски и используют надёжную локальную сеть.

Ключевые термины в одну строку:

- RDP — протокол удалённого рабочего стола Microsoft.

- LimitBlankPasswordUse — ключ, управляющий требованием пароля для локальных учётных записей.

Предварительные требования и совместимость

- У вас должен быть доступ администратора на целевом ПК.

- Windows Editions: команды и интерфейсы применимы к Windows 11 Pro, Enterprise, Education и Home (Home — через реестр или дополнительные утилиты). Домашняя редакция не включает gpedit.msc по умолчанию.

- Учётные записи домена и групповые политики домена могут переопределять локальные изменения.

Совместимость (общее):

- Поддерживается для классического RDP (Remote Desktop). Не изменяет поведение других сервисов.

Быстрая проверка безопасности перед началом

- Выполните экспорт реестра (backup) перед изменениями.

- Убедитесь, что целевой компьютер находится за доверенным брандмауэром или VPN.

- Ограничьте доступ по IP-адресам и включите аудит входов.

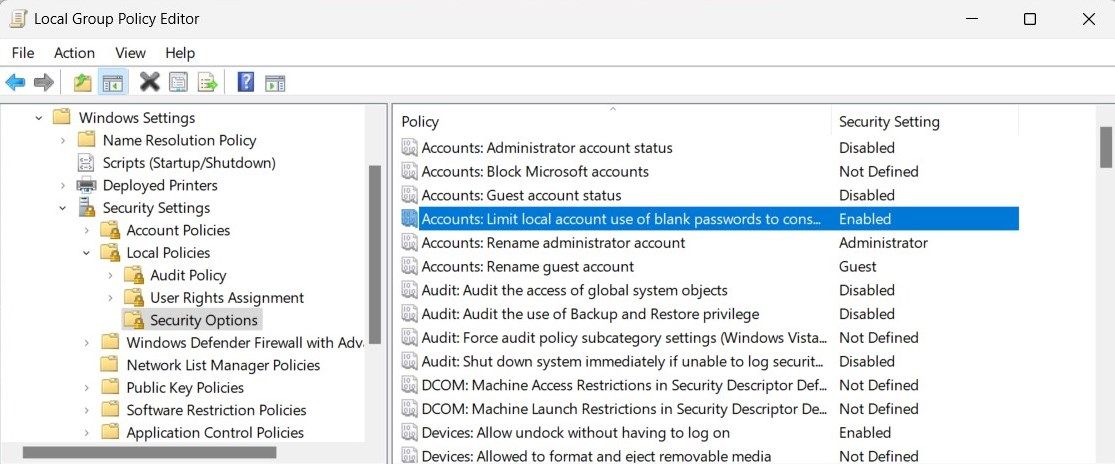

1. Использование редактора групповой политики

Подходит: Windows 11 Pro/Enterprise/Education. Не применяется напрямую в Home (см. раздел про реестр).

Шаги:

- Нажмите Win + R, введите

gpedit.mscи нажмите Enter, чтобы открыть Локальный редактор групповой политики. - В левой панели раскройте Конфигурация компьютера (Computer Configuration).

- Перейдите: Windows Settings > Security Settings > Local Policies > Security Options.

- В правой панели найдите параметр Accounts: Limit local account use of blank passwords to console logon only.

- Дважды щёлкните параметр, выберите Disabled и нажмите OK.

Подпись: окно свойств политики, где можно отключить требование пароля.

Последствия: после сохранения изменения Windows позволит локальным учетным записям с пустым паролем подключаться удалённо (RDP). Чтобы вернуть проверку пароля — выполните те же шаги и выберите Enabled.

Примечание: если компьютер в домене, групповая политика домена может восстановить прежнее значение при следующем обновлении политик.

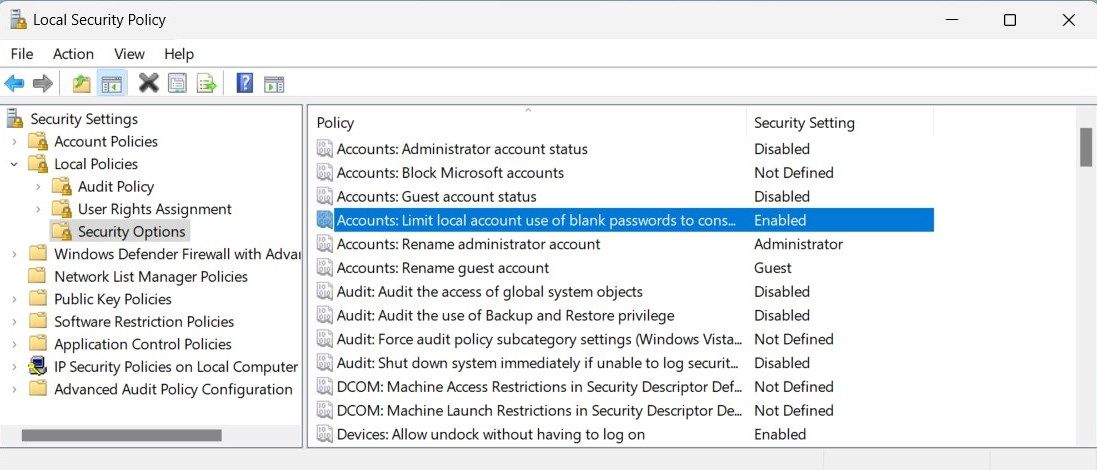

2. Использование локальной политики безопасности

Подходит: любые редакции Windows 11, где доступен secpol.msc (обычно Pro/Enterprise/Education). Этот инструмент изменяет локальные политики безопасности.

Шаги:

- Нажмите Win + S, введите

secpol.mscи нажмите Enter. - В окне Локальной политики безопасности перейдите: Security Settings > Local Policies > Security Options.

- Найдите Accounts: Limit local account use of blank passwords to console logon only, дважды щёлкните.

- Установите Disabled, нажмите Apply и OK.

Подпись: консоль локальной политики безопасности.

Примечание: локальная политика действует только на локальной машине и не распространяется автоматически на другие компьютеры в домене.

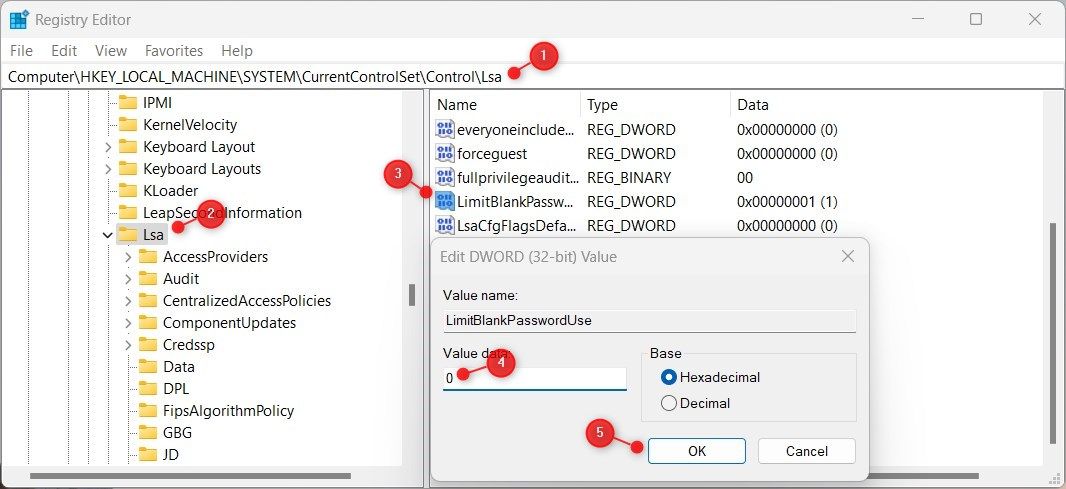

3. Использование редактора реестра (regedit)

Подходит: Windows 11 Home и другие редакции. Работа с реестром требует осторожности.

Важное — резервная копия реестра:

- Нажмите Start, введите

regeditи запустите Registry Editor. - Перед изменениями выберите HKEY_LOCAL_MACHINE\SYSTEM и сделайте экспорт (File > Export) — сохраните копию.

Шаги изменения ключа:

- Перейдите к ключу:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa- В правой панели найдите параметр

LimitBlankPasswordUse. - Дважды щёлкните и измените значение Value data на

0. Нажмите OK.

Подпись: окно редактирования параметра LimitBlankPasswordUse в реестре.

Откат: чтобы вернуть требование пароля, измените значение на 1 или восстановите экспортированный .reg файл.

Предупреждение: ошибка в реестре может привести к нестабильности системы. Всегда делайте экспорт.

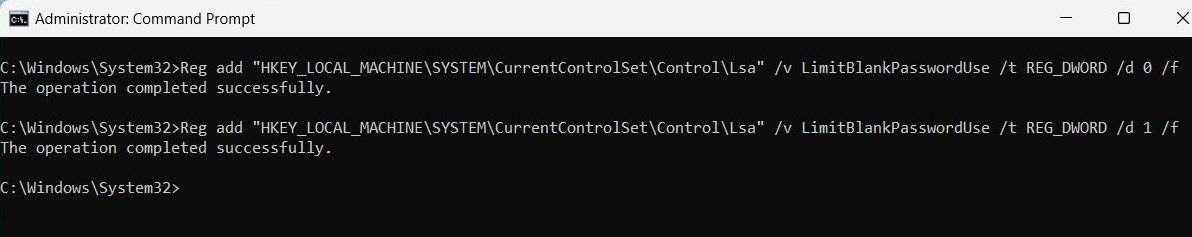

4. Использование командной строки (Command Prompt)

Подходит: пользователи, предпочитающие автоматизацию через CMD или скрипты.

Шаги:

- Нажмите правой кнопкой по Start, выберите Выполнить (Run) или нажмите Win + R, введите

cmd. - Запустите командную строку с правами администратора: нажмите Ctrl + Shift + Enter.

- Выполните команду для отключения требования пароля:

Reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa" /v LimitBlankPasswordUse /t REG_DWORD /d 0 /fКоманда для включения обратно:

Reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa" /v LimitBlankPasswordUse /t REG_DWORD /d 1 /f

Подпись: пример ввода команды Reg add в администраторской CMD.

Совет: можно включить эти команды в скрипт PowerShell или .bat для массового развёртывания (только в безопасной сети).

5. Использование .reg-файла

Подходит тем, кто предпочитает двойной клик по файлу вместо ручного редактирования реестра.

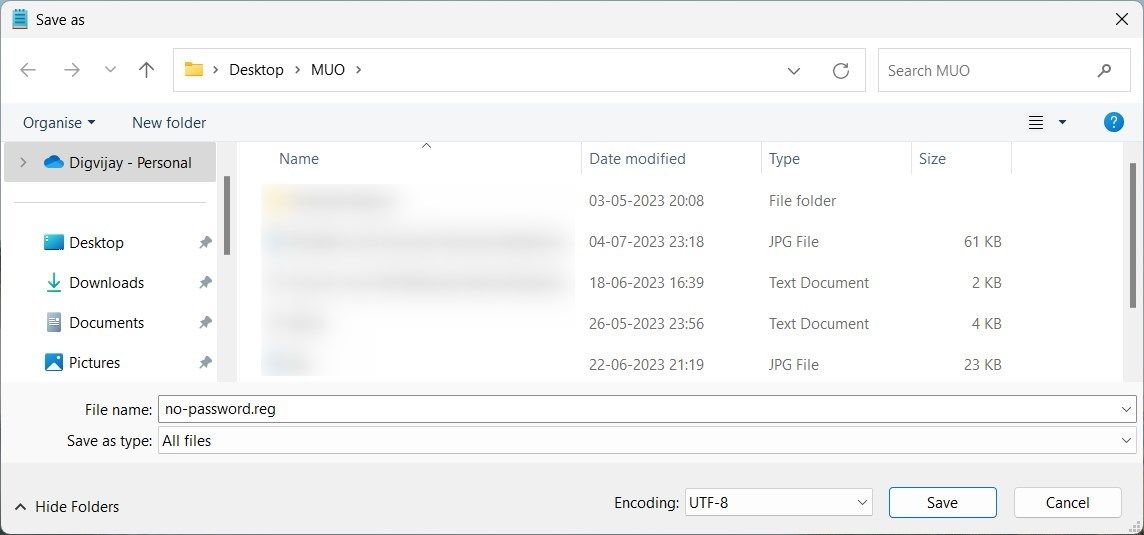

Шаги:

- Откройте Блокнот (Notepad).

- Вставьте содержимое:

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa]

"LimitBlankPasswordUse"=dword:00000000- Сохраните как no-password.reg (тип — Все файлы) и поместите на рабочий стол.

- Дважды щёлкните по файлу и подтвердите изменение реестра.

Подпись: файл .reg в Блокноте перед сохранением.

Откат: создайте аналогичный файл со значением dword:00000001 и выполните его.

Что ещё важно знать — когда это не сработает

- Если на компьютере применяются групповые политики домена, изменения локальной политики или реестра могут быть перезаписаны при обновлении групповых политик.

- Если включён Network Level Authentication (NLA) и дополнительные настройки безопасности требуют учётных данных, подключение может всё равно требовать пароль.

- Если удалённый ПК использует учётную запись Microsoft с требованием пароля, пустой пароль не применим.

Безопасность: риски и способы смягчения

Таблица рисков (качественная):

| Риск | Вероятность | Влияние | Смягчение |

|---|---|---|---|

| Неавторизованный доступ | Высокая (в незашищённой сети) | Высокое | Включить брандмауэр, ограничить по IP, использовать VPN |

| Потеря данных | Средняя | Высокое | Резервные копии, аудит действий |

| Нарушение соответствия (политики/комплаенс) | Низкая/Средняя | Среднее | Убедиться в соответствии политике организации |

Рекомендации по смягчению:

- Ограничьте список IP-адресов, с которых разрешены RDP-подключения.

- Используйте VPN или Remote Desktop Gateway для внешнего доступа.

- Включите аудит и мониторинг входов (Event Logs) и регулярно проверяйте логи.

Альтернативные подходы (более безопасные)

- Windows Hello for Business — беспарольная аутентификация на основе биометрии/ключей.

- Сертификатная аутентификация RDP (сертификаты для удалённого подключения).

- Настройка Remote Desktop Gateway или солидного VPN для доступа из внешней сети.

- Использование ролей и разграничения прав: предоставляйте временный доступ через временные учётные записи.

Роль-ориентированные чеклисты

Администратор:

- Сделать экспорт реестра перед изменениями.

- Ограничить диапазон IP.

- Настроить аудит входов.

- Документировать изменение и предупреждать команду безопасности.

Power user / тестировщик:

- Убедиться, что машина в доверенной сети.

- Сохранить резервные копии важных данных.

- Проверить подключение после изменения.

Обычный пользователь:

- Спросить у администратора разрешение перед внесением изменений.

- Не применять на компьютерах с личными/чувствительными данными без защиты.

Пошаговый SOP — включение и откат (короткая инструкция)

- Резервное копирование реестра: Export HKEY_LOCAL_MACHINE\SYSTEM.

- Внести изменение одним из методов (gpedit/secpol/regedit/CMD/.reg).

- Ограничить доступ по брандмауэру и, по возможности, включить VPN.

- Тест: подключиться с другого устройства по RDP и проверить вход.

- При проблемах выполнить откат: импортировать ранее экспортированный .reg или вернуть параметр

LimitBlankPasswordUseв1.

Критерии приёмки

- Удалённое подключение RDP успешно выполняется без запроса пароля для указанной локальной учётной записи.

- Аудит записал успешный вход в системные журналы.

- Ограничения доступа (IP/VPN) проверены и действуют.

Тесты и контроль качества

Минимальный набор тестов:

- Проверка до/после: убедиться, что до изменения вход по пустому паролю блокировался, после — разрешается (в контролируемой среде).

- Логирование: событие входа зарегистрировано в Event Viewer.

- Откат: возврат значения на

1восстанавливает прежнее поведение.

Совместимость и примечания по миграции

- Windows 11 Home: используйте regedit или .reg-файл; gpedit.msc может быть недоступен без дополнительных пакетов.

- Версии Windows 10/Server: аналогичные ключи применимы, но проверьте локализацию и групповые политики домена.

Конфиденциальность и соответствие (GDPR и прочее)

- Изменение не удаляет журналов и не автоматически влияет на хранение персональных данных, но повышает риск несанкционированного доступа к данным.

- Для систем, содержащих персональные данные EU/EEA, убедитесь в оценке риска и документируйте причину изменения.

Команда принятия решения — когда использовать и когда нет

Используйте этот подход если:

- Среда тестовая или полностью изолирована.

- Есть компенсирующие меры безопасности (VPN, брандмауэр, аудит).

Не используйте, если:

- Машина подключена к публичной/неизвестной сети.

- На компьютере хранятся чувствительные личные/финансовые данные без дополнительных контролей.

Мерmaid: решение для выбора метода

flowchart TD

A[Нужно подключение без пароля?] --> B{Редакция Windows}

B -- Pro/Edu/Ent --> C[Используйте gpedit.msc]

B -- Home --> D[Используйте regedit или .reg]

C --> E{Домен?}

E -- Да --> F[Проверьте доменные политики]

E -- Нет --> G[Отключите ограничение в Security Options]

D --> H[Экспорт реестра -> Изменить LimitBlankPasswordUse=0]

F --> I[Изменения могут быть перезаписаны доменом]Часто задаваемые вопросы

Можно ли безопасно отключать пароль для внешних подключений через Интернет?

Нет. Отключение пароля для внешних подключений по RDP крайне небезопасно. Всегда используйте VPN, Remote Desktop Gateway или другую защищённую прокси-структуру для внешнего доступа.

Что произойдёт, если компьютер в домене?

Доменные групповые политики могут переопределять локальные изменения при следующем применении политик. Изменения на локальном уровне могут не сохраняться.

Как откатить изменения, если что-то пошло не так?

Импортируйте экспортированный файл реестра или измените параметр LimitBlankPasswordUse обратно на 1. Также можно восстановить систему из точки восстановления, если она создана.

Нужно ли перезагружать компьютер после изменений?

Обычно изменения применяются сразу для новых попыток подключения, но в редких случаях рекомендуется перезагрузка для уверенности.

Итог и рекомендации

Подключение к удалённому рабочему столу без пароля возможно в Windows 11 несколькими способами. Методы просты в выполнении, но несут серьёзные риски безопасности. Применяйте их только в доверенных и изолированных средах, всегда делайте резервные копии реестра и ограничивайте доступ компенсирующими мерами (VPN, брандмауэр, аудит).

Ключевые рекомендации:

- Всегда экспортируйте реестр перед изменениями.

- Используйте VPN или ограничьте по IP.

- Журналируйте и регулярно проверяйте логи безопасности.

Спасибо за внимание — применяйте изменения осознанно и документируйте действия в вашей инфраструктуре.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента