Как защитить ваш Wi‑Fi: практическое руководство для Windows

Быстрые ссылки

Сменить профиль сети

Отключить автоматическое подключение к открытым сетям

Включить случайные аппаратные адреса

Установить автоматическое получение IP (DHCP)

Обновить протокол шифрования

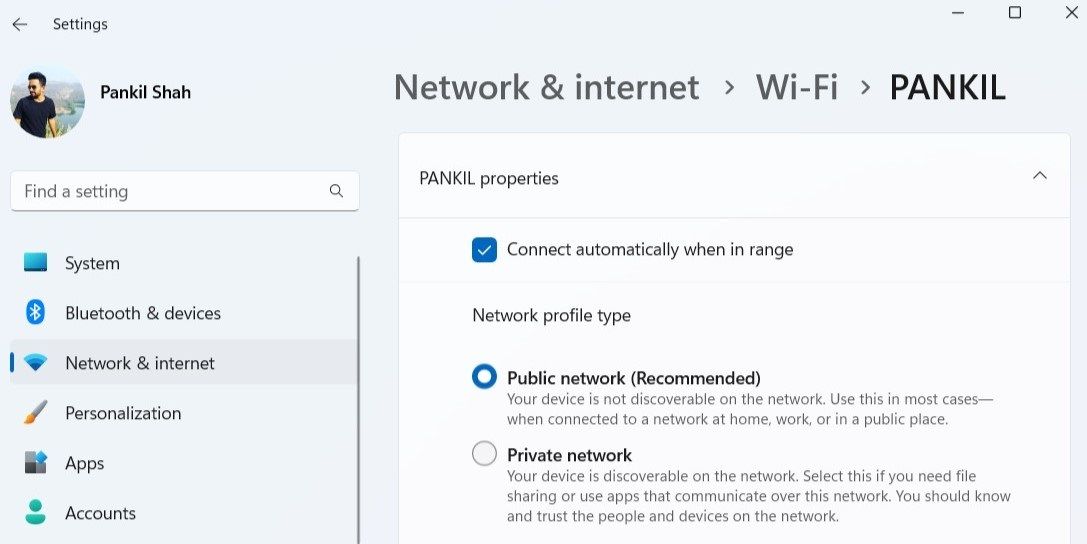

Смените профиль сети

Windows использует два типа профиля Wi‑Fi: Общедоступная и Частная.

- Профиль «Общедоступная» изолирует ваше устройство от других на той же сети и снижает вероятность несанкционированного доступа.

- Профиль «Частная» делает устройство обнаруживаемым и удобным для совместного доступа к файлам и принтерам, что подходит для доверенных домашних сетей.

Важно: используйте профиль «Частная» только в надежных сетях дома. В кафе, аэропортах и других публичных местах переключайтесь на «Общедоступная».

Как поменять профиль:

- Откройте «Параметры» → «Сеть и Интернет» → «Wi‑Fi».

- Нажмите «Управление известными сетями», выберите сеть и задайте профиль «Общедоступная» или «Частная» в зависимости от ситуации.

Отключите автоматическое подключение к открытым сетям

Windows по умолчанию может автоматически подключаться к ранее использованным сетям, когда они доступны. Это удобно, но опасно: вы можете невольно подключиться к сетям, которые уже скомпрометированы.

Рекомендации:

- Не разрешайте автоматическое подключение к публичным сетям.

- После использования открытой сети «Забывайте» её в настройках.

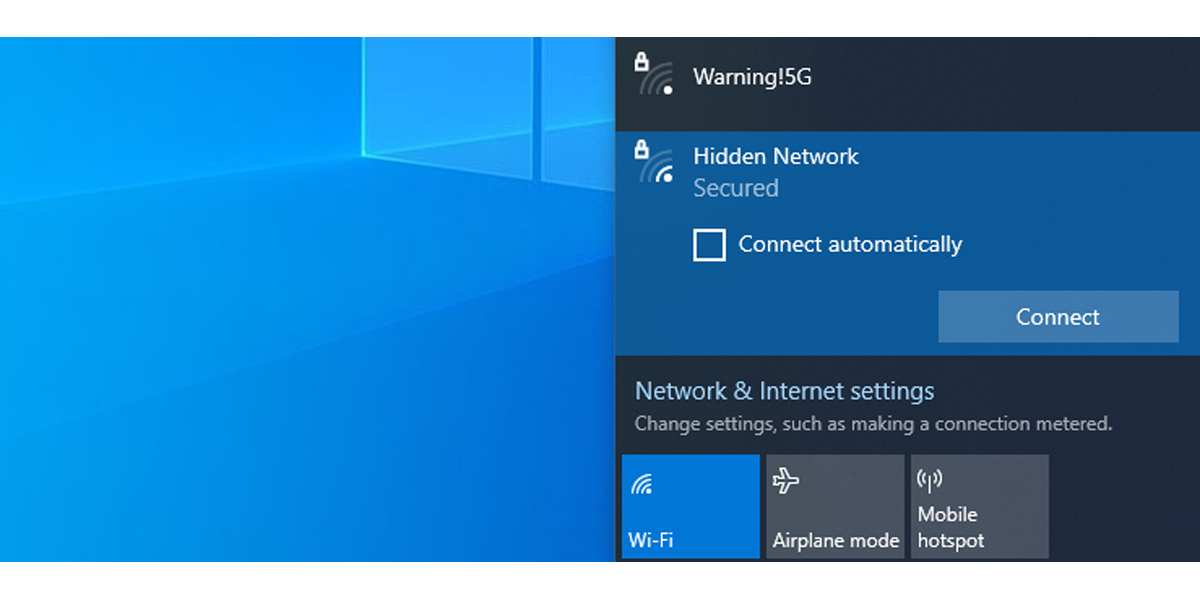

Как отключить авто‑подключение:

- Нажмите значок Wi‑Fi в трее и выберите сеть.

- Снимите галочку «Подключаться автоматически».

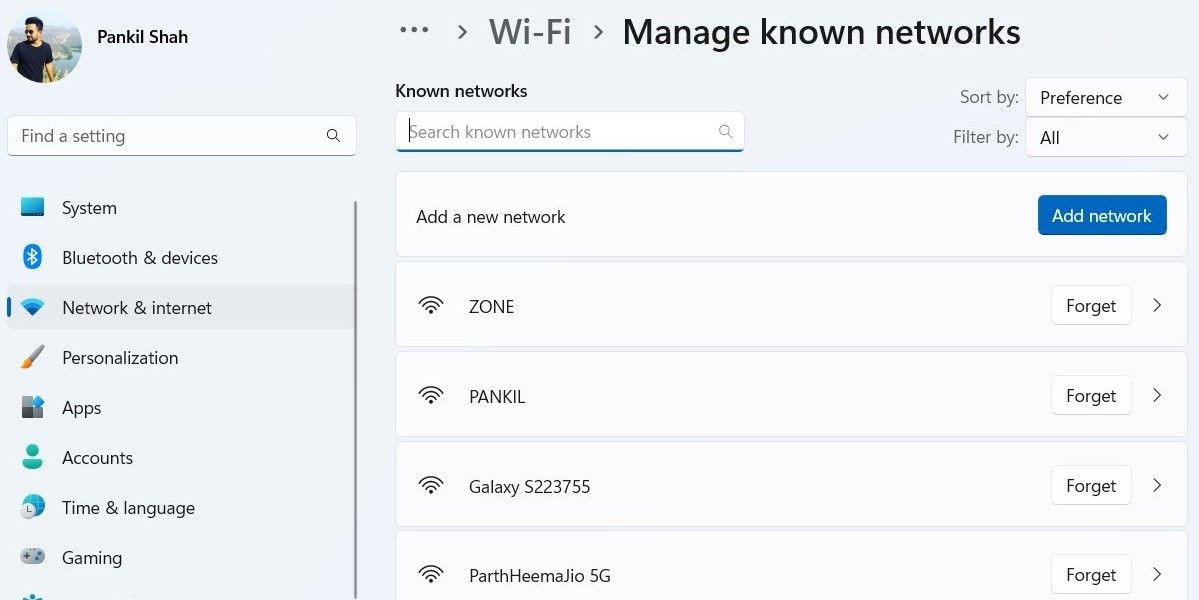

Как удалить сохранённую сеть:

- Откройте «Параметры» → «Сеть и Интернет» → «Wi‑Fi» → «Управление известными сетями».

- Найдите сеть и нажмите «Забыть».

Важно: даже если сеть выглядит знакомой по имени, иногда злоумышленники ставят точки доступа с похожими SSID. Проверяйте, что подключаетесь к ожидаемому устройству.

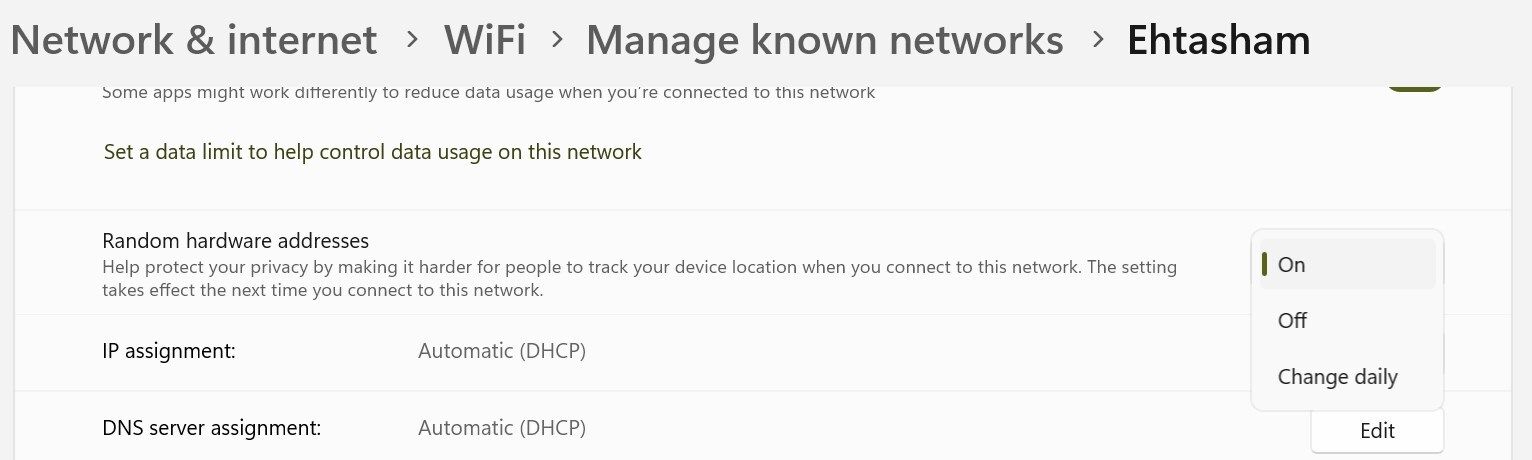

Включите случайные аппаратные адреса

Когда устройство сканирует сети, оно передаёт свой MAC‑адрес. Злоумышленники и службы мониторинга могут отслеживать устройство по этому постоянному идентификатору.

Включение случайных аппаратных адресов (Random MAC) генерирует временный MAC для каждой сети, что затрудняет отслеживание вашего устройства по местоположению.

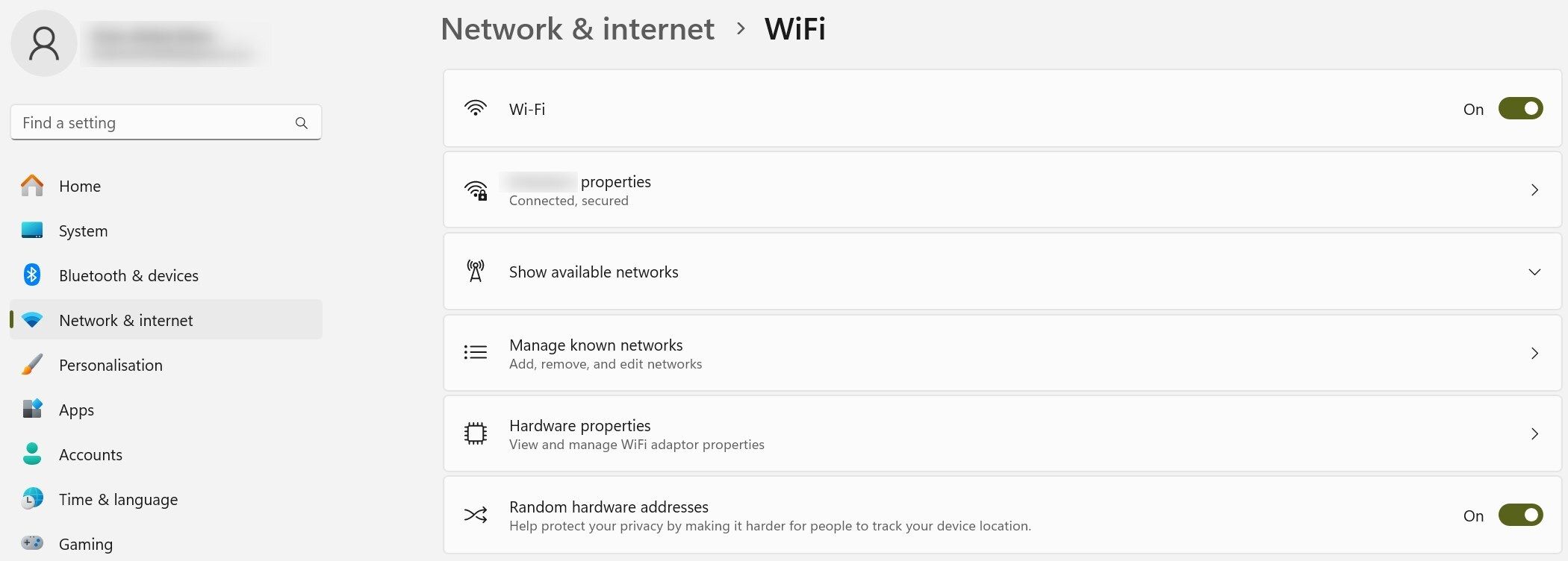

Как включить для всех сетей:

- Откройте «Параметры» → «Сеть и Интернет» → «Wi‑Fi».

- Включите переключатель «Случайные аппаратные адреса».

Как включить для конкретной сети:

- В «Управление известными сетями» выберите сеть.

- Установите «Случайный аппаратный адрес» в положение «Вкл».

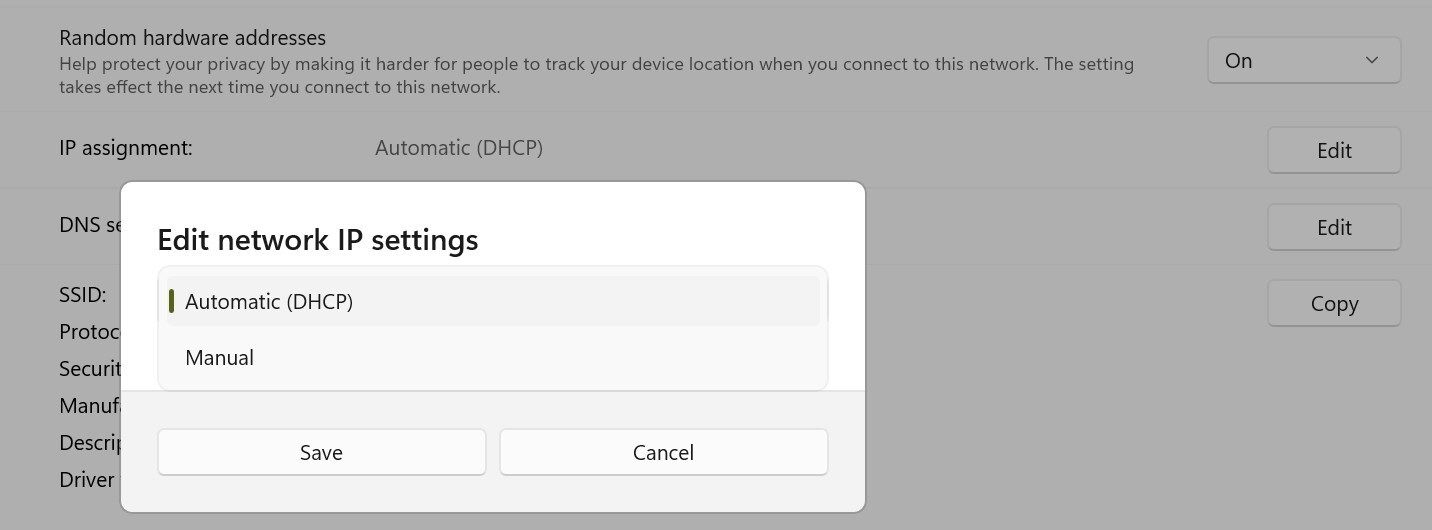

Установите автоматическое получение IP (DHCP)

IP‑адрес устройству можно назначать автоматически (DHCP) или вручную (статический IP). Для публичных и ненадёжных сетей предпочтителен DHCP — маршрутизатор выдаёт динамический адрес, что уменьшает риски и упрощает подключение.

Пошагово:

- Перейдите в «Параметры» → «Сеть и Интернет» → «Wi‑Fi».

- Откройте свойства активного подключения и найдите раздел «Назначение IP».

- Нажмите «Изменить», выберите «Автоматически (DHCP)» и сохраните.

Почему DHCP полезен:

- Уменьшает вероятность конфликтов IP.

- Позволяет сети реже выдавать один и тот же адрес вашему устройству — дополнительный уровень «шумовой» маскировки.

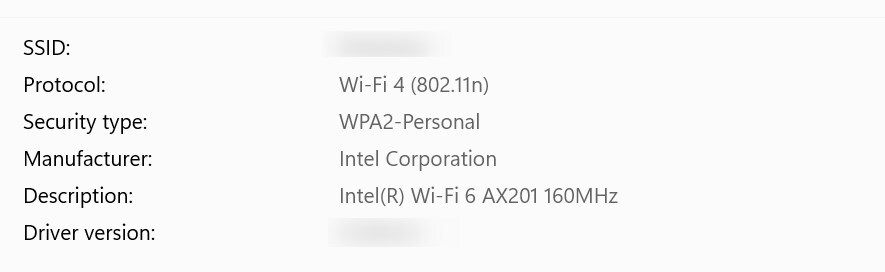

Обновите протокол шифрования

Современные протоколы шифрования защищают передачу данных по Wi‑Fi. Сегодня рекомендуется WPA3; если его нет, используйте как минимум WPA2 (AES). Старые протоколы вроде WEP или WPA (TKIP) ненадёжны.

Как проверить протокол в Windows:

- Перейдите в «Параметры» → «Сеть и Интернет» → «Wi‑Fi».

- Откройте сведения о подключении и найдите поле «Тип безопасности» или «Безопасность», где указан текущий протокол.

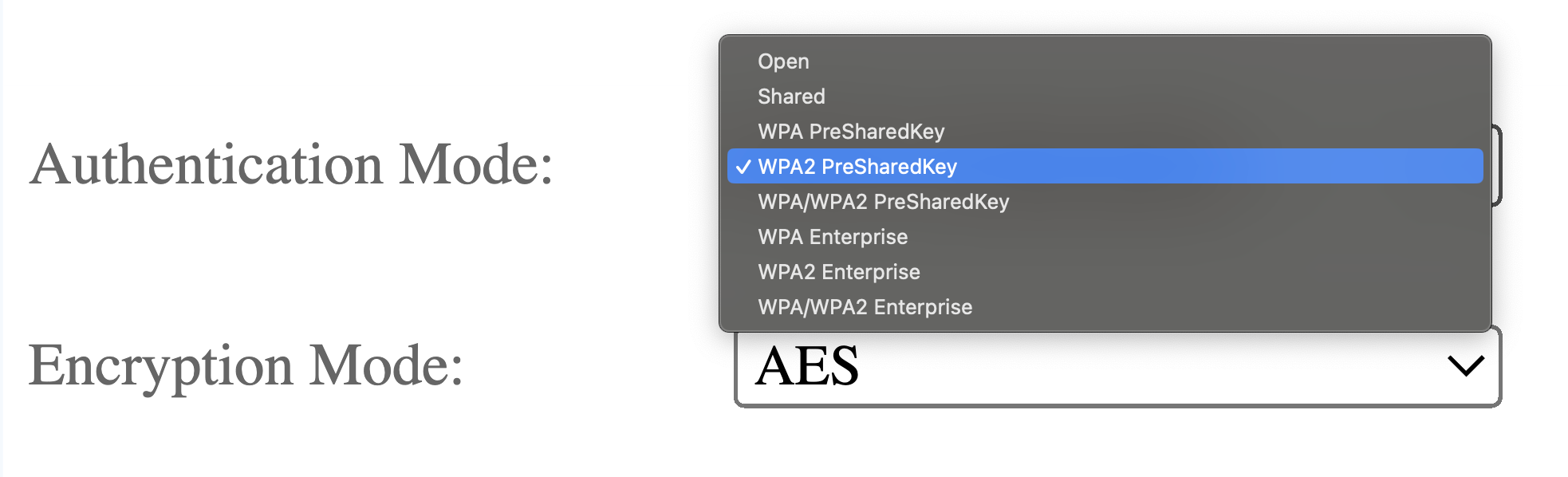

Если протокол устарел, обновите настройки маршрутизатора:

- Откройте браузер и введите IP маршрутизатора (часто 192.168.1.1 или 192.168.0.1) в адресную строку.

- Войдите под учётной записью администратора маршрутизатора.

- Перейдите в «Беспроводные параметры» или «Настройки Wi‑Fi».

- В опции «Шифрование» или «Безопасность» выберите WPA3 или WPA2 (AES).

Советы по паролям и гостевым сетям:

- Используйте длинный уникальный пароль для сети (минимум 12 знаков, смесь букв, цифр и символов).

- Включите гостевую сеть для посетителей и ограничьте её доступ в локальную сеть.

- Периодически обновляйте пароль администратора маршрутизатора и прошивку самого устройства.

Краткая методика: 5 шагов за 10 минут

- Переключите профиль сети на «Общедоступная» вне дома.

- Отключите «Подключаться автоматически» и «Забыть» устаревшие публичные сети.

- Включите случайные аппаратные адреса для всех сетей.

- Установите IP‑назначение «Автоматически (DHCP)» для всех внешних подключений.

- Проверьте и обновите протокол шифрования в настройках маршрутизатора.

Контрольный список по ролям

Домашний пользователь:

- Включить WPA2/WPA3, задать сложный пароль, настроить гостевую сеть.

- Включить автоматическое обновление прошивки маршрутизатора (если есть).

Путешественник / работник в кафе:

- Переключиться на «Общедоступная», отключить авто‑подключение, использовать VPN для конфиденциальных данных.

Системный администратор / IT‑специалист:

- Внедрить централизованные политики Wi‑Fi, поддерживать WPA3 и 802.1X там, где возможно.

- Проводить аудит SSID и доступов.

Малый бизнес:

- Использовать отдельный сегмент/гостевую сеть для клиентов, ограничивать скорость и доступ к внутренним ресурсам.

Когда эти меры могут не помочь

- Если ваша конечная система заражена (malware): шифрование Wi‑Fi не остановит вредоносный софт, который отправляет данные напрямую.

- Если злоумышленник контролирует маршрутизатор или поставщика сети: локальные настройки клиента помогут мало.

- При наличии у злоумышленника физического доступа к сети: лучший ответ — смена оборудования и паролей.

Ментальные модели и эвристики

- Принцип минимальной видимости: максимально сократите количество служб и разрешений, которые делают устройство заметным в сети.

- Разделение зон: домашняя сеть — доверенная; гостевая — ограниченная; публичная — почти без взаимного доступа.

- Уровни защиты: аппаратный MAC‑рандомайзер → профиль сети → шифрование канала → VPN/шифрование приложений.

Безопасность и конфиденциальность: заметки по GDPR

- Локальное использование функций Windows (переключение профилей, DHCP, Random MAC) не требует передачи персональных данных третьим сторонам.

- Если вы используете внешние сервисы (например, облачные VPN или централизованное управление устройствами), проверьте договоры обработки данных и соглашения о хранении логов в контексте GDPR.

- Для организаций: минимизируйте сбор логов геолокации и MAC‑адресов, псевдонимизируйте или удаляйте их при достижении цели.

Проверки и критерии приёмки

- Профиль сети вне дома: установлен «Общедоступная».

- Авто‑подключение отключено для всех публичных SSID.

- Random MAC включён для известных и для новых сетей.

- IP‑назначение — «Автоматически (DHCP)» для внешних сетей.

- Маршрутизатор использует WPA3 или WPA2 (AES); админ‑пароль изменён.

Короткий глоссарий

- DHCP — протокол автоматической выдачи IP‑адресов.

- MAC‑адрес — уникальный аппаратный идентификатор сетевого интерфейса.

- WPA2 / WPA3 — протоколы шифрования Wi‑Fi; WPA3 современнее и безопаснее.

- SSID — имя беспроводной сети.

Полезные примеры и альтернативы

- Если ваш маршрутизатор не поддерживает WPA3: используйте WPA2 (AES) и включите сильный пароль, а также рассмотрите покупку современного маршрутизатора с поддержкой WPA3.

- Альтернатива Random MAC: если устройство или сеть критичны для отслеживания (например, корпоративные учетные записи), используйте управление по MDM с централизованными политиками.

Итог

Защита Wi‑Fi — это набор простых практик: переключение профиля, отключение авто‑подключения, включение случайных MAC, использование DHCP и актуального шифрования. Эти шаги значительно снижают риск перехвата данных и слежки в публичных сетях. Для максимальной безопасности сочетайте их с использованием VPN и поддержанием актуальной прошивки маршрутизатора.

Кратко: делайте профиль общедоступным вне дома, не подключайтесь автоматически, включайте случайные MAC, используйте DHCP и проверьте шифрование на WPA3/WPA2.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента