Как найти и распознать подозрительные устройства в вашей Wi‑Fi‑сети

Многие люди когда‑то подключались к вашей домашней сети — друзья, родственники, гости. Со временем в списке подключённых устройств могут появляться гаджеты с непонятными именами или устройства, которые вы не узнаёте. Регулярная проверка помогает заметить чужие или потенциально вредоносные подключения и быстро их нейтрализовать.

В этой статье подробно расскажу, как работают адреса в сети, какие инструменты использовать для проверки подключённых устройств, как безопасно полностью очистить список подключений и какие базовые меры безопасности стоит применять постоянно.

Как работает беспроводное подключение?

Кратко о терминах

- IP‑адрес (локальный): уникальная метка устройства в вашей локальной сети. Чаще всего он выглядит как 192.168.0.xxx или 192.168.1.xxx.

- Внешний IP: адрес, который провайдер назначает всей вашей сети в интернете. Все устройства дома видны наружу под одним внешним IP.

- DHCP: протокол автоматического назначения локальных IP. Адреса по DHCP динамичны и могут меняться.

- Статический IP: адрес, закреплённый за устройством вручную — меняется редко.

- MAC‑адрес: уникальный идентификатор оборудования (аппаратный адрес), присваиваемый производителем.

При подключении к Wi‑Fi устройство получает локальный IP от роутера по DHCP (если не настроен статический IP). Так как локальные IP динамические, они не всегда полезны для постоянной идентификации. MAC‑адрес надёжнее — он уникален для сетевого адаптера и редко меняется (если только производитель/прошивка не реализует рандомизацию).

Роутер ведёт таблицу соответствий: локальный IP ↔ MAC ↔ имя устройства. Это и есть основной источник, который позволяет понять, кто сейчас в вашей сети.

Важно: внешние адреса в интернете не помогут отличить устройства внутри вашей сети, поскольку все устройства пользуются одним и тем же внешним IP.

Проверка устройств через веб‑интерфейс роутера

Откройте браузер и введите адрес роутера. Чаще всего это 192.168.0.1 или 192.168.1.1. Если эти варианты не подходят, найдите адрес роутера в настройках сетевого адаптера.

- В Windows откройте Командную строку и выполните ipconfig /all. Посмотрите строку Default Gateway — это адрес вашего роутера.

Войдите в веб‑интерфейс под учётной записью администратора. По умолчанию логин часто admin, но при первой настройке его стоит сменить.

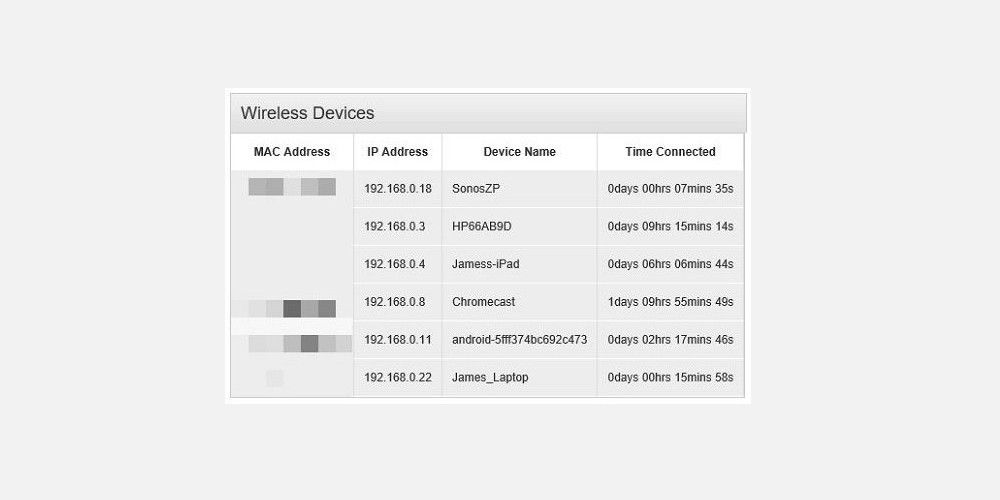

Найдите раздел с похожими названиями: «Состояние подключений», «Device List», «Connected Devices», «DHCP Client List», «Client List». Там будет таблица с именами устройств, их локальными IP и MAC‑адресами.

Сравните имена и MAC‑адреса с тем, что вы знаете о своих устройствах. Смартфоны и ноутбуки обычно имеют понятные имена (например, iPhone или Lenovo‑Laptop). Умная техника и старые устройства нередко отображаются без читаемого имени или как набор символов.

Метод проверки «выключать по очереди»: выключайте по одному своим устройствам и смотрите, исчезает ли запись в списке роутера. Если после отключения всех ваших гаджетов в списке остаётся устройство — это тревожный сигнал.

Важно:

Если вы не знаете, что за устройство, не спешите его сразу блокировать. Попробуйте связать MAC‑адрес с производителем (по первым шести символам MAC можно узнать OUI производителя) и проверьте, не относится ли устройство к вашей «умной» технике.

Ограничения этого метода:

- Требует ручного входа в веб‑интерфейс.

- Не ведёт историю подключений и не отправляет оповещений.

- Интерфейсы у разных производителей сильно отличаются.

Проверка сети с помощью Wireless Network Watcher (WNW)

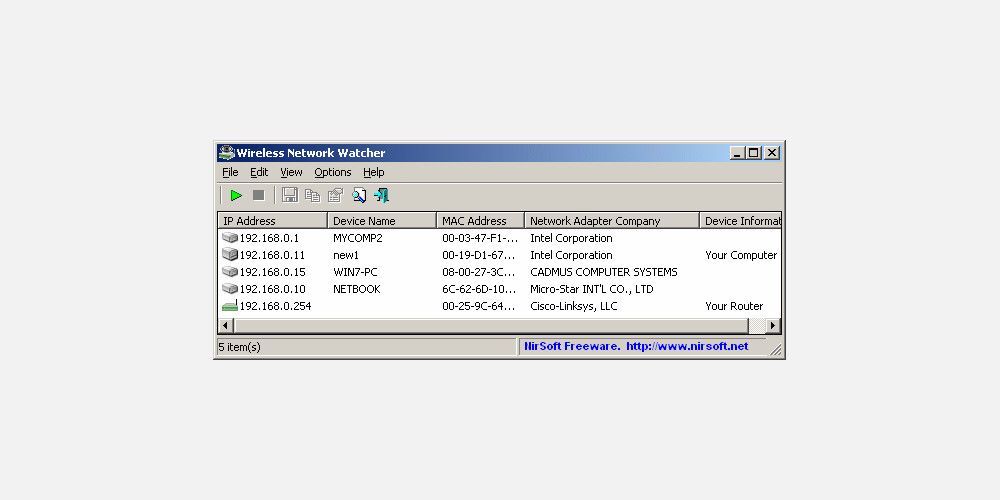

Wireless Network Watcher — лёгкая утилита от NirSoft для Windows. Она сканирует локальную сеть и показывает список найденных устройств с IP, MAC и иногда именем.

Преимущества WNW

- Не требует входа в роутер.

- Поддерживает автоматическое обновление списка через заданный интервал.

- Позволяет экспортировать результаты в HTML, XML, CSV или TXT.

- Может отправлять уведомления при появлении/исчезновении конкретного устройства.

- Доступна в портативной версии — удобно запускать с флеш‑накопителя.

Как использовать быстро

- Скачайте и запустите WNW (портативная версия удобна для проверки на разных компьютерах).

- Нажмите Start Scan — программа покажет все устройства в подсети.

- Сохраните список и сравните с тем, что видите в роутере.

- Настройте предупреждения для подозрительных MAC‑адресов.

Ограничения WNW

- Работает только в локальной подсети, где запущен инструмент.

- Не даёт детальной информации о трафике приложения или открытых портах (для этого нужны сетевые анализаторы).

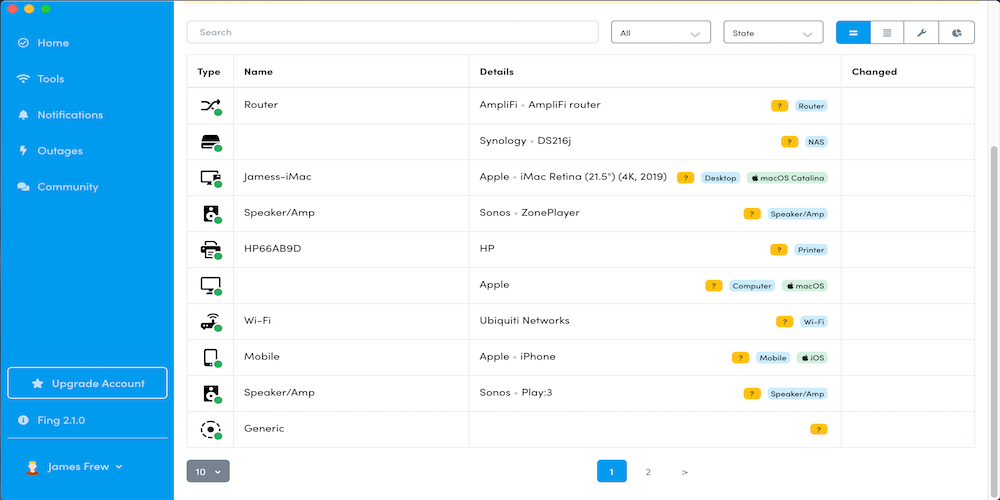

Проверка сети с помощью Fing

Fing — кросс‑платформенное приложение (Windows, macOS, Android, iOS), которое делает обнаружение устройств более удобным и наглядным. Оно похоже на WNW, но имеет синхронизацию между устройствами, историю и уведомления в облаке.

Возможности Fing

- Автоматическое сканирование и идентификация устройств (с пользовательскими метками).

- Синхронизация сетевых профилей между устройствами при создании аккаунта.

- Email‑уведомления и мобильные push‑уведомления об изменениях.

- Опциональный аппаратный продукт Fingbox для круглосуточного мониторинга, расписаний доступа и базовой защиты.

Как начать

- Установите Fing на смартфон или компьютер.

- Запустите Network Discovery на выбранной сети.

- Присвойте понятные имена устройствам и отметьте свои. Оставшиеся — проверьте дополнительными методами.

Примечание: Fing полезен, если вы хотите следить за несколькими сетями и иметь мобильный доступ к истории подключений.

Полная очистка подключённых устройств (сброс доступа)

Если вы хотите «выгнать» всех и начать заново, выполните следующие шаги.

- Смените Wi‑Fi‑пароль (Pre‑Shared Key). Выберите сложную фразу 12–20 символов с буквами, цифрами и символами.

- По возможности включите WPA3 или WPA2‑AES. Избегайте WEP и TKIP — они ненадёжны.

- Смените пароль администратора веб‑интерфейса роутера (не используйте значение по умолчанию).

- Переконнектите свои устройства, введя новый пароль.

Если вы потеряли доступ к роутеру или забыли пароль администратора, можно сделать аппаратный сброс (Reset) — тогда настройки возвращаются к заводским, и нужно заново настраивать Wi‑Fi и пароль.

Совет: после смены пароля можно настроить гостевую сеть для гостей с отдельным паролем и ограниченным доступом к внутренним ресурсам (например, сетевым дискам).

Практические меры безопасности, которые стоит применять постоянно

- Включите WPA2‑PSK (AES) или WPA3, если роутер поддерживает.

- Смените заводские логин и пароль админ‑панели роутера.

- Отключите WPS — он упрощает подключение, но ухудшает безопасность.

- Регулярно обновляйте прошивку роутера.

- Включите гость‑сеть для гостей и IoT‑устройств, чтобы изолировать их от основной сети.

- Используйте длинный сложный Wi‑Fi‑пароль и храните его в менеджере паролей.

- Ограничьте DHCP‑диапазон, если хотите легче обнаруживать «чужаков».

- Ведите реестр своих устройств: имя, тип, MAC‑адрес, примерное местоположение.

Важно:

MAC‑фильтрация может помочь как дополнительная мера, но она легко обходится подделкой MAC‑адреса. Не полагайтесь на неё как на основную защиту.

Мини‑методология: как последовательно проверять подозрительное устройство

- Найдите подозрительный MAC в списке роутера или в WNW/Fing.

- Определите производителя по OUI (первые три октета MAC). Это даст подсказку, относится ли устройство к вашему бренду умной техники.

- Проверьте имя устройства — иногда устройство называется «Unknown» или «ESP‑12» (модули ESP часто в умных девайсах).

- Попробуйте выключить все ваши устройства по очереди и наблюдайте, исчезнет ли запись.

- Если устройство остаётся — заблокируйте MAC в роутере или создайте правило доступа, затем смените Wi‑Fi‑пароль.

- После очистки включите мониторинг (Fing или WNW) и настройте уведомления.

SOP — быстрое руководство на случай обнаружения чужого устройства

- Фиксируйте: сохраните скриншот списка устройств с датой и временем.

- Попытайтесь идентифицировать по имени и OUI.

- Отключите интернет‑канал для всех (выключите Wi‑Fi на роутере) или смените пароль немедленно.

- Смените пароль администратора роутера и для Wi‑Fi.

- Включите журналирование и проверьте логи доступа (если роутер поддерживает).

- Обновите прошивку роутера.

- Если есть подозрения на взлом (например, модификация настроек), сделайте полный сброс к заводским настройкам и настройте заново.

- По необходимости обратитесь к интернет‑провайдеру или IT‑специалисту.

Роль‑ориентированные чек‑листы

Для домашнего пользователя

- Проверить список устройств в роутере раз в месяц.

- Установить приложение Fing на телефон и включить уведомления.

- Сразу сменить пароль Wi‑Fi при любом подозрительном подключении.

Для продвинутого пользователя

- Вести реестр MAC‑адресов и имён устройств.

- Настроить автоматическое сканирование WNW и сохранять архивы.

- Отключить WPS, включить WPA3/WPA2‑AES, обновлять прошивку.

Для администратора сети

- Настроить VLAN или гостевые сети для IoT.

- Включить централизованное логирование и мониторинг событий.

- Настроить оповещения при появлении неизвестных MAC и аномального трафика.

Когда методы могут не сработать

- Злоумышленник использует подмену (spoofing) MAC‑адреса — тогда устройство может маскироваться под вашу технику.

- Устройства, подключённые через мосты или репитеры, могут отображаться некорректно.

- Некоторые умные устройства и пульты управления не дают осмысленного имени; их сложнее быстро идентифицировать.

Если вы подозреваете целенаправленное проникновение, базовых мер может быть недостаточно — стоит привлечь специалиста по безопасности.

Ментальные модели для оценки риска

- Частота и время подключения. Постоянное подключение ночью — повод для проверки.

- География устройств. Если у вас нет умной лампочки в спальне, а в списке появляется устройство с именем лампочки — возможно, кто‑то установил устройство.

- Изменение настроек. Если настройки роутера менялись без вашего участия — высокий риск.

Критерии приёмки

- Все известные устройства идентифицированы и занесены в реестр.

- Подозрительные устройства либо отключены, либо им присвоены пометки для дальнейшего мониторинга.

- После смены паролей все ваши устройства успешно переподключаются.

- На роутере включены современные протоколы шифрования и отключён доступ по умолчанию.

Примеры отказов и альтернативные подходы

- Если веб‑интерфейс роутера недоступен — используйте WNW или Fing на локальном компьютере/смартфоне.

- Если устройства постоянно подменяют MAC — применяйте сегментацию сети (гостевая сеть, VLAN) и внешнюю аутентификацию (RADIUS) для критичных сервисов.

Диаграмма принятия решения

flowchart TD

A[Нашёл неизвестное устройство?] -->|Нет| B[Отслеживать регулярно]

A -->|Да| C{Можно ли идентифицировать по имени или OUI?}

C -->|Да| D[Обозначить в реестре и наблюдать]

C -->|Нет| E[Выключить свои устройства по очереди]

E -->|Исчезло| D

E -->|Осталось| F[Сменить Wi‑Fi‑пароль и заблокировать MAC]

F --> G[Обновить прошивку роутера]

G --> H[Включить мониторинг уведомлений]Что ещё полезно знать

- OUI‑поиск по MAC даёт подсказку о производителе, но не гарантирует владельца устройства.

- Не все роутеры показывают удобные метки. Иногда полезно подключиться к роутеру по SSH или Telnet (если вы понимаете риски) и посмотреть более подробные таблицы.

- В крупных многоквартирных домах возможны случаи, когда повторители или плохо экранированные устройства соседей «просачиваются» в ваш список — это не всегда злонамеренно.

Заключение

Регулярная проверка подключённых устройств — простая и эффективная практика, которая помогает поддерживать безопасность домашней сети и экономить трафик. Начните с проверки в веб‑интерфейсе роутера, затем подключите инструменты мониторинга (WNW или Fing) для автоматизации. При подозрении на чужое устройство смените пароли, обновите прошивку и включите современные алгоритмы шифрования.

Краткие действия сегодня

- Войдите в роутер и просмотрите список клиентов.

- Установите Fing на смартфон и запустите сканирование.

- Смените пароль Wi‑Fi, если нашли неизвестные устройства.

Спасибо за внимание. Если хотите, могу подготовить чек‑лист для печати с шагами проверки и действиями на случай найденного инцидента.

Подытожим основные выводы ниже.

Итоги

- Локальные IP динамичны — для идентификации используйте MAC.

- Веб‑интерфейс роутера — первое место проверки.

- WNW и Fing ускоряют обнаружение и дают уведомления.

- Смена пароля Wi‑Fi и отключение WPS — базовые реакции при инциденте.

Похожие материалы

Как создать ASMR‑видео: полное руководство

Как создать статические стикеры для Telegram

PlayStation 2022 Wrap-Up — итог года в играх

Как создать стикер в WhatsApp Web

Бесплатный домен для сайта: как получить