Как проверить и защитить аккаунт Twitter после утечки

Из-за роста социальных сетей Twitter всё чаще становится частью повседневной жизни. Но недавняя утечка, в которой фигурируют миллионы учётных записей и паролей, заставляет позаботиться о безопасности: по сообщениям TechCrunch, были скомпилированы более 32 миллионов записей. Важно понимать, что это не обязательно означает взлом серверов Twitter — чаще данные собираются из других утечек и с помощью вредоносного ПО на устройствах жертв.

Ключевая идея: даже при соблюдении базовых мер предосторожности ваши данные могли быть скомпилированы из нескольких источников. Twitter уведомляет отдельных пользователей, которых коснулась утечка, с просьбой сменить пароли, но вы можете действовать проактивно.

Что произошло и почему это важно

Расследование компании показало, что её серверы не были взломаны напрямую. Скорее всего, список логинов и паролей был составлен «путём объединения данных из других недавних утечек и вредоносного ПО на компьютерах жертв, которое крадёт пароли для всех сайтов». Это означает два риска:

- Повторное использование паролей: если один пароль применялся на многих сайтах, компрометация одного сервиса подталкивает компрометацию других.

- Локальная компрометация устройств: инфицированные компьютеры и мобильные — источник кражи паролей.

Проверьте, скомпрометирован ли ваш аккаунт

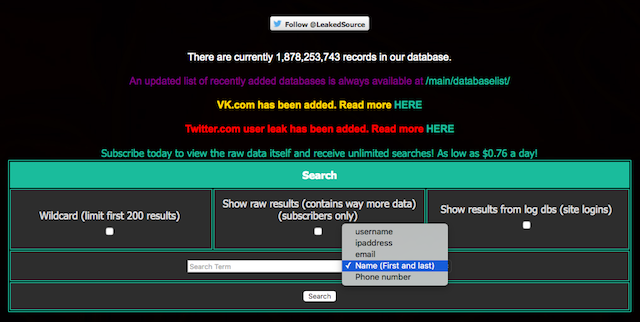

Есть единое место для проверки подобных утечек — специализированные базы данных утёкшей информации. В материале источника указывалась база LeakedSource, в которой хранились миллиарды записей. Если у вас есть доступ к подобному сервису, выполните следующие шаги:

- Откройте сайт с базой утёкших данных (например, LeakedSource, если ресурс доступен).

- В выпадающем меню выберите “username” и введите ваш Twitter-ник (например, @mihirpatkar) в поле “Search Term”.

- Нажмите кнопку поиска, чтобы увидеть результаты по учётной записи.

- Повторите поиск, выбрав “email”, и введите адрес электронной почты, привязанный к аккаунту Twitter.

- Повторите поиск по “phone number”, используя номер телефона, если он указан в аккаунте.

Важно: такие поисковые сервисы могут быть временно недоступны, закрыты или иметь ограничения. Если вы пользуетесь ими — делайте это с осторожностью и доверяйте только проверенным ресурсам.

Что делать, если аккаунт обнаружен в утечке

Если поиск показывал совпадение с вашими данными, не паниковать — действовать по плану. Ниже подробный порядок действий.

Попробуйте войти в аккаунт

Зайдите на Twitter.com и попытайтесь выполнить вход. Если вход возможен — переходите к разделу “Как защитить аккаунт” ниже и выполните все рекомендуемые действия (смена пароля, 2FA и ревокация приложений).

Сбросьте пароль, если не удаётся войти

Если текущий пароль не проходит, используйте форму сброса пароля на Twitter. На ваш зарегистрированный email должна прийти инструкция по восстановлению. Выполните сброс и сразу примените безопасный пароль (см. раздел про безопасный пароль).

Если сброс пароля не работает

Если вы не получили инструкции по сбросу или почта для восстановления изменена злоумышленником, переходите к обращению в службу поддержки Twitter:

- Откройте форму обращения в поддержку Twitter.

- Выберите категорию “Hacked Account” или аналогичную.

- Описание инцидента: укажите, что вы подозреваете компрометацию и невозможность восстановления через стандартную форму.

- Подготовьте подтверждения владения (скриншоты, предыдущие письма с Twitter, детали последнего доступа) — это ускорит рассмотрение.

Если вы — представитель организации или SMM-менеджер, включите в обращение сведения о роли аккаунта и последствиях для бренда.

Как защитить аккаунт Twitter (пошагово)

Если вы вернули доступ или хотите заранее усилить защиту — выполните эти три базовых шага и дополнительные меры безопасности.

1. Включите двухфакторную аутентификацию

Twitter называет это “login verification” — двухэтапный вход, при котором помимо пароля нужен временный код. Используйте по возможности приложение-генератор кодов (например, Authenticator) или аппаратные ключи безопасности (FIDO2/WebAuthn) вместо SMS. Короткие рекомендации:

- Предпочтение: аппаратный ключ безопасности или приложение-аутентификатор (лучше, чем SMS).

- Если используете SMS — держите номер оператора под контролем и подключите защиту у мобильного оператора (PIN, блокировка переносимости номера).

- Сохраните резервные коды восстановления в защищённом месте (не в почте без шифрования).

2. Поменяйте пароль на надёжный

Двухфакторная защита важна, но пароль остаётся первой линией обороны.

- Ручной подход: создавайте длинные фразы-пароли (passphrases) — минимум 12 символов; сочетайте разные регистры, цифры и символы. Чем длиннее и менее предсказуемо — тем лучше.

- Автоматический подход: используйте менеджер паролей (например, LastPass, 1Password или другие) для генерации уникальных паролей для каждого сайта. Менеджер хранит и подставляет пароли, вам нужно запомнить только мастер-пароль.

Если вы используете менеджер паролей:

- Включите мастер-паролю двухфакторную защиту, если доступно.

- Экспортируйте бекап в зашифрованном виде и храните копию офлайн.

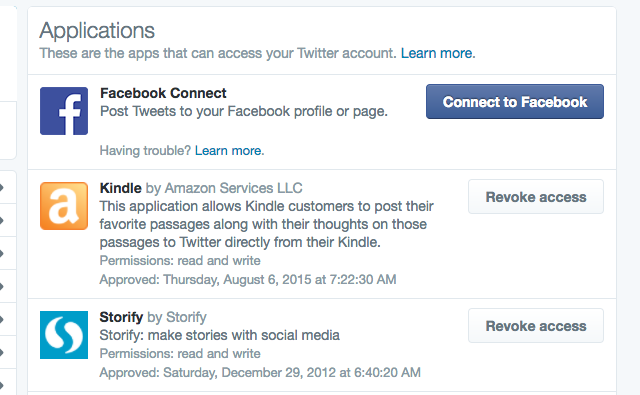

3. Отзовите доступ сторонних приложений

Злоумышленники могли получить доступ через сторонние сервисы, которым вы ранее давали разрешения. Выполните ревизию подключённых приложений:

- Откройте Twitter.com/Settings/Applications и выполните вход.

- Просмотрите список приложений и отзовите доступ у всех, которые вы не используете или не доверяете (кнопка “Revoke Access”).

- Для критичных интеграций — переавторизуйте их после смены пароля и проверки безопасности.

Дополнительно: проверьте активные сессии (Devices / Apps на настройках безопасности) и завершите все неизвестные сеансы. Поменяйте пароль и обнулите сессии, чтобы выкинуть злоумышленника из аккаунта.

Дополнительные меры безопасности

- Проверка электронной почты: убедитесь, что почтовый аккаунт, привязанный к Twitter, не скомпрометирован и защищён сильным паролем и 2FA.

- Сканирование устройств: запустите антивирус/антишпионское ПО и обновите ОС и браузеры.

- Минимизируйте повторное использование паролей: каждый сервис — отдельный пароль.

- Регулярно проверяйте разрешения OAuth у других сервисов (Google, Facebook и т.д.).

Когда стандартные меры не работают: крайние шаги

- Если злоумышленник сменил почту восстановления, подготовьте подтверждающие данные и обращайтесь в поддержку Twitter.

- Если аккаунт используется для мошеннических рассылок — предупредите контакты и публикуйте официальные уведомления через другие проверенные каналы.

- Юридические действия: при серьёзном ущербе проконсультируйтесь с юристом и при необходимости подайте заявление в правоохранительные органы.

Факт-бокс: ключевые цифры

- Число записей в конкретной утечке, упомянутое в источнике: более 32 миллионов аккаунтов.

- Объём данных в базе, упомянутой в материале: порядка 1.8 миллиарда записей (различных утёкших данных).

Замечание: эти числа отражают сообщения источника и не являются подтверждением взлома конкретных сервисов.

Роль‑ориентированные чек‑листы

Чек-лист для обычного пользователя:

- Проверить утечки по никнейму, почте и номеру телефона.

- Сменить пароль на уникальный и длинный.

- Включить 2FA (предпочтительно приложение или аппаратный ключ).

- Ревокировать все сторонние приложения.

- Просканировать устройство на наличие вредоносного ПО.

Чек-лист для SMM-менеджера / владельца бренда:

- Восстановить контроль над аккаунтом и подтвердить владение.

- Оповестить внутреннюю команду и PR-отдел.

- Проверить права доступа всех сотрудников и ролей.

- Отозвать и пересоздать API-ключи, если подозревалось их компрометация.

- Подготовить шаблоны коммуникации для клиентов и подписчиков.

Чек-лист для команды безопасности организации:

- Проанализировать логи доступа и IP-адреса.

- Проверить связанные сервисы и учётные записи на предмет повторного использования паролей.

- Запустить расследование инцидента и документировать шаги.

- Оценить необходимость уведомления пользователей и регулирующих органов.

Пошаговый SOP для инцидента утечки аккаунта Twitter

- Детекция: получение уведомления о возможной компрометации (поиск в базах утечек, жалобы пользователей).

- Блокировка: при возможности сменить пароль и включить 2FA; завершить все активные сессии.

- Очистка: отозвать доступ сторонних приложений и API-ключей.

- Восстановление: вернуть сервисы в штатное состояние, обновить конфигурации и доступы.

- Коммуникация: уведомить пострадавших, внутренние команды и, при необходимости, регуляторов.

- Пост‑инцидентный анализ: причина утечки, уязвимые процессы, план исправления.

Когда описанные меры могут не сработать

- Если злоумышленник контролирует вашу почту восстановления и мобильный номер одновременно — стандартные процедуры восстановления могут быть заблокированы.

- Если вредоносное ПО продолжает красть данные с устройств — важно очистить устройства до восстановления всех учётных записей.

- Если произошло массовое скомпрометирование поставщика SSO или менеджера паролей — потребуется комплексная смена учётных данных и ключей.

Пара альтернативных подходов к защите

- Использование аппаратных ключей безопасности (U2F/FIDO2) вместо SMS — повышает стойкость к перехвату кодов.

- Централизованное управление доступом для команд (SCIM/SSO) — снижает риск человеческой ошибки при управлении правами.

- Политика минимальных прав: давать приложениям только необходимые разрешения.

Примечания по конфиденциальности и соответствию (GDPR и подобное)

Если вы управляете аккаунтами, содержащими персональные данные граждан ЕС, проверьте обязательства по уведомлению о нарушении безопасности в соответствии с местными требованиями (например, GDPR требует уведомления регулятора и/или субъектов данных в определённые сроки в зависимости от тяжести). Консультируйтесь с юридическим отделом для соблюдения местных норм и правил.

Краткий глоссарий

- Утечка: несанкционированное разглашение учётных записей или конфиденциальных данных.

- 2FA: двухфакторная аутентификация, второй фактор подтверждения входа.

- Ревокация доступа: отмена разрешений сторонних приложений на доступ к аккаунту.

Часто задаваемые вопросы

Как быстро понять, что мой Twitter взломан?

Признаки: внезапные твиты, которых вы не отправляли; изменения профиля; сообщения от подписчиков о подозрительной активности; невозможность входа, если вы не меняли пароль.

Может ли двухфакторная аутентификация полностью защитить меня?

2FA значительно повышает безопасность, особенно при использовании аппаратных ключей или приложений-аутентификаторов. Однако никакая мера не даёт 100% гарантии — важно сочетать 2FA с надёжными паролями и чистыми устройствами.

Что делать, если я нашёл свой адрес в базе утечек, но могу войти в Twitter?

Смените пароль немедленно, включите 2FA, отзовите доступ сторонних приложений и проверьте связанные сервисы. Также сканируйте устройства на вредоносное ПО.

Итог и рекомендации

Если ваши данные фигурировали в утечке, действуйте быстро и методично: восстановите доступ, смените пароль, включите двухфакторную аутентификацию и отзовите доступ у сторонних приложений. Для организаций важно иметь готовый план реагирования и чёткие роли. Безопасность — это многоуровневая задача: сочетание технических мер, контроля доступа и внимательности пользователя даёт наилучший результат.

Если у вас есть собственные стратегии защиты или опыт с похожими утечками, поделитесь ими — обмен опытом помогает повышать цифровую гигиену сообщества.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента