Как проверить Android на шпионское ПО и защититься

Что такое шпионское ПО и как оно попадает на Android

Шпионское ПО — это разновидность вредоносного ПО, созданная для скрытого сбора данных и передачи их третьим лицам. Оно маскируется под обычные приложения. Цель — получить пароли, историю браузера, файлы, аудио, видео и другие личные данные. Мотивы злоумышленников разнообразны: кража личности, вымогательство, продажа данных, промышленный шпионаж.

Типы шпионского ПО, которые встречаются на Android:

- Программы записи звука и видео, которые активируют микрофон и камеру.

- Крадущие пароли (password stealers) и клавиатурные шпиологи (keyloggers).

- Стилеры информации: вытягивают файлы, контакты, сообщения.

- Трекеры cookie и аналитические библиотеки, которые могут слать данные без явного согласия.

- Банковские трояны, которые перехватывают SMS и ввод в банковских приложениях.

Способы попадания на устройство:

- Установка вредоносного приложения, замаскированного под полезную утилиту (очиститель реестра, фоновая оптимизация и т.п.).

- Клики по всплывающим окнам и ссылкам в фишинговых письмах, сомнительных сайтах и сообщениях.

- Установка APK вне официального магазина без проверки подписи.

- Физический доступ: кто‑то может установить ПО вручную.

Важно: шпионское ПО часто скрывает иконку и продолжает работать в фоне после установки.

Признаки заражения шпионским ПО

На что обращать внимание:

- Устройство внезапно начинает сильно нагреваться.

- Производительность падает, приложения «тормозят».

- Быстро садится батарея и растёт расход мобильного трафика.

- Появляются навязчивые всплывающие окна и реклама.

- На экране появляются приложения, которых вы не устанавливали.

- Камера или микрофон активируются без видимой причины.

Примеры известных названий: mSpy, XNSPY, CocoSpy, Hoverwatch — в ряде случаев это коммерческие решения для мониторинга, которые злоумышленники используют неправомерно. Если вы видите похожие имена и не устанавливали такие программы сознательно — это тревожный сигнал.

Пошаговая проверка устройства на шпионское ПО

Ниже — практическое руководство, которое подойдёт обычному пользователю. Действуйте последовательно: от простого к жёсткому (сканирование, удаление, сброс).

1) Проверка неизвестных приложений

Иногда шпионские приложения скрывают иконку, но остаются в списке установленных программ.

Как проверить:

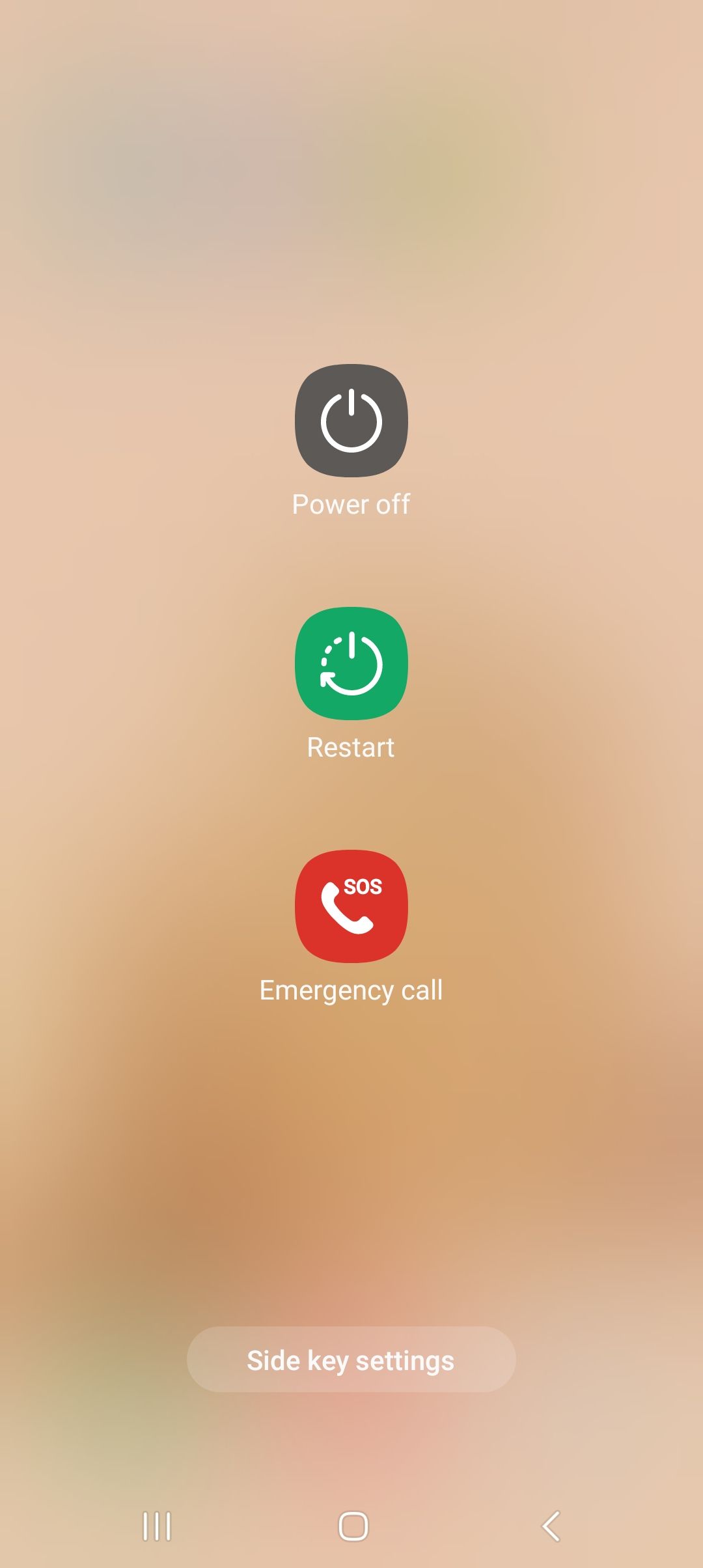

- Нажмите и удерживайте кнопку питания до появления меню выключения.

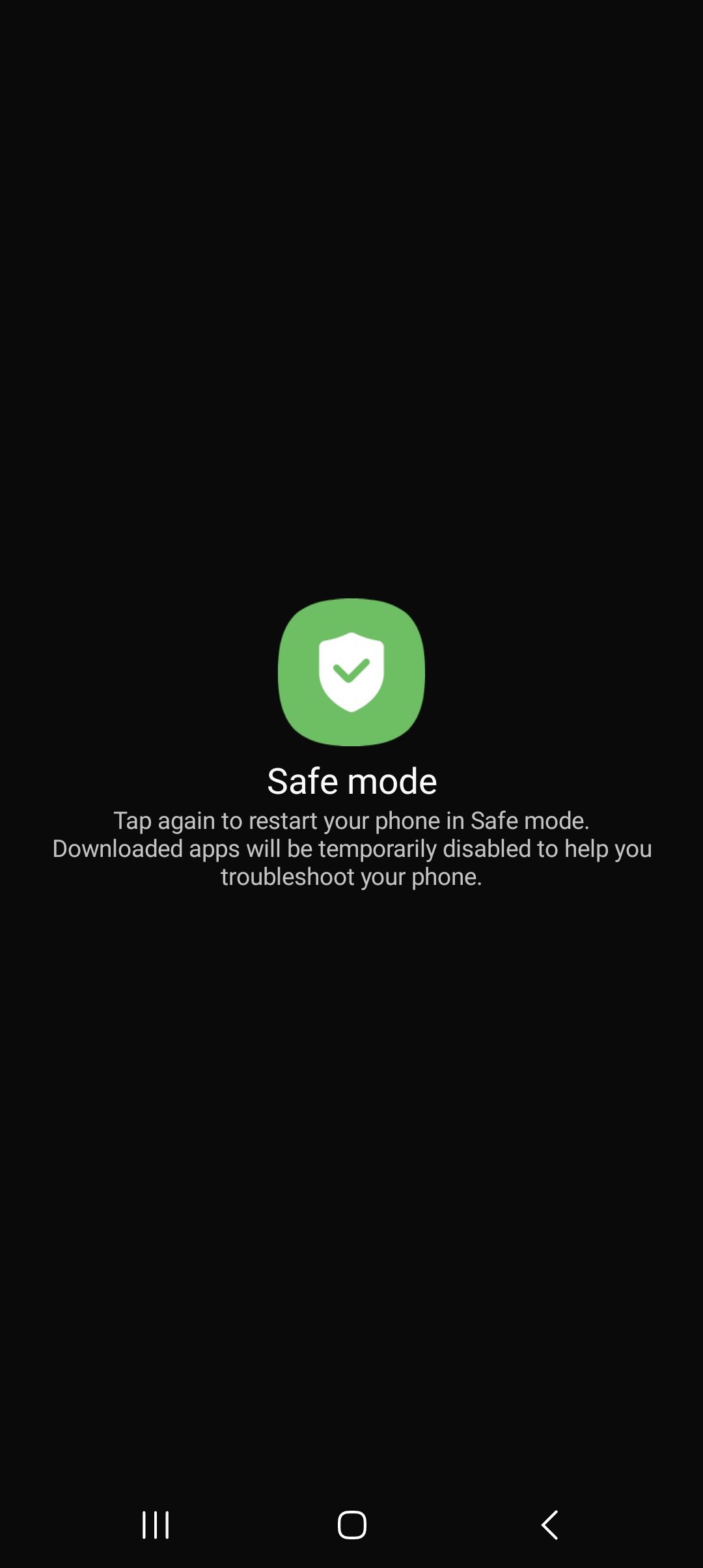

- Нажмите и удерживайте пункт Выключение питания до появления опции Безопасный режим, затем выберите её.

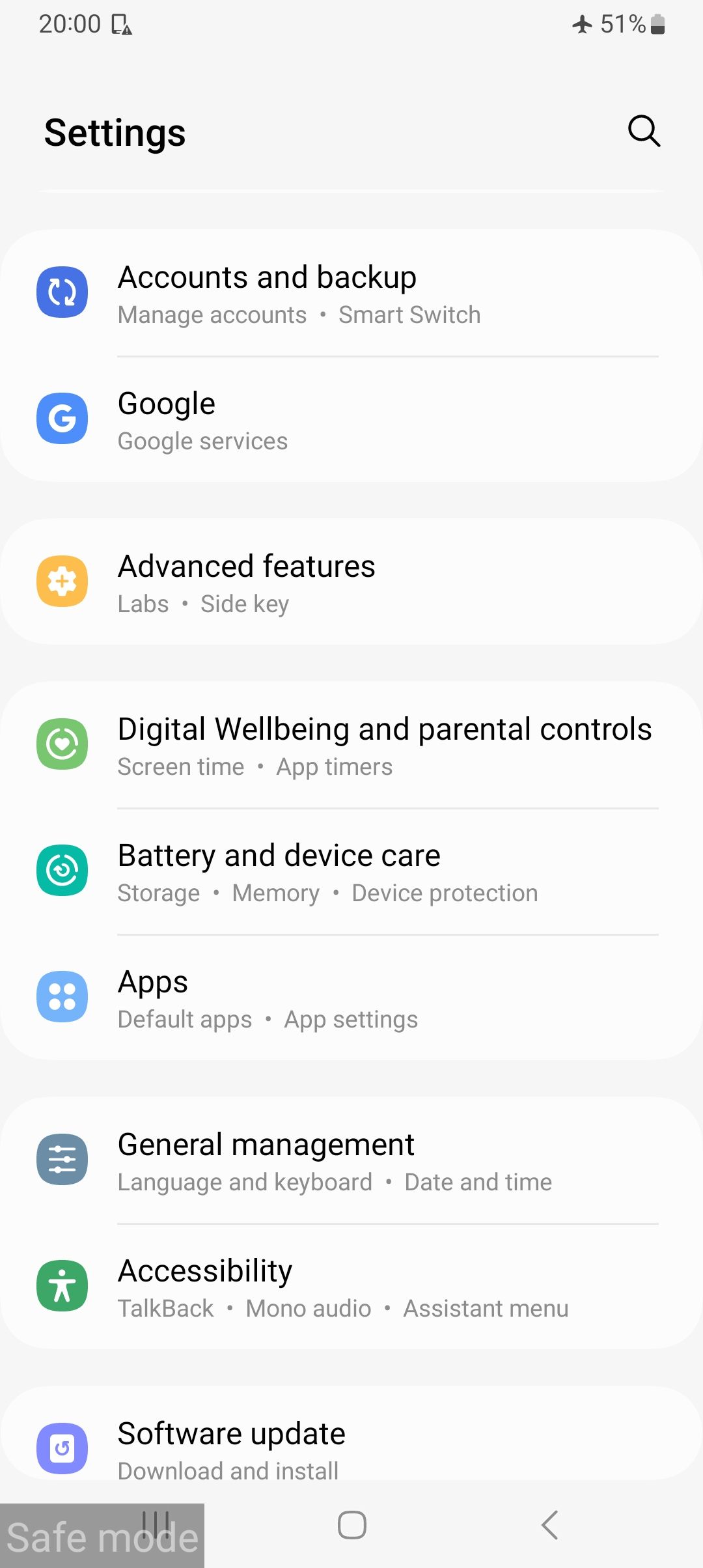

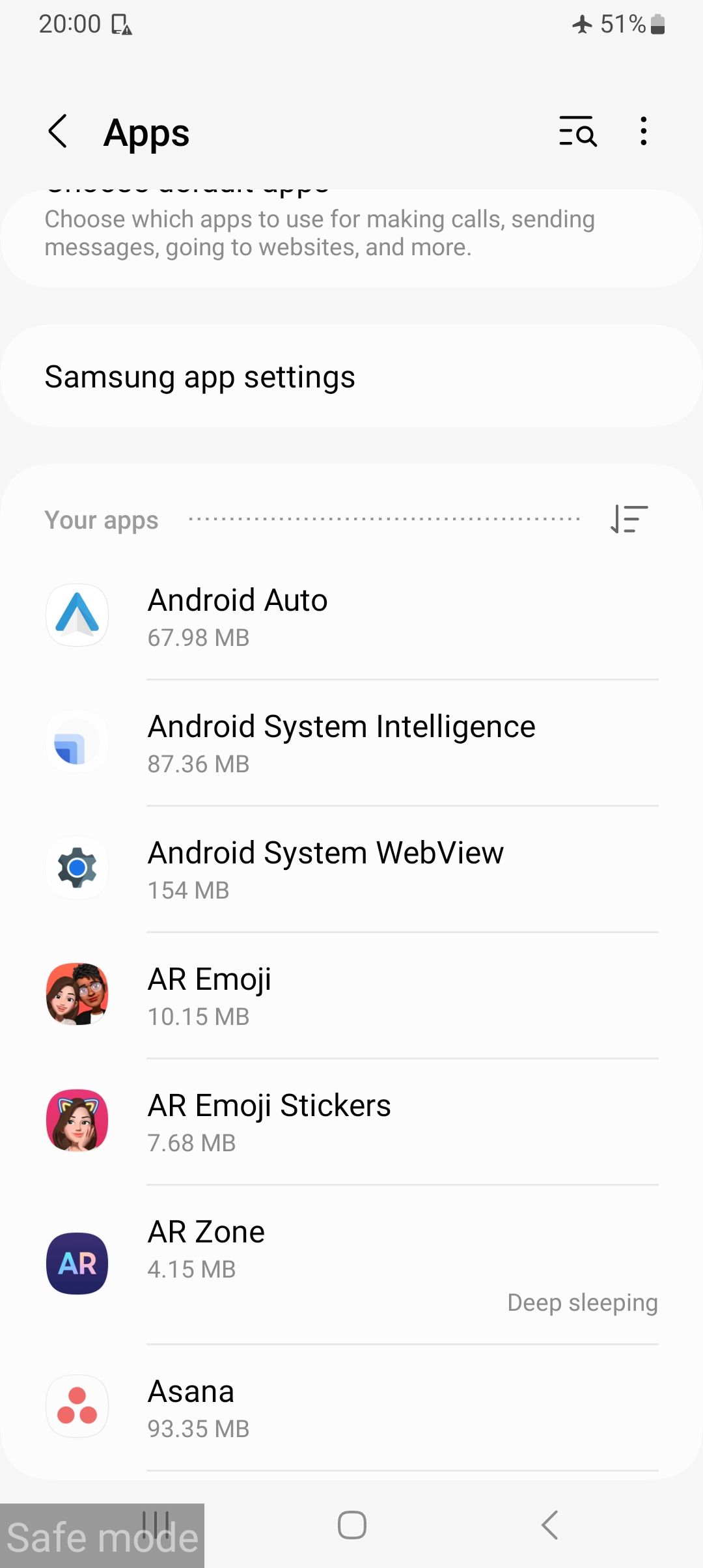

После перезагрузки в безопасном режиме откройте Настройки > Приложения и просмотрите весь список. В безопасном режиме сторонние приложения не запускаются, поэтому вы легче заметите посторонние записи.

Если вы находите приложение, которое не узнаёте, откройте его карточку и выберите «Удалить» (Uninstall). После удаления перезагрузите устройство, чтобы выйти из безопасного режима.

Примечание: некоторые системные приложения выглядят подозрительно. Если вы сомневаетесь — найдите название приложения в интернете, чтобы узнать его назначение.

2) Проверка приложений с правами администратора устройства

Приложения с такими правами могут управлять устройством и мешать удалению. Поэтому проверьте список администраторов.

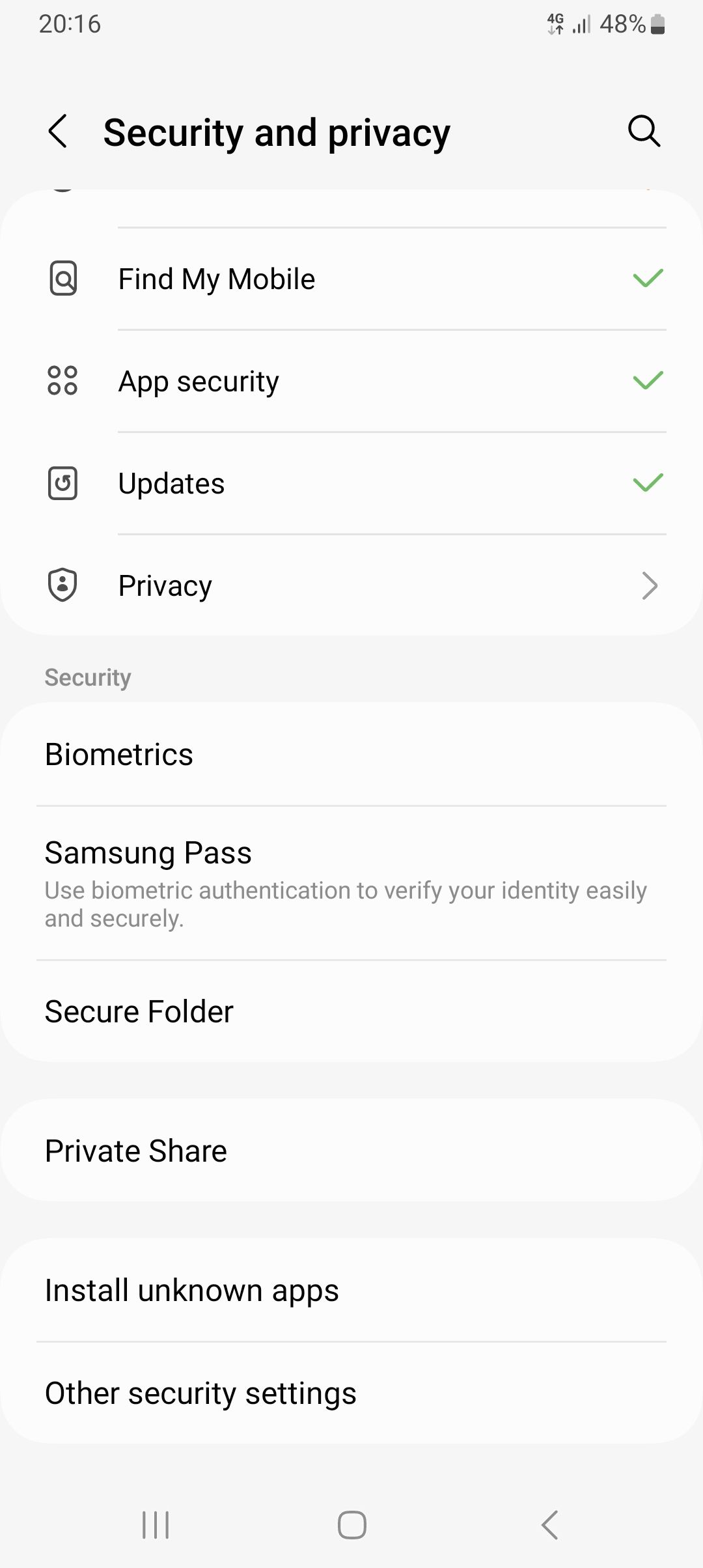

Как найти:

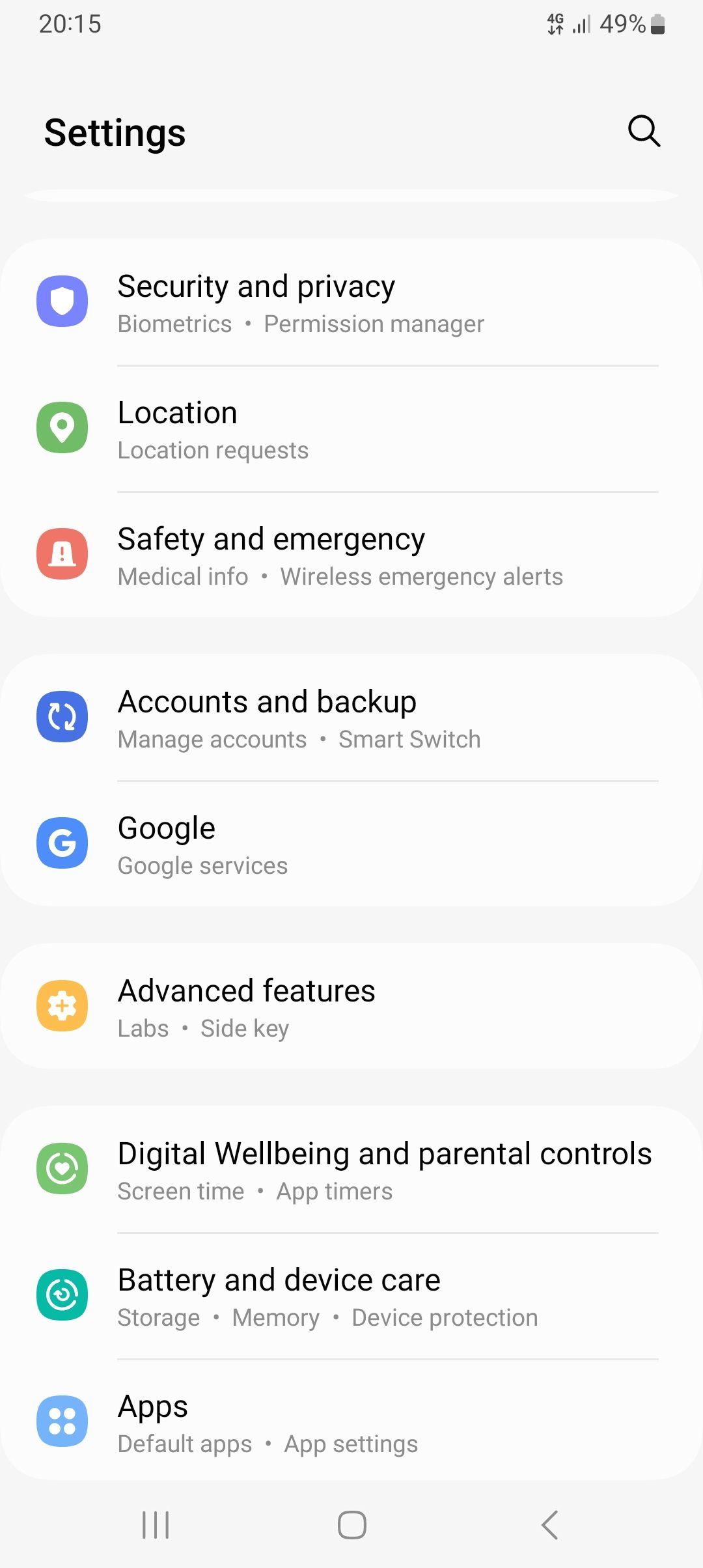

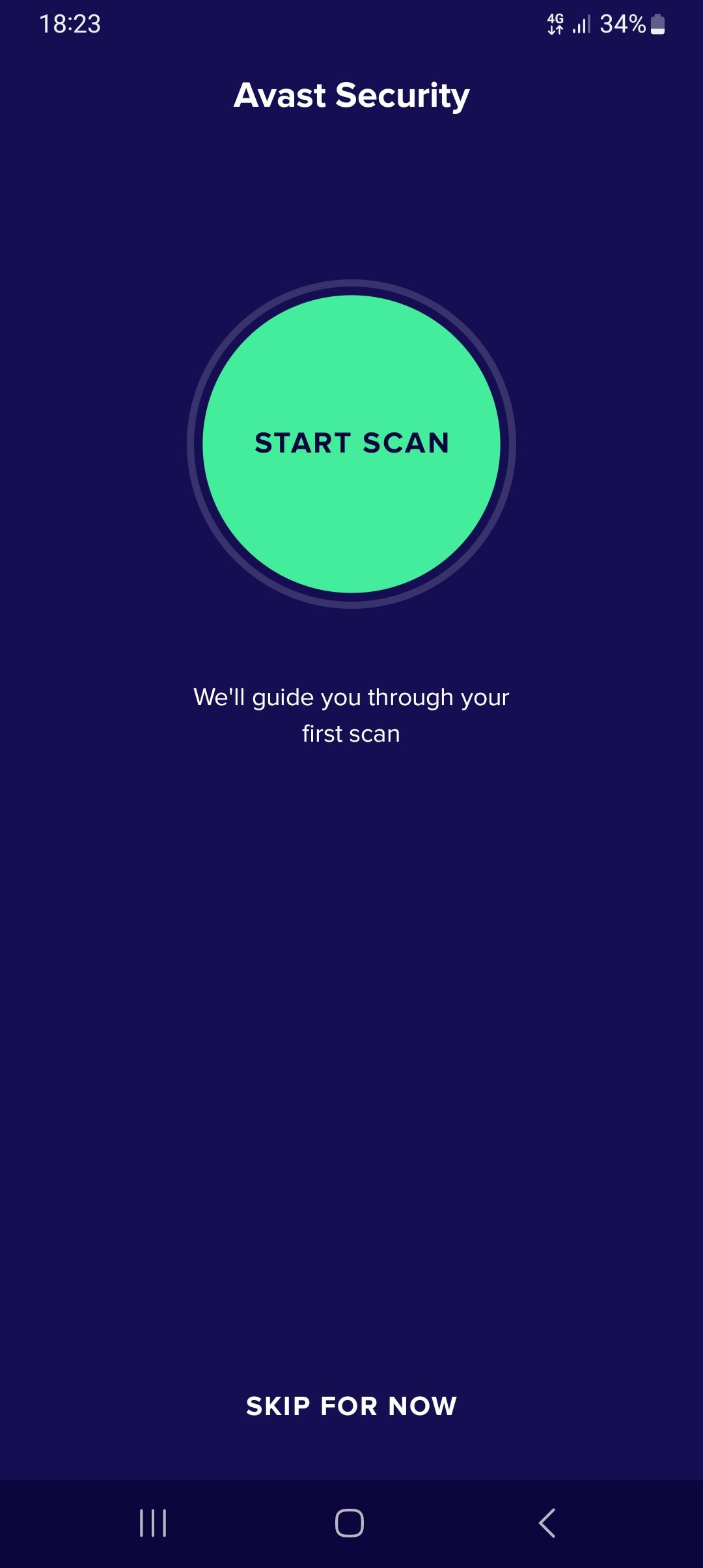

- Откройте Настройки.

- Перейдите в Безопасность и конфиденциальность > Другие настройки безопасности > Администраторы устройства.

- Отключите права администратора у приложений, которые вы не знаете или которым не доверяете.

Если вы видите незнакомое приложение с включёнными правами, снимите флажок или переключатель, затем удалите приложение как обычно.

3) Сканирование антивирусом и антишпионом

Если вручную не удалось выявить угрозу, используйте проверенное решение для мобильной безопасности.

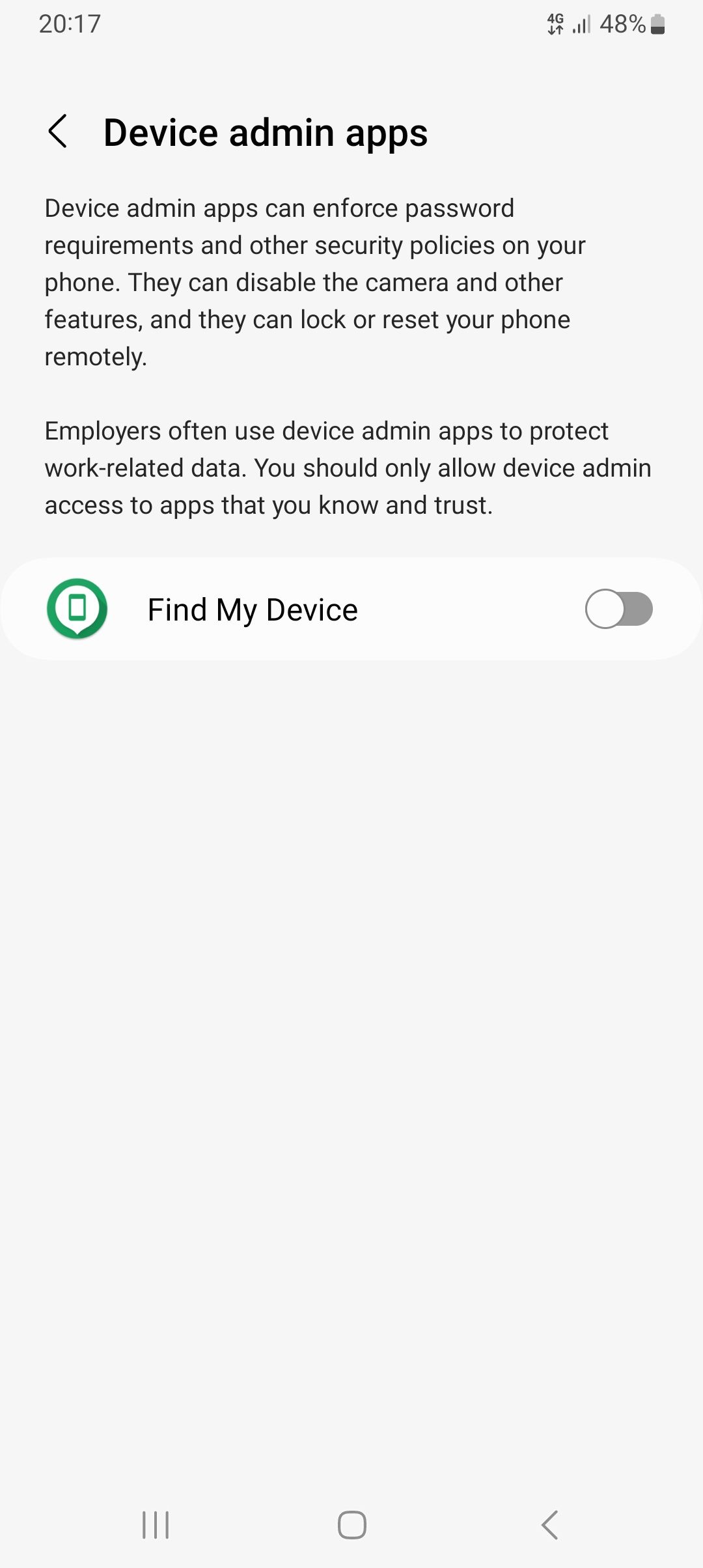

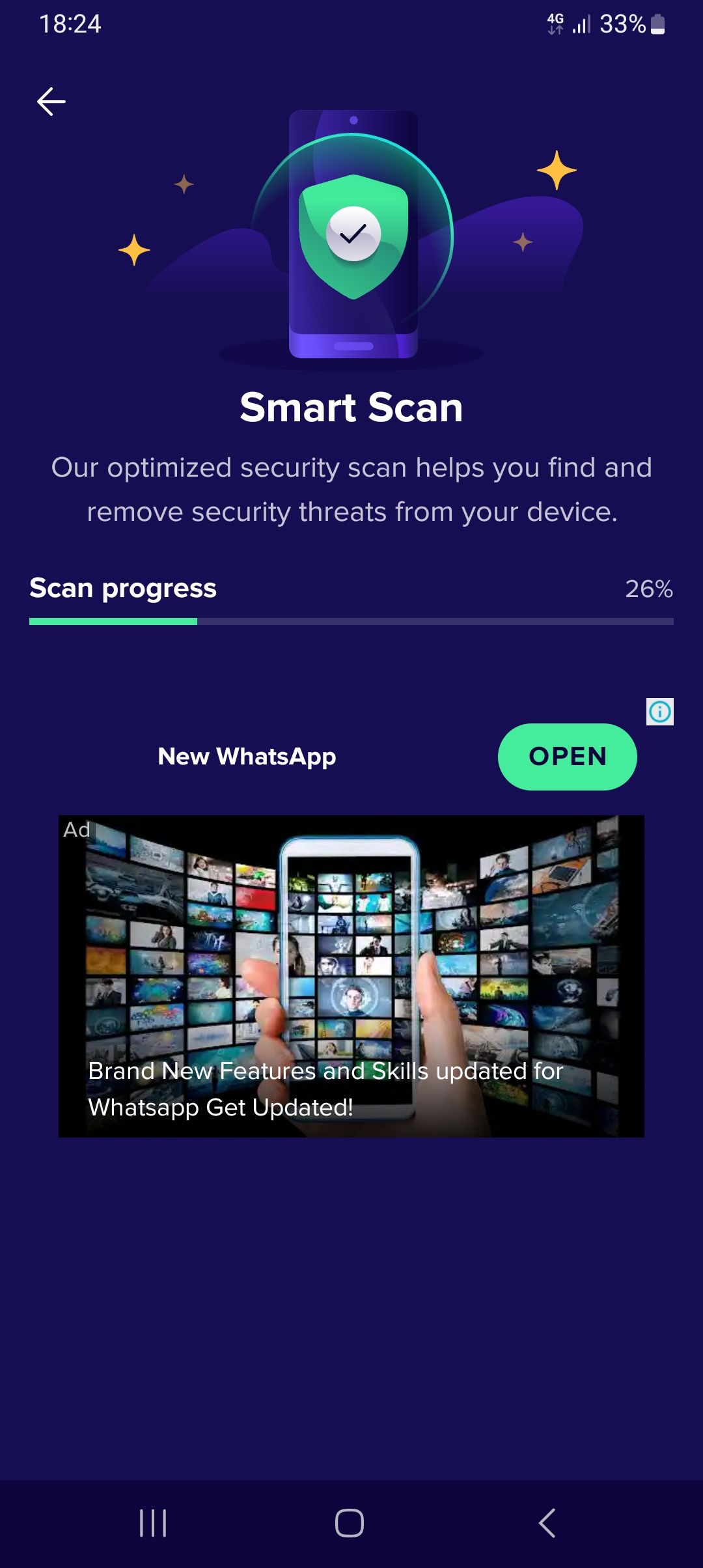

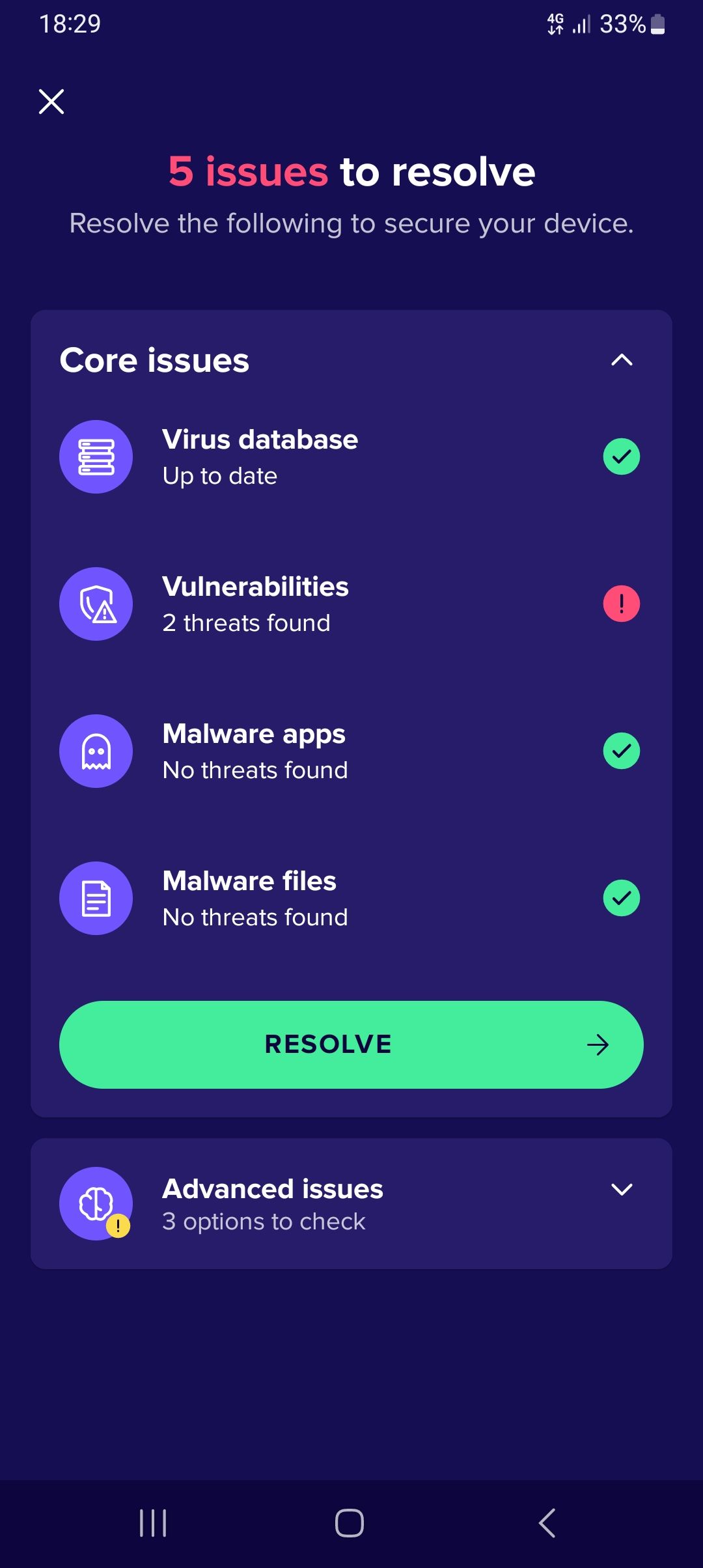

Пример с Avast Mobile Security:

- Установите Avast Mobile Security из Google Play.

- Нажмите НАЧАТЬ СКАНИРОВАНИЕ.

- По завершении нажмите УСТРАНИТЬ для удаления найденных угроз.

Альтернативы: Kaspersky, Bitdefender, Malwarebytes — выбирайте приложения с хорошими отзывами и длительной репутацией. Перед установкой проверьте разрешения и политику конфиденциальности антивируса.

4) Если ничего не помогает — резервное копирование и заводской сброс

Фабричный сброс удаляет все данные и приложения, включая большинство видов шпионского ПО. Сделайте резервную копию важных данных заранее.

Как подготовиться:

- Скопируйте контакты, фото и документы в облако или на компьютер.

- Выйдите из аккаунтов (если требуется) и сохраните пароли менеджера паролей.

После резервного копирования выполните сброс через Настройки > Система > Сброс > Стереть все данные (фабричный сброс). После сброса устанавливайте только те приложения, в которых уверены.

Важно: если вы восстановите резервную копию, в ней может сохраниться вредоносное ПО. Восстанавливайте аккуратно — лучше вручную переустановить приложения.

Как удалить шпионское ПО вручную — методология

- Перезагрузите в безопасный режим. Это остановит работу большинства сторонних приложений.

- Откройте список приложений и выявите подозрительные.

- Проверьте права администратора и отключите их у сомнительных программ.

- Удалите приложение и перезагрузите устройство.

- Просканируйте устройство антивирусом для проверки оставшихся следов.

- При повторных симптомах сделайте резервную копию и выполните сброс к заводским настройкам.

Профилактика и рекомендации

Правила, которые уменьшат риск заражения:

- Устанавливайте приложения только из Google Play или из доверенных источников.

- Проверяйте разрешения приложений перед установкой; не давайте доступ к камере/микрофону без причины.

- Отключайте установку APK из неизвестных источников.

- Держите Android и приложения обновлёнными.

- Включите блокировку экрана и шифрование устройства.

- Используйте менеджер паролей и двухфакторную аутентификацию.

- Регулярно проверяйте список установленных приложений и администраторов устройства.

Инцидентный план: если вы обнаружили шпионское ПО

- Немедленно отключите устройство от сети (Wi‑Fi и мобильные данные).

- Отключите подозрительные приложения и снимите права администратора.

- Сохраните журналы (если умеете) и сделайте снимки экранов для доказательств.

- Выполните сканирование антивирусом.

- Если угроза не исчезает — сделайте резервную копию важных файлов и выполните сброс.

- Смените пароли на всех аккаунтах, к которым был вероятен доступ.

- Уведомьте банк, если есть риск утечки финансовых данных.

Быстрые чек‑листы по ролям

Чек‑лист для рядового пользователя:

- Проверить список приложений.

- Проверить администраторов устройства.

- Просканировать устройство антивирусом.

- Выполнить резервное копирование.

- При необходимости — сброс к заводским настройкам.

Чек‑лист для администратора IT:

- Проверить логи сетевой активности и необычные соединения.

- Убедиться, что мобильные политики (MDM) запрещают установку сторонних APK.

- Провести удалённый аудит установленных приложений.

- Организовать инструктаж сотрудников по безопасности мобильных устройств.

Decision tree (дерево решений) для обнаружения шпионского ПО

flowchart TD

A[Есть ли подозрения на шпионаж?] -->|Нет| B[Регулярная проверка]

A -->|Да| C[Отключить Wi‑Fi и мобильные данные]

C --> D[Перезагрузить в безопасном режиме]

D --> E[Есть неизвестные приложения?]

E -->|Да| F[Снять права администратора и удалить]

E -->|Нет| G[Сканировать антивирусом]

G -->|Найдено| F

G -->|Не найдено| H[Сделать резервную копию и сброс]

H --> I[Восстановить вручную установленные приложения]Фактбокс: что важно знать

- Шпионское ПО работает скрытно и может не отображаться на домашнем экране.

- Большая часть инфекций происходит через установку приложений и фишинговые ссылки.

- Заводской сброс — надёжное средство удаления, но нужно сохранять данные осторожно.

- Антивирусы помогают выявить известные образцы, но не гарантируют 100% защиту от новых угроз.

Критерии приёмки

- Устройство больше не перегревается и не тратит батарею аномально.

- Не наблюдается всплывающей рекламы или подозрительной сетевой активности.

- Все неизвестные приложения удалены, права администраторов сняты.

- После удаления — сменены основные пароли и включена двухфакторная аутентификация.

Глоссарий (одна строка)

- Шпионское ПО: вредоносное ПО для скрытого сбора данных.

- Безопасный режим: состояние Android, в котором сторонние приложения отключены.

- Администратор устройства: приложение с расширенными системными правами.

- Фабричный сброс: возвращение устройства к заводским настройкам с удалением данных.

Когда методы не сработают — крайние случаи

- Если шпионское ПО установлено в виде прошивки на уровне загрузчика, стандартные методы удаления могут не помочь. В таких случаях требуется помощь специалиста или перепрошивка устройства.

- Коммерческие продукты для мониторинга, установленные владельцем устройства (например, родительский контроль), могут сохранять функциональность даже после простого удаления — проверьте договор и настройки.

Важно: при серьёзных подозрениях на компрометацию корпоративного устройства подключите отдел безопасности или сервисный центр.

Короткий чек‑лист действий сейчас

- Отключите интернет.

- Проверьте администраторов устройства.

- Перезагрузитесь в безопасном режиме и просмотрите приложения.

- Просканируйте антивирусом.

- Сделайте резервную копию и сброс, если угроза остаётся.

Итог

Шпионское ПО опасно, но большинство случаев можно обнаружить и устранить простыми методами: проверкой приложений, управлением правами, сканированием и, при необходимости, сбросом. Регулярные обновления, осторожность при установке приложений и ограничение прав доступа снижают риск заражения.

Важно: если устройство связано с банковскими или рабочими аккаунтами, примите дополнительные меры — смените пароли и уведомьте соответствующие службы.

Похожие материалы

CSS font-family: как менять шрифты на сайте

График амортизации кредита в Excel — пошагово

Разгон Raspberry Pi 4 — безопасный пошаговый гид

Как запустить Windows 11 на Mac — варианты и советы

Мошенничество с возвратом средств через техподдержку