Что такое кейлоггер и как его обнаружить и удалить

TL;DR

Кейлоггер — это шпионская программа, записывающая нажатия клавиш и передающая их злоумышленнику. Проверьте процессы, автозагрузку, временные файлы и сетевые подключения, просканируйте систему антивирусом и выполните пошаговый план удаления. Для компаний предусмотрите инцидентный план и уведомление ответственных лиц.

Важно: аппаратные кейлоггеры требуют физической проверки устройства; программные — системного сканирования и строгих практик безопасности.

Краткое определение

Кейлоггер — вредоносное ПО или устройство, которое фиксирует нажатия клавиш и часто отправляет собранные данные третьей стороне. В одно предложение: кейлоггер тайно записывает всё, что вы вводите с клавиатуры.

Основные типы кейлоггеров

- Аппаратные кейлоггеры: маленькие устройства, вставляемые между клавиатурой и портом или встроенные в корпус/удалённые компоненты. Требуют физического доступа.

- Программные кейлоггеры: приложения и службы, которые перехватывают события клавиатуры, буфер обмена, делают снимки экрана и отправляют данные по сети. Могут устанавливаться через фишинг, заражённые файлы или уязвимости.

Как кейлоггер попадает на ПК

Обычные векторы заражения:

- Переход на вредоносный сайт, загрузка скрипта или эксплойта.

- Открытие вложения или ссылка в фишинговом письме.

- Подключение заражённой флеш‑карты или USB‑устройства.

- Установка взломанного (crack) ПО, в которое встроили кейлоггер.

- Социальная инженерия: принуждение пользователя запустить файл или дать права.

Признаки наличия кейлоггера

- Необычная нагрузка CPU или сети, даже в простое.

- Новые программы в автозагрузке, которых вы не устанавливали.

- Файлы/папки с непонятными именами, скрытые процессы.

- Лаги при вводе с клавиатуры, неожиданные окна или всплывающие сообщения.

Как обнаружить кейлоггер: пошаговое руководство

Ниже — практические шаги как для рядового пользователя, так и для администратора сети.

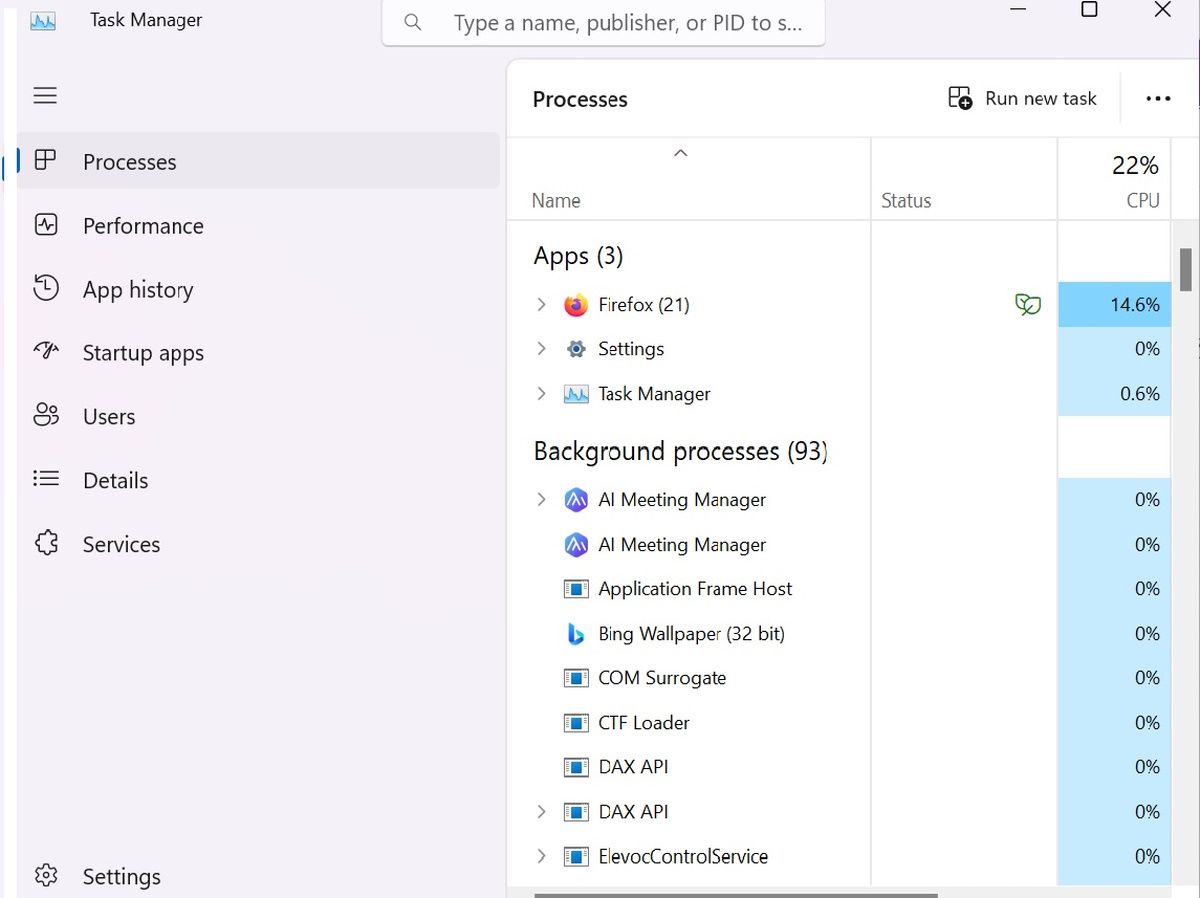

1) Проверка диспетчера задач (Task Manager)

Нажмите Windows + X и выберите Диспетчер задач. Перейдите в раздел Процессы и посмотрите на приложения и фоновые процессы.

Если заметите неизвестные процессы, загуглите их имена и цифровые подписи. Обратите внимание на процессы с непривычной активностью диска или сети.

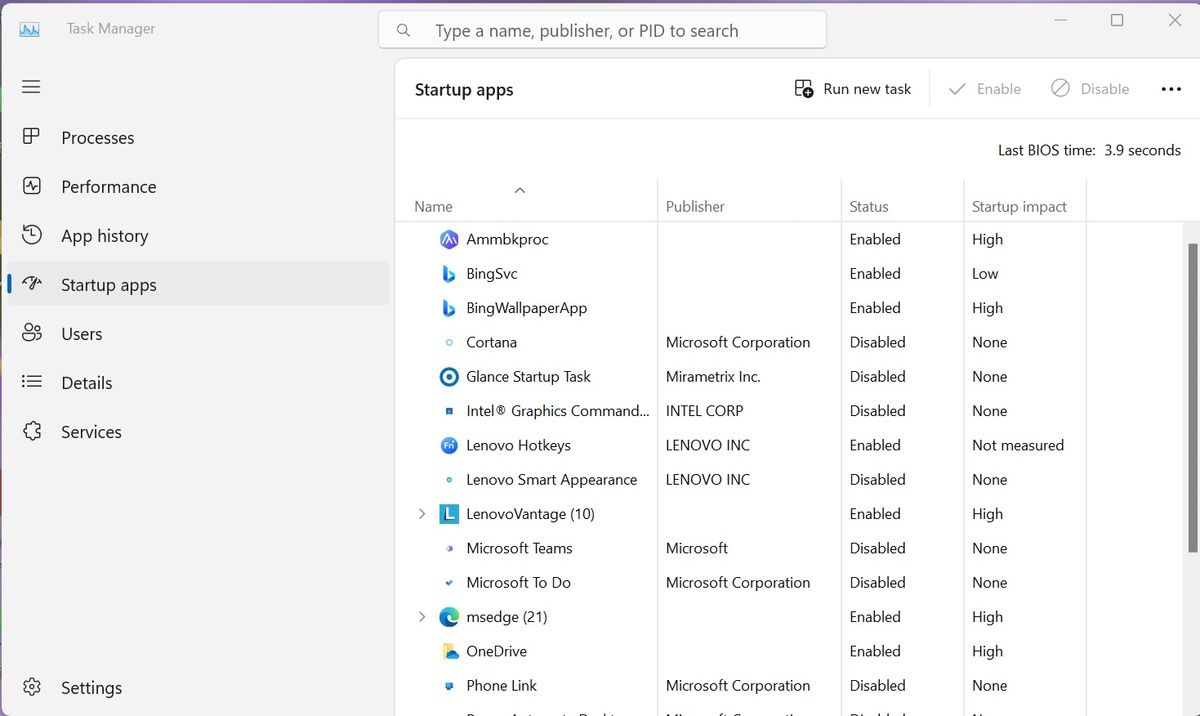

2) Автозагрузка и планировщик задач

Перейдите на вкладку Автозагрузка в Диспетчере задач и отключите подозрительные элементы. Также проверьте Планировщик заданий — кейлоггеры могут запускаться по расписанию.

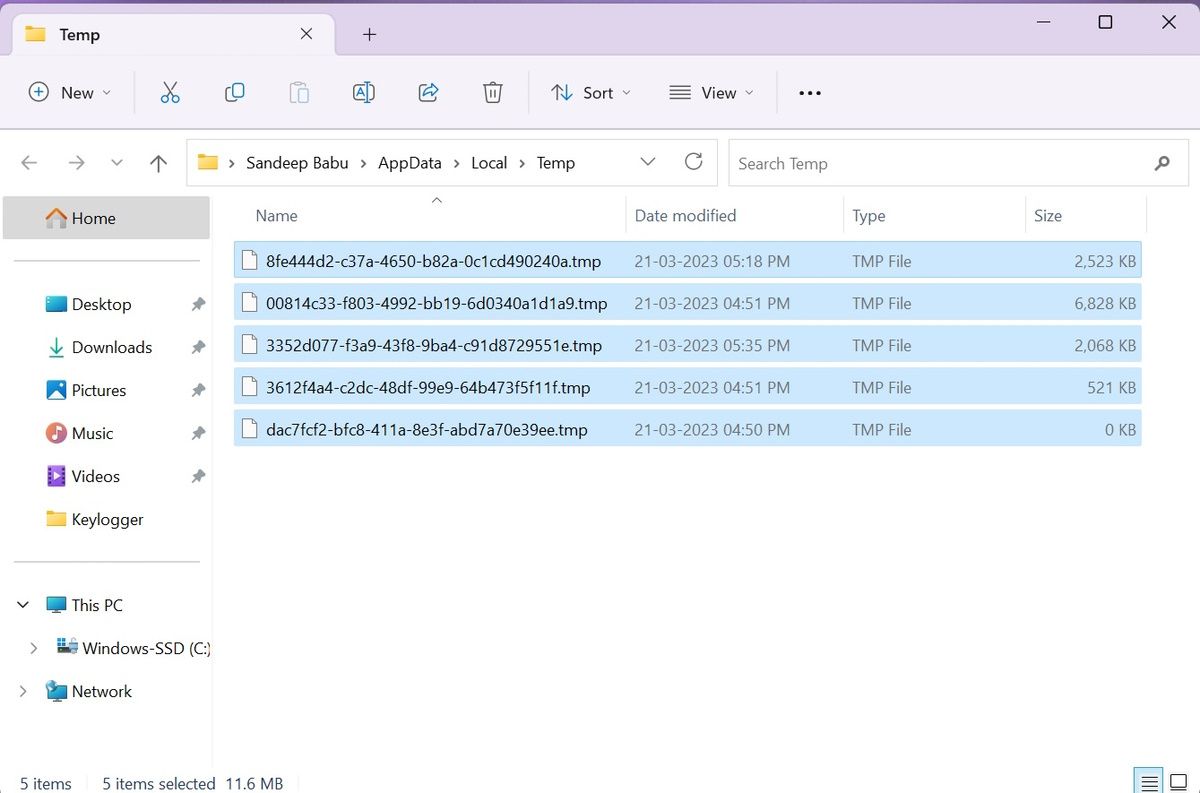

3) Проверка временных файлов

Кейлоггеры иногда прячут компоненты во временных папках. Закройте приложения и нажмите Windows + R, введите %temp% и удалите содержимое папки.

Примечание: удаляйте только временные файлы; не трогайте системные каталоги.

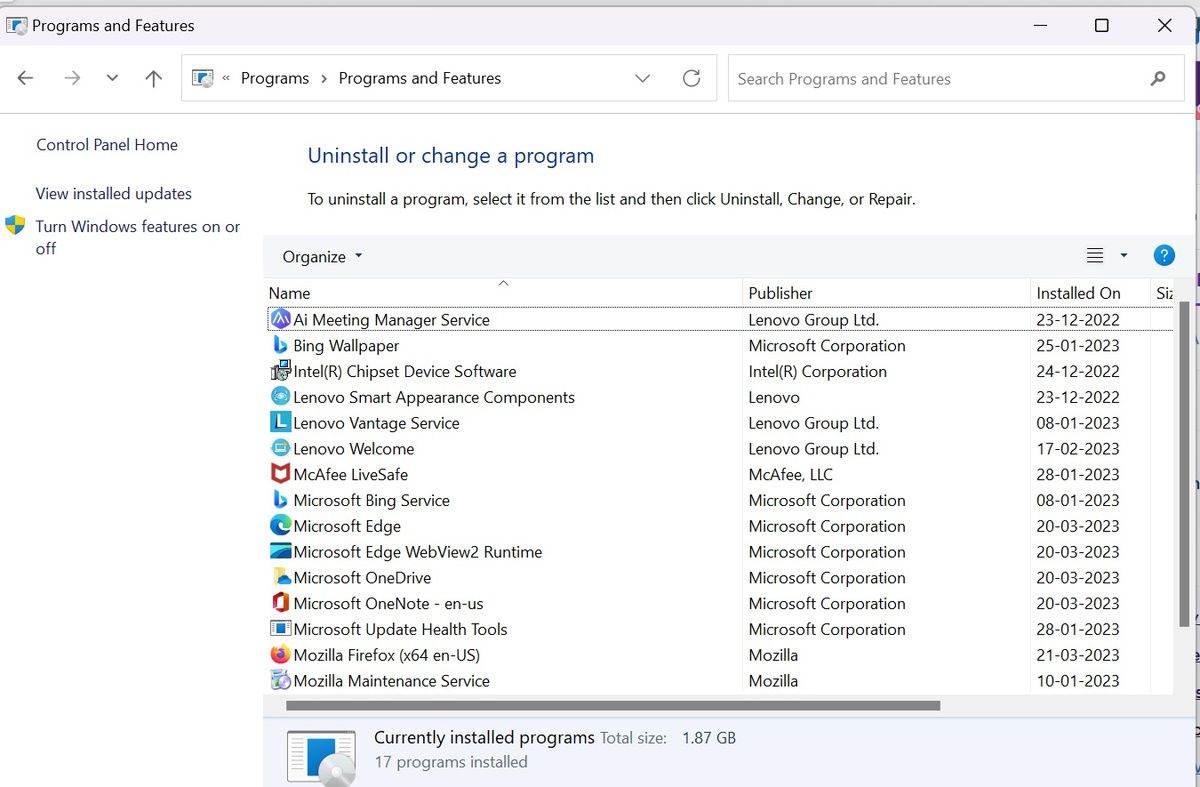

4) Просмотр установленных программ

Откройте Панель управления → Программы и компоненты и просмотрите список установленных программ. Удалите или изучите всё незнакомое.

5) Сетевой анализ

Кейлоггер должен отправлять данные — проверьте соединения:

- Откройте командную строку и выполните

netstat -anoдля списка активных подключений и PID. - Сопоставьте PID с процессом в Диспетчере задач.

- Для углублённого анализа используйте Wireshark или tcpdump, но это требует навыков.

6) Проверка расширений браузера и приложений

Кейлоггеры иногда маскируются как расширения или плагины. Проверьте установленные расширения в браузерах и удалите неизвестные.

7) Используйте инструменты Sysinternals

Утилиты вроде Autoruns и Process Explorer от Microsoft Sysinternals дают детальную картину автозагрузки и процессов. Autoruns покажет все элементы автозагрузки, включая скрытые ветки реестра.

8) Аппаратные проверки

Если подозреваете аппаратный кейлоггер:

- Осмотрите кабель клавиатуры и разъёмы на наличие посторонних переходников.

- Если это ноутбук, проверьте область вокруг разъёмов и клавиатуры.

- В корпоративной среде — передавайте устройство в сервис для проверки корпуса и шлейфов.

Удаление кейлоггера: методология

Ниже — упрощённая методика удаления. Для корпоративных инцидентов действуйте через IT‑инцидентный процесс.

- Немедленно отключите компьютер от сети (Wi‑Fi и кабель).

- Сделайте снимок экрана списка процессов и сетевых подключений (для расследования).

- Запустите полное сканирование надежным антивирусом/анти‑малваре (с обновлёнными сигнатурами).

- Если антивирус удалил угрозу — перезагрузите компьютер и просканируйте ещё раз.

- Проверьте автозагрузку, запланированные задачи, записи в реестре (Autoruns).

- Сбросьте пароли с другого безопасного устройства (после подтверждения удаления).

- При сомнениях выполните восстановление системы или полный сброс/переустановку ОС: заранее сохраните резервные копии нужных данных.

Важное замечание: полное форматирование/переустановка ОС устраняют большинство программных кейлоггеров. Аппаратный кейлоггер этот метод не уберёт.

Плейбук для домашнего пользователя (быстрые шаги)

- Отключиться от интернета.

- Сделать резервную копию важных файлов на внешний носитель.

- Просканировать систему антивирусом и анти‑шпионским ПО.

- Проверить автозагрузку и удалить подозрительные элементы.

- Сбросить пароли с другого устройства.

- При сильном подозрении — переустановить ОС.

Плейбук для IT‑администратора (инцидентная рутина)

- Зафиксировать первичные признаки и собрать логи.

- Изолировать заражённое устройство от сети и пользователей.

- Сделать образ диска для последующего форензик‑анализа.

- Провести сканирование на изолированной среде и удалить угрозу.

- Проверить смежные системы на наличие распространения.

- Обновить правила защиты, уведомить владельцев учётных записей и, при необходимости, ДПО/юридический отдел.

Роли и чеклисты

- Домашний пользователь: отключить от сети, сканировать антивирусом, удалить неизвестные программы, сменить пароли.

- Малый бизнес: изолировать устройство, собрать логи, уведомить владельцев, восстановить из последней чистой резервной копии.

- IT‑администратор: создать образ диска, форензика, уведомление по цепочке инцидента, провести профилактику в сети.

Когда стандартные методы не работают (контрпримеры)

- Если кейлоггер встроен в BIOS/UEFI или аппаратно во внутренние соединения — переустановка ОС не поможет.

- Если преступник использует защищённые каналы передачи зашифрованных данных, анализ трафика без ключей будет сложен.

- Если антивирус не обновлён или использует поведенческий анализ слабо, он может пропустить модульно‑составной кейлоггер.

Профилактика и безопасность: что действительно помогает

- Установите и поддерживайте актуальный антивирус/анти‑малваре с анти‑кейлоггер функцией.

- Обновляйте ОС и приложения — многие кейлоггеры растут на уязвимостях.

- Скачивайте ПО только с официальных сайтов или магазинов приложений.

- Не открывайте вложения и ссылки из подозрительных писем.

- Используйте менеджер паролей — он подставляет пароли без ручного ввода.

- Вводите критичные данные через виртуальную клавиатуру при подозрении на кейлоггер (частичная защита).

- Ограничьте права учётных записей, не работайте под администратором постоянно.

Безопасная политика для организаций

- Включите блокировку установок ПО для обычных пользователей.

- Внедрите EDR/MDM инструменты для мониторинга процессов и поведения.

- Настройте централизованные журналы и SIEM для обнаружения аномалий сети.

- Проводите регулярные тренинги по фишингу и обработки инцидентов.

Ментальные модели и эвристики

- «Минимальный доступ»: пользуйтесь учётной записью с минимальными правами.

- «Подозрительное = блокировать»: неизвестные вложения, ссылки, активность — временно блокируйте и исследуйте.

- «Пять уровней защиты»: образование пользователей, обновления, антивирус, сетевая сегментация, мониторинг.

Фактическая сводка (fact box)

- Кейлоггеры бывают аппаратными и программными; аппаратные требуют физического доступа.

- Большинство программных кейлоггеров попадают через фишинг, вредоносные загрузки или уязвимости.

- Самые надёжные меры — обновления, антивирус и отказ от ручного ввода паролей (менеджер паролей).

Простая диаграмма принятия решения

flowchart TD

A[Подозрение на кейлоггер] --> B{Есть ли доступ к сети?}

B -- Да --> C[Отключить ПК от сети]

B -- Нет --> C

C --> D[Сделать резервную копию личных данных]

D --> E[Просканировать антивирусом]

E --> F{Антивирус обнаружил угрозу?}

F -- Да --> G[Удалить/куарантин, сменить пароли]

F -- Нет --> H[Проверить автозагрузку, сетевые соединения и планировщик]

H --> I{Найдено подозрительное?}

I -- Да --> G

I -- Нет --> J[Рассмотреть чистую переустановку ОС или форензик]Критерии приёмки (как понять, что система чиста)

- Никаких скрытых процессов, отправляющих данные наружу.

- Нет неавторизованных элементов в автозагрузке и планировщике.

- Полное сканирование выявляет ноль угроз.

- Пароли были изменены с безопасного устройства.

Конфиденциальность и юридические аспекты

Для компаний: если кейлоггер обнаружен на рабочем устройстве и мог собрать персональные данные, уведомите ответственного по защите данных (DPO) и юридический отдел. Соблюдайте местные требования уведомления пострадавших и регуляторов.

Короткий чек-лист действий прямо сейчас

- Отключите от интернета.

- Просканируйте систему.

- Отключите подозрительные элементы автозагрузки.

- Смените пароли с другого устройства.

- При необходимости — переустановите систему и проверьте аппаратную целостность.

1‑строчная глоссарий

- Кейлоггер: ПО/устройство, записывающее нажатия клавиш.

- Авторuns/Process Explorer: утилиты для детального анализа автозагрузки и процессов.

- Форензика: технический анализ компрометации для установления фактов и следов злоумышленника.

Итог

Кейлоггеры представляют серьёзную угрозу приватности и безопасности. Регулярные обновления, надёжный антивирус, осторожность при открытии файлов и использование менеджера паролей значительно снижают риск. В корпоративной среде требуется формализованный инцидентный план и форензик‑поддержка.

Резюме

- Проверьте процессы, автозагрузку, временные файлы и сетевые подключения.

- Используйте инструменты Sysinternals и антивирус с актуальными базами.

- При сильном подозрении — изолируйте устройство, сделайте образ для расследования и переустановите ОС.

- Не забывайте про аппаратные кейлоггеры: их убирают физически.

Примечание: помните о политике безопасности вашей организации и уведомляйте ответственных лиц при обнаружении подозрительной активности.

Похожие материалы

CSS font-family: как менять шрифты на сайте

График амортизации кредита в Excel — пошагово

Разгон Raspberry Pi 4 — безопасный пошаговый гид

Как запустить Windows 11 на Mac — варианты и советы

Мошенничество с возвратом средств через техподдержку