Автозапуск VPN для приложений в Windows 10

Быстрые ссылки

- Как добавить автозапуск VPN

- Как увидеть, какие приложения запускают VPN

- Как убрать автозапуск VPN

В этом руководстве подробно описаны шаги по добавлению, проверке и удалению автозапуска VPN для приложений в Windows 10 с использованием встроенных cmdlet PowerShell. Также приведены рекомендации по безопасности, варианты обхода и пошаговые чеклисты для администратора и пользователя.

Что такое автозапуск VPN и зачем он нужен

Определение: автозапуск VPN — механизм, при котором запуск определённого приложения автоматически инициирует VPN‑соединение. Это полезно для защиты трафика конкретных программ (например, почтовых клиентов, RDP, браузеров для работы с корпоративными ресурсами) без необходимости держать VPN постоянно включённым.

Ключевая идея в двух строках: вместо постоянного VPN вы настраиваете событие (запуск приложения) как триггер. При срабатывании Windows создаёт VPN‑подключение и маршрутизирует трафик указанного приложения через туннель.

Важно: для работы автозапуска потребуется включить split tunneling (разделение трафика) для соответствующего подключения. Это снижает нагрузку на VPN, но может увеличить риски безопасности — см. раздел «Безопасность».

Как добавить автозапуск VPN

Шаг 0. Предварительные требования

- На компьютере уже должно быть создано VPN‑соединение (через «Параметры» → «Сеть и Интернет» → «VPN» или другой способ).

- У вас должны быть права администратора для запуска PowerShell с повышенными привилегиями.

Шаг 1. Запустить PowerShell от имени администратора

- Нажмите кнопку Пуск и введите Powershell.

- Правой кнопкой мыши щёлкните «Windows PowerShell» и выберите Запуск от имени администратора.

Подтвердите доступ при появлении запроса системы контроля учётных записей (UAC).

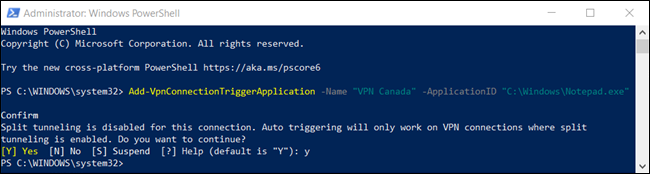

Шаг 2. Добавить приложение в список триггеров

В окне PowerShell выполните команду, заменив

Add-VpnConnectionTriggerApplication -Name "" --ApplicationID "" Примеры:

- Для привязки Google Chrome, установленного в Program Files:

Add-VpnConnectionTriggerApplication -Name "WorkVPN" --ApplicationID "C:\Program Files\Google\Chrome\Application\chrome.exe"- Для привязки RDP клиента:

Add-VpnConnectionTriggerApplication -Name "CorpVPN" --ApplicationID "C:\Windows\System32\mstsc.exe"Важно: кавычки вокруг имени VPN и пути обязательны.

Шаг 3. Подтвердить включение split tunneling

После ввода команды PowerShell предупредит, что split tunneling отключён по умолчанию, и попросит подтвердить его включение. Введите Y и нажмите Enter.

Шаг 4. Включить split tunneling вручную (при необходимости)

Если по каким‑то причинам автоподтверждение не сработало, выполните:

Set-VpnConnection -Name "" -SplitTunneling $True Замена:

Шаг 5. Установить таймаут бездействия

Чтобы VPN не закрывался сразу после закрытия приложения, задайте буфер ожидания (в секундах):

Set-VpnConnection -Name "" -IdleDisconnectSeconds Например, чтобы ждать 60 секунд:

Set-VpnConnection -Name "WorkVPN" -IdleDisconnectSeconds 60Если не указывать этот параметр, подключение может разорваться сразу после закрытия триггерного приложения.

Как увидеть, какие приложения запускают VPN

Если VPN неожиданно запускается, можно быстро определить виновника двумя способами: через PowerShell или просматривая файл телефонной книги Windows (rasphone.pbk).

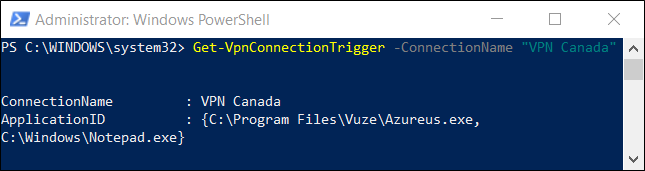

Через PowerShell

- Запустите PowerShell от имени администратора (см. выше).

- Выполните команду (замените имя подключения):

Get-VpnConnectionTrigger -ConnectionName "" Команда вернёт свойства триггеров, включая список ApplicationID, которые автоматически инициируют VPN.

Пример вывода поможет увидеть, какие .exe связаны с подключением.

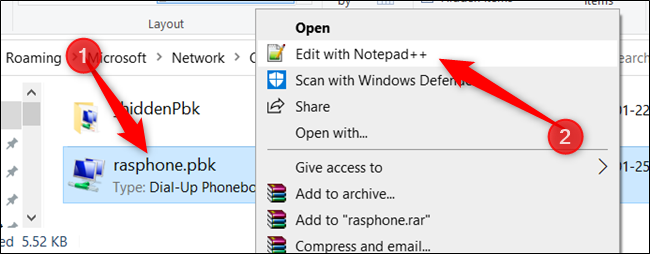

Через File Explorer

- Откройте Проводник и вставьте в адресную строку (замените

на имя учётной записи):

C:\Users\\AppData\Roaming\Microsoft\Network\Connections\Pbk - Откройте файл rasphone.pbk в текстовом редакторе (Блокнот, Notepad++ и т. п.).

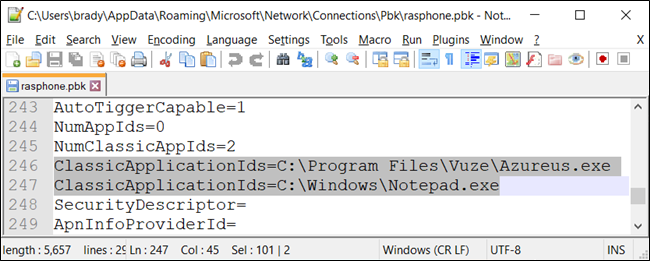

- Найдите секции, соответствующие нужному VPN. Ищите ключ ClassicApplicationIds — под ним будет перечислен список путей к приложениям, запускающим VPN.

Если файл большой, используйте Поиск (Ctrl+F) и ищите ClassicApplicationIds.

Как удалить автозапуск VPN

Если вы ошиблись при добавлении приложения или больше не хотите, чтобы приложение инициировало VPN, выполните:

Remove-VpnConnectionTriggerApplication -Name "" --ApplicationID "" Подтвердите удаление, введя Y и нажав Enter. Повторите для каждого приложения, которое необходимо удалить.

Примеры и сценарии использования

- Защита корпоративного почтового клиента: привязать Outlook, чтобы он всегда работал через корпоративный VPN.

- Безопасный доступ к внутренним веб‑сервисам: привязать браузер или отдельный профиль браузера.

- Удалённый рабочий стол: привязать mstsc.exe, чтобы RDP‑сессии шли только по VPN.

Контрпример: не стоит привязывать системные процессы или антивирусы — это может вызвать неожиданные побочные эффекты.

Безопасность и риски

Important: split tunneling разрешает части трафика идти напрямую, минуя VPN. Это экономит полосу и предотвращает перегрузку шлюза, но увеличивает вероятность утечки данных и атак на машину из интернета.

Рекомендации:

- Используйте автозапуск только для тех приложений, трафик которых чувствителен и которые вы доверяете.

- Для особо важных служб держите VPN постоянно включённым вместо split tunneling.

- Логируйте события запуска VPN и мониторьте соединения на стороне корпоративного шлюза.

Отладка и распространённые проблемы

Проблема: автозапуск не срабатывает

- Убедитесь, что путь к приложению указан правильно и приложение запускается именно этим .exe.

- Проверьте, что имя VPN‑подключения соответствует регистру и пробелам.

- Убедитесь, что служба RasMan работает (Службы → Remote Access Connection Manager).

Проблема: VPN закрывается сразу после запуска приложения

- Проверьте значение IdleDisconnectSeconds. Увеличьте его, если нужно.

Проблема: приложение запускается, но трафик не идёт через VPN

- Убедитесь, что SplitTunneling включён для данного подключения.

- Проверьте, не мешают ли политики брандмауэра или маршрутизация.

Альтернативные подходы

- Использовать клиент VPN от поставщика с функцией привязки приложений: некоторые коммерческие клиенты предлагают более тонкую настройку и GUI.

- Контейнеризация/виртуальные машины: запускать чувствительные приложения в изолированной среде, полностью маршрутизируемой через VPN.

- Перенаправление трафика через прокси, чтобы поддерживать контроль на уровне приложения.

Руководство для ролей

Администратор

- Создать и протестировать VPN‑профили.

- Документировать список разрешённых приложений для автозапуска.

- Настроить мониторинг и оповещения.

Пользователь с правами администратора

- Выполнить команды PowerShell по инструкции.

- Проверить работу автозапуска и таймаут.

Офицер по безопасности

- Оценить риски split tunneling.

- Выполнять периодический аудит rasphone.pbk и команд Get-VpnConnectionTrigger.

Мини‑методология внедрения

- Согласовать список приложений с ИТ и безопасностью.

- На тестовой машине настроить автозапуск и проверить маршрутизацию и логи.

- Развернуть настройки на рабочих компьютерах и обучить пользователей.

- Проводить ежеквартальный аудит и обновлять список.

Диаграмма принятия решения

tree

Root''Нужно ли автозапускать VPN для приложения?''

Root --> A['Да, приложение обрабатывает чувствительные данные']

Root --> B['Нет, приложение не критично']

A --> C['Есть централизованный клиент с политикой? Да']

A --> D['Есть централизованный клиент с политикой? Нет']

C --> E['Использовать клиент провайдера']

D --> F['Использовать PowerShell автозапуск и включить мониторинг']

B --> G['Не настраивать автозапуск — использовать общий VPN при необходимости']Критерии приёмки

- Автозапуск настроен и при старте приложения VPN поднимается автоматически.

- Трафик указанного приложения идёт через VPN (проверено с помощью трассировки или логов).

- Подключение не закрывается раньше заданного IdleDisconnectSeconds.

- Политика безопасности и аудит приняты ответственными лицами.

Короткий глоссарий

- Split tunneling — разделение трафика, часть данных идёт через VPN, остальное — напрямую.

- rasphone.pbk — файл «телефонной книги» Windows с параметрами RAS/VPN подключений.

- ApplicationID — полный путь к .exe, который действует как триггер.

Заключение

Автозапуск VPN через PowerShell — простой и мощный способ защитить трафик отдельных приложений без постоянного включения VPN. Он удобен для рабочих сценариев, но требует внимания к безопасности: настройка split tunneling и контроль списка приложений должны проходить через процесс оценки рисков.

Краткое резюме

- Настройка происходит через Add-VpnConnectionTriggerApplication в PowerShell.

- Для корректной работы нужно включить split tunneling и при необходимости задать IdleDisconnectSeconds.

- Проверить список триггеров можно командами PowerShell или просмотром rasphone.pbk.

Important: перед массовым развёртыванием согласуйте политику автозапуска с отделом безопасности.

Теперь при запуске указанных приложений Windows автоматически инициирует VPN‑соединение и направит их трафик через туннель — без стороннего ПО.

Похожие материалы

Как очистить DNS‑кэш на ПК и в браузере

Как настроить эквалайзер: полное руководство

Где найти бесплатные электронные книги онлайн

Meshmixer: руководство по 3D‑редактированию и печати

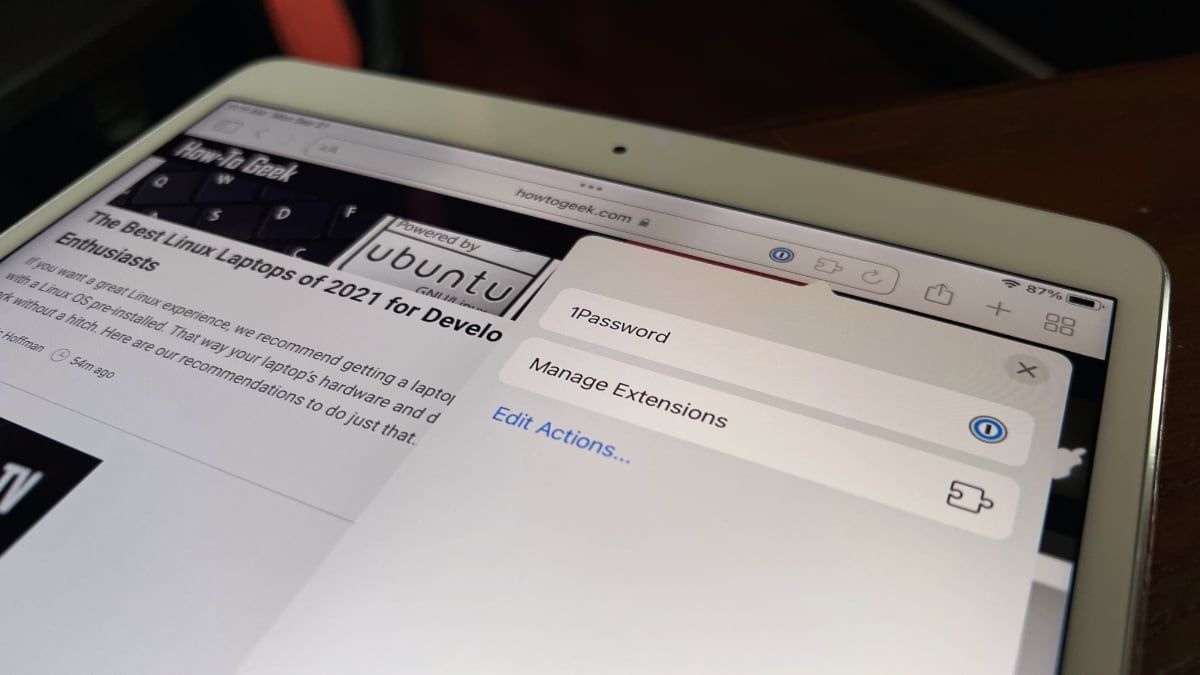

Расширения Safari на iPhone и iPad