Как удалить FBI Ransomware с Android и как не заразиться

FBI Ransomware — один из пугающих примеров вымогательного ПО для Android. Он не шифрует данные в большинстве случаев, а блокирует экран и показывает сообщение будто от ФБР с требованием заплатить $300 за «разблокировку». Мошенники чаще всего предлагают оплатить через предоплаченную карту GreenDot MoneyPak.

Ниже подробно: как распознать, предотвратить и удалить этот тип вымогателя, а также что делать, если стандартные методы не сработали.

Что такое рансомваре кратко

Рансомваре — вредоносное ПО, которое ограничивает доступ к устройству или данным и требует выкуп за восстановление доступа. В мобильных версиях злоумышленники часто используют страх и давление: фальшивые сообщения от правоохранительных органов, обвинения в противоправных действиях и штрафы.

Краткое определение: вредоносное ПО, блокирующее доступ и требующее оплату за «разблокировку».

Как FBI Ransomware маскируется

Злоумышленники не публикуют приложение под именем «FBI Ransomware». Они маскируют его под обычные приложения: Flash Player, плееры, утилиты или компрессоры. Часто виден «функциональный» интерфейс, чтобы пользователь поверил и установил приложение с неизвестного источника.

Важно: установка из сторонних магазинов или через APK-файл повышает риск заражения.

Как предотвратить заражение

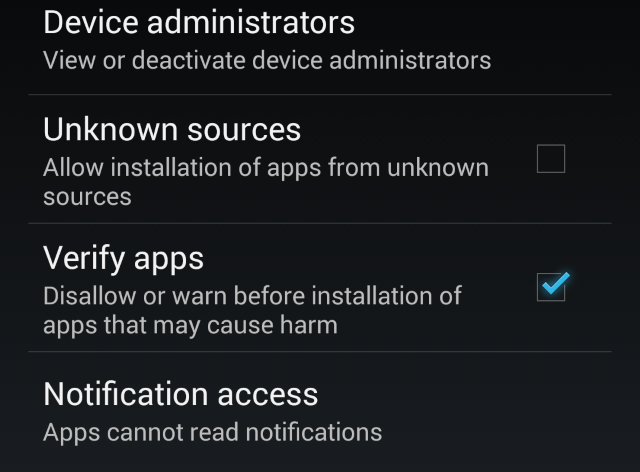

- Оставляйте “Неизвестные источники” выключенными: Настройки > Безопасность > Неизвестные источники. Включайте их только временно и только если вы точно знаете источник.

- Держите включённой функцию “Проверять приложения” (Verify Apps / Play Protect). Она автоматически проверяет устанавливаемые приложения.

- Устанавливайте приложения только из Google Play и проверяйте рейтинг, отзывы и сведения о разработчике.

- Не скачивайте «Flash Player» и другие плагины из сторонних источников: современные браузеры уже поддерживают HTML5.

- При сомнениях проверьте разрешения приложения до установки — если плеер просит права администратора устройства, это повод насторожиться.

Индикаторы заражения

Если на экране появилось сообщение с требованием выкупа или устройство полностью заблокировано, вероятно, это рансомваре. Дополнительные признаки:

- Полная блокировка экрана с инструкцией оплатить выкуп.

- Невозможность закрыть экранную заставку обычными средствами.

- Приложение отображается под неожиданным именем (например, Flash Player) в списке установленных программ.

- Появление новых иконок, уведомлений или всплывающих окон после установки недавно скачанных APK.

Удаление FBI Ransomware через безопасный режим (рекомендуется)

Этот способ безопасен и не требует платных инструментов.

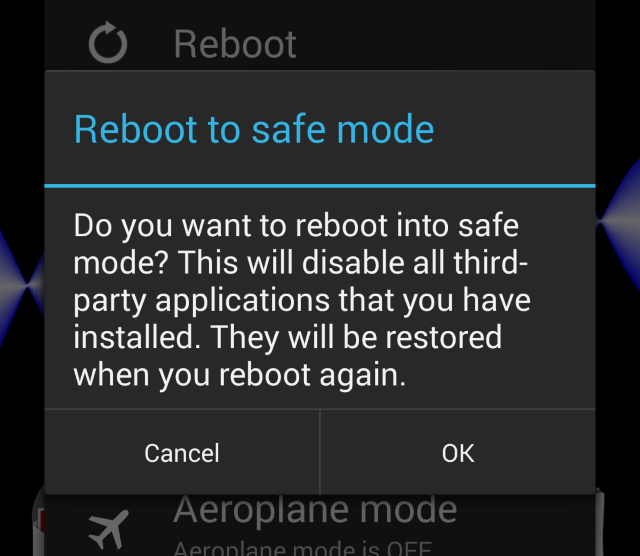

- Выключите устройство привычным способом.

- Включите устройство и сразу же после старта удерживайте кнопку громкости вниз (или воспользуйтесь методом, характерным для вашей модели). Другой распространённый вариант: нажмите и удерживайте кнопку питания, затем долго нажмите «Выключение» — появится предложение загрузиться в безопасном режиме.

- На экране вы увидите метку «Безопасный режим» внизу. В безопасном режиме сторонние приложения не запускаются.

- Откройте Настройки > Безопасность > Администраторы устройства (или Настройки > Безопасность и местоположение > Администраторы устройства). Найдите приложение, которое маскируется (обычно «Flash Player»), и снимите с него галочку. Нажмите «Деактивировать».

- Перейдите в Настройки > Приложения (или Приложения и уведомления), найдите то же приложение и нажмите «Удалить».

- Перезагрузите устройство в обычном режиме и убедитесь, что сообщение исчезло.

Важно: если приложение использовало другое имя, ищите недавно установленные приложения с подозрительными правами.

Если безопасный режим не помог

В некоторых случаях рансомваре может перехватывать кнопки питания или иметь собственный загрузчик. В таких сценариях применимы альтернативные подходы.

Альтернативные методы:

- ADB (требуется включённый режим отладки USB до заражения):

# Подключите устройство к ПК с установленным ADB

adb devices

adb shell pm list packages | grep -i flash

# Удалите пакет для текущего пользователя

adb shell pm uninstall -k --user 0 com.example.packageИспользовать Google Find My Device (Найти устройство): если устройство привязано к аккаунту Google и доступен интернет, вы можете удалить данные удалённо («Стереть устройство»). Это удалит всё, поэтому сначала подумайте о резервной копии.

Удаление через безопасный режим с другим методом: загрузитесь в режим восстановления (Recovery) и выполните сброс до заводских настроек.

Установить и запустить проверенное антивирусное приложение из Google Play (например, решения с хорошей репутацией), но помните: многие рансомваре блокируют установку или запуск антивируса, если они не сняли уровень администратора.

Когда не нужно платить

Платить мошенникам нельзя. Оплата через GreenDot MoneyPak не гарантирует возврат доступа. Кроме того, платя вы поощряете преступников.

Если вы уже заплатили: обратитесь в банк и в службу поддержки карты GreenDot; при международных платежах шансов вернуть деньги немного, но важно зафиксировать факт мошенничества и сообщить правоохранителям.

Что делать после удаления

- Проверьте устройство на остаточные вредоносные компоненты с помощью антивируса.

- Смените пароли на важных сервисах (Google, банковские приложения), особенно если вы вводили их на заражённом устройстве.

- Проверьте и отозовите права у приложений в Google-аккаунте (на странице устройств и установленных приложений).

- Убедитесь, что «Неизвестные источники» выключены и «Проверять приложения» включено.

- Сделайте резервную копию данных и, при возможности, снимите образ важных файлов.

Критерии приёмки

- Устройство загружается в обычном режиме без блокирующего экрана.

- Подменное приложение удалено из списка установленных программ.

- Права администратора устройства у подозрительных приложений отозваны.

- Нет следов повторного появления или новых всплывающих сообщений.

Когда способы не сработают — возможные причины

- Вредоносное ПО установило себя как приложение системного уровня (редко) или модифицировало загрузчик.

- Режим отладки USB был отключён и ADB недоступен.

- Устройство зашифровано и повреждены системные файлы.

В этих случаях рекомендуется обратиться к специалисту по мобильной безопасности или в сервисный центр.

Практическая методология реагирования (мини‑SOP)

- Не платите и не вводите банковские данные.

- Попробуйте безопасный режим и удаление как описано выше.

- Если не помогло, используйте ADB или удалённую очистку через Google Find My Device.

- При необходимости выполните сброс до заводских настроек.

- После очистки смените пароли и проверьте аккаунты.

- Сообщите об инциденте в службу поддержки банка и правоохранительные органы при финансовых потерях.

Чек‑лист для пользователей и ИТ‑администратора

Чек‑лист (пользователь):

- Выключить устройство и загрузиться в безопасном режиме.

- Отозвать права администратора у подозрительного приложения.

- Удалить приложение через Настройки > Приложения.

- Перезагрузить устройство и проверить работоспособность.

- Включить назад «Проверять приложения» и выключить «Неизвестные источники».

Чек‑лист (ИТ‑админ):

- Проверить логи соединений устройства и активности Google-аккаунта.

- Проверить наличие новых установленных пакетов через MDM/EMM.

- При необходимости инициировать сброс настроек дистанционно.

- Обновить политики безопасности и уведомить пользователей.

Ментальные модели и эвристики

- Правило двух шагов: не включайте «Неизвестные источники» постоянно; включайте только на время установки и тут же отключайте.

- Эвристика доверия: приложение без репутации, запрашивающее права администратора, — потенциально опасно.

- Минимизация прав: не давайте приложениям права администратора без крайней необходимости.

Галерея вариантов и типичных ошибок

- Ошибка: пытаться оплатить выкуп и затем перезагружать устройство. Оплата не решает проблему и может привести к повторным атакам.

- Вариант: рансомваре, требующее оплату в местной валюте — принцип тот же: сначала удалить, затем восстанавливать доступ.

- Ошибка: сразу делать сброс до заводских настроек без попытки безопасного режима — это решит проблему, но вы потеряете данные.

Пример потока принятия решения (Mermaid)

flowchart TD

A[Заблокирован экран с требованием выкупа] --> B{Можно загрузиться в безопасном режиме?}

B -- Да --> C[Загрузиться в безопасном режиме]

C --> D[Отозвать права администратора у подозрительного приложения]

D --> E[Удалить приложение и перезагрузить]

E --> F{Проблема решена?}

F -- Да --> G[Выполнить пост‑инцидентные меры]

F -- Нет --> H[Использовать ADB или Google Find My Device]

H --> I{Удалось удалить?}

I -- Да --> G

I -- Нет --> J[Сброс до заводских настроек или обратиться в сервис]

B -- Нет --> HКраткий глоссарий

- Рансомваре: вредоносное ПО, требующее выкуп.

- Безопасный режим: режим загрузки, где запускаются только системные приложения.

- Администратор устройства: привилегия, позволяющая приложению блокировать или удалять устройство.

- Неизвестные источники: установка приложений из APK вне Google Play.

- Verify Apps / Play Protect: служба Google для проверки приложений.

Заключение

FBI Ransomware — пугающий, но в большинстве случаев устранимый тип вредоносного ПО. Самый безопасный путь — загрузиться в безопасном режиме, отозвать права администратора у маскирующегося приложения и удалить его через Настройки. Если это не помогает, используйте ADB, Google Find My Device или в крайнем случае сброс до заводских настроек.

Важно: никогда не платите выкуп и не вводите данные карт по просьбе неизвестных сервисов. После инцидента смените пароли и проверьте привязки учётных записей.

Изображения: кадры экранов и примеры сообщений вымогателей. Пожалуйста, используйте инструкции аккуратно и сохраняйте резервные копии важной информации заранее.

Image Credit: Ransomware via Shutterstock

Похожие материалы

OneDrive для студентов — хранение и сканирование

Отключить геолокацию в BeReal

Panoramio: загрузка и геотегинг фото для Google Maps

Как запустить SFC в Windows 10 и исправить файлы

Первые проблемы начинающего YouTube‑канала