Защита от порт-аута и SIM‑перехвата

Быстрые ссылки

- Что такое мошенничество с порт‑аутом?

- Как работает мошенничество с порт‑аутом?

- Как остановить перенос номера (порт‑аут)

- Не полагайтесь на номер телефона как на единственный метод безопасности

- План действий при взломе номера

- Контрольный список для пользователей и операторов

Коротко о главном

- Мошенники притворяются владельцем номера и переносят его на другую SIM; после этого все SMS и звонки идут злоумышленнику.

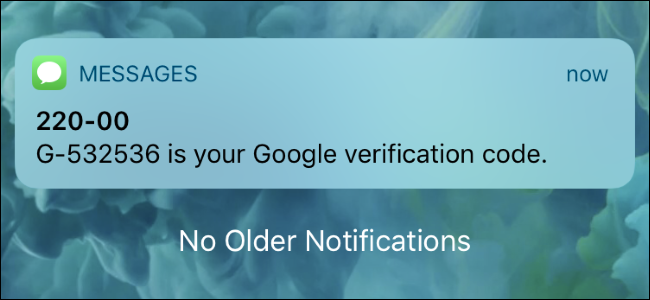

- Это опасно, потому что многие сервисы используют SMS для двухфакторной аутентификации (2FA): код приходит на номер, и получив его, злоумышленник может войти в аккаунт.

- Что делать: установите PIN/пароль у оператора, используйте приложения-генераторы одноразовых кодов (TOTP), по возможности избегайте SMS‑2FA для критичных сервисов и имейте пошаговый план реагирования.

Важно: невозможно дать 100% гарантию безопасности — цель в том, чтобы сделать атаку сложнее и дольше для злоумышленника.

Что такое мошенничество с порт‑аутом?

Порт‑аут (port out) — это законный процесс: перенос телефонного номера от одного оператора к другому, чтобы пользователь сохранил номер при смене оператора. Мошенничество с порт‑аутом использует этот механизм: злоумышленник, выдавая себя за владельца номера, просит перенести номер на свою SIM и получает всю входящую связь.

Часто это называют SIM‑хайджеком (SIM hijacking) — номер «пересаживают» на чужую SIM‑карту. После успешного переноса SMS‑код подтверждения, банковские уведомления и голосовые вызовы начинают приходить на устройство злоумышленника.

Определение в одну строку: порт‑аут — мошенничество, при котором ваш номер переводят на чужую SIM для перехвата подтверждений и доступа к аккаунтам.

Как работает мошенничество с порт‑аутом?

- Сбор данных. Мошенник собирает персональные данные: ФИО, дату рождения, последние цифры паспорта, адрес, номер социального страхования (SSN) или другие идентификаторы, которые оператор использует для подтверждения.

- Валидация у оператора. Мошенник связывается с оператором (по телефону, в чате или в салоне) и сообщает, что хочет перенести номер на другую SIM или активировать новый eSIM.

- Обход проверок. Если оператор удовлетворён ответами (PIN, последние 4 цифры SSN, код доступа), он выполняет перенос номера.

- Перехват кодов. После переноса все SMS и звонки приходят злоумышленнику, включая одноразовые коды для входа в почту, банки и соцсети.

Зачем это делают: чтобы получить коды восстановления или входа и взять под контроль финансовые и другие сервисы владельца.

Когда атака наиболее опасна

- Когда у злоумышленника уже есть пароль от банковского аккаунта или доступ к почте владельца.

- Когда сервисы позволяют использовать только SMS‑коды для восстановления доступа.

- Когда у оператора слабая процедура верификации при переносе номера.

Как остановить перенос номера (порт‑аут)

Самый практичный набор мер: защитите учётную запись оператора и уменьшите зависимость от SMS‑кодов.

- Установите у оператора PIN или пароль для учетной записи

- PIN должен быть длинным и уникальным по сравнению с другими паролями (4–15 цифр в зависимости от оператора). Не используйте последние цифры паспорта или простые комбинации.

- Требуйте, чтобы оператор использовал этот PIN при любой операции с номером, включая перенос и смену SIM.

- Включите все доступные уровни защиты у онлайн‑аккаунта оператора

- Задайте сложный пароль для личного кабинета оператора (не тот же, что в почте или банке).

- Включите двухфакторную аутентификацию для доступа к аккаунту оператора (если доступно).

- Перейдите с SMS‑2FA на приложения-генераторы кодов (TOTP)

- Используйте Google Authenticator, Authy, Microsoft Authenticator или аппаратные ключи (U2F/FIDO2) для критичных сервисов.

- Если сервисы предлагают аппаратные ключи (например, YubiKey), рассмотрите их использование как золотой стандарт.

- Проверьте резервные опции восстановления в сервисах

- Уберите телефон как основной единственный способ восстановления доступа там, где это возможно.

- Обновите запасной адрес электронной почты и задайте резервные коды (backup codes), сохранив их в безопасном месте.

- Наблюдайте за признаками компрометации номера

- Внезапная потеря мобильной связи (вдруг нет сети, пропали звонки и SMS).

- Сообщения о входах в аккаунты с новых устройств.

- Уведомления от операторов о сменах услуг, которых вы не запрашивали.

Как установить PIN у популярных операторов США (примеры)

- AT&T: установите «wireless passcode» в личном кабинете или через службу поддержки. Обычно 4–8 цифр. Включите «extra security», чтобы требовать PIN в большем числе сценариев.

- T‑Mobile: попросите добавить «Port Validation» через звонок в службу поддержки. Это 6–15 цифр. T‑Mobile требует звонка, потому что онлайн‑инструменты часто не позволяют добавить этот уровень.

- Verizon: установите четырёхзначный PIN в My Verizon, приложении или через службу поддержки. Убедитесь, что пароль к аккаунту My Verizon сложный: он может быть использован для операций с номером.

Если ваш оператор другой, найдите инструкцию на официальном сайте или позвоните в службу поддержки и попросите: «Как мне защитить перенос моего номера и установить обязательный PIN для операций с SIM?»

Примечание: у злоумышленника могут быть обходные пути — если они получат доступ к вашему онлайн‑аккаунту оператора, они могут изменить PIN. Поэтому важно комплексное укрепление безопасности.

Не полагайтесь на номер телефона как на единственный метод безопасности

Телефонный номер — удобный, но ненадёжный фактор аутентификации. SMS‑коды уязвимы из‑за портирования номера и фишинга. Замена SMS на приложения-генераторы кодов резко снижает риск перехвата.

- TOTP (Time‑based One‑Time Password) — генерация кода на устройстве. Преступнику нужен физический доступ к устройству и разблокировка, чтобы получить код.

- Устройство‑ключ (FIDO2/U2F) — аппаратный ключ безопаснее всех программных методов.

Если сервис не поддерживает ничего, кроме SMS, сделайте следующее:

- Минимизируйте использование этого сервиса для критичных операций.

- Храните резервные коды в защищённом хранилище.

План действий при компрометации номера (инцидент‑руководство)

- Подтвердите потерю связи: попробуйте позвонить на свой номер с другого телефона. Если звонок идёт не вам или номер недоступен — возможен порт‑аут.

- Немедленно зайдите в онлайн‑аккаунты банков, почты и соцсетей и смените пароли. Если доступ уже утерян — используйте резервные контакты и коды восстановления.

- Позвоните оператору с доверенного номера (не того, который скомпрометирован) и сообщите о несанкционированном переносе номера. Потребуйте приостановить операции с номером и восстановить контроль.

- Попросите оператора заблокировать дальнейшие переносы и установить обязательный PIN.

- Уведомьте банки и ключевые сервисы о компрометации и следуйте их процедурам безопасности (заморозка карт, перевыпуск, изменение настроек входа).

- Включите уведомления о входах и активируйте аппаратные ключи, где возможно.

- Документируйте все звонки и сообщения с операторами и сервисами (дата, время, имя оператора).

- При подозрении на кражу личности сообщите соответствующие органы и, при необходимости, подайте заявление в полицию.

Критерии приёмки: вы восстановили контроль над номером, сменили пароли и уведомили финансовые учреждения; операции с картами заблокированы до проверки.

Контрольные списки (роли)

Пользователь — краткий чеклист:

- Установить уникальный PIN у оператора.

- Перевести критичные сервисы на TOTP или аппаратные ключи.

- Хранить резервные коды в защищённом месте (менеджер паролей, сейф).

- Проверять активность аккаунтов и уведомления оператора.

Администратор компании (если у сотрудников корпоративные номера):

- Требовать у сотрудников двухфакторную аутентификацию без SMS для корпоративных сервисов.

- Завести процедуру срочного восстановления доступа при портировании номера сотрудника.

- Поддерживать реестр доверенных контактов для подтверждения личности.

Оператор связи — рекомендации по усилению защиты:

- Требовать многофакторную валидацию при переносе номера (PIN + секретный вопрос + подтверждение через приложение оператора).

- Внедрять оповещения владельцу номера при попытке переноса (SMS/пуш на привязанное устройство).

- Предлагать аппаратные eSIM‑флаги и дополнительные временные блокировки переноса.

Шаблон быстрого уведомления оператору (сохраните и используйте при необходимости)

Здравствуйте,

Я подозреваю несанкционированный перенос моего номера [ваш номер]. Пожалуйста, немедленно приостановите все операции переноса и заблокируйте возможность переноса номера без личного присутствия в салоне и дополнительной верификации. Я хочу восстановить контроль над номером и установить/изменить PIN.

Дата и время обнаружения: [дата, время] Контактный email (не номер): [email]

Спасибо, [Ваше имя]

Ментальные модели и когда это не сработает

Ментальная модель: порт‑аут — это не «взлом телефона», это «взлом определения владельца номера в глазах оператора». Защита должна фокусироваться не на устройстве, а на процессе верификации у оператора.

Когда меры не сработают:

- Если злоумышленник уже контролирует ваш email и аккаунты, смена PIN у оператора может быть недостаточна.

- Если оператор имеет слабые правила сброса PIN и примет звонок злоумышленника.

Альтернативные подходы:

- Пользоваться виртуальными номерами и переадресацией для публичных сервисов.

- Использовать биндинги номера к устройству в приложениях, требующих проверки физического доступа.

Решающее дерево для ответа на инцидент (Mermaid)

flowchart TD

A[Потеря связи с номером] --> B{Поступают ли SMS/звонки к вам?}

B -- Да --> C[Проблема локального устройства: перезагрузите, проверьте SIM]

B -- Нет --> D[Возможно порт-аута]

D --> E[Проверить уведомления от оператора]

E --> F{Есть уведомление о переносе?}

F -- Да --> G[Позвонить оператору с доверенного номера; приостановить операции]

F -- Нет --> H[Связаться с оператором и старшими специалистами]

G --> I[Восстановление контроля и смена паролей в сервисах]

H --> I

I --> J[Проверить финансовые операции и уведомить банки]

J --> K[Документировать инцидент и при необходимости обратиться в полицию]Часто задаваемые вопросы

Что делать, если я потерял доступ к своей почте и номеру одновременно?

Используйте резервные каналы восстановления (резервный email, резервные коды, аппаратный ключ). Свяжитесь с поддержкой банков и сервисов напрямую, предоставьте документы и при необходимости запросите временную блокировку операций.

Можно ли полностью заблокировать перенос номера?

Некоторые операторы предлагают «блокировку переноса» или опцию требовать личного присутствия в салоне. Полностью исключить риск невозможно, но можно существенно повысить требования верификации.

Поможет ли смена SIM в салоне?

Если вы обнаружили несанкционированный перенос, личное посещение салона с документами — один из надёжных способов подтвердить владение и восстановить номер.

Глоссарий в одну строку

- Порт‑аут (port‑out): процесс переноса номера от одного оператора к другому.

- SIM‑хайджек: перехват номера путём переноса на чужую SIM.

- TOTP: алгоритм генерации временно действующих одноразовых паролей (используется в Google Authenticator/Authy).

Риски и смягчение

Риск: потеря доступа к ключевым финансовым и личным сервисам через SMS‑перехват. Митигирование: усиление контроля у оператора, переход на аппаратные ключи и приложения‑генераторы, постоянный мониторинг уведомлений и быстрый план реагирования.

Итог и рекомендации

- Установите у оператора уникальный PIN и потребуйте, чтобы он был обязателен при переносе номера.

- Переведите критичные онлайн‑аккаунты на TOTP или аппаратные ключи; уберите SMS‑восстановление, если возможно.

- Поддерживайте защищённость почты и менеджера паролей — компрометация этих сервисов сделает бессмысленными многие меры.

- Иметь заранее подготовленный план действий и шаблоны для обращения в оператор и банки.

Краткие рекомендации на будущее: сделайте защиту многоуровневой — чем больше требований вы выставите на пути злоумышленника, тем меньше вероятность успешного порт‑аута.

Если вы хотите, я могу подготовить для вас персонализированный чеклист и текст обращения к оператору на основе вашей страны и оператора связи.

Похожие материалы

Как исправить ошибку OneDrive 0x8004deb2

Как организовать дом: приложения и пошаговый план

Как поделиться страницей на Facebook

Переходы сцен в OBS: как добавить и настроить

Аварийные звуковые уведомления на Android