Bloquear JavaScript com NoScript e ScriptSafe

Bloquear JavaScript seletivamente reduz anúncios intrusivos, pop-ups e vetores de ataque como XSS, mantendo o conteúdo essencial. Use ScriptSafe no Chrome/Chromium e NoScript no Firefox; combine-os com bloqueadores de conteúdo e boas práticas de segurança para uma proteção mais robusta.

JavaScript traz interatividade e animações à web, mas também alimenta anúncios intrusivos, pop-ups indesejados e ataques como cross-site scripting (XSS). Extensões que bloqueiam scripts permitem carregar apenas o que você confia: a página útil sem o ruído nocivo. Este guia explica como usar ScriptSafe no Chrome/Chromium e NoScript no Firefox, além de oferecer alternativas, heurísticas e checklists para diferentes perfis de usuário.

Visão geral rápida

- Script blockers (bloqueadores de scripts) operam no modelo “bloqueio por padrão, permitir por exceção”.

- Fluxo comum: instalar a extensão → visitar um site quebrado à primeira vista → permitir domínios necessários progressivamente.

- Combine bloqueadores de scripts com um adblocker moderno e HTTPS para melhores resultados.

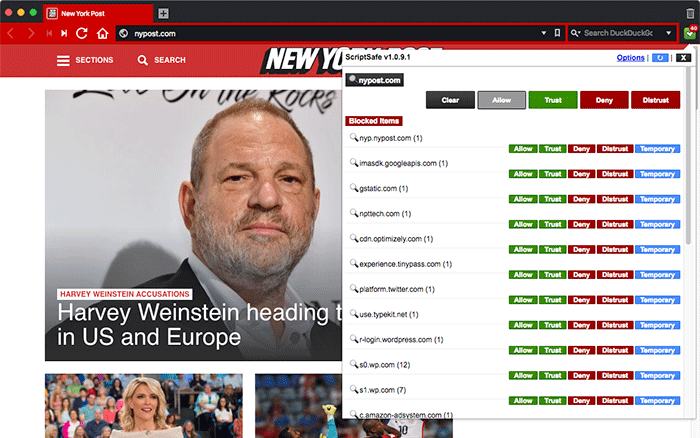

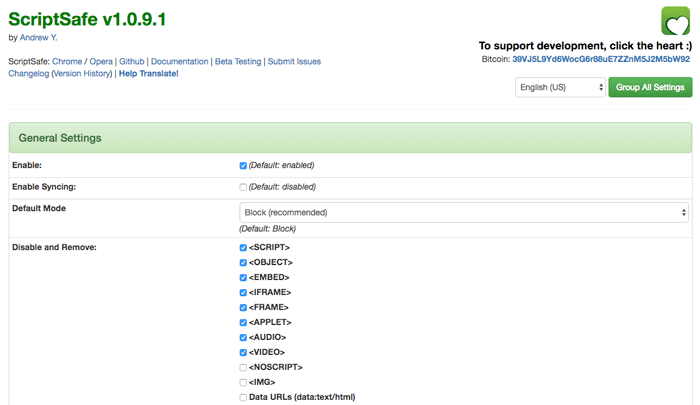

Bloquear JavaScript com ScriptSafe no Chrome

ScriptSafe é uma extensão para Chrome e navegadores baseados em Chromium (por exemplo, Vivaldi). Por padrão, ela bloqueia quase todos os scripts, exigindo que você permita explicitamente os domínios necessários. Esse comportamento protege contra anúncios e scripts de rastreamento, mas também pode quebrar funcionalidades até que você libere os elementos requeridos.

Como funciona na prática:

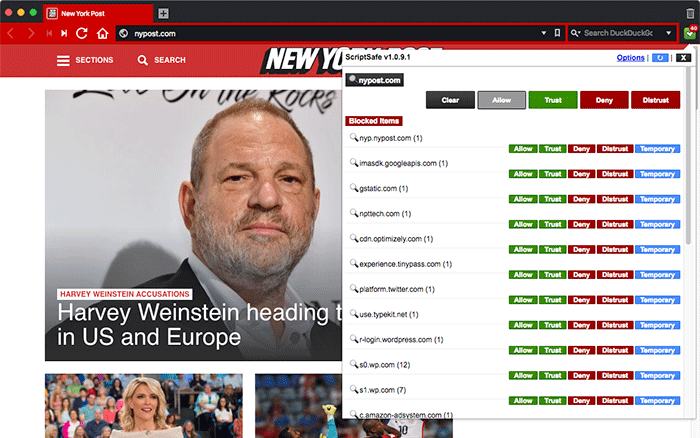

- Clique no ícone do ScriptSafe para ver os conteúdos bloqueados. A UI lista scripts agrupados por domínio.

- Use “Allow” para permitir uma URL específica ou “Trust” para permitir todo o conteúdo de um domínio (por exemplo, a diferença entre “apis.google.com” e “*.google.com”).

- Há opções para “Deny” e “Distrust” que são o inverso de Allow/Trust.

- Algumas fontes conhecidas podem ser marcadas automaticamente como “unwanted” para bloquear sem precisar banir o domínio inteiro.

- Você pode permitir URLs temporariamente; essas permissões expiram ao reiniciar o Chrome.

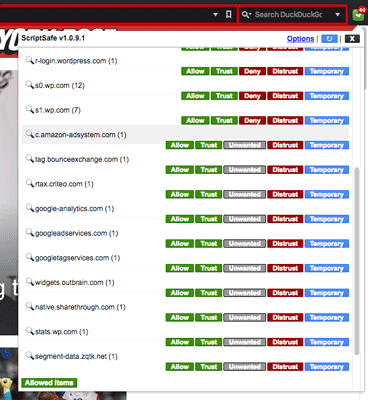

Dicas práticas e configurações úteis:

- Modo padrão: mantenha “bloquear por padrão” até se acostumar. Se ficar muito incômodo, altere para permitir por padrão e bloquear exceções.

- Ferramentas avançadas: habilite proteções contra fingerprinting, bloqueio de XSS e mitigação contra clickjacking nas opções avançadas.

- Permissões temporárias: útil para testar se um site funciona; depois converta para permissões permanentes se confiar.

Importante: permitir domínios amplos (por exemplo, “*.google.com”) acelera a navegação, mas amplia a superfície de confiança. Prefira permissões granulares quando possível.

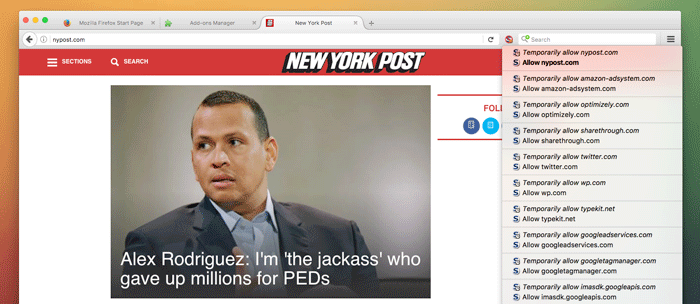

Bloquear JavaScript com NoScript no Firefox

NoScript é a alternativa consolidada para usuários do Firefox. Tem histórico longo de atualizações e oferece controle por domínio semelhante ao ScriptSafe. NoScript bloqueia scripts automaticamente até que você permita manualmente o host.

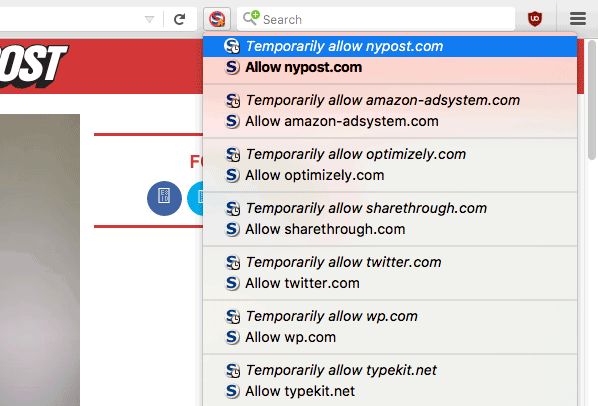

Como usar NoScript:

- Clique ou passe o cursor sobre o ícone do NoScript na barra de ferramentas para ver scripts bloqueados.

- Na barra de notificação inferior, clique em “Options …” para acessar configurações mais profundas.

- Use “Allow” para liberar um domínio permanentemente ou “Temporarily allow” para liberar até o fim da sessão.

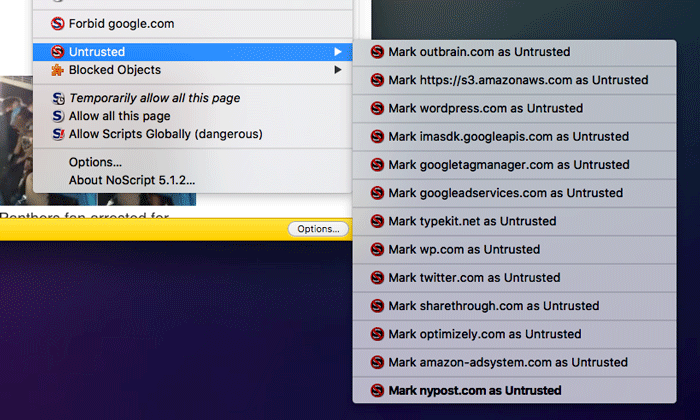

Funcionalidades úteis:

- A opção “Untrusted” remove domínios da lista, impedindo até que apareçam como opção para permitir. Use com cautela: domínios marcados como “untrusted” não poderão ser liberados sem reverter essa ação.

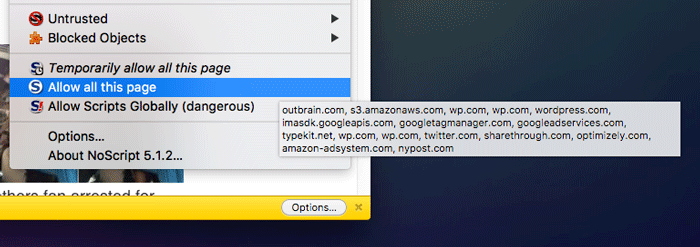

- “Allow all on this page” permite todos os scripts que o NoScript detectou ao carregar a página; repita a ação se o site carregar scripts dinamicamente.

- Se preferir, desative o bloqueador globalmente usando “Allow scripts globally”, mas isso anula a proteção.

Quando o bloqueio de scripts falha ou atrapalha

- Sites que carregam scripts dinamicamente podem exigir várias permissões sequenciais; espere e teste.

- Aplicações web ricas (webapps, editores online, bancos) frequentemente dependem de vários subdomínios; permita com cuidado.

- Recursos como vídeo embutido, pagamentos e autenticação SSO podem falhar se scripts essenciais estiverem bloqueados.

Counterexample: bloquear por padrão em plataformas SaaS complexas pode impedir login ou salvar dados; nesse caso, uma abordagem de perfil separado ou exceções temporárias é melhor.

Alternativas e abordagens complementares

- uBlock Origin: bloqueador de conteúdo que filtra anúncios e scripts conhecidos; funciona bem junto com bloqueadores de script (prefira permitir primeiro no uBlock e depois no script blocker).

- Políticas de Conteúdo (Content-Security-Policy): para desenvolvedores, configurar CSP reduz o risco de XSS no nível do servidor.

- Navegadores com proteções embutidas: Tor Browser e alguns modos de privacidade oferecem controles agressivos de scripts.

- Desativar JavaScript globalmente: máxima segurança, mínima usabilidade — usar apenas para navegação extremamente restrita.

Heurísticas e mental models (como decidir o que permitir)

- Modelo de confiança em camadas: comece confiando apenas no host principal do site; depois expanda para subdomínios essenciais.

- Regra de ouro: se um recurso melhora funcionalidade crítica (pagar, autenticar, editar conteúdo), permita temporariamente e observe comportamentos indesejados.

- Mantenha uma lista mental de serviços de confiança (ex.: serviços de CDN conhecidos) e auditá-la periodicamente.

Lista de verificação por função

End user (uso diário):

- Instalar um bloqueador de scripts.

- Manter um adblocker (uBlock Origin).

- Usar permissões temporárias antes de tornar permanentes.

Desenvolvedor / QA:

- Testar site com bloqueadores ativados para identificar dependências de script.

- Documentar domínios necessários e adicionar instruções para usuários finais.

Administrador de segurança:

- Definir políticas de navegação para equipes (quando aplicável).

- Reforçar atualizações do navegador e extensões.

Sugestões de hardening para segurança no navegador

- Mantenha o navegador e extensões sempre atualizados.

- Combine bloqueadores de script com uma extensão anti-fingerprinting e HTTPS-Only/HTTPS Everywhere.

- Separe perfis: um perfil para bancos/serviços sensíveis (com menos extensões) e outro para navegação geral.

- Considere containers ou perfis por tarefa para reduzir vazamento de credenciais entre sites.

Critérios de verificação (aceitação)

- Site principal carrega e funcionalidade crítica está operacional após permitir apenas os domínios listados.

- Nenhum script de terceiro não autorizado roda após auditoria de rede com ferramentas de desenvolvedor.

- Permissões temporárias expiram ao reiniciar o navegador.

1-linha glossário

- XSS: ataque que injeta scripts maliciosos em páginas confiáveis.

- Clickjacking: técnica que mascara elementos para induzir cliques maliciosos.

- Fingerprinting: coleta de sinais do navegador para identificar um usuário sem cookies.

- CSP: política que define quais fontes de script/recursos um site pode carregar.

Testes rápidos para validar configuração

- Abra uma página com muitos anúncios (por exemplo, um grande portal de notícias).

- Observe números de scripts bloqueados pela extensão.

- Permita apenas domínios essenciais e recarregue até que a funcionalidade necessária funcione.

- Reinicie o navegador e confirme que permissões temporárias foram removidas.

Notas finais

Extensões como NoScript e ScriptSafe são ferramentas essenciais para quem leva a segurança e a privacidade a sério. Elas exigem um pouco de paciência e curvas de aprendizado, mas o resultado é uma navegação mais limpa, com menos rastreamento e menos risco de exposição a scripts maliciosos. Combine essas extensões com um bloqueador de conteúdo e boas práticas de perfilação do navegador para a melhor proteção.

Resumo: comece bloqueando tudo, permita progressivamente, use permissões temporárias para testes, e mantenha um equilíbrio entre segurança e usabilidade.

Importante: nunca marque domínios como confiáveis sem entender por que o site precisa deles; permissões amplas aumentam risco.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android