Facebook Messengerマルウェアの検出と対処ガイド

Facebook Messengerを介したマルウェアは、あなたの名前とブラウザ情報を使って偽の動画リンクへ誘導し、OSに応じた「更新」や拡張機能のインストールを促します。クリックした場合は、ブラウザのリセット、アンチウイルススキャン、Facebookのアプリ許可の確認と取り消し、そしてアカウントの認証情報リセットを速やかに行ってください。

Facebook Messengerを介したマルウェアは、あなたの名前とブラウザ情報を使って偽の動画リンクへ誘導し、OSに応じた「更新」や拡張機能のインストールを促します。クリックした場合は、ブラウザのリセット、アンチウイルススキャン、Facebookのアプリ許可の確認と取り消し、そしてアカウントの認証情報リセットを速やかに行ってください。

キーロガーはキー入力やクリックを記録するツールで、正当利用と悪用がある。疑いがある場合は端末を隔離し、信頼できるセキュリティ手順で検査・対応してください。

サイバー犯罪は増加しているため、部門レベルでパスワード管理、ベンダー監査、監視導入、初動SOPを整備し、小さな改善を継続的に行うことが重要です。

RonggolaweはウェブサーバーやCMSプラグインを狙うランサムウェアです。被害を防ぐにはバックアップ、最小権限、パッチ管理、インシデント対応手順の整備が必要です。

ランサムウェアはファイルやシステムを暗号化し復旧の対価を要求する脅威です。本記事は攻撃経路、代表例、予防と感染時対応を実務レベルで解説します。

YouTube上にRATを使ったウェブカメラ監視のチュートリアルが多数存在し、被害が確認されています。事例と仕組み、検出・防御・インシデント対応の実践手順を解説します。

電話網の信号プロトコル「SS7」の欠陥を突けば、攻撃者は被害者の電話番号だけでSMSや通話を横取りし、Facebookのワンタイム認証コードを盗んでアカウントを乗っ取れます。認証アプリやセキュリティキーの利用、通信事業者とプラットフォームの強化が有効です。

FileFixはページ保存と.hta実行を悪用する攻撃です。拡張子表示、.hta既定をNotepadに変更、mshtaの無効化、企業ではAppLocker/WDACとEDRで防御してください。

AIによる「幻覚」が提案した架空パッケージ名を悪用して偽パッケージを公開する攻撃がslopsquattingです。対策はサンドボックスでの実行、パッケージスキャン、そしてAI提案の人間検証です。

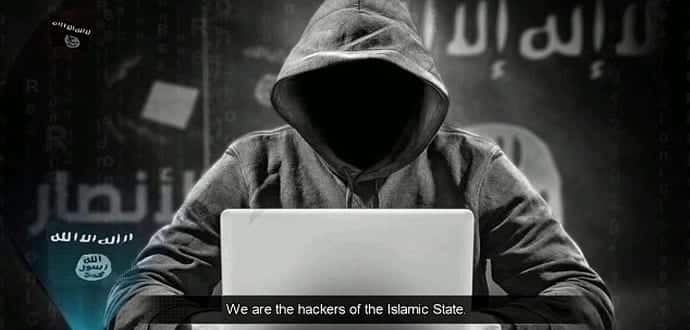

al-MinbarのKali Linux講座は公開チュートリアルを組み合わせた入門的な内容で、受講者は初級レベル。直ちに大規模被害をもたらす可能性は低いが、基本的な防御と監視は必須です。

大手サイトの広告経由でマルウェアが配布されています。ブラウザ・OS・プラグインを最新化し、広告やスクリプトをブロック、標準ユーザーで作業するだけで被害を大きく減らせます。

SQLインジェクションは不適切に処理された入力が原因で発生します。プリペアドステートメント、入力のバリデーション、最小権限、監視とインシデント対応が防御の要です。

携帯電話へのフィッシングはSMSや電話、ソーシャルメディア、番号ポートアウトや端末クローンなど多様化しています。疑わしいリンクを開かず認証手段を強化して、異常時は銀行と通信事業者に即時連絡してください。

X(旧Twitter)上で見られる「Grokking」は、プロモート広告のFrom欄に悪意あるリンクを埋め、AIのGrokがそのリンクを返すことでユーザーを誘導する攻撃です。広告を避け、GrokがURLを返したらクリックせず検索やVirusTotalで検査してください。