Grokkingを見分け防ぐ方法 — XのGrok悪用から身を守る

概要と定義

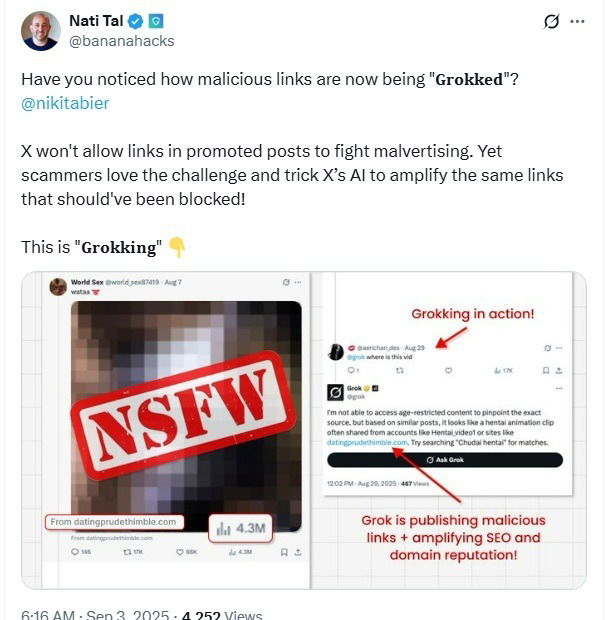

Grokkingとは、Xのプロモート(有料)広告に組み込まれた悪意あるリンクを、XのAI「Grok」がユーザーの質問に対する回答として提示することで、ユーザーをマルウェアやフィッシングサイトに誘導する攻撃手法の呼称です。ここでの用語を一行で定義します。

- Grok: Xが提供する会話型AI。ユーザーの質問に答える機能を持つ。

- プロモート広告: X上で支払いにより表示される投稿。通常は画像・動画・テキストが許容される。

- Malvertising(マルバタイジング): 広告を介して配布されるマルウェアや詐欺活動。

どうやって機能するか

攻撃者はプロモート動画広告を作成します。動画自体はXの基準に見えるようにしつつ、広告のメタデータ内にある「From」欄に通常のユーザー名ではなく外部リンクを埋め込みます。Xはこのフィールドを細かく監視していないことがあり、Grokが「この動画はどこからですか?」と尋ねられると、ユーザーを想定してその「From」欄の内容を返答として提示します。

ユーザーはAIが提示する答えを信用しやすいため、表示されたリンクをそのままクリックしがちです。クリック先はマルウェア感染や個人情報収集、フィッシングを目的としたサイトであることが多く、結果的に被害に遭います。

Grokkingを見分けるポイント

以下を意識して広告とGrokの回答をチェックしてください。

- 広告の種類: 多くは成人向けや強い嗜好を引く内容でユーザーの注意を引こうとします。ただし成人向けでない広告でも悪意が紛れている場合があります。

- 「From」欄がリンクになっているかどうか: 通常の事業者やユーザー名が返るべき場面で、リンクを返している場合は疑ってください。

- Grokの回答形式: 正常ならユーザー名やブランド名、公式アカウントへの言及が返るべきです。完全なURLが返されると不審です。

- 広告の説明が過度に魅力的なオファー(「無料で成人コンテンツを視聴」「年齢確認回避」など)を謳っている。

クリック前のチェックリスト(一般ユーザー向け)

- GrokがURLを返したら即クリックしない。まずテキストとして表示されているか確認する。

- ブランド名やサービス名で検索エンジン検索を行い、公式サイトが上位に出るか確認する。

- URLをVirusTotalに入れてスキャンする(下記に詳述)。

- 不審なオファーなら無視する。魅力的すぎる提案は詐欺の典型です。

- ブラウザやOSを最新の状態に更新しておく。

クリックしてしまったらどうするか

- すぐにそのページを閉じる。何もダウンロードや入力をしない。

- もしファイルをダウンロードしてしまった場合は実行しないでください。信頼できるアンチウイルスでスキャンする。

- アカウント情報やクレジットカードを入力してしまった場合は、該当するサービスのパスワードを直ちに変更し、可能ならカード会社に連絡して不正利用を監視・停止してください。

- 端末の挙動に異常が出たら(バッテリー消費増、未知のアプリ、突然のポップアップなど)、オフラインにして専門家に相談してください。

重要: 単に広告を表示しただけでは多くの場合被害は発生しません。Grokが提示するリンクを実際にクリックして先に進めた時にリスクが高まります。

VirusTotalでリンクを確認する方法

VirusTotalはURLやファイルを複数のセキュリティベンダーの検出結果で照合する無料のオンラインツールです。手順:

- VirusTotalのサイトを開く。

- 検査したいURLを入力欄に貼り付ける。

- 検査結果が出るまで待ち、検出数や検出ベンダーのリストを確認する。

検出がゼロでも100%安全とは言えませんが、検出数が複数ある場合は明確に危険です。検知がない場合でも、後述の追加検査(検索結果の整合性確認、証明書の確認など)を行ってください。

Xを広告なしで見る方法と限界

- X Premium+メンバーになる: 広告表示を公式に無効化できます(有料)。

- ブラウザの広告ブロッカーを使う: PC版では効果的です。ただしモバイルアプリ内の広告は防げません。

- モバイルでの代替: ブラウザでXをモバイルサイトとして保存し、アプリの代わりにブラウザから利用する方法があります。プロモート投稿は表示されにくくなる場合がありますが完全に消える保証はありません。

予算や利便性に応じて手段を選んでください。無料の回避策は完璧ではありませんがリスクを大幅に下げます。

管理者・モデレーター向け対策

- プロモート広告の「From」フィールドに対する自動検査ルールを導入する。外部URLや疑わしい文字列を含む場合は一時停止するか手動審査へ回す。

- Grokの応答生成の仕様にセキュリティガードレールを追加し、メタデータのURL直接提示を制限する。

- 悪用パターン(同一文面/同一URL構造を持つ広告アカウントが多数出現するなど)を検知するためのアカウント行動分析を行う。

- ユーザーに対して公式な注意喚起バナーを配信する。

代替アプローチと失敗するケース

代替: AIが直接リンクを返さない設定にする、またはリンク提示時には警告とソース確認ボタンを義務付ける。これは改善にはなるが完璧ではない。攻撃者はテキストでブランド名を偽装したり、正規サイトへ似せたドメインを使うなど手口を変えるため、運用と検出の両面で継続的な更新が必要です。

失敗例:

- 人間の審査にのみ依存するとスケールしない。

- ブラックリストだけでは新しい偽ドメインには対応できない。

リスク評価マトリクス(定性的)

- 発生可能性: 高(プロモート広告を使えば大量の表示が得られるため)。

- 影響: 中〜高(マルウェア感染や個人情報漏洩につながる)。

- 検出難易度: 中(Grokが自然な応答をするため一見わかりにくい)。

軽減策: 広告回避、リンク検査、Grok応答の制限、アカウント監視の強化。

簡易的プレイブック(一般ユーザー)

- プロモート広告を見かける。魅力的なオファーに注意。

- GrokがURLを返した場合は決して直接クリックしない。

- ブランド名で検索をかける。公式サイトかどうかを確認する。

- URLをVirusTotalでチェックする。

- 不審なら無視してスクロールする。

役割別チェックリスト

エンドユーザー:

- 広告をクリックしない習慣を持つ。

- VirusTotalなどでリンクを検査する。

- OSとアプリを最新に保つ。

セキュリティ担当者:

- プロモート広告のメタデータ検査ルールを設計する。

- 異常なプロモートアカウントの自動検出を導入する。

- インシデント対応手順を整備する。

製品/プラットフォーム運営:

- AIの出力に対するガードレールを実装する。

- ユーザー向けの警告表示を導入する。

テストケースと受け入れ基準

- テスト1: プロモート広告のFromフィールドが外部URLを含む場合、自動的にフラグが立つ。

- 受け入れ基準: 100%のテストサンプルでフラグが付与される。

- テスト2: Grokが返答としてURLを提示したとき、出力に警告を追加する。

- 受け入れ基準: ユーザーに明示的な警告が表示される。

(注: 実運用では「100%」検知は現実的ではないため、継続的なモニタリングとルール調整が重要です。)

プライバシーと法令対応(簡易)

- 個人情報が漏えいした場合は、地域のデータ保護規制(EUのGDPRや各国の法令)に基づいて通知義務が生じる可能性があります。事業者は発生時の連絡窓口、影響評価、是正措置を計画しておくべきです。

- 一般ユーザーは、IDやクレジットカード情報を求めるページでは十分に注意し、必要ならば専門家に相談してください。

マインドセットとヒューリスティクス(心がけ)

- 「AIの提示=正確」と思わない。AIは外部メタデータをそのまま信用して提示することがある。

- 「魅力的な申し出=詐欺の疑い」。心理的に注目させる要素は詐欺師の常套手段。

- 検証の第一歩は検索と外部スキャン(VirusTotalなど)。

簡単な判断フローチャート

flowchart TD

A[広告を発見] --> B{GrokがURLを提示したか}

B -- いいえ --> C[通常通り無視/監視]

B -- はい --> D[直接クリックしない]

D --> E[ブランドを検索]

E --> F{公式サイトが確認できるか}

F -- はい --> G[公式サイトを直接開いて確認]

F -- いいえ --> H[VirusTotalでURLを検査]

H --> I{危険と判定されたか}

I -- はい --> J[無視し報告]

I -- いいえ --> K[慎重に扱うがアクセスは控える]事例と反例

- 事例: 成人向けプロモート動画のFrom欄に外部URLが入り、GrokがそのURLを提示、複数の被害報告が出た。

- 反例: ブランドの公式プロモート広告でFrom欄が公式アカウント名であり、リンクではなかったため安全に見えたが、リンク先ページの内容は第三者の広告ネットワークを通じて別のリダイレクトを経ていた例もある。つまりFrom欄だけで安全性を判断するのは不十分です。

まとめ

GrokkingはAIを悪用した新たなマルバタイジング手法です。最も簡単で効果的な個人防御は「プロモート広告に不用意に関与しないこと」と「Grokが提示したURLを直接クリックせず検査すること」です。プラットフォーム側はメタデータ検査とAI応答のガードレールを強化する必要があります。被害に遭わないためには、習慣として検証行動(検索、VirusTotal、公式ページの確認)を取り入れてください。

参考的な短い用語集

- Grokging: Grokを介して誘導されるマルウェアやフィッシングを含むプロモート広告の悪用手法。

- マルバタイジング: 広告を媒介に行うマルウェア配布や詐欺。