- キーロガーはキー入力やクリックなどを記録するハードウェアまたはソフトウェアです。多くは悪用されますが、正当な監視やトラブルシュート用途もあります。疑いがある場合は直ちに端末を隔離し、信頼できるセキュリティ手順で検査・対応してください。

キーロガー(Keylogger):キー入力やマウス操作、場合によってはスクリーンショットなどを記録するハードウェアまたはソフトウェアです。

定義(1行)

キーロガーは、ユーザーの入力や画面操作を記録する監視用ツールです(正当利用と悪用の両面があります)。

概要:何をするものか

キーロガーは、キーボードの入力、クリック、時にはスクリーンショットやネットワーク情報を収集します。情報はローカルに保存される場合と、遠隔のサーバーへ送信される場合があります。多くのアンチウイルスは不正利用の懸念から検出対象にしています。

重要: キーロガーを無断でインストール・使用することはプライバシー侵害や違法行為につながることがあります。正当な目的で使用する場合でも、関係者の同意や社内規定に従ってください。

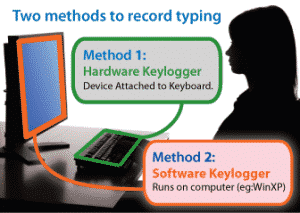

種類

- ソフトウェア型: OSやアプリケーションに組み込まれるプログラム。一般に配布が容易だが、アンチウイルスにより検出されやすい。

- ハードウェア型: キーボードとPCの間に挿す小型デバイスや内部に取り付ける装置。物理的なアクセスが必要。

仕組み(高レベル)

- キーイベントやマウスイベントをフックして記録する。

- 記録は暗号化せずプレーンテキストで保存される場合もある。

- リモート送信機能があるものは、定期的に記録を外部サーバーへ送る。

注: 技術的詳細の手順や回避方法はここでは扱いません。違法利用に加担する内容は提供できません。

悪用例と正当利用の違い

- 悪用例: 無断で他人のアカウントや金融情報を盗むために使う。これは犯罪です。

- 正当利用例: 企業の管理下で、従業員の端末使用状況を適法に監査する、親が未成年の子のオンライン安全を守る、トラブルシュートやフォレンジック目的で一時的に使用する。

正当利用では透明性と同意が重要です。組織はポリシーとログ管理、必要最小限のデータ保持でリスクを下げるべきです。

入手について(警告と代替)

インターネット上には「正当な監視用」として提供されるプログラムがありますが、多くは悪用のリスクを伴います。以下は安全な代替案です:

- 正規のペアレンタルコントロールアプリやモバイルMDM(モバイルデバイス管理)ソリューションを使う。

- 企業ならばEPP/EDR(エンドポイント保護)やログ管理プラットフォームを導入する。

- 法的に問題のない範囲で、IT部門が監査用に許可されたツールを利用する。

違法な用途に関する具体的な導入・配布手順は提供できません。

検出と初動対応(安全で実践的な手順)

- 疑わしい端末はネットワークから隔離する(有線/無線を切断)。

- 影響を受けた端末のスクリーンショットやログを保存する際は証拠保全を意識する。

- 信頼できるアンチウイルス/EDRでフルスキャンを実行する。

- 管理者に報告し、必要であればフォレンジック担当と連携する。

- パスワードや認証情報は、クリーンな別端末から変更する。

- 根本原因が特定できない場合は、OSの再インストールや工場出荷状態への復元を検討する。

重要: 自力で調査して証拠を破壊すると対応が困難になります。組織のポリシーに従って行動してください。

キーロガーを削除するには(一般的な防御策)

- アンチウイルスソフトを最新状態にしてスキャンする。

- 信頼できるセキュリティベンダーのツールで検査する。

- 不審なスタートアップ項目やインストール済みソフトウェアを管理者とともに確認する。

- 深刻な場合は安全なバックアップから復元するか、OSの再インストールを行う。

役割別チェックリスト

管理者向け

- 監査ログとSIEMを有効にする。

- EDRを導入してメモリやプロセスの異常を検出する。

- 社内ポリシーで監視の同意とデータ保持を明記する。

従業員向け

- 出所不明の添付ファイルや圧縮ファイルを開かない。

- 重要な処理は可能な限り多要素認証で保護する。

- 端末に不審な動作があれば速やかに報告する。

保護者向け

- 市販のペアレンタルコントロールを使う。

- 児童の同意と利用ルールを話し合う。

セキュリティ強化(ハードニング)

- OSとアプリを常に最新の状態に保つ。

- 管理者権限の乱用を防ぐために最小権限の原則を適用する。

- 多要素認証(MFA)を有効化する。

- 不要なリモートアクセスサービスを無効化する。

プライバシーと法的注意点

- 個人情報や機密情報を収集する場合、各国のプライバシー法(例: GDPR 相当の規制)や労働法に従う必要があります。

- 許可なく他人の通信や入力を収集することは多くの法域で違法です。

いつキーロガーが役に立つか/役に立たないか

- 役に立つ: 合法的な監査やトラブルシュート、被害調査のための証跡収集。

- 役に立たない: ユーザーの明示的な同意なしに行う監視は法的・倫理的リスクが高く、長期的には組織の信用を損なう。

ミニ手順(フォレンジック調査の簡易フロー)

- 端末隔離 → 2. 証拠収集(ログ保全)→ 3. フルスキャン → 4. 侵害範囲の特定 → 5. 復旧と通知 → 6. 再発防止策の実施

用語集(1行ずつ)

- EDR: エンドポイントの検知と対応を行うセキュリティ製品。

- MDM: モバイルデバイス管理。企業が端末を制御するための仕組み。

- MFA: 多要素認証。複数の認証要素でログインを保護する方法。

よくある質問

キーロガーは違法ですか?

無断で他人の端末にインストールしたり、同意なく情報を収集すれば違法になる可能性が高いです。用途と法域によって判断が変わるため、法的助言を受けてください。

キーロガーを見つけたらまず何をすべきですか?

ネットワークから端末を切り離し、管理者やセキュリティ担当に報告してください。自力で証拠を消さないよう注意し、信頼できるツールでスキャンしましょう。

家庭で子どものために使っても問題ありませんか?

未成年の保護を目的とする場合でも、透明性と適切な制限を設けることが重要です。過度な監視は信頼関係を損なう恐れがあります。

まとめ

- キーロガーは強力な監視ツールで、正当利用と悪用の両面がある。透明性と同意が重要。

- 疑わしい場合は端末を隔離し、信頼できるセキュリティ手順で対応する。

- 企業や保護者は代替の正規ツールを検討し、法的・倫理的枠組みを守ること。