Configurar contraseña local para que nunca caduque en Windows

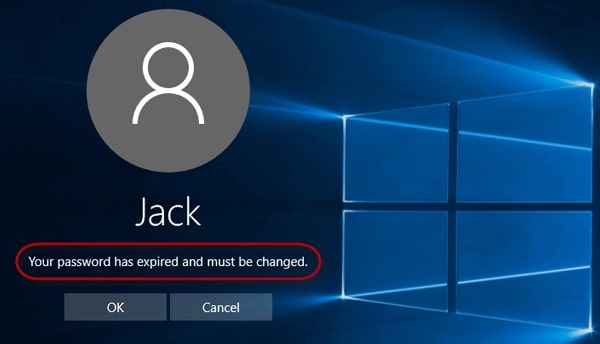

Imagina que acabas de comprar un equipo nuevo o que estás listo para usar tu PC y Windows muestra el mensaje “Your password has expired and must be changed”. ¿Cómo puedes iniciar sesión y evitar que la contraseña vuelva a expirar? Este artículo recopila cinco métodos prácticos y seguros para establecer que la contraseña de una cuenta local nunca caduque en Windows, además de guías, comprobaciones, riesgos y buenas prácticas.

Qué significa “Nunca expira”

Cuando marcamos una cuenta como “Contraseña nunca expira” (Password Never Expires), Windows no aplicará el límite de antigüedad de contraseña para esa cuenta local. Esto evita mensajes de caducidad y bloqueos por expiración, pero aumenta la responsabilidad sobre la gestión de contraseñas y la seguridad de la cuenta.

Métodos principales para establecer la contraseña como “nunca expira”

A continuación se describen pasos detallados para cada opción. Elige la que se ajuste a tu nivel de acceso (administrador local vs. sesión bloqueada) y al contexto (equipo personal vs. red corporativa).

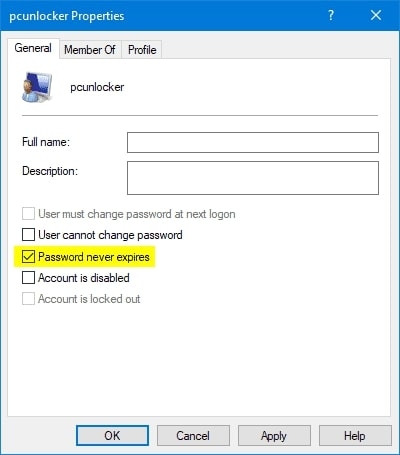

Usar Administración de equipos para marcar “Contraseña nunca expira”

- Abre “Este equipo” o “Mi PC”.

- Haz clic derecho sobre el icono y elige “Administrar”.

- En el Conjunto de herramientas de Administración de equipos, despliega Herramientas del sistema > Usuarios y equipos locales > Usuarios.

- Haz clic derecho sobre el usuario cuya contraseña expiró y selecciona “Propiedades”.

- Marca la casilla “La contraseña nunca caduca”.

- Pulsa Aceptar y cierra la consola.

- Para comprobar la fecha de expiración desde la línea de comandos, abre Símbolo del sistema y ejecuta:

net user NombreCuentaSustituye NombreCuenta por el nombre real de la cuenta. Busca la línea “Password expires” para confirmar el estado.

Usar Símbolo del sistema para desactivar la expiración de contraseña

- Pulsa la tecla Windows, escribe “cmd”, haz clic derecho en “Símbolo del sistema” y elige “Ejecutar como administrador”.

- Ejecuta el comando (reemplaza NombreCuenta):

wmic useraccount where "Name='NombreCuenta'" set PasswordExpires=false- Verifica con:

net user NombreCuentaLa salida mostrará que la contraseña no tiene fecha de expiración.

Usar PowerShell para establecer PasswordNeverExpires

- Ejecuta PowerShell como administrador.

- Usa el cmdlet Set-LocalUser (Windows 10/11 y Windows Server recientes):

Set-LocalUser -Name "NombreCuenta" -PasswordNeverExpires 1- Confirma con:

Get-LocalUser -Name "NombreCuenta" | Format-List Name,PasswordNeverExpiresSi el cmdlet no está disponible, instala el módulo “Microsoft.PowerShell.LocalAccounts” o usa los métodos previos.

Usar la Directiva de seguridad local para cambiar la política de expiración de contraseñas

Este método afecta a todas las cuentas locales del equipo.

- Pulsa Windows + R, escribe

secpol.mscy pulsa Enter para abrir el Editor de directivas de seguridad local. - Ve a Políticas de cuentas > Directiva de contraseñas.

- Modifica “Duración máxima de la contraseña” (Maximum password age) a 0 para indicar que las contraseñas nunca caducan.

Alternativa por línea de comandos (afecta al equipo):

net accounts /maxpwage:unlimitedEste ajuste aplica a las cuentas locales del equipo; en dominios gestionados por Active Directory las políticas se controlan desde el controlador de dominio.

Usar un CD/USB de arranque para recuperar acceso cuando la contraseña ya expiró

Si no puedes iniciar sesión porque la contraseña ya expiró, una herramienta de arranque como PCUnlocker puede ayudarte a restablecerla y a configurar la cuenta para que la contraseña nunca caduque.

Pasos generales:

- En otro equipo accesible, crea un USB/CD de arranque con PCUnlocker siguiendo las instrucciones del fabricante.

- Arranca el equipo bloqueado desde el USB/CD (ajusta el orden de arranque en la BIOS/UEFI si es necesario).

- Selecciona la cuenta local con contraseña expirada.

- Pulsa “Reset password” (Restablecer contraseña) o elimina la contraseña.

- Desactiva la expiración en la interfaz de la herramienta o, tras iniciar sesión en Windows, aplica uno de los métodos anteriores.

- Extrae el USB/CD y reinicia.

Nota: usar herramientas de terceros implica riesgos y debe realizarse con precaución; guarda siempre una copia de seguridad y verifica la integridad del software descargado.

Verificación y pruebas básicas

Después de aplicar cualquier método, realiza estas comprobaciones:

- Inicia sesión con la cuenta modificada.

- Ejecuta

net user NombreCuentay confirma que la línea “Password expires” muestre “Never” o equivalente. - Prueba reiniciar y volver a iniciar sesión.

- Si aplicaste políticas globales, verifica cuentas adicionales.

Criterios de aceptación básicos:

- La cuenta logra iniciar sesión sin solicitar cambio de contraseña.

Get-LocalUseronet userindican que la contraseña no expira.- No hay errores en el Visor de eventos relacionados con la cuenta ni bloqueos inesperados.

Riesgos y cuándo evitar “nunca expira”

Important: marcar una cuenta como “nunca expira” reduce la protección por renovaciones periódicas de contraseñas. Evita usarlo para:

- Cuentas con permisos administrativos elevados sin controles adicionales.

- Entornos donde varias personas comparten credenciales.

- Sistemas que manejan datos regulados sin compensaciones de seguridad (MFA, rotación de claves, acceso just-in-time).

Alternativas menos riesgosas:

- Activar Windows Hello (PIN biométrico) para factor de autenticación local.

- Usar cuentas Microsoft o Azure AD con políticas modernas y MFA.

- Implementar LAPS (Local Administrator Password Solution) para contraseñas locales administradas automáticamente en entornos corporativos.

Buenas prácticas y endurecimiento de seguridad

- Habilita autenticación multifactor (MFA) si es posible.

- Usa contraseñas largas y únicas o un gestor de contraseñas.

- Limita privilegios: evita que cuentas administrativas permanentes tengan contraseña que nunca caduque.

- Registra cambios críticos en un registro de auditoría y revisa eventos de seguridad periódicamente.

- Para equipos en dominio, aplica cambios desde GPO con procesos de cambio controlados.

Lista de verificación por roles

Administrador local

- Confirmar que tienes privilegios de administrador.

- Confirmar impacto en otras cuentas antes de cambiar políticas globales.

- Aplicar cambio en un equipo de prueba primero.

- Registrar el cambio y justificar la excepción.

Usuario doméstico

- Hacer una copia de seguridad del perfil importante.

- Establecer una contraseña segura y única si la pones como “nunca expira”.

- Activar Windows Hello y bloqueo por PIN si está disponible.

Soporte técnico

- Preparar medios de rescate (USB/CD) y guías para el usuario final.

- Confirmar identidad del solicitante antes de restablecer contraseñas.

- Documentar el procedimiento aplicado.

SOP rápido para administradores (procedimiento estándar)

- Confirmar la necesidad de excepción (justificación y aprobación).

- Probar el método en un equipo de laboratorio.

- Aplicar el cambio con PowerShell o Administración de equipos.

- Verificar con

net useryGet-LocalUser. - Registrar la acción y programar revisiones periódicas.

Playbook de recuperación cuando un usuario está bloqueado por expiración

- Verificar que la cuenta realmente está expirada desde otra cuenta administrativa.

- Si hay acceso administrativo local, usar Administración de equipos o PowerShell para cambiar la opción.

- Si no hay acceso, crear un USB de rescate y usar PCUnlocker u otra herramienta confiable.

- Restablecer la contraseña temporal y forzar al usuario a establecer una contraseña segura.

- Habilitar medidas de compensación (MFA) y auditar el acceso posterior.

Casos de prueba para validar el cambio

- Caso 1: Usuario local sin privilegios — aplicar PowerShell y verificar inicio de sesión.

- Caso 2: Usuario administrador — probar que no queda vulnerabilidad obvia y que MFA sigue funcionando.

- Caso 3: Cambio global con

net accounts /maxpwage:unlimited— comprobar todas las cuentas locales. - Criterio de éxito: Todas las comprobaciones de

net usermuestran que la contraseña no expira y los usuarios pueden iniciar sesión con normalidad.

Alternativas y cuando fallan

- Si el equipo pertenece a un dominio de Active Directory, las políticas de dominio anularán los cambios locales; solicita cambios al equipo de AD.

- En versiones muy antiguas de Windows, algunos cmdlets o

Get-LocalUserpueden no existir; usa Administración de equipos o WMIC. - Si la cuenta es una cuenta Microsoft (iniciada con email), la expiración se gestiona en la cuenta Microsoft en línea.

Notas de compatibilidad y migración

- PowerShell LocalAccounts requiere Windows 10/11 o Windows Server recientes; en servidores clásicos usa herramientas administrativas.

- En entornos híbridos (Azure AD + AD local), decide si la cuenta debe gestionarse en la nube o en local.

- LAPS es recomendado para entornos empresariales que requieren contraseñas locales no repetidas pero administradas automáticamente.

Privacidad y cumplimiento

- Cambios que reducen la rotación de contraseñas pueden afectar controles internos y requisitos de cumplimiento (por ejemplo, auditorías internas). Documenta excepciones y aplica controles compensatorios como MFA y registros de acceso.

Galería de casos límite

- Equipo compartido en aula: marcar “nunca expira” para cuentas genéricas puede ser aceptable si el equipo está físicamente protegido y se restablece periódicamente.

- Servidor de laboratorio: para evitar interrupciones en servicios de laboratorio, se puede usar “nunca expira” combinado con accesos restringidos por red.

Diagrama de decisión

flowchart TD

A[¿Puedo iniciar sesión con otra cuenta admin?] -->|Sí| B[Usar Administración de equipos o PowerShell]

A -->|No| C[¿Tienes medio de rescate?]

C -->|Sí| D[Arrancar con USB/CD y usar herramienta de recuperación]

C -->|No| E[Solicitar soporte técnico o reinstalación]

B --> F[Verificar con net user/Get-LocalUser]

D --> F

F --> G[¿Necesitas que todas las cuentas locales nunca caduquen?]

G -->|Sí| H[Usar secpol.msc o net accounts /maxpwage:unlimited]

G -->|No| I[Aplicar a cuentas individuales y documentar]Preguntas frecuentes

¿Debería establecer contraseñas en “nunca expira”?

No como regla general. Solo considera esta opción cuando haya una necesidad operativa clara y se puedan aplicar controles compensatorios (MFA, acceso restringido, auditoría). Para la mayoría de usuarios, rotar contraseñas regularmente o usar autenticación moderna es más seguro.

¿La expiración de contraseña mejora la seguridad?

La validez de la expiración periódica es debatida: puede mitigar el uso prolongado de contraseñas comprometidas, pero también incentiva prácticas inseguras si los usuarios crean contraseñas predecibles. En muchos entornos modernos, la combinación de contraseñas fuertes y MFA ofrece una mejor relación seguridad-usabilidad.

Resumen y recomendaciones finales

- Para un usuario individual en un equipo doméstico: usar PowerShell o Administración de equipos y habilitar Windows Hello y MFA cuando sea posible.

- Para administradores: documentar excepciones, preferir soluciones automatizadas (LAPS en entornos AD) y aplicar registros y revisiones.

- Si estás bloqueado, una herramienta de arranque puede restaurar el acceso, pero siempre valida la autenticidad de la herramienta y la identidad del solicitante.

Puntos clave:

- Marcar “nunca expira” resuelve bloqueos por caducidad pero aumenta la responsabilidad de seguridad.

- Usa métodos administrativos (PowerShell, Administración de equipos) cuando tengas acceso.

- En equipos en dominio, coordina con el equipo de AD.

¡Aplica cambios con precaución y documenta siempre las excepciones para mantener un balance entre disponibilidad y seguridad!

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD