Eliminar el virus de accesos directos en USB y PC

Resumen rápido

- Qué es: un gusano que cambia archivos/carpetas por accesos directos y ejecuta scripts (.vbs) para persistir.

- Riesgo: robo de datos, descarga de más malware y propagación a dispositivos externos.

- Solución: detectar, aislar, limpiar con herramientas y comandos, y aplicar prevención.

Qué es el virus de accesos directos y cómo infecta tu equipo

El llamado virus de accesos directos (a veces referido como Houdini) es un gusano que se propaga principalmente a través de dispositivos USB y otras unidades extraíbles. Opera así:

- Copias de archivos se ocultan y se crean accesos directos que apuntan a scripts maliciosos (.vbs, .lnk con payload).

- Al abrir el acceso directo, el script se ejecuta y copia su código en el sistema (archivo temporal) y en las entradas de inicio para persistir.

- Luego busca unidades periféricas conectadas para infectarlas automáticamente.

Definición breve: gusano — programa que se autorreplica y se propaga entre dispositivos sin intervención del usuario.

Qué puede hacer este virus

- Convertir tus archivos y carpetas en accesos directos visibles.

- Ejecutar scripts que descargan más malware o envían información a un servidor de control (C&C).

- Modificar entradas de inicio para restaurarse tras cada reinicio.

- Infectar cualquier dispositivo que conectes al sistema comprometido.

Importante: no todos los accesos directos son dañinos; sin embargo, su aparición repentina y simultánea en muchas carpetas es un indicador claro de infección.

Señales de infección

- Aparición masiva de accesos directos con flecha en archivos/carpetas.

- Archivos originales aparentemente desaparecidos (pueden estar ocultos).

- Lentitud inesperada, ventanas de comandos que se abren brevemente o mensajes de error.

- Nuevas entradas en el inicio de Windows o tareas programadas desconocidas.

Preparación antes de limpiar

- No ejecutes más los accesos directos sospechosos.

- Desconecta el equipo de internet para limitar la comunicación con servidores remotos.

- Conecta el USB a un equipo limpio o monta la unidad en modo de solo lectura si es posible.

- Haz copia de seguridad de los archivos importantes en otra unidad que no esté conectada al equipo comprometido.

Métodos para eliminar el virus de accesos directos

A continuación se explican cuatro métodos probados. Realiza los métodos en orden y verifica después de cada uno si la infección persiste.

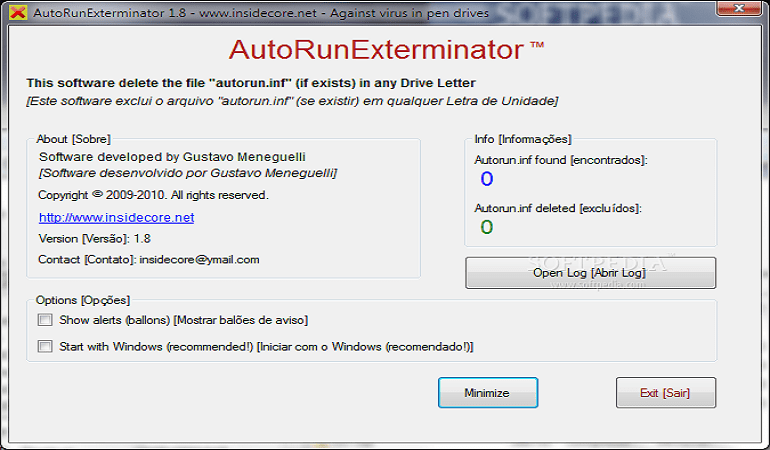

Método 1 — Usar Autorun Exterminator (herramienta automatizada)

- Asegúrate de mostrar los archivos ocultos: Explorador de archivos → Vista → Opciones → Cambiar carpeta y opciones de búsqueda → Vista → Mostrar archivos, carpetas y unidades ocultas → Aplicar.

- Descarga Autorun Exterminator desde la fuente confiable que tú elijas.

- Extrae y ejecuta el archivo llamado “Autorun Exterminator”.

- Sigue las instrucciones de la herramienta y permite que limpie la unidad infectada.

Notas: las herramientas automatizadas son rápidas, pero verifica manualmente que no queden scripts en las carpetas raíz.

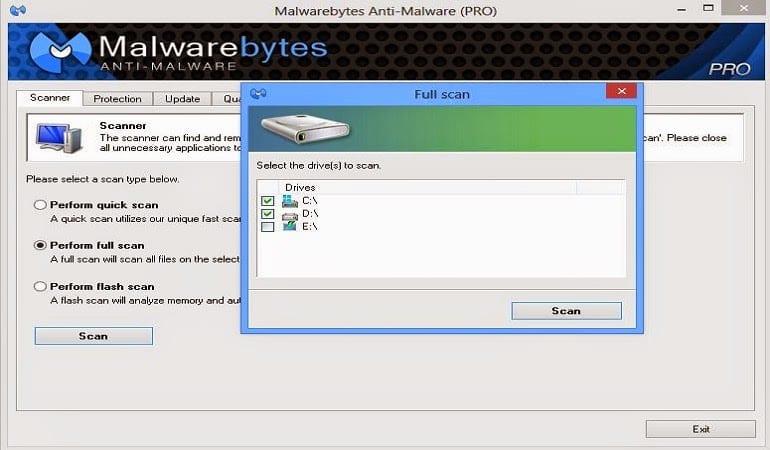

Método 2 — Escaneo con Malwarebytes

- Descarga Malwarebytes Anti-Malware e instálalo.

- Actualiza las definiciones y ejecuta un análisis completo del sistema.

- Aísla y elimina todas las amenazas detectadas.

Consejo: combina Malwarebytes con un análisis de Windows Defender para mayor cobertura.

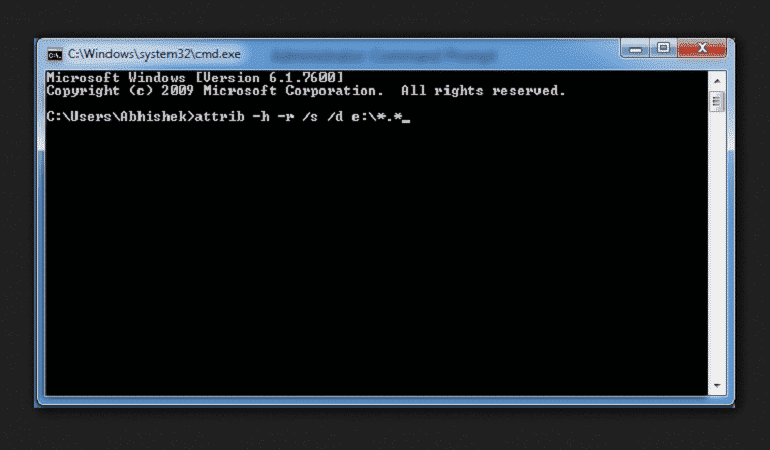

Método 3 — Uso del Símbolo del sistema (attrib)

Este método restaura atributos de archivos que el virus suele ocultar. Abre el Símbolo del sistema con privilegios de Administrador y ejecuta uno de los comandos (sustituye E por la letra de la unidad infectada):

attrib -h -r -s /s /d E:\*.*

o

attrib E:\*.* /d /s -h -r -sExplicación breve: attrib quita los atributos oculto (-h), de solo lectura (-r) y de sistema (-s) de archivos y carpetas recursivamente (/s /d).

Precaución: asegúrate de usar la letra de unidad correcta para no afectar otras particiones.

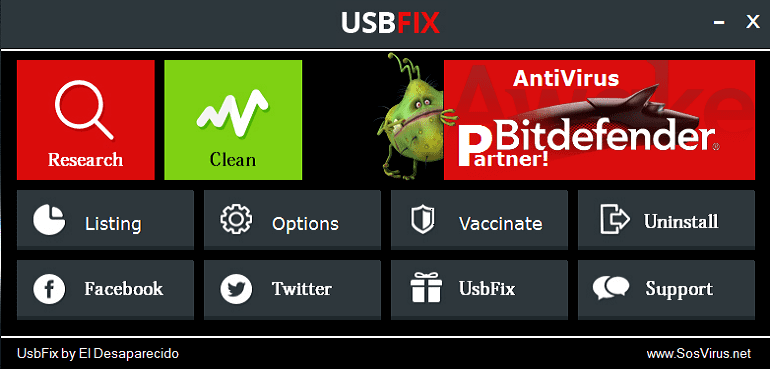

Método 4 — Usar USBFix

- Descarga USBFix y ejecútalo en un equipo que consideres seguro.

- Conecta la unidad USB infectada antes de iniciar el programa.

- En USBFix, selecciona la opción Clean y acepta el aviso para conectar todos los dispositivos externos.

- Deja que el programa analice y limpie la unidad.

Notas: algunas soluciones comerciales también ofrecen una función de restauración de archivos originales.

Qué hacer si los métodos anteriores no eliminan la infección

- Arranca Windows en Modo seguro y repite los pasos anteriores.

- Usa un soporte de rescate (Live CD/USB) con una distribución Linux para montar la unidad y copiar archivos críticos de forma segura a otra unidad limpia.

- Escanea con un antivirus offline o una utilidad de rescate del fabricante del antivirus.

- Como último recurso, si los datos están respaldados y la infección persiste, considera formatear la unidad afectada.

Importante: formatear elimina datos. Asegúrate de tener copias de seguridad verificadas.

Prevención y buenas prácticas

- Mantén el sistema y el antivirus actualizados.

- No ejecutes archivos .exe/.vbs que provengan de unidades externas sin analizarlos.

- Configura el Explorador para mostrar extensiones de archivo y archivos ocultos; así detectarás anomalías.

- Desactiva la reproducción automática (autorun) para todas las unidades.

- Realiza copias de seguridad periódicas y verifica su integridad.

Lista de verificación rápida (por roles)

Usuario doméstico:

- No abrir accesos directos desconocidos.

- Ejecutar Malwarebytes y un escaneo rápido con Windows Defender.

- Copiar archivos importantes a una unidad limpia.

Administrador de TI:

- Aislar la máquina de la red.

- Ejecutar análisis en toda la red y comprobar unidades compartidas.

- Revisar tareas programadas y entradas de inicio (msconfig / Task Manager / Registro).

Soporte técnico:

- Reproducir la infección en un entorno controlado para identificar la fuente.

- Proporcionar pasos de recuperación y restauración al usuario.

Playbook de limpieza (pasos operativos)

- Aislar la máquina infectada (desconectar de red).

- Hacer copia de seguridad de archivos críticos en modo seguro o con Live USB.

- Ejecutar análisis con Malwarebytes y una herramienta específica (Autorun Exterminator / USBFix).

- Ejecutar attrib para restaurar archivos ocultos.

- Reiniciar y verificar la persistencia; si persiste, usar un escaneo offline o formatear tras copia de seguridad.

- Revisar políticas de seguridad y aplicar controles para prevenir reinfecciones.

Mini-metodología para decidir el enfoque

- Detectada infección leve (solo accesos directos, archivos recuperables): usar attrib + Malwarebytes.

- Infección con signos de persistencia (scripts en inicio): combinar herramientas automatizadas + revisión manual de inicio/registro.

- Múltiples equipos afectados: considerar desconectar la red y realizar un escaneo centralizado.

Diagrama de decisión (Mermaid)

flowchart TD

A[¿Aparición de accesos directos?] --> B{¿Archivos originales visibles?}

B -- Sí --> C[Ejecutar attrib + escaneo con Malwarebytes]

B -- No --> D[Modo seguro + copia de seguridad en Live USB]

C --> E{¿Infección eliminada?}

D --> E

E -- Sí --> F[Aplicar medidas preventivas]

E -- No --> G[Escaneo offline / Formateo como último recurso]Casos en los que este enfoque puede fallar

- Malware sofisticado que además de ocultar archivos instala rootkits o modifica firmware.

- Si no se trabaja sobre una copia o unidad en modo solo lectura, la reinfección puede propagarse.

- Herramientas descargadas desde fuentes no confiables pueden no eliminar o incluso empeorar la infección.

Criterios de aceptación

- No aparecen accesos directos persistentes tras reiniciar el equipo.

- Archivos originales están visibles y accesibles.

- No hay comunicación saliente a servidores sospechosos (siempre que se pueda comprobar).

Glosario de una línea

- Gusano: programa que se propaga entre equipos sin intervención del usuario.

- Autorun: función de Windows que ejecuta acciones automáticamente al conectar una unidad.

- .vbs: archivo de script de Windows (Visual Basic Script) que puede ejecutar instrucciones.

Seguridad, privacidad y notas legales

- No compartas unidades infectadas en redes públicas.

- Si manejas datos personales sensibles, sigue las políticas de privacidad y notifica a los responsables si hay riesgo de exposición.

- Evita subir archivos potencialmente infectados a servicios en la nube sin analizarlos primero.

Pruebas y criterios de verificación

- Test 1: Ejecutar attrib y comprobar que los archivos recuperados abren correctamente.

- Test 2: Escanear con Malwarebytes y verificar que la herramienta reporte detecciones solucionadas.

- Test 3: Reiniciar el equipo y comprobar que no vuelven a aparecer accesos directos.

Resumen y siguientes pasos

- Aplica los métodos en orden: mostrar ocultos → herramientas automatizadas → attrib → USBFix.

- Si fallan, arranca en Modo seguro o usa un Live USB para aislar y recuperar archivos.

- Implementa medidas preventivas (desactivar autorun, mantener antimalware actualizado y copias de seguridad).

Si has seguido estos pasos y aún tienes problemas, indica exactamente qué método usaste y qué archivos o mensajes ves: así podré ayudarte con pasos más específicos.

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD