Как скрыть root‑доступ на Android с помощью Magisk

Введение

Изменение устройства через root открывает много возможностей кастомизации. Но у этого есть обратная сторона: многие приложения проверяют целостность и состояние системы и блокируют работу на рутированных телефонах. Magisk позволяет получить гибридный доступ и скрывать сам факт рутирования от приложений, сохранив при этом множество преимуществ.

Важно: получение root‑прав изменяет безопасность устройства и может привести к отказу в обслуживании со стороны некоторых сервисов. Всегда создавайте резервную копию данных и понимайте, зачем вы это делаете.

Что такое Magisk

Magisk — это набор открытых инструментов для модификации Android без прямого изменения системных разделов (systemless). Ключевые преимущества:

- Предоставляет root‑доступ через magiskd и su‑бинарь.

- Позволяет устанавливать модули для расширения функциональности.

- Поддерживает механизмы скрытия рут‑состояния от приложений.

Определение в одно предложение: Magisk — systemless‑менеджер рут‑прав и модулей, который позволяет менять систему, не правя напрямую системные файлы.

Подготовка и требования

Перед началом убедитесь в следующем:

- Устройство совместимо с Magisk (обычно Android 6.0+).

- У вас установлена последняя стабильная версия Magisk Manager.

- Сделана полная резервная копия данных (локально или в облаке).

- Вы понимаете, что действуете на свой страх и риск: некоторые гарантии производителя могут быть утрачены.

Совет: если вы сомневаетесь, сначала попробуйте на запасном устройстве или в тестовой среде.

Как скрыть root от приложений — обзор методов

Мы опишем два основных и надежных способа, которые предоставляет Magisk:

- DenyList (черный список) + Zygisk — предпочтительный способ для современных версий Magisk.

- Скрытие (переименование) приложения Magisk — дополнительный метод, если приложение ищет сам пакет Magisk.

Далее — подробные инструкции и практические советы по каждому способу.

Скрытие root с помощью DenyList и Zygisk

DenyList — это инструмент в Magisk для исключения приложений из пространства выполнения magisk (Zygisk), чтобы они не видели модификации и рут‑состояние.

Требования: Magisk установлен, Zygisk доступен в настройках (появляется в современных сборках).

Пошаговая инструкция:

- Откройте приложение Magisk Manager.

- Перейдите в Настройки (иконка в правом верхнем углу).

- Найдите раздел Zygisk и включите опцию Zygisk.

- Включите опцию Enforce DenyList (Принудительно применять DenyList).

- Перезагрузите устройство, чтобы изменения вступили в силу.

После перезагрузки:

- Снова откройте Magisk Manager.

- Перейдите в Настройки и выберите Configure DenyList (Настроить DenyList).

- В списке приложений отметьте те, для которых нужно скрыть root (например, Google Pay, банковские приложения, приложения для работы с DRM).

- Сохраните настройки.

- Для надежности очистите данные целевого приложения: Настройки → Приложения → выбрать приложение → Память → Очистить данные.

- Перезапустите целевое приложение.

Пояснения и советы:

- DenyList работает за счёт исключения процессов приложений из окружения Zygisk, поэтому они не видят патчи и su.

- После добавления приложения в список будьте готовы очистить кэш и данные — многие приложения сохраняют признаки предыдущей проверки.

- Некоторые приложения используют внешний детектор безопасности (SafetyNet, Play Integrity API) и могут потребовать дополнительных настроек или обновлений модулей.

Скрытие приложения Magisk (переименование пакета)

Некоторые приложения не ищут признаки модификации системы, а просто проверяют наличие приложения Magisk. В этом случае помогает внутренний механизм Magisk для «маскировки» своего менеджера.

Пошаговая инструкция:

- Откройте Magisk Manager и перейдите в Настройки.

- Найдите опцию Скрыть приложение Magisk (Hide the Magisk app).

- Включите опцию и задайте новое имя или оставьте предложенное по умолчанию.

- Подтвердите изменения и дождитесь перезапуска Magisk Manager.

- (Рекомендуется) Удалите целевое приложение с телефона и установите его заново — это сбрасывает любые закэшированные проверки.

- Перезагрузите устройство.

Примечание: этот метод меняет package name/label приложения Magisk, поэтому простая проверка наличия пакета не находит менеджер.

Когда методы не сработают и альтернативные подходы

Когда перечисленные методы могут быть недостаточны:

- Приложение использует Play Integrity API, SafetyNet или аппаратный бекенд, который проверяет подписи и ROM.

- Вы используете кастомный ROM без корректных сертификатов или с изменённым bootloader.

- Приложение применяет эвристики (поиск su‑бинарей, подозрительных процессов, модификаций файловых систем).

Альтернативы и дополнительные меры:

- Использовать модуль MagiskHide Props Config для изменения свойств устройства (ro.build.type, ro.product.model), когда это необходимо.

- Виртуальные контейнеры/пространства (например, Shelter, Island) позволяют запускать приложения в изолированной среде, где видимость root ограничена.

- Временное отключение root (unroot) или восстановление официального образа для выполнения критически важных транзакций.

Важно: любые дополнительные модули и изменения увеличивают сложность и риски. Тщательно проверяйте совместимость.

Практические сценарии и чек‑листы

Чек‑лист для новичка:

- Сделана полная резервная копия.

- Установлена последняя версия Magisk Manager.

- Включён Zygisk и Enforce DenyList.

- Добавлено приложение в DenyList и очищены его данные.

- Перезагружено устройство.

Чек‑лист для продвинутого пользователя:

- Проверить логи Magisk (logcat, магиск‑логи) на ошибки.

- Рассмотреть установку дополнительных модулей для совместимости.

- Проверить SafetyNet/Play Integrity (если необходимо) после всех изменений.

Чек‑лист для разработчика/ИТ‑специалиста:

- Автоматизировать резервное копирование настроек перед изменениями.

- Документировать установку модулей и изменения системы.

- Подготовить план отката и тесты интеграции с целевыми приложениями.

Критерии приёмки

Чтобы считать задачу выполненной, убедитесь в следующих пунктах:

- Целевое приложение запускается и проходит свои проверки без ошибок о root.

- Нет видимых признаков Magisk в списке установленных пакетов или в поведении приложения.

- После перезагрузки устройство сохраняет настройки DenyList.

Диагностика и устранение проблем

Если приложение всё ещё обнаруживает root:

- Очистите кэш и данные приложения, затем переустановите приложение.

- Убедитесь, что Zygisk включён и Enforce DenyList активирован.

- Проверьте, не использует ли приложение аппаратные механизмы проверки (Tee, SE for Android).

- Включите логирование и просмотрите логи Magisk и системный logcat на предмет ошибок.

- Попробуйте временно выключить модули Magisk — некоторые модули могут «выдавать» модификацию.

Если ничего не помогает, рассмотрите временное восстановление стокового образа для критических операций.

Риски и рекомендации по безопасности

Риски:

- Потеря гарантии или отказ в сервисном обслуживании производителем.

- Возможные уязвимости, если вы устанавливаете ненадёжные модули.

- Финансовые приложения могут блокировать доступ из соображений безопасности.

Меры смягчения:

- Устанавливайте только проверенные модули из официальных источников.

- Поддерживайте актуальные резервные копии (полный Nandroid и данные приложений).

- Для транзакций используйте неподверженное руту устройство или временно восстанавливайте сток.

Модель принятия решения (Mermaid)

flowchart TD

A[Начало: нужно скрыть root?] --> B{Приложение блокирует доступ?}

B -- Нет --> Z[Ничего не делать]

B -- Да --> C[Установлен Magisk?]

C -- Нет --> D[Установить Magisk]

C -- Да --> E[Включить Zygisk и Enforce DenyList]

E --> F[Добавить приложение в DenyList]

F --> G{Приложение всё ещё блокирует?}

G -- Нет --> H[Готово]

G -- Да --> I[Скрыть приложение Magisk]

I --> J{Проблема решена?}

J -- Да --> H

J -- Нет --> K[Рассмотреть временное восстановление сток/виртуализацию]Короткий глоссарий

- Zygisk — механизм Magisk, интегрированный в zygote, позволяющий внедрять изменения в процессах приложений.

- DenyList — черный список в Magisk, исключающий приложения из воздействия Zygisk.

- Systemless — подход к изменениям системы без модификации системного раздела.

SOP: быстрый план действий

- Сделать резервную копию данных.

- Установить/обновить Magisk Manager до актуальной версии.

- Включить Zygisk и Enforce DenyList в настройках Magisk.

- Добавить целевое приложение в DenyList и очистить его данные.

- Если не помогает — скрыть приложение Magisk и переустановить целевое приложение.

- Проверить работу приложения, при необходимости провести откат.

Короткая сводка и рекомендации

Magisk остаётся самым удобным инструментом для управления root‑правами и скрытия рут‑состояния от приложений. DenyList + Zygisk — первичный и наиболее безопасный метод. Скрытие приложения Magisk полезно как резервный план. При возникновении проблем анализируйте логи, отключайте подозрительные модули и при необходимости используйте временный откат к стоковому состоянию.

Important: Никогда не вводите свои банковские данные в приложения, условия работы которых вы не понимаете, если устройство модифицировано.

Краткий итог

Magisk даёт гибкие инструменты для скрытия root‑доступа и совместной работы с требовательными приложениями. Применяйте DenyList и скрытие приложения по необходимости, имейте план отката и следуйте рекомендациям по безопасности.

Похожие материалы

Устранение звука на Xbox: пошаговый гайд

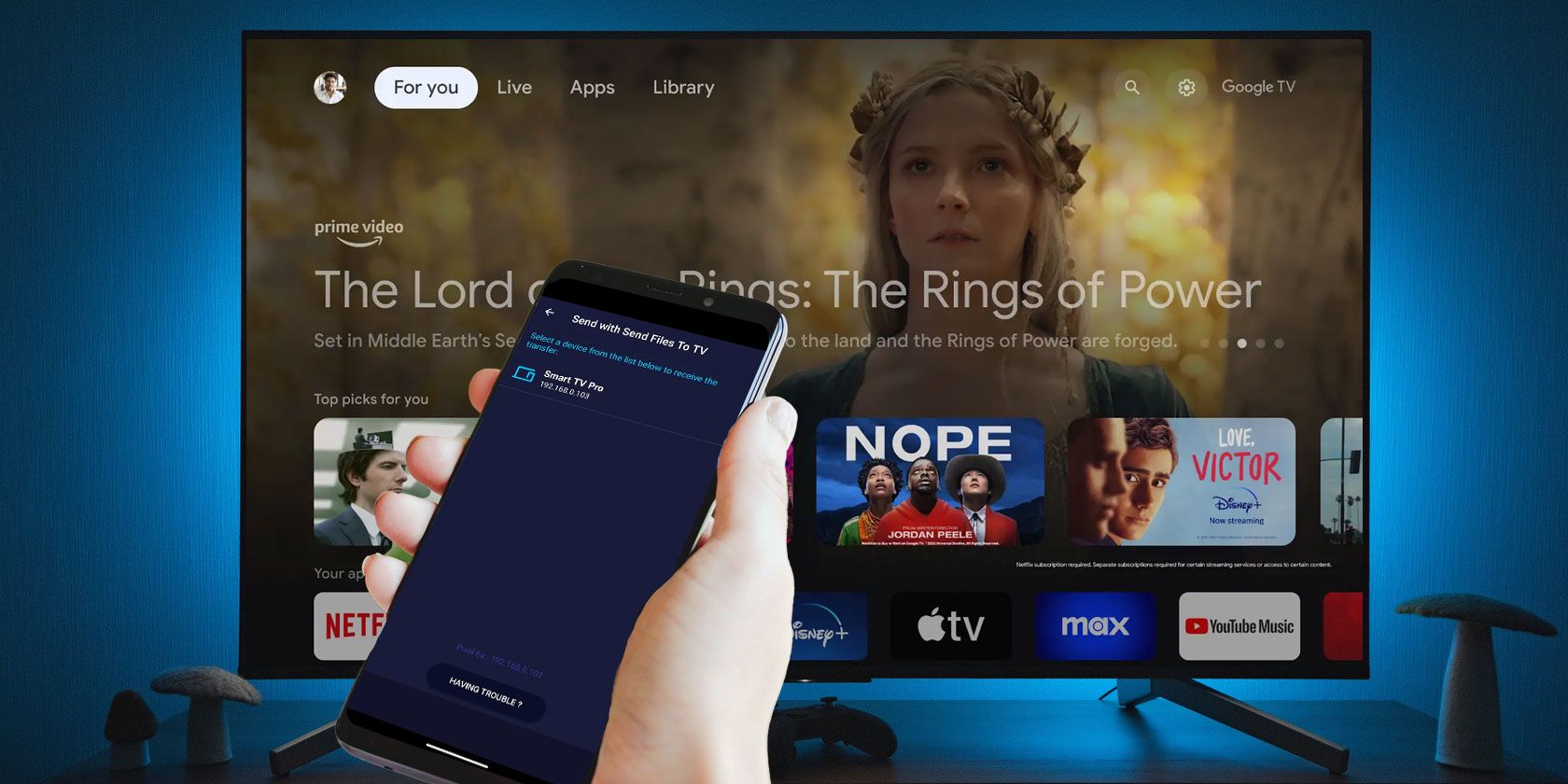

Перенос файлов между Android и Google TV

Включить блокировку регистрации Signal на Android

Тест с автоматической проверкой в Google Forms

Как записать экран в Snipping Tool (Windows 11)