Как распознать мошеннический веб‑сайт

Быстрые ссылки

- Дважды проверьте имя URL

- Ищите значок замка, затем проверьте его глубже

- Проверьте политику конфиденциальности и возврата

- Обратите внимание на орфографию, грамматику и интерфейс

- Используйте сканер сайта

- Что делать, если вас обманули

Интернет содержит около 1,7 миллиарда сайтов. К сожалению, многие из них созданы для кражи личных данных или денег. Ниже — практическое руководство с примерами, чек‑листами и методами проверки, чтобы вы могли быстро отделять надёжные сайты от мошеннических.

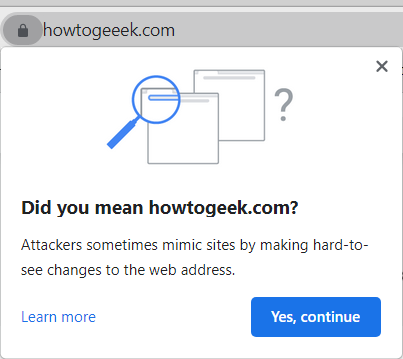

Дважды проверьте имя URL

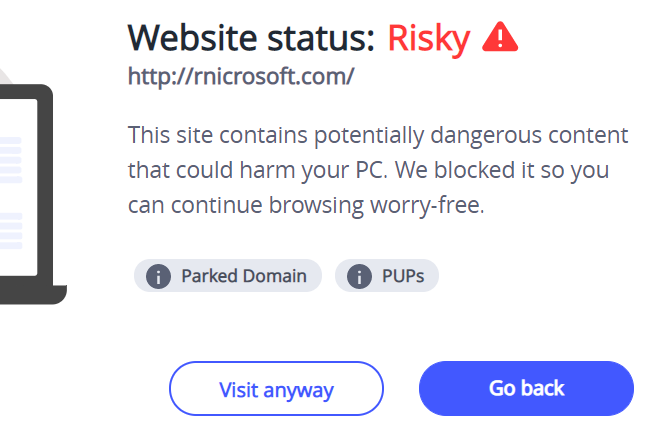

Первое и простейшее правило — убедиться, что доменное имя совпадает с тем, которое вы собирались посетить. Мошенники регистрируют похожие домены, чтобы маскироваться под известные организации: онлайн‑магазины, банки, платёжные сервисы.

Примеры приёма для фишинга:

- Заменить букву на похожую (rnicrosoft.com вместо microsoft.com — при «r» и «n» рядом они выглядят как «m»).

- Typosquatting: частые опечатки (amazom.com вместо amazon.com).

- Поддомены и длинные цепочки: secure‑login.example.com может быть под контролем злоумышленника, хотя выглядит правдоподобно.

Как проверить быстро:

- Посмотрите полный домен (проверьте последнюю часть перед «/»). Если ссылку вы получили по почте — наведите курсор, не кликайте.

- Сравните URL с закладкой или официальным адресом с сайта компании.

- Используйте WHOIS‑запрос, чтобы понять, кто владеет доменом и когда он был зарегистрирован — свежие домены повышают риск.

Когда этот метод не сработает:

- Мошенники иногда владеют доменами много лет и создают убедительные сайты.

- Если вы попали на прокси или компрометированный CDN, домен может быть подлинным, но содержимое — поддельным.

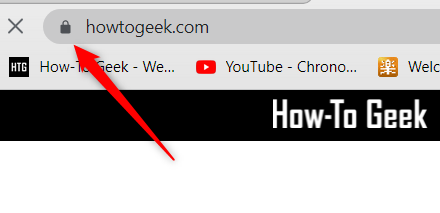

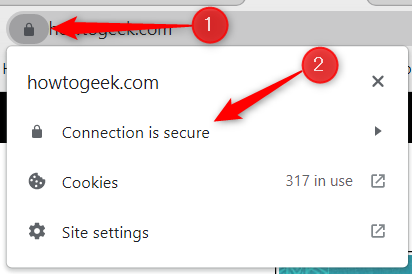

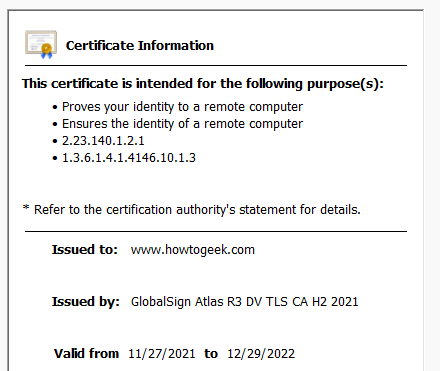

Ищите значок замка, затем проверяйте тщательнее

При посещении сайта обратите внимание на значок замка слева от адреса в строке браузера. Этот замок означает, что соединение зашифровано TLS/SSL — данные между вашим устройством и сайтом передаются в зашифрованном виде.

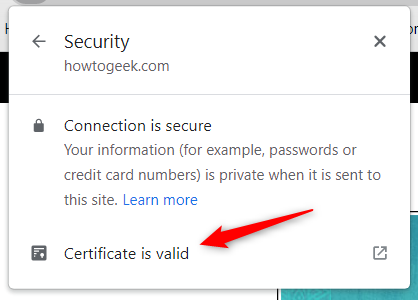

Однако наличие замка не гарантирует, что сайт легитимен. Некоторые мошеннические ресурсы получают действительный сертификат. Поэтому:

- Нажмите на значок замка.

- Посмотрите сведения о сертификате: кому он выдан, кем и срок действия.

- Если браузер показывает предупреждение или в адресной строке есть восклицательный знак — будьте осторожны.

Пример кода, который был в оригинальном интерфейсе браузера:

!На десктопе можно детальнее просмотреть сертификат. В контекстном меню выберите опцию, связанную с безопасностью соединения (например, ‘Connection is Secure’ или её локализованный аналог), затем «Certificate is Valid» и изучите информацию о владельце и издателе сертификата.

Важно: сертификаты EV (Extended Validation) дают больше информации о владельце, но их отсутствие не всегда означает мошенничество. Всегда рассматривайте сертификат в контексте других признаков.

Проверьте политику конфиденциальности и возврата

Надёжные компании обычно публикуют подробные документы о конфиденциальности и возврате товаров. Если такие страницы отсутствуют или пустые, это тревожный знак.

Что искать в тексте:

- Контактные данные: адрес, телефон, email.

- Чёткие условия возврата: сроки, возврат денег, кому списывать доставку.

- Информацию об обработке персональных данных и третьих сторонах.

Если текст написан расплывчато, без конкретики, или с копипастой из общих шаблонов — сомневайтесь.

Обратите внимание на орфографию, грамматику и интерфейс

Один‑два орфографических просчёта встречаются везде. Но сайт, заполненный ошибками, с «одностраничным» интерфейсом и топорным дизайном — потенциально создан быстро, с целью обмана.

Проверяйте:

- Совпадает ли стиль текста с официальными материалами компании?

- Есть ли логотипы и они ли кликабельно ведут на соответствующие страницы?

- Работают ли корзина и способы оплаты корректно (без странных перенаправлений)?

Используйте сканер сайта

Сканеры сайтов (например, McAfee SiteAdvisor и другие аналоги) анализируют страницы на наличие вредоносного кода, фишинга и спама. Они дают дополнительный слой защиты и предупреждают при заходе на потенциально опасный ресурс.

Ограничения:

- Не все мошеннические сайты попадают в базы сразу.

- Новые домены часто ещё не прошли проверку.

Используйте сканер как вспомогательный инструмент, а не как единственный критерий доверия.

Что делать, если вас обманули

Если вы столкнулись с мошенничеством, действуйте быстро:

- Свяжитесь с банком и заблокируйте карту.

- Смените пароли на затронутых сервисах и включите двухфакторную аутентификацию.

- Если были украдены персональные данные (паспорт, СНиЛС/ID), подумайте о заморозке кредитной истории.

- Сохраните доказательства: скриншоты, письма, детали транзакции.

- Подайте заявление в полицию и сообщите в профильные организации (например, IC3 или локальные органы по киберпреступлениям).

- Сообщите о мошенническом сайте в поисковые системы и платёжные системы, через которые прошла оплата.

Полезные шаблоны:

- Сообщение в банк: «Прошу заблокировать карту XXXX, списана несанкционированная транзакция на сумму [сумма]. Срок операции [дата].»

- Сообщение в полицию: краткие факты, ссылки на сайт, копии переписок и банковских выписок.

Коротко: действуйте быстро, чтобы минимизировать ущерб и помочь правоохранительным органам.

Быстрый чек‑лист: пройди за 60 секунд

- URL: совпадает с тем, что вы ожидали?

- Значок замка: есть ли и кому выдан сертификат?

- Политика возврата/конфиденциальности: присутствует и конкретна?

- Дизайн и тексты: много ошибок или всё выглядит профессионально?

- Платёж: на защищённом платёжном шлюзе ли вы?

- Поиск: есть ли отзывы и упоминания о мошенничестве?

Если на один из пунктов отвечаете «нет», отложите оплату и проверьте дополнительно.

Альтернативные подходы и инструменты

- WHOIS и сервисы проверки домена: когда зарегистрирован, кем, есть ли приватная регистрация.

- Certificate Transparency и просмотр цепочки сертификатов: понять, кто выпустил сертификат.

- Поиск скриншотов в кэше (Wayback Machine) для сравнения содержания.

- Контакт через официальные каналы компании: позвоните на номер с официального сайта, а не тому, что указан на подозрительном ресурсе.

- Парольный менеджер: автоматически подставляет логины только на известные домены — это защитит от невнимательных кликов.

Ментальные модели и эвристики

- «Доверяй, но проверяй»: даже знакомый бренд стоит перепроверить через официальный сайт или приложение.

- «Красные флаги важнее зелёных»: один серьёзный признак (нет политики возврата, невалидный сертификат) перевешивает мелкие положительные сигналы.

- «Контекст — король»: новость о большой акции в соцсетях? Проверьте официальный канал компании, прежде чем покупать.

Роли и контрольные списки

Для конечного пользователя:

- Не вводить данные при первом подозрении.

- Использовать двухфакторную аутентификацию.

- Хранить пароли в менеджере.

Для IT‑администратора:

- Блокировать известные фишинговые домены на уровне DNS.

- Внедрять фильтрацию почты и обучение сотрудников по распознаванию фишинга.

- Настроить мониторинг сертификатов и уведомления о новом контенте с доменов, связанных с брендом.

Для владельца интернет‑магазина:

- Публиковать контактную информацию и подробные политики.

- Использовать доверенные платёжные шлюзы и подписывать домен DMARC/SPF/DKIM.

- Регулярно сканировать сеть на дублированные или копирующие страницы.

Критерии приёмки

Сайт можно считать приемлемым для взаимодействия, если выполнены все пункты:

- Домен совпадает с официальным или подтверждён через официальный контакт.

- TLS/SSL‑сертификат действителен и выдан доверенным удостоверяющим центром.

- Есть подробная политика конфиденциальности и возврата.

- Контактные данные и юридическая информация присутствуют и правдоподобны.

- Оплата идёт через проверенные платёжные шлюзы.

Если хотя бы один критерий не соблюдён — не вводите данные и не платите.

Когда проверка может не сработать

- Если мошенник использует компрометированный легитимный сайт или CDN.

- При атаках через мобильные приложения, где сертификат и интерфейс выглядят корректно.

- Если вы используете устаревший браузер, который не показывает предупреждения.

Важно: безопасность — это многослойный процесс. Один признак не даёт 100% гарантии.

Краткое резюме

- Всегда проверяйте URL и сертификат перед вводом данных.

- Используйте дополнительные инструменты: WHOIS, сканеры, менеджеры паролей.

- Храните доказательства и действуйте быстро при мошенничестве.

Заметили подозрительный сайт? Сделайте снимок экрана, сохраните ссылку и сообщите об этом в банк, полицию и поисковики.

Важное: даже профессиональные сайты иногда становятся жертвами компрометации. Подходите к онлайн‑транзакциям осмотрительно.

Похожие материалы

Как полностью удалить приложение на Mac

Кнопки действий в PowerPoint — создание и настройка

Пользовательские сочетания клавиш в Excel

Устранение проблем с iCloud: полное руководство

Vivaldi: заметки и менеджер заметок