Как настроить и безопасно использовать SSH на Linux

- Быстрая установка и базовая защита SSH на Linux: установите openssh-server на сервере и openssh-client на клиенте, сгенерируйте ключи Ed25519 и запретите вход по паролю.

- Если не удается подключиться, проверьте службу ssh, брандмауэр, пересылку порта и правильно ли используется локальный или публичный IP.

SSH — это один из основных способов управления Linux. Он обеспечивает защищенный доступ к терминалу удаленного компьютера, позволяет устанавливать пакеты, настраивать серверы и выполнять административные задачи без физического присутствия у машины. В этой статье мы подробно рассмотрим установку SSH на клиенте и сервере, методы аутентификации, укрепление безопасности, отладку проблем и практические сценарии использования.

Важно: SSH предоставляет доступ к командной строке, а не к графическому рабочему столу. Для удаленного графического доступа используются другие инструменты, например VNC и Remmina.

Что такое SSH

SSH расшифровывается как Secure Shell. Это сетевой протокол для удаленного управления системами через зашифрованный канал. SSH подходит для локальных сетей и интернета: можно управлять медиасервером в доме или веб‑сервером на другом континенте.

Ключевая идея: SSH даёт вам терминал удаленной машины, где вы выполняете команды, как будто находитесь локально. Для большинства операций нужна учётная запись с нужными правами, иногда root.

Определение: SSH клиент — программа на устройстве, с которого вы подключаетесь. SSH сервер (sshd) — служба, которая слушает входящие подключения на удаленной машине.

Установка на клиенте

На клиентской стороне обычно требуется минимальная подготовка. В большинстве случаев SSH клиент уже установлен:

- Linux: клиент часто предустановлен в терминале (ssh).

- macOS: SSH клиент встроен в Terminal.

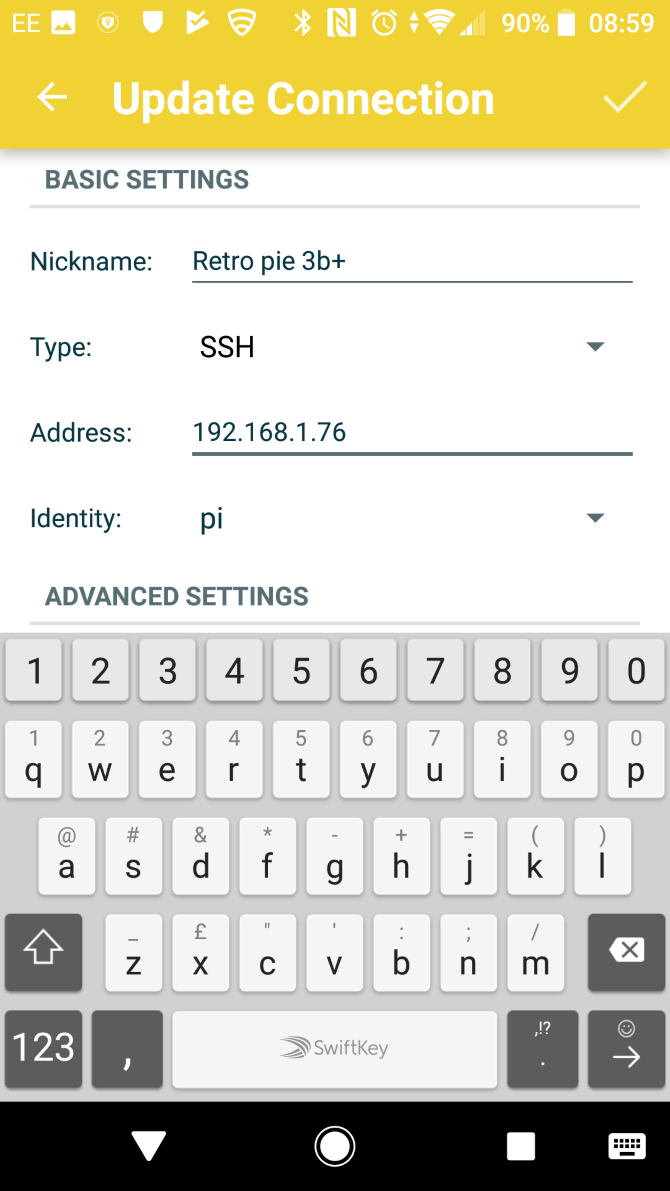

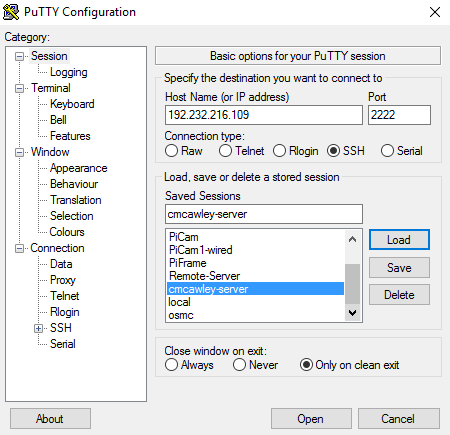

- Windows: современный Windows содержит OpenSSH в PowerShell; по старой привычке можно использовать PuTTY.

Мобильные приложения:

- iOS: iTerminal и другие клиенты (платные и бесплатные). (Упоминание цены может меняться.)

- Android: JuiceSSH, Termius и другие.

Если SSH клиент отсутствует на Linux, установите его через пакетный менеджер. Пример для Debian/Ubuntu:

sudo apt update && sudo apt upgrade

sudo apt install openssh-clientЕсли вы привыкли к PuTTY на Windows, его можно установить и на Linux:

sudo apt install puttyПосле установки клиента вам потребуется IP адрес или имя хоста сервера и данные для входа. В большинстве клиентов достаточно указать адрес, порт (по умолчанию 22) и логин.

Установка и настройка на сервере

На удаленном компьютере должна быть запущена служба SSH. Если у вас есть физический доступ или кто‑то может выполнить установку на том конце, выполните следующее.

Установите сервер OpenSSH (пример для Debian/Ubuntu):

sudo apt update

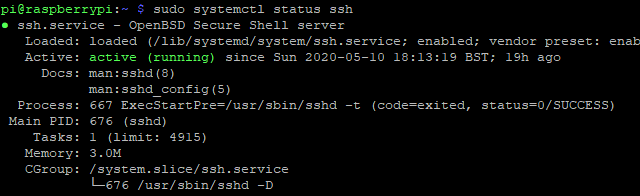

sudo apt install openssh-serverПроверьте статус службы:

sudo systemctl status sshОжидаемое состояние — active. Если служба не запущена, можно стартовать и включить автозапуск:

sudo systemctl start ssh

sudo systemctl enable ssh

Если на сервере включен ufw (Uncomplicated Firewall), разрешите SSH:

sudo ufw allow sshАльтернативно укажите порт явно:

sudo ufw allow 22/tcpЕсли сервер находится за роутером, перенаправьте внешний порт 22 на внутренний IP сервера (port forwarding). Это делается в настройках маршрутизатора.

Файл конфигурации sshd обычно находится в /etc/ssh/sshd_config. В нём задаются параметры работы службы. Перед внесением изменений сделайте резервную копию:

sudo cp /etc/ssh/sshd_config /etc/ssh/sshd_config.bakКлючевые параметры, на которые стоит смотреть:

- Port 22 — порт прослушивания

- PermitRootLogin prohibit-password — запрет входа root по паролю

- PasswordAuthentication yes/no — включить или запретить аутентификацию паролем

- PubkeyAuthentication yes — включить аутентификацию по ключам

- AllowUsers user1 user2 — ограничить список пользователей

- ClientAliveInterval и ClientAliveCountMax — таймауты для разорванных сессий

После изменения файла перезапустите sshd:

sudo systemctl restart sshКак определить IP адрес сервера

Для подключения нужен правильный IP. Есть два вида IP:

- Локальный (внутренний) IP в вашей сети, например 192.168.x.x

- Публичный IP, если подключаетесь через интернет

На сервере выполните:

ip addressНа старых системах можно использовать ifconfig.

Публичный IP можно узнать через веб‑сайт whatsmyip.org или выполнив на сервере curl:

curl https://ifconfig.coПри подключении в локальной сети используйте локальный IP. При подключении из интернета используйте публичный IP и настройте проброс порта на роутере.

Подключение по SSH

Простейшая команда для подключения из терминала:

ssh username@remote.ip.addressЗамените username на имя пользователя и remote.ip.address на IP или домен. По умолчанию используется порт 22; если сервер слушает на другом порту, добавьте -p:

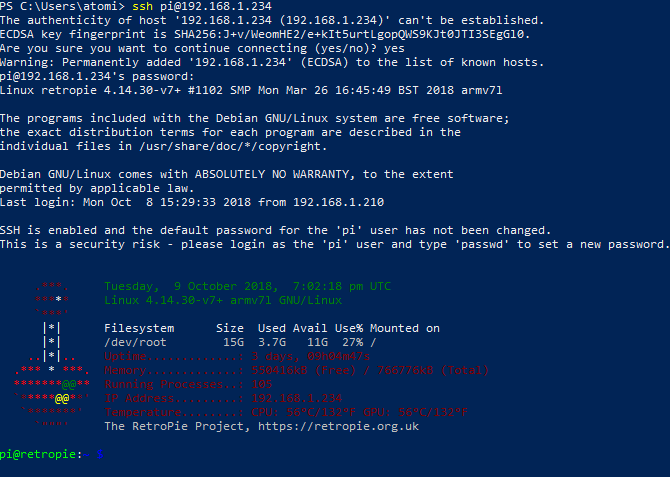

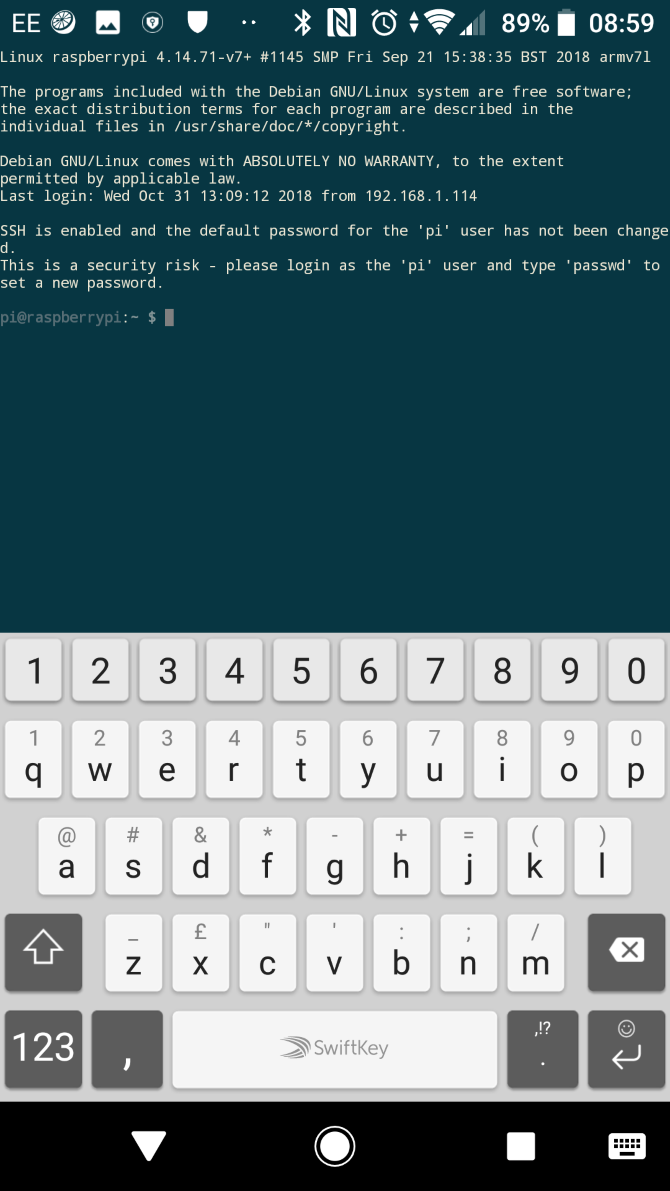

ssh -p 2222 username@remote.ip.addressПри первом подключении SSH спросит, доверяете ли вы ключу хоста. Если вы уверены в сервере, подтвердите и продолжайте. После ввода пароля появится удалённый терминал.

Для графических клиентов, например PuTTY, в поле Host Name или IP укажите адрес, выберите тип SSH и нажмите Open. При запросе введите логин и пароль.

Аутентификация по ключам: почему и как

Аутентификация по ключам безопаснее паролей. Вместо пароля используется пара ключей: приватный хранится у клиента, публичный добавлен на сервер в ~/.ssh/authorized_keys.

Генерация ключей (рекомендуется ed25519):

ssh-keygen -t ed25519 -C 'your-email-or-description'Если ваша система не поддерживает ed25519, можно использовать rsa: ssh-keygen -t rsa -b 4096.

Передайте публичный ключ на сервер:

ssh-copy-id username@remote.ip.addressИли вручную:

cat ~/.ssh/id_ed25519.pub | ssh username@remote.ip.address 'mkdir -p ~/.ssh && cat >> ~/.ssh/authorized_keys'Права на каталог и файл должны быть строгими:

chmod 700 ~/.ssh

chmod 600 ~/.ssh/authorized_keysПосле проверки ключевой аутентификации можно запретить вход по паролю в /etc/ssh/sshd_config:

PasswordAuthentication no

ChallengeResponseAuthentication noПерезапустите sshd.

Для работы с приватным ключом в памяти используйте ssh-agent и ssh-add:

eval "$(ssh-agent -s)"

ssh-add ~/.ssh/id_ed25519В Windows альтернативой является Pageant для PuTTY или OpenSSH agent.

Преимущества ключей:

- Выше безопасность при правильном хранении

- Удобство без ввода пароля при использовании ssh-agent

- Возможность ограничения команд для ключей, указанных в authorized_keys

Перенаправление портов и туннели

SSH умеет пробрасывать порты и создавать туннели:

- Локальный порт (local forward): доступ к удаленному сервису через клиентскую машину

ssh -L 8080:localhost:80 user@remote.ip.address- Удаленный порт (remote forward): открывает порт на сервере, перенаправленный на клиент

ssh -R 9090:localhost:3000 user@remote.ip.address- Динамический порт (SOCKS прокси): удобно для защищенного серфинга

ssh -D 1080 user@remote.ip.addressПримеры использования: доступ к закрытому интерфейсу приложений, безопасный доступ к базе данных через локальный порт, использование серверного выхода в интернет.

Передача файлов: SCP, SFTP, rsync, SSHFS

Частые задачи при управлении сервером — копирование файлов и синхронизация.

- SCP (копирование через SSH):

scp file.txt user@remote.ip.address:/home/user/- SFTP (интерактивный файловый доступ):

sftp user@remote.ip.address- rsync через SSH для синхронизации каталогов:

rsync -avz -e ssh /local/dir user@remote:/remote/dir- SSHFS для монтирования удалённой папки как локальной:

sudo apt install sshfs

sshfs user@remote.ip.address:/remote/dir /mnt/remoteДиагностика проблем при подключении

Если подключение не удается, проверьте по шагам:

- Работает ли служба sshd на сервере: sudo systemctl status ssh

- Правильно ли указан IP/домен и порт

- Не блокирует ли соединение брандмауэр на сервере или роутере

- Проброшен ли порт на роутере при подключении из интернета

- Нет ли проблем с ключом хоста: удаление строки для хоста в ~/.ssh/known_hosts и повторное подключение

- Посмотреть логи: sudo journalctl -u ssh -e или /var/log/auth.log

- Запустить клиента в подробном режиме для отладки:

ssh -vvv user@remote.ip.addressРаспространенные причины отказа:

- Неправильный логин или пароль

- Права для ~/.ssh или authorized_keys неверны

- SELinux блокирует доступ (проверьте audit.log)

- Разряженный диск на сервере, из‑за чего не открывается сессия

Полезные сниппеты и чеклисты

Быстрый набор команд и настроек для администрации.

Создать ключ и добавить на сервер:

ssh-keygen -t ed25519

ssh-copy-id user@serverЗапретить вход root и паролей в sshd_config:

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yesОчистить known_hosts при смене ключа хоста:

ssh-keygen -R remote.ip.addressПроверка активных сессий и кто в системе:

who

w

lastКраткий чеклист перед публикацией сервера в интернет:

- Установлены обновления системы

- Включено логирование и ротация логов

- Настроен файрволл и Fail2Ban

- Включена аутентификация по ключам

- Ограничен список пользователей и процедур sudo

Укрепление безопасности SSH

Рекомендуемые меры для безопасной эксплуатации:

- Используйте ключи Ed25519 или RSA 4096, избегайте слабых алгоритмов.

- Отключите вход по паролю, оставив только авторизацию по ключам.

- Запретите прямой вход под root, используйте обычного пользователя и sudo.

- Ограничьте доступ по IP, если возможно, с помощью AllowUsers и firewall.

- Включите Fail2Ban или аналог для блокировки перебора паролей.

- Настройте двухфакторную аутентификацию через PAM для особо критичных серверов.

- Регулярно обновляйте OpenSSH и систему.

- Установите мониторинг и оповещения по подозрительным входам.

Пример простого блока для /etc/ssh/sshd_config:

Port 2222

PermitRootLogin no

PasswordAuthentication no

PubkeyAuthentication yes

AllowUsers deploy webmaster

ClientAliveInterval 300

ClientAliveCountMax 2После изменения перезапустите sshd: sudo systemctl restart ssh

Для дополнительной защиты рассмотрите использование аппаратных ключей (например, YubiKey) или централизованных систем управления ключами.

Ролевые чеклисты

Администратор:

- Установить и обновить openssh-server

- Настроить ключи и запретить пароли

- Настроить брандмауэр и Fail2Ban

- Настроить бэкапы конфигураций

- Настроить мониторинг логов

Разработчик:

- Сгенерировать ключ и добавлять его в authorized_keys

- Настроить ssh-agent и перенаправление портов для локальной разработки

- Использовать rsync или git+ssh для деплоя

Служба поддержки:

- Иметь доступ к логам и умение читать журнал sshd

- Проверять известные проблемы с подключением и права на файлы

- Перезапускать сервисы и проверять Status

Мобильный пользователь:

- Установить клиент с поддержкой ключей

- Хранить приватный ключ зашифрованным и использовать passphrase

- Подключаться по VPN при работе через публичные Wi‑Fi

Мини‑методология развертывания SSH на новом сервере

- Установить систему и обновить пакеты.

- Установить openssh-server.

- Создать учетную запись администратора и временно настроить sudo.

- Сгенерировать ключ на локальной машине и добавить public key на сервер.

- Включить firewall и разрешить SSH.

- Отключить пароли и root login.

- Настроить Fail2Ban и мониторинг.

- Документировать доступ и хранить резервные ключи безопасно.

Диаграмма принятия решения при проблемах с подключением

flowchart TD

A[Пытаюсь подключиться по SSH] --> B{Получаю ошибку?}

B -- Нет --> C[Успешно подключено]

B -- Да --> D{Сервис sshd запущен?}

D -- Нет --> E[Запустить sshd и проверить статус]

D -- Да --> F{Правильный IP/порт?}

F -- Нет --> G[Проверить IP, использовать ip address, перенаправление портов]

F -- Да --> H{Блокирует ли брандмауэр?}

H -- Да --> I[Разрешить порт в ufw/iptables/роутере]

H -- Нет --> J{Проблема с ключами или паролем?}

J -- Пароль --> K[Проверить логин/пароль, /var/log/auth.log]

J -- Ключи --> L[Проверить права на ~/.ssh, authorized_keys, ssh -vvv]Когда SSH не подходит

- Если нужен графический рабочий стол, используйте RDP, VNC или специализированные удаленные рабочие столы.

- Для передачи больших файлов лучше применять rsync или специализированные облачные решения при ограничениях по пропускной способности.

- Для общей работы с пользователями и GUI‑приложениями SSH не заменит полноценный удаленный рабочий стол.

Краткий глоссарий в одну строку

- sshd — демон SSH на сервере

- ssh — клиент для подключения

- authorized_keys — файл, где хранятся публичные ключи для доступа

- ssh-agent — программа-хранилище приватных ключей в памяти

Примеры команд для быстрой справки

- Подключение: ssh user@host

- Смена порта: ssh -p 2222 user@host

- Копирование файла: scp file user@host:/path

- Синхронизация: rsync -avz -e ssh /src user@host:/dst

- Отладка: ssh -vvv user@host

Заключение

SSH — это надежный инструмент для управления Linux‑машинами. При правильной настройке и базовых мерах безопасности вы получаете гибкий и защищенный доступ из любой точки. Начните с установки openssh-server, используйте ключевую аутентификацию, настройте брандмауэр и мониторинг. Если возникнут проблемы — пройдите чеклист диагностики: служба, IP, порт, firewall и права.

Важно

- Регулярно обновляйте систему и OpenSSH.

- Храните приватные ключи в безопасном месте и используйте passphrase.

Дополнительные ресурсы

- man ssh, man sshd_config

- Документация дистрибутива по настройке firewall и SELinux

Похожие материалы

Кастомизация экрана блокировки iOS

Настройка почты домена через Google Apps

Как создать и распространить торрент-файл

Кастомная прошивка PSP: понижение и установка

Pandora Battery: установка CFW на PSP