Шифрование электронной почты в Linux с Evolution и PGP

Почему письма часто не приватны

Даже если ваше соединение с почтовым сервером проходит по защищённому каналу (TLS/SSL), содержимое писем обычно хранится в нешифрованном виде на серверах провайдера. Это означает, что работники службы, автоматические сервисы и государственные запросы могут получить доступ к вашим сообщениям. Если вы сами управляете сервером — вы контролируете безопасность, но большинство пользователей полагаются на крупных провайдеров.

Шифрование конца в конец (end-to-end) решает эту проблему: только обладатель приватного ключа может прочитать письмо. PGP — самый распространённый способ сделать это для электронной почты.

Важно: шифрование защищает содержимое письма, но не метаданные — кем и кому отправлено сообщение, тема и время остаются видимыми провайдеру.

Что такое PGP в одном предложении

PGP (Pretty Good Privacy) — криптосистема с асимметричными ключами: публичный ключ шифрует, приватный ключ расшифровывает.

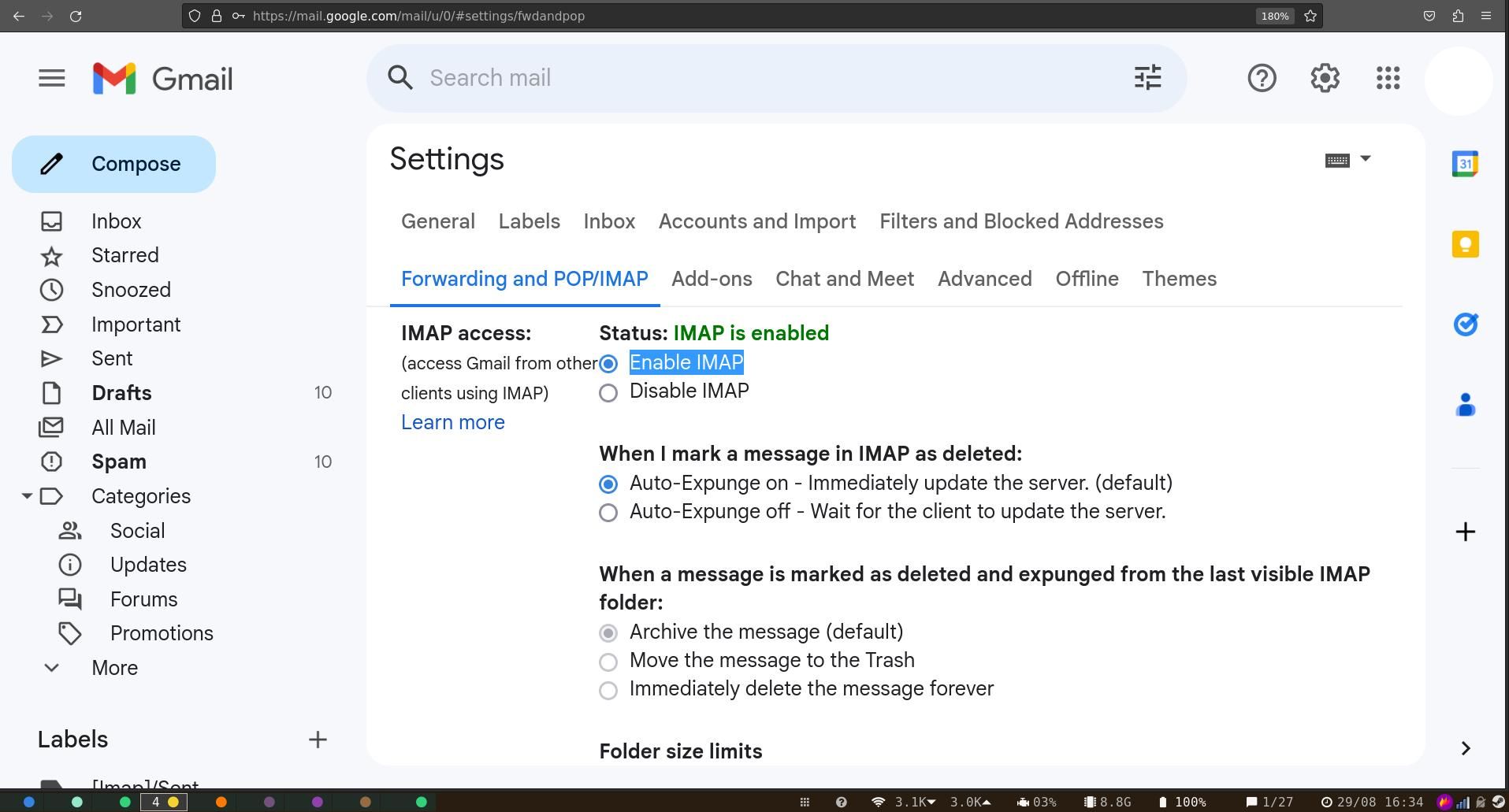

Подготовка: включите IMAP в Gmail

Хотя в статье используется Gmail как пример (он популярен), инструкция применима и к другим провайдерам, поддерживающим IMAP/SMTP.

- Откройте Gmail в браузере.

- Нажмите значок шестерёнки в правом верхнем углу и выберите Настройки > Пересылка и POP/IMAP.

- Отметьте Включить IMAP (Enable IMAP) и нажмите Сохранить изменения.

Важно: в некоторых аккаунтах Google потребуется включить доступ для «менее безопасных приложений» или создать пароль приложения для клиента, если включена двухфакторная аутентификация. Используйте пароли приложений вместо снижения безопасности.

Установка и настройка Evolution

Evolution — мощный почтовый клиент для Linux с поддержкой OpenPGP. Он часто предустановлен в дистрибутивах GNOME; при отсутствии установите через менеджер пакетов вашей системы.

- Откройте Evolution и запустите мастер настройки.

- Введите адрес электронной почты и нажмите Далее. Evolution автоматически попытается заполнить параметры IMAP/SMTP.

- Нажмите Применить, затем авторизуйтесь у провайдера при необходимости.

После успешной настройки вы сможете отправлять и получать почту через Evolution.

Генерация ключей в Seahorse и интеграция с Evolution

Seahorse — графический менеджер ключей для GNOME. Если он не установлен в вашей системе, вы можете установить его из репозиториев или через Flatpak:

flatpak install flathub org.gnome.seahorse.ApplicationШаги:

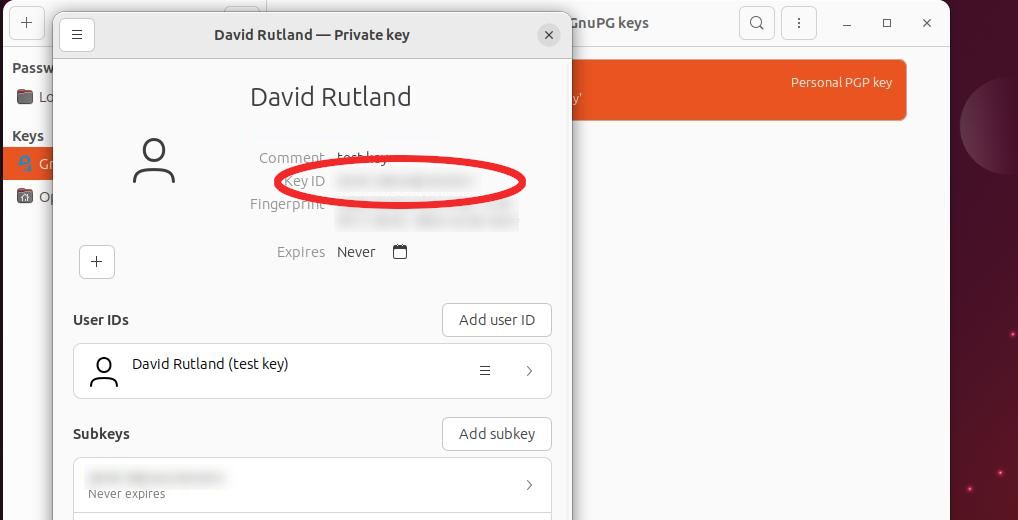

- Откройте Seahorse (Менеджер паролей и ключей).

- Создайте новую пару ключей OpenPGP: укажите имя, почту и сильную фразу-пароль (passphrase).

- Дважды кликните по созданному ключу и скопируйте ID ключа в буфер обмена.

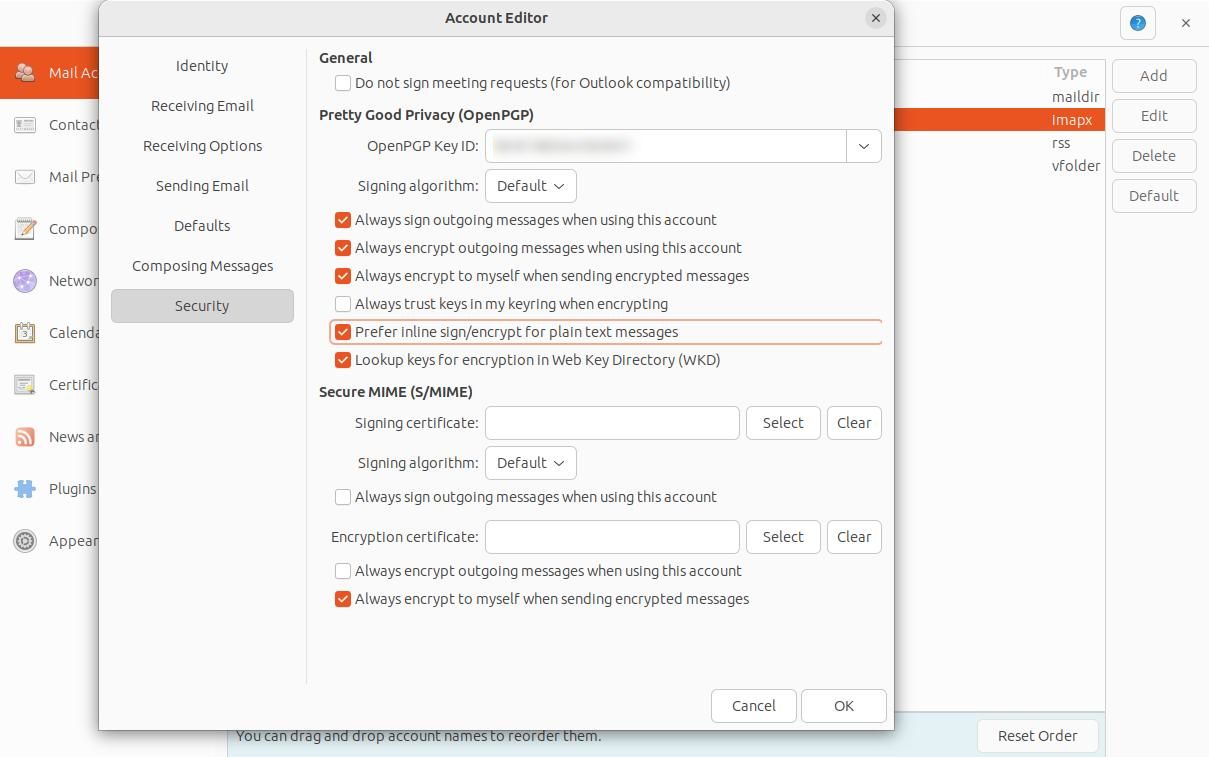

В Evolution:

- Откройте меню (иконка гамбургера) и выберите Правка > Параметры (Edit > Preferences).

- Выберите аккаунт и нажмите Изменить.

- Перейдите в раздел Безопасность (Security).

- Вставьте ID OpenPGP в поле OpenPGP Key ID и выберите требуемые опции (подписывать, шифровать автоматически и т.д.).

Если вы выбираете постоянную цифровую подпись для исходящих писем, Evolution будет запрашивать фразу-пароль при отправке каждого письма (если не использовать агент ключей для хранения расшифровки в течение сессии).

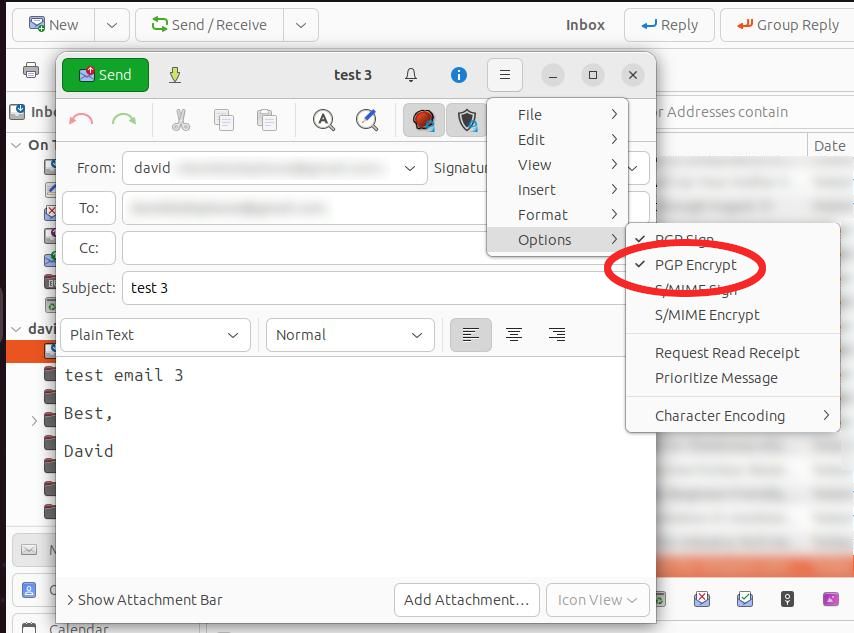

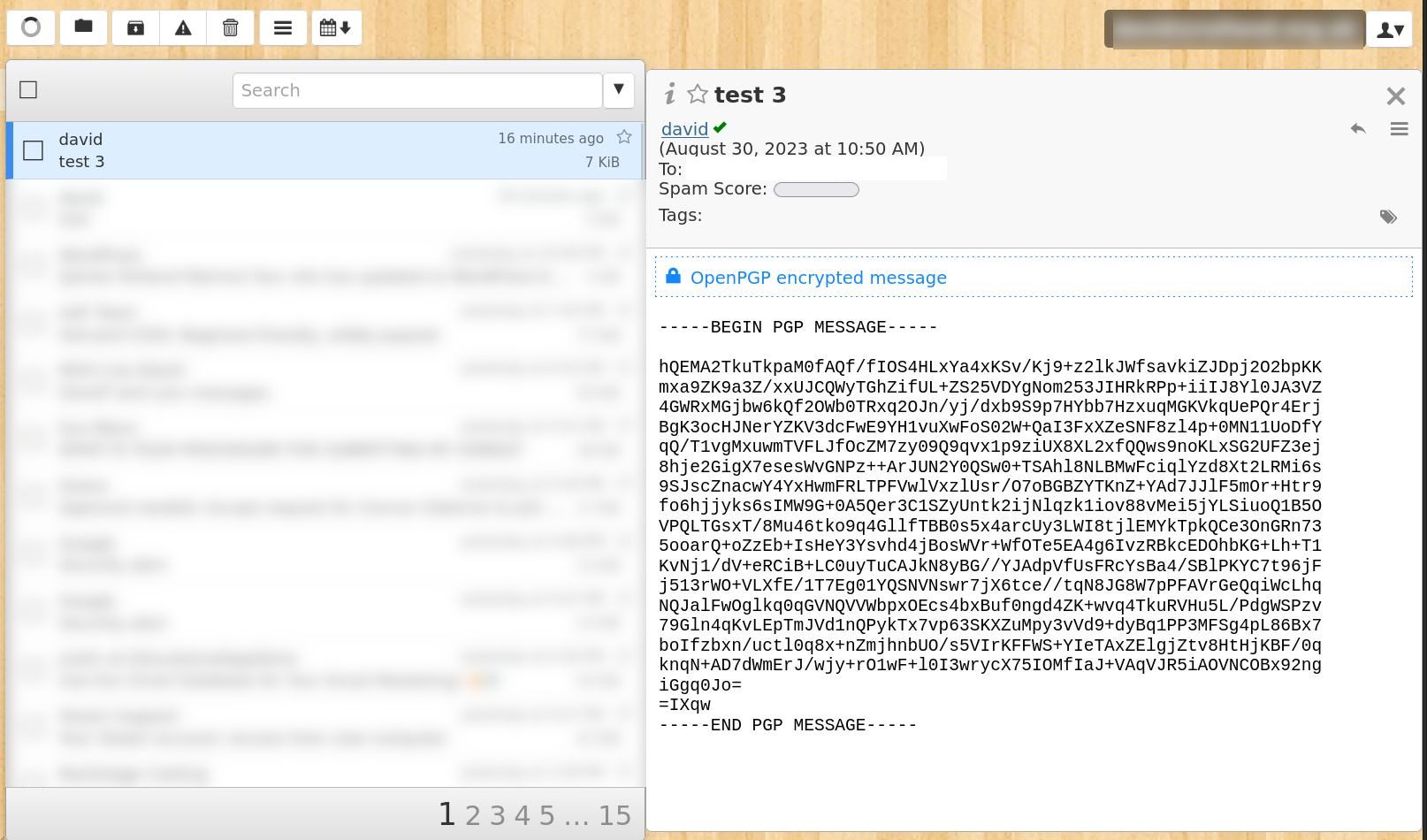

Как отправлять зашифрованные письма

- Для шифрования сообщений вам нужен публичный ключ получателя.

- В Seahorse используйте Найти удалённые ключи (Find Remote Keys), введите имя или адрес и импортируйте соответствующий публичный ключ.

- В Evolution составьте сообщение. В меню сообщения выберите Опции > PGP Encrypt.

- Нажмите Отправить. Письмо будет зашифровано и может быть расшифровано только тем, у кого есть приватный ключ получателя.

Если публичный ключ получателя не импортирован — отправка зашифрованного письма завершится неудачей. Evolution автоматически расшифрует корректно зашифрованные входящие сообщения.

Когда шифрование не защищает полностью

Important: PGP защищает содержимое письма, но не дает абсолютной защиты во всех сценариях.

- Метаданные остаются видимыми: отправитель, получатель, тема (если не зашифрована отдельно) и метки времени.

- Если ваш компьютер скомпрометирован (кейлоггеры, бэкдоры), приватный ключ может быть похищен или фраза-пароль перехвачена.

- Письма, отправленные на адреса, для которых вы не импортировали публичный ключ, не будут зашифрованы.

- Некоторые веб-интерфейсы провайдеров не показывают корректно зашифрованные сообщения; они будут выглядеть как «мусор».

Альтернативные подходы

- Использовать S/MIME вместо PGP: S/MIME опирается на инфраструктуру сертификатов и более привычен для корпоративных сред.

- Защитить почтовый ящик шифрованием на уровне сервера (например, шифрование диска и серверное шифрование), но это не заменяет end-to-end.

- Мессенджеры с end-to-end шифрованием (Signal, Wire, Element) для живого обмена сообщениями и вложениями.

Пошаговая методика для команды (минимальный SOP)

- Создать пару ключей в Seahorse для каждого пользователя.

- Опубликовать публичный ключ в подписи и в корпоративном ключевом сервере.

- Импортировать публичные ключи коллег и партнёров в Seahorse.

- Настроить Evolution: привязать OpenPGP ID к аккаунту, включить подписание/шифрование по умолчанию при необходимости.

- Периодически менять/ротацировать ключи в соответствии с политикой безопасности.

- Хранить резервные копии приватных ключей в зашифрованном виде и ограничить доступ.

Проверочные списки по ролям

Администратор:

- Обеспечить доступ к Seahorse в корпоративных образах.

- Настроить канал распространения публичных ключей.

- Обучить сотрудников процедурам ротации ключей.

Обычный пользователь:

- Сгенерировать ключ и сделать бэкап приватного ключа.

- Импортировать публичные ключи частых контактов.

- Проверить, что письма подписываются и/или шифруются перед отправкой.

Безопасник:

- Проверить процедуру хранения приватных ключей и управления инцидентами.

- Запланировать обучение по распознаванию фишинга и угроз «похищения ключей».

Критерии приёмки

- Можно отправить зашифрованное письмо и получить расшифрованный ответ.

- Публичные ключи контактов присутствуют в Seahorse.

- Evolution правильно использует указанный OpenPGP Key ID для подписи и шифрования.

Советы по повышению безопасности

- Используйте длинную фразу-пароль для приватного ключа и храните её в менеджере паролей.

- Не держите приватный ключ в общем доступе и не размещайте копии в незащищённых хранилищах.

- Включите проверку подлинности почтового сервера (SPF, DKIM, DMARC) для предотвращения подмены отправителя.

- При возможности используйте аппаратные токены (например, OpenPGP-чипы) для хранения приватного ключа.

Примечания о приватности и соответствие GDPR

Шифрование помогает соответствовать требованиям о защите персональных данных, потому что снижает риск несанкционированного доступа к содержимому писем. Однако ответственное лицо должно документировать:

- Политики управления ключами и ротации.

- Процедуры обработки запросов на доступ и всё, что связано с соответствием требованиям локального законодательства.

Если вы работаете с персональными данными граждан ЕС, шифрование — важная часть технических и организационных мер в рамках GDPR.

Быстрые проверки и тесты

- Отправьте себе зашифрованное письмо: если Evolution расшифровал письмо автоматически — интеграция верна.

- Отправьте зашифрованное письмо на сторонний адрес без публичного ключа — отправка должна провалиться или уведомить вас.

- Откройте зашифрованное письмо в веб-интерфейсе — если вы видите нечитаемые символы, это ожидаемо.

Частые ошибки и как их избежать

- Ошибка: пустой или устаревший публичный ключ у получателя. Решение: запросите и повторно импортируйте актуальный ключ.

- Ошибка: забытая фраза-пароль. Решение: держите резервную копию приватного ключа в надежном месте.

- Ошибка: доверие к ключу не подтверждено. Решение: проверьте отпечаток ключа с контактом по альтернативному каналу.

Краткий глоссарий

- OpenPGP: стандарт для PGP-совместимого шифрования сообщений.

- Публичный ключ: используется для шифрования сообщений, доступен всем.

- Приватный ключ: хранится в секрете, используется для расшифровки.

- Фраза-пароль (passphrase): пароль, защищающий приватный ключ.

Заключение

Шифрование почты с помощью PGP и Evolution на Linux — практичный способ защитить содержание ваших писем от просмотра третьими сторонами. Это не снимает всех рисков, но значительно повышает приватность коммуникаций. Начните с генерации ключей в Seahorse, настройте Evolution и поощряйте контакты обмениваться публичными ключами.

FAQ

Ответы на частые вопросы

Нужно ли всем получатьелям иметь PGP? Да — для того чтобы получить зашифрованное письмо, у получателя должен быть приватный ключ; у отправителя — публичный ключ получателя.

Можно ли использовать PGP в мобильных клиентах? Да, есть мобильные клиенты с поддержкой OpenPGP, но настройка и удобство могут варьироваться.

Что делать при компрометации приватного ключа? Отозвать/аннулировать ключ, опубликовать информацию об отзыве и сгенерировать новую пару ключей.

Похожие материалы

Free lensing — мечтательные фотографии

Trello для фрилансера — управление проектами и клиентами

Идеальная фотосессия беременных: 6 ключевых советов

Слои в фотографии: добавить глубину и выразительность

Как делать лучшие headshot-портреты