Как сделать Internet Explorer более безопасным, если вы вынуждены им пользоваться

Быстрые ссылки

- Включить Расширенный защищённый режим и 64‑битные процессы

- Запускать Internet Explorer без надстроек

- Удалять и ограничивать надстройки

- Использовать анти‑эксплойт‑программу

- Держать Internet Explorer в актуальном состоянии

- По возможности избегать использования Internet Explorer

Важное: Internet Explorer постепенно выходит из поддержки. Любая мера безопасности снижает риск, но не делает IE таким защищённым, как современные браузеры.

Почему это важно

Internet Explorer (IE) исторически уступает современным браузерам по моделям безопасности и скорости обновлений. Многие защиты современной веб‑платформы отсутствуют или реализованы хуже. Если корпоративное приложение, банковская система или старый сайт требует IE — у вас есть два пути: переоснащение сайта (рекомендуется) или применение мер смягчения рисков для безопасной работы с IE.

Определение: Расширенный защищённый режим — режим исполнения, в котором IE запускает содержимое страниц в изолированном окружении AppContainer, ограничивающем доступ к системе.

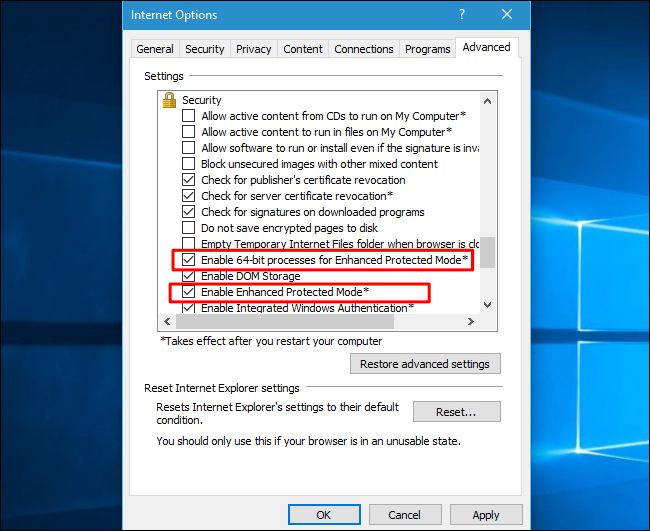

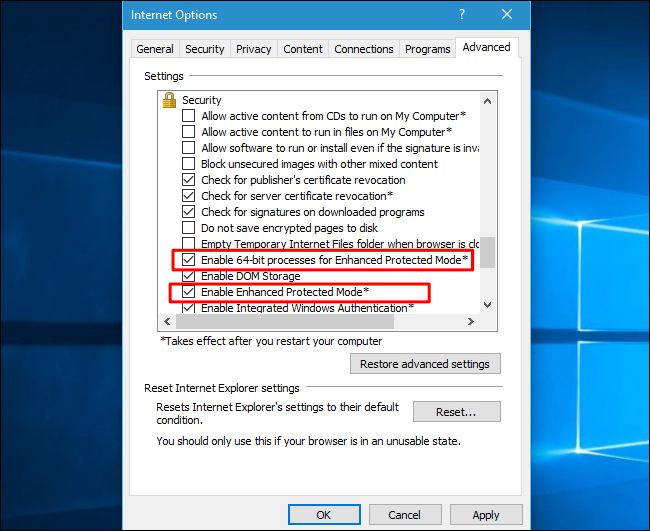

Включить Расширенный защищённый режим и 64‑битные процессы

Microsoft ввела функцию «Enhanced Protected Mode» начиная с Windows 8. Она запускает содержимое страниц в изолированном контейнере AppContainer. Даже при успешной эксплуатации уязвимости, вредоносный код будет ограничен этим контейнером и не сможет свободно модифицировать остальную систему.

Как включить:

- Откройте Internet Explorer.

- Нажмите значок шестерёнки → Параметры обозревателя (Internet Options).

- Перейдите в вкладку Дополнительно → Безопасность.

- Активируйте «Enable Enhanced Protected Mode» (Включить расширенный защищённый режим).

- Также включите «Enable 64‑bit Processes for Enhanced Protected Mode», если доступно.

- Перезагрузите компьютер.

Примечание: в Windows 7 эта опция отсутствует. Это ещё одна причина рассмотреть обновление ОС.

Важно: многие старые надстройки несовместимы с этим режимом. Проверьте работу критичных сайтов после включения.

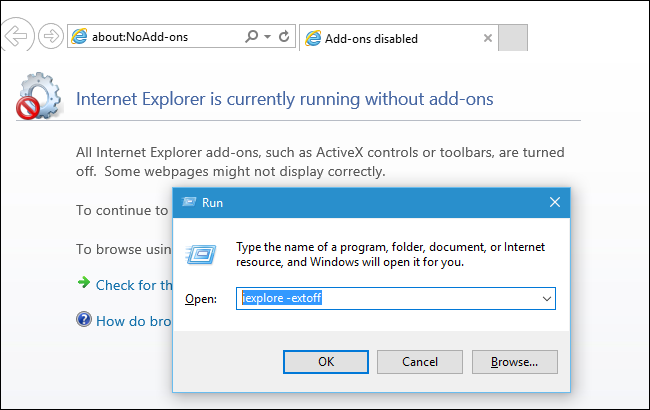

Запускать Internet Explorer без надстроек

Надстройки (Add‑ons) расширяют функциональность, но также увеличивают поверхность атаки: тулбары, плагины и интеграции могут содержать уязвимости или выполнять нежелательные действия.

Запуск без надстроек снижает риск. Команда для быстрого запуска IE без надстроек:

iexplore -extoffСоветы:

- Нажмите Windows+R и вставьте команду, затем Enter.

- Можно создать ярлык на рабочем столе с этой командой.

- Если сайт требует ActiveX или Flash, без надстроек он работать не будет — придётся закрыть IE и запустить обычный экземпляр.

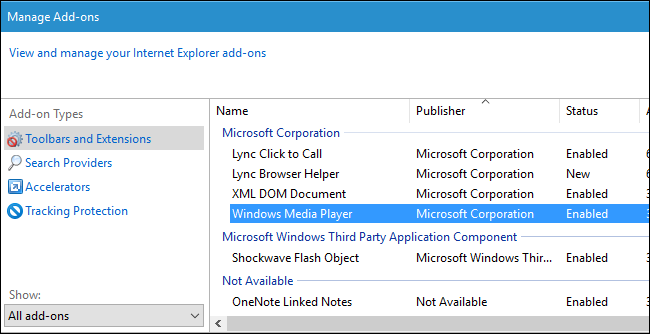

Удалять и ограничивать надстройки

Если вы не можете отказаться от надстроек, хотя бы уменьшите их число и права.

Как просмотреть и управлять надстройками:

- Откройте меню шестерёнки → Управление надстройками (Manage Add‑ons).

- В списке «Показать» выберите «Все надстройки» (All Add‑ons).

- По каждому элементу выполните поиск в интернете, чтобы понять его назначение и репутацию.

- Отключите ненужные надстройки. Удаление выполняется через Панель управления → Программы и компоненты.

Ограничение запуска: для некоторых типов надстроек можно настроить «click‑to‑play» — плагин запускается только после явного разрешения для конкретного сайта. Это особенно важно для Flash и старых ActiveX‑компонентов.

Совет: если надстройка критична для работы сайта, рассмотрите её запуск на выделенной виртуальной машине (в изолированной среде), чтобы ограничить потенциальный ущерб.

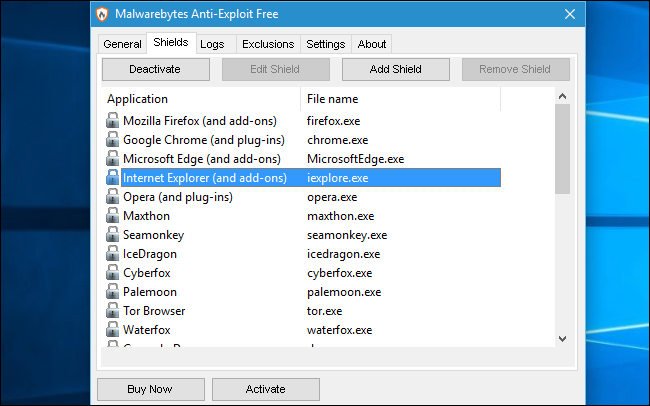

Использовать анти‑эксплойт‑программу

Анти‑эксплойт‑утилиты отслеживают поведение браузеров и блокируют распространённые техники эксплуатации, например переполнение буфера или манипуляции с указателями. Они полезны как «последняя линия защиты», особенно для устаревших приложений.

Варианты:

- EMET (от Microsoft) — исторический инструмент, требует навыков настройки.

- Malwarebytes Anti‑Exploit — более удобен, бесплатная версия обеспечивает базовую защиту.

Важно: это не замена обновления ПО и надёжной конфигурации, а дополнительный слой.

Держать Internet Explorer в актуальном состоянии

Обновления безопасности продолжают выпускаться Microsoft для IE в поддерживаемых ОС. Они приходят через Windows Update. Настройте автоматическую установку или не реже проверяйте наличие обновлений вручную.

Советы:

- На Windows 10 обновления устанавливаются автоматически — проверьте, что эта опция включена.

- На Windows 7 и 8.1 обязательно настройте план обновлений и проверяйте их доступность.

- Не откладывайте критичные патчи: exploit‑киты часто используют свежие уязвимости.

Избегайте использования Internet Explorer насколько возможно

Лучшая защита — минимизировать использование устаревшего ПО. Поддерживайте политику, где большинство сотрудников работают в современных браузерах (Chrome, Edge, Firefox), а IE используется только для строго необходимых legacy‑ресурсов.

Практические рекомендации:

- Не делайте IE браузером по умолчанию.

- Настройте белый список сайтов, где разрешён IE.

- Рассмотрите переход на Edge с Internet Explorer mode (для Windows‑пользователей это часто самый практичный путь миграции).

Когда эти меры не помогут

- Если веб‑приложение использует уязвимые ActiveX‑контролы без обновлений — никакие совершенствования настроек IE не устранит риск полностью.

- Если ОС не поддерживает 64‑битные процессы или расширенный режим (старые сборки Windows), возможности ограничены.

Альтернативные подходы

- Модернизация приложения: обновите сайт, уберите ActiveX и Flash, замените устаревшие компоненты на современные браузерные API.

- Мостовые решения: разверните внутреннюю прокси‑точку или gateway, который преобразует старый интерфейс в совместимый с современными браузерами.

- Виртуализация: используйте тонкие клиенты или виртуальные машины (VDI) для работы с legacy‑сайтами, изолируя их от основной рабочей среды.

Ролевые чеклисты

Для пользователя:

- Не использовать IE для повседневного серфинга.

- Запускать IE без надстроек, если сайт позволяет.

- Немедленно сообщать об аномальном поведении сайта или всплывающих окнах службе поддержки.

Для администратора:

- Включить Расширенный защищённый режим и 64‑битные процессы там, где это возможно.

- Поддерживать актуальность Windows и компонентов IE через централизованные обновления.

- Развернуть анти‑эксплойт‑решение на рабочих станциях, где используется IE.

- Ограничить список разрешённых сайтов в IE, используя групповые политики (GPO).

Мини‑методология для безопасной работы с IE (SOP)

- Идентификация: составьте список сайтов и сервисов, где требуется IE.

- Оценка риска: для каждого сайта определите используемые плагины, требующие доверия (ActiveX, Flash).

- Изоляция: организуйте запуск в VM или с включёнными защитами (Enhanced Protected Mode).

- Ограничение: отключите все ненужные надстройки и включите click‑to‑play.

- Мониторинг: установите анти‑эксплойт и ведите журналы инцидентов.

- План миграции: работайте над переводом сервисов на современные технологии.

Инцидентный план и откат (короткий)

Если произошла компрометация при использовании IE:

- Немедленно отключите компьтер от сети.

- Снимите образ системы и сохраните журналы безопасности.

- Проведите антивирусную/анти‑эксплойт‑проверку в изолированной среде.

- При необходимости восстановите рабочую станцию из надёжной резервной копии.

- Проанализируйте, какие сайты и надстройки были вовлечены, и предпримите меры (удаление надстроек, обновление/замена сервисов).

Критерии приёмки

- Расширенный защищённый режим включён и протестирован для ключевых сценариев.

- Список надстроек очищен, критичные компоненты задокументированы.

- Анти‑эксплойт установлен и мониторинг активен.

- Политика использования IE оформлена и распространена среди пользователей.

Глоссарий (в одну строку)

- AppContainer — ограниченное окружение в Windows для запуска приложений с минимальными привилегиями.

- ActiveX — устаревшая технология плагинов для Internet Explorer.

- Click‑to‑play — режим, при котором плагин запускается только после разрешения пользователя.

- EMET — инструмент Microsoft для защиты приложений от эксплоитов.

Сводка

Используйте многоуровневый подход: конфигурация браузера, контроль над надстройками, дополнительное ПО вроде анти‑эксплойта, регулярные обновления и, в идеале, уменьшение использования IE вообще. Это не делает Internet Explorer неуязвимым, но значительно снижает риск при необходимости работы с legacy‑сайтами.

Короткий план действий:

- Включите Расширенный защищённый режим и 64‑битные процессы.

- Запускайте IE без надстроек или ограничьте их работу.

- Установите анти‑эксплойт и поддерживайте обновления.

- Мигрируйте старые приложения или помещайте их в изолированную среду.

Если нужны шаблоны политик, чеклисты в формате CSV или инструкции для групповых политик (GPO), я подготовлю их под вашу инфраструктуру.

flowchart TD

A[Нужен ли IE для сайта?] -->|Нет| B[Не использовать IE]

A -->|Да| C[Можно ли модернизировать сайт?]

C -->|Да| D[План миграции]

C -->|Нет| E[Ограничить использование IE]

E --> F[Включить EPM и 64‑bit]

E --> G[Отключить ненужные надстройки]

E --> H[Установить анти‑эксплойт]

E --> I[Использовать VM/изоляцию]

D --> J[Перенести на современный браузер]Похожие материалы

Как выбрать NPU для ноутбука и смартфона

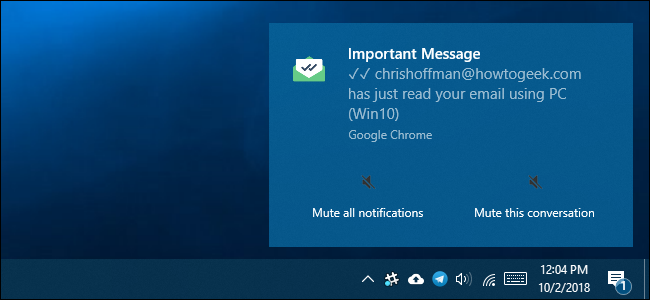

Как отслеживают открытия email и как их блокировать

Как правильно произносить GIF

Установить 1Password на Linux — инструкция

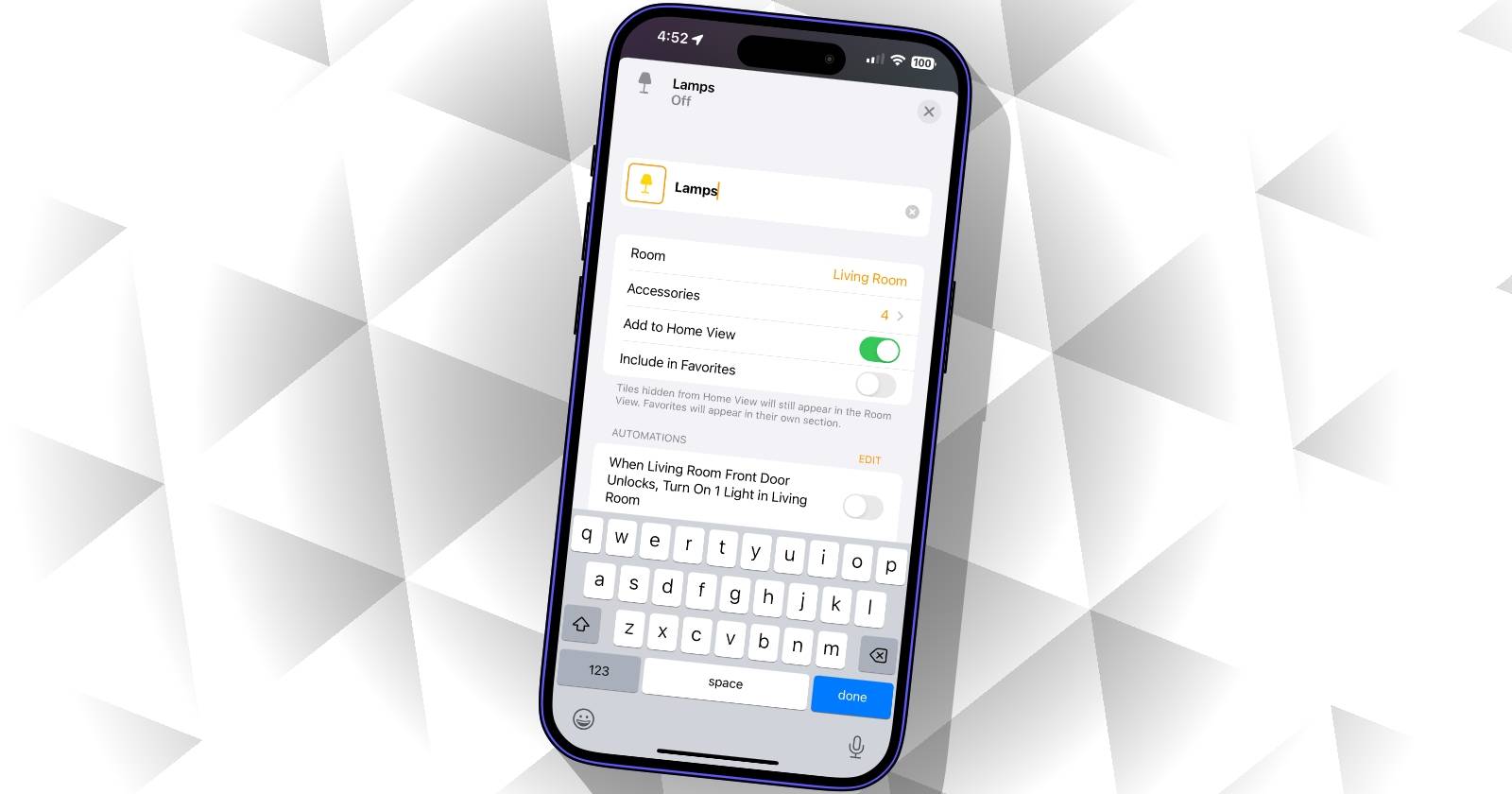

Переименовать устройства в Apple Home на iPhone