Как узнать SID пользователя в Windows

SID — это уникальная строка, присваиваемая каждой учётной записи Windows. Она нужна системным администраторам и инженерам безопасности для точной идентификации учётной записи независимо от изменения имени пользователя.

Короткое определение: SID — строка в формате S-1-5-21-… которая однозначно идентифицирует учётную запись в домене или на локальной машине.

Что вы узнаете в этой статье

- Быстрые команды для чтения SID (для одного пользователя и для всех пользователей).

- Как экспортировать результаты в файл.

- Как найти соответствие между SID и именем пользователя в реестре.

- Практические советы по автоматизации и безопасности.

Варианты поиска SID (быстрый обзор)

- Командная строка: whoami /user — показывает SID текущего пользователя.

- WMIC: wmic useraccount get name,sid — показывает SID всех локальных учётных записей.

- PowerShell: Get-WmiObject win32_useraccount | Select name,sid — альтернативный вывод через PowerShell.

- Редактор реестра: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileList — соответствует SID и пути профиля.

- Batch-файл: автоматизация вывода WMIC в один клик.

1. Использование командной строки (whoami)

Подходит, когда нужно быстро узнать SID текущего пользователя.

Шаги:

- Нажмите Win + R, введите cmd и нажмите Ctrl + Shift + Enter, чтобы открыть Командную строку от имени администратора.

- Если появится окно контроля учётных записей (UAC), нажмите Да.

- Введите команду:

whoami /userВы увидите имя текущего пользователя и соответствующий SID. Для сохранения в файл выполните:

whoami /user > C:\SID.txtФайл SID.txt будет создан в корне диска C: — откройте его через Блокнот.

Важно: whoami показывает только SID текущей, уже вошедшей в систему учётной записи.

2. Использование WMIC

WMIC удобно использовать, чтобы получить SID всех локальных учётных записей на компьютере. Для этой команды не требуется запуск от имени администратора, но для экспорта на защищённый диск может потребоваться повышенные права.

Шаги:

- Клик правой кнопкой по Пуск и выберите Терминал (или откройте Командную строку).

- Введите команду:

wmic useraccount get name,sid- Для экспорта в текстовый файл выполните:

wmic useraccount get name,sid > D:\SID.txt- Чтобы получить SID конкретного пользователя, используйте синтаксис:

wmic useraccount where name="USER" get sidЗамените USER на имя учётной записи, например:

wmic useraccount where name="a" get sidWMIC выведет пары имя–SID для всех записей, включая встроенные аккаунты Administrator, Guest и системные учётные записи.

Совет: если в вашей системе включены политики локальной безопасности, некоторые системные учётные записи могут быть скрыты или иметь ограничения на экспорт.

3. Использование PowerShell

PowerShell предоставляет гибкие инструменты для работы с объектами. Команда ниже выводит имя и SID для всех локальных учётных записей.

Шаги:

- Нажмите Win + R, введите powershell и нажмите Ctrl + Shift + Enter для запуска от имени администратора.

- Введите:

Get-WmiObject win32_useraccount | Select name,sid- Для сохранения результата в файл выполните:

Get-WmiObject win32_useraccount | Select name,sid > C:\SID.txtPowerShell чаще используется в сценариях автоматизации и скриптах, где нужен последующий парсинг или фильтрация.

Примечание: в современных версиях PowerShell можно использовать CIM-аналоги (Get-CimInstance), которые быстрее и лучше поддерживаются в сетевых сценариях.

4. Использование редактора реестра

Если терминал недоступен, можно найти соответствие SID ↔ путь профиля через реестр. Это полезно, когда профиль принадлежит удалённому или деактивированному аккаунту.

Шаги:

- Нажмите Win + R, введите regedit и нажмите Ctrl + Shift + Enter.

- Если UAC запросит права, подтвердите.

- Перейдите по пути:

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\ProfileListВ ветке ProfileList вы увидите набор ключей, имя каждого — это SID. Выберите любой ключ и в правой панели найдите значение ProfileImagePath — в нём указан путь к профилю, например C:\Users\username.

Совпадение между SID и конечным именем в строке ProfileImagePath подскажет, какому пользователю принадлежит SID.

Важно: будьте осторожны при работе с реестром — изменение ключей может повредить профиль пользователя.

5. Создание пакетного файла для быстрого вывода SID

Если вам часто нужно просматривать SID всех локальных аккаунтов, можно создать простой .bat-файл, который запускает WMIC и оставляет окно открытым.

Шаги:

- Нажмите Win + D, чтобы перейти на рабочий стол.

- Правый клик на рабочем столе → Новый → Текстовый документ.

- Откройте созданный файл и вставьте код:

@echo off

cmd.exe /k wmic useraccount get name,sid

pause- Сохраните файл как SID.bat, выбрав тип “Все файлы”.

- Дважды щёлкните SID.bat — откроется окно терминала с выводом списков и SID.

Совет: для запуска от имени администратора создайте ярлык к .bat, затем в свойствах ярлыка включите “Запуск от имени администратора”.

Когда какой способ выбирать

- Если нужен быстрый SID текущего пользователя: whoami.

- Если нужно получить SID всех локальных аккаунтов: WMIC или PowerShell.

- Если терминал недоступен: реестр.

- Для автоматизации и частого использования: пакетный файл или PowerShell-скрипт.

Когда методы могут не сработать

- Удалённые доменные учётные записи: локальные WMIC/PowerShell покажут SID только для локальных или видимых доменных учётных записей; в доменной среде может потребоваться подключение к контроллерам домена.

- Ограниченные права доступа: без нужных прав регистрации/чтения некоторые записи могут быть скрыты.

- Защищённые профили и контейнеры (например, WDAGUtility) остаются системными и не всегда доступны для модификации.

Альтернативные подходы

- Использовать удалённое выполнение команд через PsExec или другую утилиту удалённого администратора, чтобы опрашивать SID на удалённой машине.

- В крупных средах использовать централизованный инвентаризационный инструмент (MDM/AD/Intune) для сопоставления SID и учётных записей.

Модель принятия решений (быстрая схема)

flowchart TD

A[Нужно узнать SID?] --> B{Текущий или все пользователи?}

B -->|Текущий| C[whoami /user]

B -->|Все| D{Есть админ-права?}

D -->|Да| E[PowerShell: Get-WmiObject win32_useraccount | Select name,sid]

D -->|Нет| F[WMIC useraccount get name,sid]

E --> G{Экспорт в файл?}

F --> G

G -->|Да| H[Добавить > C:\SID.txt или путь]

G -->|Нет| I[Просмотр в консоли]

I --> Z[Конец]Чек-лист: перед началом

- Убедитесь, что выполняете команды под учетной записью с нужными правами (при необходимости используйте UAC).

- Знайте, куда сохранять экспорт (C:, D: и т.д.) и есть ли там права записи.

- При работе с реестром сделайте резервную копию ключа ProfileList.

Роли и задачи: что должен сделать каждый

- Системный администратор: собрать список SID всех машин в сети, сохранить в централизованной базе и сравнить с политиками доступа.

- Инженер поддержки: быстро получить SID текущего пользователя при разборе проблем с профилем.

- Специалист по безопасности: сопоставить SID с правами и проверить на наличие несанкционированных встроенных аккаунтов.

SOP: стандартная операция для получения SID всех локальных аккаунтов

- Откройте PowerShell от имени администратора.

- Выполните:

Get-WmiObject win32_useraccount | Select name,sid | Out-File -FilePath "C:\Reports\SID_$(Get-Date -Format yyyy-MM-dd).txt"- Проверьте файл в указанной папке, загрузите в систему инвентаризации.

- При необходимости отправьте результат ответственному инженеру.

Критерии приёмки

- Файл отчёта создан и содержит строки вида “Name SID” для всех ожидаемых локальных учётных записей.

- В отчёте присутствуют системные учётные записи (Administrator, Guest) если они активны.

- Для целевого пользователя найден SID, совпадающий с записью в реестре (ProfileImagePath).

Тестовые сценарии

- На машине с 3 локальными учётными записями выполнить wmic useraccount get name,sid и проверить, что в выводе 3 строки с SID.

- Выполнить whoami /user под указанным пользователем и сопоставить SID с записью в реестре ProfileList.

- Создать .bat и запустить из стандартного пользователя — проверить, открывается ли окно и выводится ли список (для экспорта — потребуется разрешение на запись).

Безопасность и конфиденциальность

- SID сам по себе не является учетными данными (паролем), но может использоваться для аудита и идентификации. Храните отчёты о SID в защищённом хранилище.

- При экспорте результатов используйте защищённые папки и ограничьте доступ к ним.

- Не публикуйте SID в общедоступных логах, если это не требуется для отладки.

1‑строчная глоссарий

- SID: уникальный Security Identifier учётной записи Windows.

Частые ошибки и как их избежать

- Ошибка: незапуск терминала от имени администратора → Решение: используйте Ctrl+Shift+Enter и подтвердите UAC.

- Ошибка: неверная кодировка экспортированных файлов → Решение: при использовании Out-File укажите -Encoding UTF8.

- Ошибка: попытка найти доменные учетные записи локальными командами → Решение: опрашивайте контроллер домена или используйте инструменты AD.

Краткое резюме

- Для быстрого одиночного запроса используйте whoami /user.

- Для списка всех пользователей подойдёт WMIC или PowerShell.

- Реестр даёт уверенное сопоставление SID и пути профиля, но требует внимательности.

- Автоматизируйте через .bat или PowerShell для регулярных отчётов.

Важно: всегда работайте с результатами ответственно и ограничивайте доступ к экспортированным данным.

Спасибо за чтение. Если нужно — могу подготовить готовый PowerShell-скрипт для массового опроса машин в домене или шаблон отчёта в CSV.

Похожие материалы

Где смотреть номинированные на Эмми 2021 сериалы

Как повернуть изображение онлайн

Извлечь кадр из Live Photo на iPhone

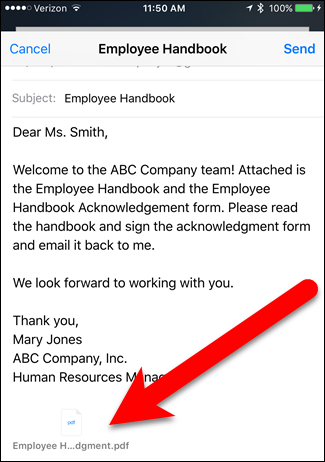

Подпись и пометки в iOS Mail

Удлинение USB-кабеля: способы и советы