Como ver uma conta privada do Instagram: métodos, riscos e alternativas

TL;DR

Se quer ver uma conta privada no Instagram, as opções vão de pedir para seguir, usar ferramentas de terceiros ou procurar conteúdo público vinculado a esse perfil. Muitas soluções anunciadas online (apps e sites) envolvem riscos de privacidade, violações dos termos do Instagram ou custos ocultos. Priorize métodos legítimos: solicitação de seguimento, checar perfis públicos ligados, ou pedir a um contato em comum. Leia as notas legais e o guia de mitigação antes de tentar outras abordagens.

Introdução

Com as redes sociais presentes no dia a dia, proteger a privacidade dos utilizadores tornou-se um pilar para manter a confiança. No Instagram, contas privadas limitam a visibilidade do conteúdo apenas a seguidores aprovados. Isso ajuda a proteger posts, mensagens diretas e informações pessoais.

Mas às vezes surge a necessidade – legítima ou não – de tentar ver um perfil privado: por motivos profissionais (verificar compatibilidade de um influenciador), de segurança familiar (monitoramento parental) ou simples curiosidade.

Este artigo traduz e adapta várias técnicas e ferramentas que circulam online para ver contas privadas do Instagram. Ele descreve cada método, lista riscos legais e técnicos, apresenta alternativas legítimas e entrega ferramentas práticas para quem administra segurança de perfis.

O que significa perfil privado?

Conta privada: ajuste de privacidade que exige aprovação manual do dono para que terceiros vejam fotos, vídeos e stories.

Resumo dos métodos

- Pedir para seguir (método legítimo e recomendado).

- Procurar por conteúdo público vinculado (outras redes, Google, YouTube).

- Pedir a um contacto em comum para verificar ou compartilhar conteúdos autorizados.

- Ferramentas e serviços de terceiros (Glassagram, xMobi, eyeZy, uMobix, IGmods, Insta Stalker, Private Insta) — geralmente pagos e com riscos de privacidade, fraude e violação de termos.

- Pesquisas avançadas e rastreamento de metadados em redes públicas.

Aviso importante: invadir contas, usar engenharia reversa, phishing, ou instalar software em dispositivos alheios sem consentimento é ilegal em muitas jurisdições. Este artigo descreve opções conhecidas; não incentiva atividades ilícitas.

Métodos descritos e análise crítica

Abaixo descrevemos os métodos citados por serviços e guias. Para cada um, explicamos como funciona, quando pode falhar, riscos e alternativas legítimas.

1. Solicitar para seguir (follow request)

Como funciona:

- Envie um pedido de seguimento ao perfil privado. Se o dono aceitar, você passa a ver o conteúdo.

Quando usar:

- Preferível sempre que não há conflito de interesses e a identidade for legítima.

Vantagens:

- Legal e respeita a privacidade do outro utilizador.

- Simples e sem custos.

Limitações e falhas:

- Pode ser recusado ou ignorado.

- O proprietário pode aceitar e depois bloquear.

Dicas de boa prática:

- Escreva uma mensagem educada explicando por que quer seguir (perfil profissional, parente, etc.).

- Use uma conta real com foto e informações claras para aumentar a confiança.

2. Pedir a um amigo em comum ou familiar

Como funciona:

- Se alguém que você conhece já segue o perfil privado, peça que veja ou compartilhe conteúdo específico, se autorizado pelo dono.

Quando funciona melhor:

- Quando há relações de confiança e o pedido é legítimo (por exemplo, segurança de um menor).

Riscos:

- Violação de privacidade se o contato compartilhar conteúdo sem permissão.

Boas práticas:

- Peça apenas o necessário e documente consentimentos, especialmente em casos profissionais ou legais.

3. Procurar em outras redes e caches públicos

Como funciona:

- Pesquise o nome de utilizador no Google, redes sociais (Facebook, Twitter, TikTok, YouTube) e serviços de busca por imagens.

- Verifique bios, posts públicos, vídeos e comentários que possam conter o mesmo material ou pistas.

Vantagens:

- Método totalmente legítimo e muitas vezes efetivo.

- Não envolve terceiros pagos.

Limitações:

- Nem sempre existe conteúdo público vinculado; pode ser trabalhoso.

Sugestões de pesquisa:

- Pesquise por variantes do nome de utilizador.

- Busque por imagens (Google Imagens) usando o username ou fotos conhecidas.

4. Ferramentas e serviços de terceiros (visão geral)

Existem vários serviços que prometem mostrar conteúdo de contas privadas. Entre os nomes frequentemente citados estão: Glassagram, xMobi, eyeZy, uMobix, IGmods, Insta Stalker e Private Insta.

A seguir detalhamos o que cada um alega oferecer, seguido de comentários de risco e recomendações.

Glassagram

O que afirmam:

O que afirmam:

- Acesso anónimo a contas privadas.

- Interface de configuração simples e atualizações minuto a minuto.

Observações e riscos:

- Serviços que prometem anonimato absoluto e acesso total a contas privadas devem ser avaliados com cautela.

- Pode envolver instalação de apps em dispositivos alvo (o que exige consentimento) ou coleta de credenciais, o que é arriscado legalmente.

- Transparência sobre como os dados são obtidos nem sempre é clara.

Recomendação:

- Verifique termos de serviço, políticas de privacidade e avaliações independentes antes de pagar.

xMobi

O que afirmam:

O que afirmam:

- Solução supostamente simples e rápida para acessar perfis privados.

Observações:

- Muitos serviços desse tipo usam algoritmos proprietários ou promessas vagas. Risco de fraude ou dados incorretos.

eyeZy

O que afirmam:

O que afirmam:

- Ferramenta de monitoramento para pais e empresas que também permite visualizar atividade de apps, inclusive Instagram.

- Funciona em iOS e Android sem jailbreak, com suporte multilíngue.

Observações e riscos:

- Ferramentas de monitoramento têm usos legítimos (controle parental com consentimento), mas instalar ou usar sem permissão configura invasão.

- Verifique a conformidade legal e políticas de privacidade antes do uso.

uMobix

O que afirmam:

O que afirmam:

- Acesso quase imediato após instalação, atualizações em tempo real, não exige jailbreak.

Observações:

- Sem consentimento do proprietário do dispositivo, o uso pode ser ilegal.

- Produtos com coleta de mensagens e conteúdo exigem atenção redobrada quanto à segurança dos dados.

IGmods

O que afirmam:

O que afirmam:

- Ferramenta web/instalável para “desbloquear” contas privadas com um fluxo de verificação.

Instruções (traduzidas e adaptadas):

- No iOS: Ajustes > Geral > Atualização em 2.º plano: ligar; Bateria > Modo de baixo consumo: desligar; App Store > Descargas automáticas: ativar; acessar IGmods.com; selecionar Ver Conta Privada; inserir nome de usuário alvo; conectar; verificar conta; aguardar descriptografia e confirmação; acessar a conta desbloqueada.

- Em Android/Windows: acessar IGmods.com; selecionar Ver Conta Privada; inserir username alvo; conectar; validar; aguardar liberação dos conteúdos.

Observações e riscos:

- Passos que pedem alterações de sistema ou permissões podem ser meramente instrucionais para dar aparência de legitimidade.

- Muitos sites que pedem “verificação humana” ou baixar APKs/sideloaded apps são fontes comuns de malware e fraude.

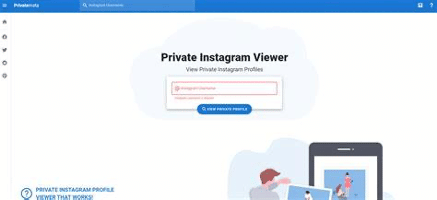

Insta Stalker e Private Insta

O que afirmam:

O que afirmam:

- Permitem ver perfis privados inserindo o username; normalmente exigem completar pesquisas ou verificações humanas que servem como monetização.

Observações e riscos:

- Frequentemente exigem completar pesquisas, oferecer dados pessoais ou baixar arquivos ZIP com conteúdo duvidoso.

- Alto risco de phishing, coleta de dados e perda de tempo.

5. Google e pesquisa por imagens

Como funciona:

Como funciona:

- Buscar por nome de usuário no Google, fazer busca por imagens, verificar caches e páginas públicas que tenham conteúdo replicado.

Vantagens:

- 100% legal e pode revelar fotos que foram repostadas ou usadas noutras plataformas.

Limitações:

- Nem sempre há resultados. Requer persistência e variações de pesquisa.

Quando esses métodos falham (contraprovas)

- Conta privada não tem presença em outras redes: pesquisa externa não encontra nada.

- O dono recusa solicitação de seguimento e não há contactos em comum.

- Sites “visores” são golpes — o conteúdo prometido não aparece ou pede dados de cartão.

- A conta é gerida por bots ou tem alta proteção de privacidade (duplo fator, monitoramento de solicitações).

Alternativas legítimas e éticas

- Entrar em contacto profissional: se for uma verificação de influenciador, envie mensagem via e-mail profissional encontrado na bio pública, explique o propósito.

- Solicitar divulgação parcial: pedir ao dono que compartilhe screenshots relevantes, com consentimento por escrito.

- Use redes oficiais: plataformas de verificação de campanhas publicitárias podem confirmar métricas sem expor conteúdo privado.

Como proteger a sua conta no Instagram

Se o seu objetivo é garantir que ninguém veja seu conteúdo privado, aqui vão boas práticas:

- Ative verificação em dois passos (2FA).

- Use senhas fortes e únicas; ative um gestor de senhas.

- Revise apps e sessões conectadas em Configurações > Segurança > Aplicativos e Sites.

- Não aceite pedidos suspeitos; verifique perfis antes de aceitar.

- Restrinja DMs e desative a sincronização de contactos se não quiser ser descoberto por conhecidos.

Maturidade: quando usar cada método (heurística rápida)

- Nível Básico (baixo risco): Pedir para seguir; checar redes públicas; pedir a amigo.

- Nível Intermediário (moderado risco): Contato profissional via e-mail; solicitar autorização por escrito.

- Nível Avançado (alto risco): Uso de ferramentas de monitoramento em dispositivos com consentimento (por exemplo, controle parental).

- Nível Proibido (ilegal em muitas jurisdições): Instalar spyware sem consentimento; usar credenciais roubadas; phishing.

Playbook rápido: decidir e agir

- Objetivo: por que precisa ver a conta?

- Legitimidade: tem autorização ou motivo legal? Se não, pare.

- Método recomendado: 1) pedir para seguir 2) verificar redes públicas 3) pedir a conhecido.

- Se for para proteção (pais/empresa), use soluções de monitorização legais e documente consentimento.

Fluxograma de decisão (Mermaid)

flowchart TD

A[Preciso ver uma conta privada?] --> B{Tenho autorização?

'dono, pai/mãe, consentimento escrito'}

B -- Sim --> C[Peça para seguir ou solicite conteúdo autorizado]

B -- Não --> D{É para segurança ou legal?

'menor em risco, investigação legal'}

D -- Sim --> E[Use ferramenta de monitoramento legal com consentimento ou ordem judicial]

D -- Não --> F[Não tente métodos invasivos; considere alternativas públicas]

E --> G[Ferramenta com auditoria e logs]

F --> H[Pesquisar redes públicas / Contato profissional]

C --> I[Fim: agir de acordo com resposta]

G --> I

H --> IChecklist por função

- Para pais

- Verificar necessidade real de monitorização.

- Buscar soluções parentais reconhecidas.

- Informar e documentar consentimento quando possível.

- Para RH / marcas

- Usar contatos profissionais e pedido formal.

- Evitar métodos que violem termos do Instagram.

- Documentar comunicações para compliance.

- Para pesquisa/segurança

- Priorizar fontes públicas e técnicas de OSINT éticas.

- Consultar jurídico em casos sensíveis.

Matriz de riscos e mitigação

- Risco: Malware/Phishing via sites que prometem desbloqueio.

- Mitigação: Evitar downloads, verificar reputação, usar sandbox.

- Risco: Violação legal por instalar software sem consentimento.

- Mitigação: Obter autorização por escrito; consultar advogado.

- Risco: Vazamento de dados pessoais ao usar serviços duvidosos.

- Mitigação: Revisar política de privacidade, não fornecer senhas.

Critérios de aceitação para uma verificação legítima

- Existe uma justificativa documentada (p. ex., tutela, investigação autorizada).

- Consentimento do proprietário ou ordem judicial.

- Uso de ferramentas aprovadas pela organização com registros de auditoria.

Testes e casos de aceitação (mini-suite)

- Caso 1: Solicitação de seguimento aceita => acesso concedido às fotos e stories.

- Caso 2: Perfil sem presença pública => buscas externas retornam sem resultados.

- Caso 3: Serviço de terceiros pede download de APK => classificar como risco e rejeitar.

Perguntas frequentes (respostas curtas)

- Posso ver uma conta privada sem o dono saber? R: Em geral, não de forma legítima. Serviços que prometem isso frequentemente são golpes ou ilegais.

- Essas ferramentas funcionam sempre? R: Não. Muitas dependem de engenharia social, consentimento, ou são fraudulentas.

- É ilegal tentar ver um perfil privado? R: Depende do método e da jurisdição; invasão de dispositivo ou uso de credenciais alheias é frequentemente ilegal.

Notas legais e GDPR (pontos rápidos)

- Dados pessoais sensíveis exigem bases legais para processamento.

- Monitorização de menores ou de trabalhadores exige conformidade com legislações locais.

- Antes de usar soluções que coletam dados, leia as políticas de privacidade e avalie riscos de exposição.

Modelos de mensagem para pedir para seguir

Modelo informal (amigo/conhecimento):

- “Oi, notei seu perfil e gostaria de acompanhar seu trabalho sobre [tema]. Posso seguir? Sou [seu nome/ligação].”

Modelo profissional (marca/influenciador):

- “Olá, sou [nome], trabalho na [empresa]. Gostaríamos de avaliar possíveis parcerias. Podemos acompanhar seu perfil? Podemos assinar NDA se necessário.”

Comparação rápida: métodos éticos vs. problemáticos

- Ético: pedido de seguimento; contato profissional; pesquisa pública.

- Problemático: completar pesquisas para “desbloquear”; baixar APKs de fontes desconhecidas; usar credenciais de terceiros.

Cenários de uso comum e recomendações

- Verificar consistência de um influenciador: peça contato profissional, solicite métricas via plataforma de ads ou media kit.

- Segurança parental: use ferramentas de controlo parental com consentimento e políticas claras.

- Curiosidade pessoal: peça para seguir ou aceite que não é apropriado espiar.

Como avaliar um serviço antes de usar

- Há avaliações independentes confiáveis?

- Políticas de privacidade e armazenamento de dados claras?

- Aceitam pagamento com mecanismos seguros e oferecem faturas?

- Transparência do método técnico (se necessário) e suporte ao cliente?

Passo a passo para reforçar sua própria privacidade (SOP rápido)

- Ativar verificação em dois fatores no Instagram.

- Revisar aplicações conectadas e revogar acessos suspeitos.

- Ajustar quem pode enviar mensagens e fazer solicitações.

- Bloquear e denunciar contas que tentem engenharia social.

- Fazer backup de conteúdos importantes e manter dispositivos actualizados.

Conclusão

Há diversos métodos divulgados para “ver” contas privadas do Instagram, variando de totalmente legítimos (pedir para seguir, pesquisar redes públicas) a potencialmente perigosos (site/apps que prometem desbloqueio). Antes de tentar qualquer solução, avalie a legalidade e ética do seu objetivo. Na maioria dos casos, pedir permissão ou usar rotas oficiais/profissionais é a melhor e mais segura abordagem.

Importante

- Não use métodos que exijam invasão de dispositivos ou roubo de credenciais.

- Quando a necessidade for de segurança (por exemplo, proteção de menores), prefira ferramentas com conformidade legal e documente autorizações.

Resumo final

- Priorize métodos éticos e legais: pedido de seguimento e pesquisa em redes públicas.

- Serviços que prometem “desbloquear” perfis exigem cautela: alto risco de fraude, malware e violação dos termos.

- Proteja sua conta com 2FA, senhas fortes e revisão periódica de acessos.

Glossário de 1 linha

- Perfil privado: conta que limita a visualização de posts e stories apenas a seguidores aprovados.

- 2FA: Verificação em dois fatores, método de segurança que requer um segundo passo de autenticação.

- OSINT: Inteligência de fontes abertas; técnicas de pesquisa em fontes públicas.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android