Como habilitar o Remote Credential Guard no Windows 10

Remote Credential Guard reduz o risco de vazamento de credenciais quando você usa Área de Trabalho Remota (Remote Desktop). Em vez de enviar suas credenciais para a máquina remota, o Windows tenta proteger o fluxo Kerberos e redirecionar as solicitações de autenticação de volta para o cliente confiável. Isso é útil especialmente quando a máquina remota é desconhecida ou pode estar comprometida.

Segue um guia prático com três métodos para habilitar o recurso e seções de suporte, verificação e solução de problemas.

O que é Remote Credential Guard

Remote Credential Guard é uma proteção que impede que credenciais de logon (por exemplo, tickets Kerberos) sejam usadas diretamente em sistemas remotos. Em termos simples: ele evita que a máquina remota obtenha suas credenciais completas ao delegar autenticação, reduzindo o risco de roubo de credenciais.

Termo rápido: Kerberos — protocolo de autenticação usado pelo Windows para permitir autenticação delegada segura.

Resumo dos métodos

- Política de Grupo (recomendado para ambientes corporativos)

- Registro do Windows (quando gpedit.msc não está disponível)

- Linha de comando mstsc.exe /remoteGuard (para conexões pontuais)

Antes de começar

Importante: faça backup do Registro antes de editar e execute todas as ações com uma conta com privilégios de administrador.

- Crie um ponto de restauração do sistema ou exporte a chave do Registro relevante.

- Verifique que ambos os lados (cliente e servidor) usam versões modernas do cliente RDP.

Habilitar Remote Credential Guard via Política de Grupo

Abra o Editor de Política de Grupo Local: pesquise por gpedit.msc e pressione Enter.

Navegue até a política. Em português: Configuração do Computador -> Modelos Administrativos -> Sistema -> Delegação de Credenciais. Em inglês (caminho exato da UI): “Computer Configuration -> Administrative Templates -> System -> Credentials Delegation”.

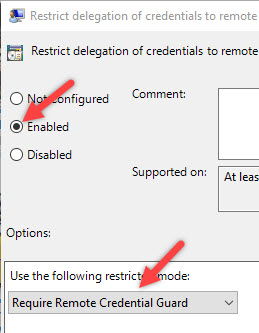

Localize a política “Restrict delegation of credentials to remote servers” e dê um duplo clique para abrir as configurações.

Selecione a opção “Enabled” e, em seguida, no campo Options escolha “Require Remote Credential Guard”.

Clique em OK para salvar.

- Para aplicar imediatamente sem reiniciar, abra o Prompt de Comando como administrador e execute:

GPUpdate.exe /forceObservação: se sua organização gerencia políticas via Active Directory, aplique a alteração na GPO adequada e aguarde a replicação.

Habilitar Remote Credential Guard via Registro

Se você não tem acesso ao Editor de Política de Grupo (por exemplo, em edições Home do Windows), use o Editor do Registro.

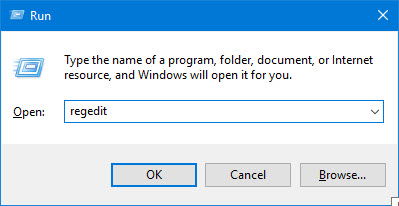

- Pressione Win + R, digite

regedite pressione Enter.

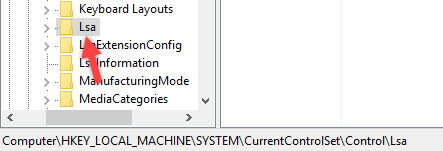

- Navegue até:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Lsa

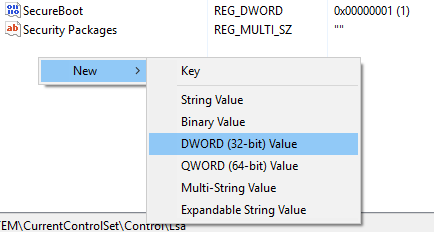

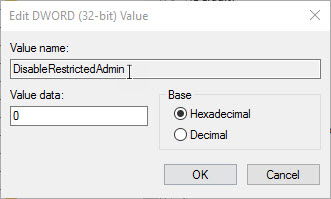

- No painel à direita, clique com o botão direito e selecione New -> DWORD (32-bit) Value.

Nomeie o novo valor como

DisableRestrictedAdmine pressione Enter.Dê duplo clique no novo valor e defina os Dados do valor para

0. Clique em OK.

- Reinicie o sistema para que a alteração tenha efeito.

Nota: o passo acima cria a chave usada para controlar o comportamento de administração remota restrita. Manter o valor em 0 habilita o comportamento que permite o uso do Remote Credential Guard conforme configurado por política.

Habilitar apenas para uma sessão via Prompt de Comando

Se você prefere habilitar Remote Credential Guard só para uma sessão específica de RDP, abra o Prompt de Comando ou Executar e execute:

mstsc.exe /remoteGuardEsse comando abre o cliente de Conexão de Área de Trabalho Remota com o Remote Credential Guard ativado para aquela sessão.

Alternativas e complementos

- PowerShell: se preferir automatizar a alteração do registro, use um comando como (execute como Administrador):

New-ItemProperty -Path 'HKLM:\System\CurrentControlSet\Control\Lsa' -Name DisableRestrictedAdmin -PropertyType DWord -Value 0 -Force- GPO por AD: aplique a política centralmente via Group Policy Management em ambientes corporativos.

Quando o Remote Credential Guard pode falhar

- Se a versão do cliente RDP ou do Windows for muito antiga, o recurso pode não estar disponível.

- Se a máquina remota não suportar ou aceitar o redirecionamento Kerberos, a autenticação delegada pode falhar.

- Configurações de firewall, replicação de GPO pendente ou permissões insuficientes podem impedir a aplicação das políticas.

Diagnóstico e solução de problemas

- Verifique eventos no Visualizador de Eventos (Event Viewer) relacionados a TermService, Kerberos e Segurança.

- Confirme que a política aplicada aparece em gpresult /r ou gpresult /h relatório.html.

- Use GPUpdate.exe /force para forçar a atualização e reinicie se necessário.

- Teste uma sessão local com mstsc.exe /remoteGuard para isolar problemas do servidor remoto.

Lista de verificação para administradores

- Backup do Registro ou criar ponto de restauração

- Testar em um computador de laboratório antes de aplicar em produção

- Aplicar via GPO em ambientes gerenciados

- Informar usuários sobre mudanças de comportamento de login

- Monitorar logs de eventos por 48–72 horas após a mudança

Modelo mental rápido

Pense em Remote Credential Guard como uma camada que diz: “Não entregue minhas chaves de autenticação a essa máquina remota — processe-as aqui e apenas confirme a autenticação.” É uma regra de menor privilégio aplicada ao fluxo de credenciais em sessões RDP.

Fatores de adoção e maturidade

- Nível 1 (Inicial): Habilitar por sessão com mstsc.exe /remoteGuard.

- Nível 2 (Operacional): Habilitar via Registro em endpoints críticos.

- Nível 3 (Maduro): Aplicar via GPO em todo o domínio com monitoramento e playbook de resposta.

Notas finais

Remote Credential Guard é uma ferramenta útil para reduzir o risco de roubo de credenciais durante sessões de Área de Trabalho Remota. Use políticas de grupo para gerenciar em escala, registre e monitore eventos de autenticação e mantenha procedimentos de rollback (exportar chaves do Registro, ponto de restauração) prontos.

Resumo rápido:

- Preferência: gpedit.msc/GPO para ambientes corporativos.

- Alternativa: regedit para máquinas sem Editor de Política de Grupo.

- Solução temporária: mstsc.exe /remoteGuard para conexões pontuais.

Importante: alterações de registro e de política afetam autenticação; sempre teste antes em ambientes controlados.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android