Como apagar discos com DBAN com segurança

O que é DBAN em uma linha

DBAN é um live CD/USB que sobrescreve setores do disco para tornar a recuperação de dados muito difícil ou impraticável.

Por que e quando usar

- Quando você vai descartar, vender ou transferir um disco que já contém dados sensíveis.

- Quando deseja minimizar o risco de recuperação por ferramentas forenses de nível básico a intermediário.

Importante: apagar por software reduz muito a probabilidade de recuperação, mas não garante 100% contra técnicas laboratoriais sofisticadas. Para ativos altamente sensíveis, considere destruição física ou soluções certificadas.

Preparação antes de começar

- Faça backup dos dados que quer manter. Apagar é irreversível.

- Verifique a mídia de inicialização (CD/USB) e a integridade do .iso (se disponível, valide checksum).

- Identifique corretamente o disco/partição que será apagado para evitar perda acidental.

- Remova discos que não devem ser apagados ou desligue controladores não usados.

Como usar DBAN — passo a passo

- Baixe o arquivo .iso oficial do DBAN e grave em CD/USB.

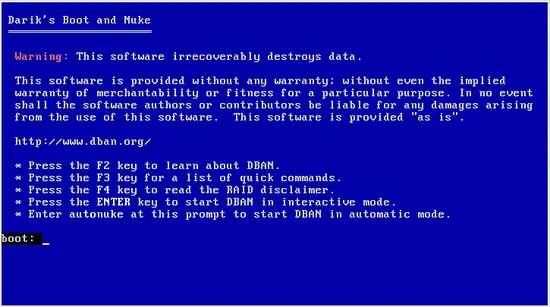

- Inicialize (boot) a máquina a partir do CD/USB.

- Na tela inicial, pressione Enter para entrar no modo interativo.

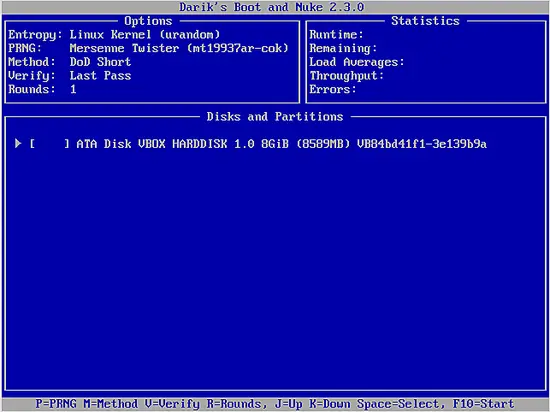

- Use as teclas J/K (ou setas) para navegar e Espaço para selecionar discos/partições.

- Quando terminar de selecionar, pressione F10 para iniciar o processo de apagamento.

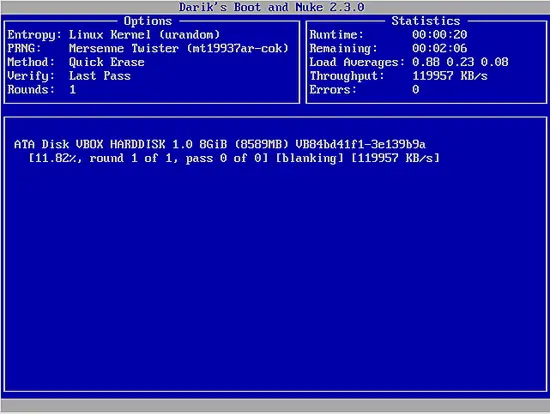

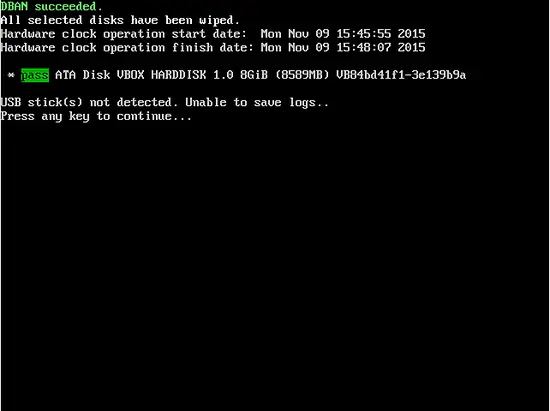

- Aguarde a conclusão. A tela final confirma sucesso ou falhas.

Dica: em máquinas virtuais ou ambientes de teste, você verá apenas discos virtuais. Em hardware real, confirme o identificador do disco (por ex. /dev/sda) antes de apagar.

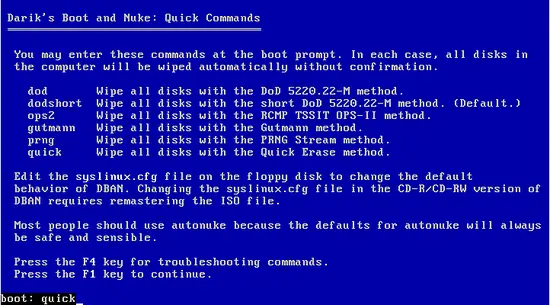

Métodos de apagamento disponíveis

Na tela principal, pressione F3 para ver os comandos. Escolha um dos métodos e pressione F1 para continuar com a seleção.

Resumo dos métodos mais usados:

- DoD 5220.22-M — Padrão do DBAN. Várias passagens (inclui padrões de sobrescrita) projetadas para dificultar recuperação por técnicas comuns. Boa escolha geral.

- OPS-II — Alterna zeros e uns e finaliza com dados aleatórios, tornando a engenharia reversa mais difícil.

- Gutmann — Até 35 passagens com padrões variados; muito demorado. Indicada quando se quer máxima cobertura teórica, mas na prática muitas passagens além de 3–7 têm rendimentos decrescentes em discos modernos.

- PRNG — Usa gerador pseudoaleatório para uma passagem; rápido e adequado para uso doméstico/PEQUENO escritório.

- Quick — Preenche com zeros em uma passagem; o mais rápido e o menos seguro, serve para cenários de baixo risco.

Nota: o método ideal depende do risco, do tempo disponível e do tipo de mídia (HDD vs SSD).

SSDs e mídia flash: cuidado especial

Muitos métodos tradicionais foram projetados para discos magnéticos (HDDs). SSDs usam gerenciamento interno (TRIM, wear leveling) que pode impedir que a sobrescrita de setores lógicos apague todas as células físicas. Para SSDs, prefira:

- Comando Secure Erase provido pelo fabricante (via utilitários do fabricante ou hdparm).

- Criptografia do disco (Full Disk Encryption) seguida de destruição da chave.

- Para disponibilidade máxima, destruição física certificada.

Importante: usar DBAN em SSD pode não apagar todas as páginas internas. Verifique a documentação do fabricante.

Considerações sobre segurança e limitação técnica

- Técnicas forenses de alto nível, como microscopia magnética ou análise de remanescentes físicos, podem recuperar traços em alguns casos.

- Informação teórica: na física da informação, pode-se argumentar que rastros mínimos ficam; na prática, o custo e a complexidade podem ser proibitivos.

- Para ativos críticos (segredos militares, propriedade intelectual vital), combine apagamento por software com destruição física.

Quando um método pode falhar — exemplos

- Disco com setores defeituosos: algumas áreas podem ficar inacessíveis e não serão sobrescritas.

- RAID hardware: apagar um disco isolado pode não remover dados que também existem em outros membros do array.

- SSD sem suporte a Secure Erase: sobrescritas lógicas podem não corresponder a apagamento físico.

Checklist por função

- Administrador de TI: validar backups, identificar discos, coordenar janela de apagamento, manter logs.

- Segurança/Compliance: avaliar requisitos legais, decidir método e registrar comprovante de descarte.

- Usuário final: confirmar remoção de credenciais e logout de serviços, remover mídias externas.

Playbook curto (SOP) para apagar um disco com DBAN

- Autorizar: obter aprovação do responsável pelo ativo.

- Backup: garantir que todas as informações necessárias estejam salvas.

- Documentar: registrar identificadores do disco, número de série e motivo.

- Preparar mídia de boot: criar CD/USB com o .iso do DBAN.

- Teste: testar em um dispositivo de laboratório.

- Executar: boot pelo DBAN e escolher método apropriado.

- Verificar: confirmar conclusão e registrar logs/screenshot.

- Destruição física (se aplicável): triturar ou perfurar discos que exigem eliminação física.

Exemplo rápido de aceitação (Критерии приёмки)

- O disco foi listado e corretamente selecionado.

- Processo de apagamento concluiu sem erros relatados pelo DBAN.

- Logs ou screenshots salvos em repositório controlado.

- Para SSDs, confirmação do método alternativo (Secure Erase) ou destruição física.

Fluxo de decisão (Mermaid)

flowchart TD

A[Disco a apagar?] --> B{Tipo de mídia}

B -->|HDD| C[Usar DBAN]

B -->|SSD| D[Usar Secure Erase ou criptografia + destruir chave]

C --> E{Nível de risco}

E -->|Baixo| F[Quick ou PRNG]

E -->|Médio| G[DoD 5220.22-M ou OPS-II]

E -->|Alto| H[Gutmann + destruir fisicamente se necessário]

D --> I[Verificar utilitário do fabricante]Medidas de hardening e registro

- Salve logs e fotos do processo com carimbo de data/hora.

- Registre o número de série do disco apagado.

- Mantenha inventário de dispositivos e histórico de descarte.

Privacidade e conformidade (GDPR e similares)

- Apagar dados pessoais de forma irreversível ajuda a cumprir obrigações de minimização e direito ao esquecimento.

- Mantenha registros que comprovem o método e a data do apagamento para fins de auditoria.

- Para dados sensíveis regulamentados, confirme requisitos legais locais antes de descartar.

Glossário rápido

- Apagamento lógico: sobrescrever setores acessíveis via sistema operacional.

- Secure Erase: comando de firmware para SSD que tenta apagar células internas.

- Destruição física: ação que torna o disco inutilizável (trituração, perfuração).

Comparação rápida (heurística de escolha)

- Baixo risco / tempo curto: Quick ou PRNG.

- Risco moderado: DoD 5220.22-M ou OPS-II.

- Alto risco / sensível: Gutmann + destruição física ou solução certificada.

Modelos mentais úteis

- Camadas de defesa: combinar métodos (software + físico) aumenta a confiança.

- Custo vs. risco: mais passagens e destruição física aumentam custo; alinhe ao valor dos dados.

Erros comuns e armadilhas

- Usar DBAN em SSD sem verificar limitações.

- Não documentar o processo para auditoria.

- Apagar o disco errado por falta de identificação.

Perguntas frequentes

O DBAN é gratuito e suportado comercialmente?

DBAN é uma ferramenta gratuita e sem garantias comerciais. Para necessidades empresariais com suporte e certificação, busque soluções pagas especializadas.

O apagamento impede 100% a recuperação?

Nenhuma técnica de software garante 100% contra investigações forenses laboratoriais avançadas. Para proteção máxima, combine métodos e/ou destruição física.

Resumo

- DBAN é prático para apagar HDDs em muitos cenários.

- Escolha o método conforme risco e tipo de mídia.

- Para SSDs e dados críticos, prefira Secure Erase do fabricante ou destruição física.

Importante: registre o processo e verifique políticas internas e requisitos legais antes de destruir dados.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android