Como remover o vírus de atalho de pendrives e computadores

Sumário

- O que é o vírus de atalho e como ele infecta

- Capacidades e riscos do vírus de atalho

- Quatro métodos passo a passo para remover o vírus

- Prevenção, quando os métodos falham e checklist por papel

- Glossário, critérios de verificação e referências rápidas

O que é o vírus de atalho e como ele infecta o seu dispositivo

O vírus de atalho (frequentemente chamado de “Shortcut Virus” ou variantes tipo “Houdini”) é um tipo de worm que costuma propagar-se por dispositivos USB e unidades externas. Definição rápida: worm — software malicioso que se replica e propaga sem autorização do utilizador.

Como ele se espalha, em uma linha: ao conectar um pendrive/HD externo, o vírus copia scripts (.vbs ou executáveis) para o dispositivo e altera ícones/atributos, substituindo pastas por atalhos que, ao serem abertos, executam o código malicioso.

Comportamento comum:

- Torna arquivos e pastas visíveis apenas como atalhos com uma seta de atalho.

- Cria cópias do seu código em localizações temporárias e em chaves de inicialização do Windows para persistência.

- Procura por outros dispositivos conectados e tenta infectá‑los também.

Importante: a aparência de atalhos não é apenas um incômodo visual — é uma indicação de que um script está sendo executado quando você tenta abrir a pasta/arquivo, o que pode permitir roubo de dados ou download de malware adicional.

O que o vírus de atalho pode fazer

- Conectar-se a servidores de comando e controlo (C&C) para receber instruções.

- Exfiltrar informações simples (nomes de ficheiros, alguns metadados) e preparar o terreno para trojans mais perigosos.

- Fazer download de outros malwares ou atualizar a sua própria carga.

Nota: não é obrigatório que todo vírus de atalho roube dados; alguns apenas se replicam e causam perda de produtividade. Porém o risco real é a porta que abre para outros ataques.

Como remover o vírus de atalho — visão geral das quatro abordagens

Aqui apresento quatro métodos testados: ferramentas automáticas específicas, antivírus/antimalware, comandos via Prompt de Comando e uma ferramenta de limpeza USB. Siga-os nesta ordem: verifique, limpe automaticamente, use comandos manuais e, se necessário, ferramentas especializadas.

Preparação antes de qualquer limpeza

- Não abra os atalhos que aparecem no dispositivo.

- Fazer uma cópia (backup) dos arquivos importantes se forem acessíveis como ficheiros originais. Se os ficheiros só existirem como atalhos, não execute-os — copie o dispositivo inteiro para uma pasta segura em um sistema isolado para análise posterior.

- Trabalhe no computador com antivírus atualizado ou em um sistema confiável.

- Se possível, desconecte da internet durante a limpeza para reduzir risco de comunicação com C&C.

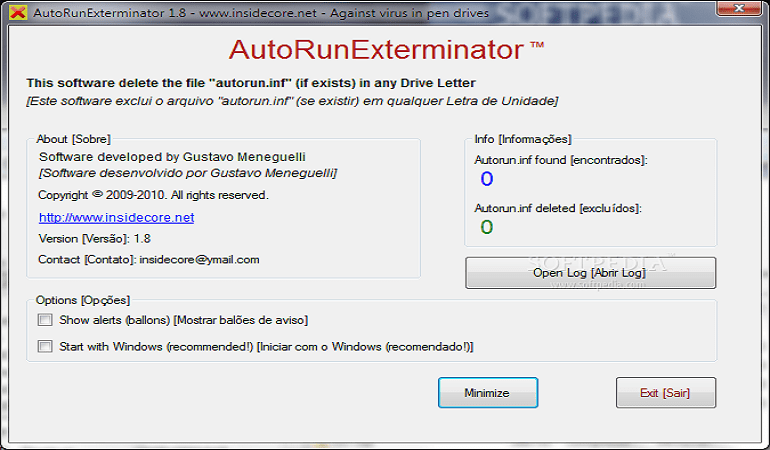

Método 1 — Usar um removedor automático (Autorun Exterminator)

Passo a passo:

- Conecte o dispositivo infectado ao computador.

- Abra as Opções de Pasta: Opções de pasta → Exibir → Mostrar arquivos, pastas e unidades ocultas → Aplicar.

- Faça o download do Autorun Exterminator (siga a fonte oficial indicada pelo fornecedor confiável) e extraia a pasta.

- Execute o ficheiro chamado “Autorun Exterminator”.

O utilitário automatiza a remoção de chaves autorun e de scripts comuns que criam atalhos. Depois da execução, remova e reconecte o pendrive para verificar.

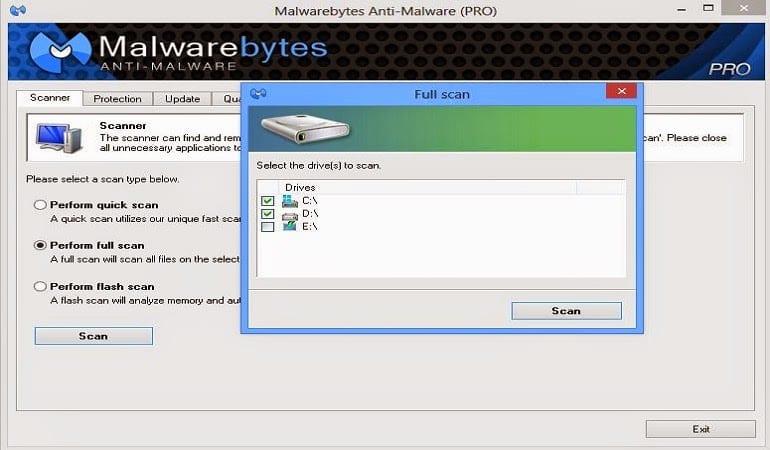

Método 2 — Scanner antimalware (Malwarebytes)

- Faça o download do Malwarebytes Anti‑Malware do site oficial e instale-o.

- Atualize as definições e execute uma varredura completa do sistema e das unidades externas.

- Remova/quarentenize as ameaças encontradas e reinicie o computador.

Antimalwares atualizados detectam e removem tanto o script responsável pelos atalhos quanto componentes secundários instalados pelo worm.

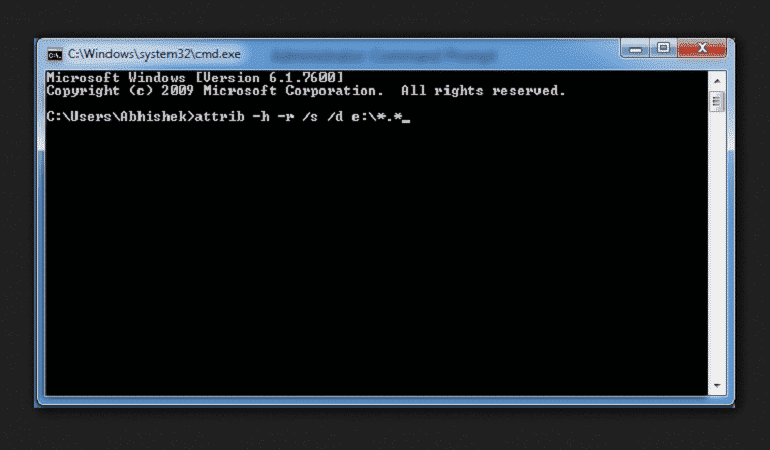

Método 3 — Usar o Prompt de Comando para restaurar atributos

Este método restaura atributos de ficheiros e muitas vezes recupera ficheiros que o vírus tinha tornado ocultos.

Abra o Prompt de Comando: Iniciar → Pesquisar → cmd → Enter. Em seguida, digite um dos comandos abaixo (copie exatamente):

attrib -h -r -s /s /d e:\*.* or attrib E:\*.* /d /s -h -r -sSubstitua “E” pela letra da sua unidade (por exemplo G, H, etc.). Pressione Enter e aguarde o processo terminar.

Este comando remove os atributos “escondido” (-h), “somente leitura” (-r) e “sistema” (-s) recursivamente, tornando ficheiros e pastas novamente acessíveis.

Importante: este passo não elimina o malware em si, apenas reverte atributos. Combine com um antivírus para remover o código malicioso.

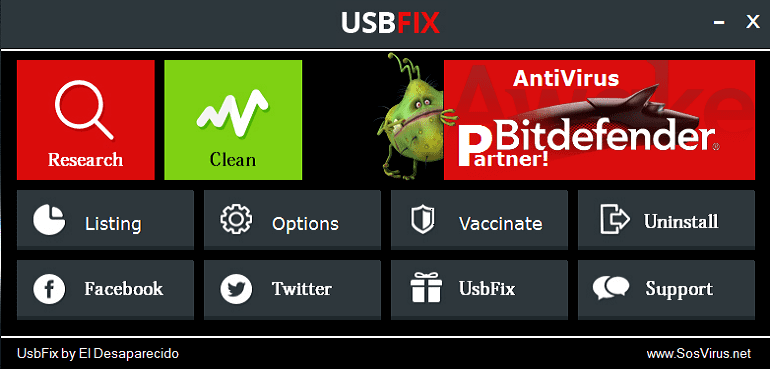

Método 4 — Usar USBFix para limpeza específica de USB

- Baixe o USBFix da fonte oficial e execute-o com privilégios de administrador.

- Antes de iniciar, conecte todos os dispositivos de armazenamento externos que deseja verificar.

- No USBFix, escolha a opção “Clean” e confirme quando solicitado para conectar os dispositivos.

- Aguarde até o processo terminar e reinicie o computador.

USBFix é desenhado especificamente para ameaças transmitidas via USB e remove autoruns, scripts e entradas suspeitas.

Verificação final e boas práticas após remoção

- Reinicie o computador e reconecte o pendrive. Se os atalhos não reapareceram, abra os ficheiros diretamente e verifique integridade.

- Faça uma varredura adicional com outro antivírus (segunda opinião).

- Substitua ficheiros executáveis suspeitos por backups limpos.

- Atualize o sistema operativo e o antivírus.

Quando esses métodos falham — causas e próximos passos

Possíveis razões para falha:

- O malware possui privilégios de sistema ou instalou um bootkit.

- Arquivos de sistema foram corrompidos.

- A unidade está fisicamente danificada ou contém setores infectados que recriam o malware.

Próximos passos se falhar:

- Desconecte o dispositivo e isole‑o. Não utilize em máquinas críticas.

- Fazer imagem completa do disco para análise forense (admins ou técnicos).

- Reformatar o dispositivo: se os ficheiros limpos já estiverem salvos em outro local, formate a unidade e recupere apenas ficheiros verificados.

- Procurar suporte profissional de um técnico de segurança ou fornecedor de antivírus.

Prevenção — como reduzir a probabilidade de reinfecção

- Desative a execução automática (autorun) no Windows: impede que autoruns executem automaticamente.

- Atualize regularmente o antivírus e o sistema operativo.

- Evite conectar dispositivos desconhecidos.

- Faça backups regulares em mídia confiável e desconectada.

- Eduque utilizadores sobre não abrir atalhos e mensagens suspeitas.

Checklist por função — o que cada pessoa deve fazer

Usuário doméstico:

- Não abrir atalhos suspeitos.

- Fazer backup dos documentos críticos.

- Rodar Malwarebytes ou antivírus confiável.

- Aplicar o comando attrib conforme necessário (se souber usar).

Administrador de TI:

- Isolar e montar imagens forenses de dispositivos infectados.

- Rodar análises com múltiplas ferramentas e escaneamentos offline.

- Remover chaves de inicialização e verificar GPOs/Políticas que possam ter sido alteradas.

- Reformatar unidades comprometidas quando apropriado.

Mini‑metodologia para resposta a incidente em dispositivos USB

- Isolar dispositivo e sistema (desconectar da rede).

- Fazer imagem forense da unidade (se dados críticos estiverem em jogo).

- Escanear com antivírus e ferramentas especializadas.

- Recuperar ficheiros limpos e verificados para local seguro.

- Reformatar o dispositivo afetado e restaurar ficheiros verificados.

- Documentar o incidente e atualizar políticas de prevenção.

Critérios de verificação (Критерии приёмки)

- Os atalhos deixaram de aparecer após reinicialização.

- Um antivírus atualizado não detecta mais amostras na unidade.

- Os ficheiros essenciais abrem corretamente e sem executar scripts desconhecidos.

- A unidade não tenta iniciar processos suspeitos quando conectada.

Glossário de uma linha

- Worm: programa que se replica e se propaga automaticamente.

- Autorun: mecanismo que executa ficheiros automaticamente ao conectar dispositivos.

- C&C: servidor de comando e controlo usado por atacantes.

Quando pedir ajuda profissional

- Se houver perda de dados críticos ou comportamento persistente após os passos.

- Se for detectado código desconhecido com privilégios de sistema.

- Se o dispositivo for usado em ambiente corporativo com dados sensíveis.

Resumo final

Seguindo os quatro métodos (Autorun Exterminator, Malwarebytes, comando attrib e USBFix) você remove a maioria das variantes do vírus de atalho. Combine restauração de atributos com uma varredura completa e boas práticas de backup. Se a infecção persistir, isole o dispositivo e procure suporte profissional.

Importante: não invente números nem utilize ferramentas de fontes não confiáveis; prefira sempre os sites oficiais dos fornecedores.

Se precisar, posso preparar um checklist imprimível em PDF ou um fluxo de resposta (Mermaid) para uso em ambiente corporativo.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android