Proteja uma pasta com senha no Windows sem software adicional

Introdução

Este artigo ensina um truque rápido usando apenas o Prompt de Comando do Windows e um arquivo em lote (.bat) para proteger o acesso a uma pasta na mesma pasta onde o .bat está localizado. É útil para ocultar arquivos de olhos curiosos em PCs pessoais, sem instalar software adicional.

Importante: este método não criptografa dados. Ele apenas renomeia e aplica atributos de oculto/sistema. Usuários avançados, administradores do sistema ou malware podem recuperar os arquivos se souberem o que procurar.

O que este método faz

- Cria uma pasta chamada “Private” (se não existir).

- Quando você executa o .bat e escolhe bloquear, a pasta é renomeada para “TWlock” e recebe atributos de sistema e oculto.

- Para desbloquear, o script pede uma senha. Se a senha corresponder àquela inserida no script, ele remove os atributos e renomeia de volta para “Private”.

Pré-requisitos

- Windows 7, 8.1 ou 10 (funciona em outros Windows, mas testado nestas versões).

- Editor de texto simples (Bloco de Notas serve).

- Permissão para executar scripts na pasta (usuário padrão normalmente consegue).

Script em lote (copie para um arquivo .bat)

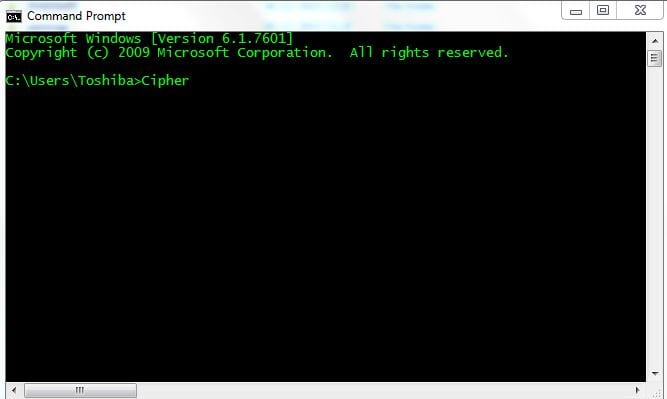

Cole o código abaixo em um editor de texto e salve com a extensão .bat (por exemplo: Cipher.bat). Substitua SuaSenha pela senha desejada (sem aspas).

@echo off

cls

echo www.techworm.net

title Folder Private

if EXIST TWlock goto UNLOCK

if NOT EXIST Private goto MDLOCKER

:CONFIRM

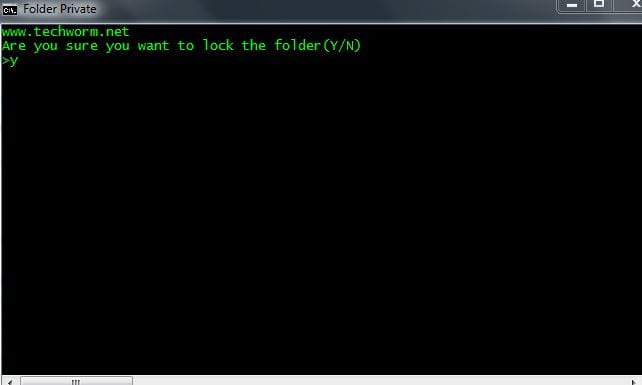

echo Tem certeza de que deseja bloquear a pasta (Y/N)?

set /p "cho=>"

if %cho%==Y goto LOCK

if %cho%==y goto LOCK

if %cho%==n goto END

if %cho%==N goto END

echo Opcao invalida.

goto CONFIRM

:LOCK

ren Private TWlock

attrib +h +s TWlock

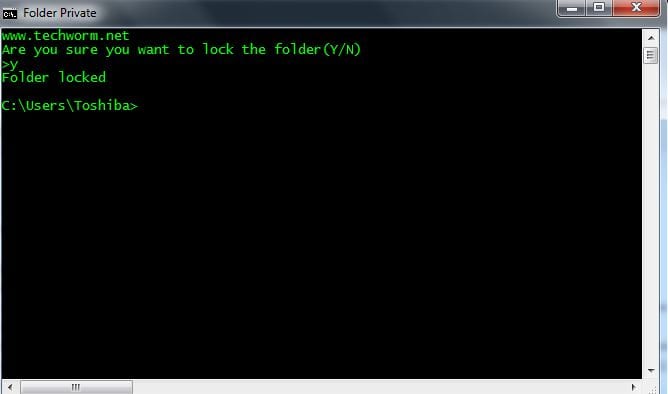

echo Pasta bloqueada

goto End

:UNLOCK

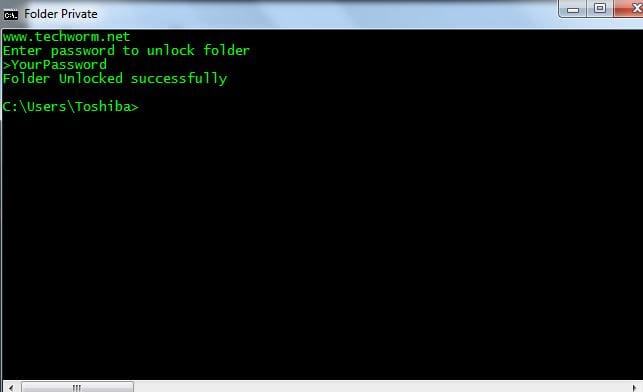

echo Digite a senha para desbloquear a pasta

set /p "pass=>"

if %pass%==SuaSenha goto Decrypt

goto FAIL

:Decrypt

attrib -h -s TWlock

ren TWlock Private

echo Pasta desbloqueada com sucesso

goto End

:FAIL

echo Senha invalida

goto End

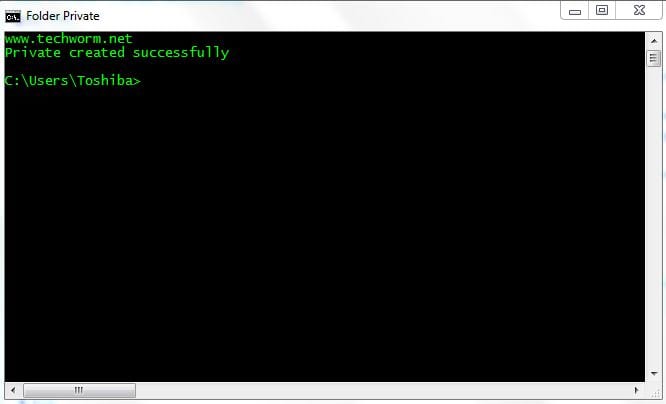

:MDLOCKER

md Private

echo Pasta Private criada com sucesso

goto End

:EndNota técnica: use aspas retas (“), não aspas tipográficas. O comando set /p “var=>” mostra ‘=>’ como prompt e armazena a entrada.

Como usar passo a passo

- Abra o Bloco de Notas.

- Cole o script acima.

- Substitua SuaSenha pela senha que deseja usar.

- Salve como Cipher.bat (certifique-se de que a extensão seja .bat e não .txt).

- Coloque o arquivo .bat na pasta onde quer guardar seus arquivos. Ao abrir o .bat pela primeira vez, ele cria a pasta “Private”.

- Coloque seus arquivos dentro da pasta “Private”.

- Execute Cipher.bat no Prompt de Comando (recomendado) ou clicando duas vezes. Escolha Y para bloquear.

- A pasta será renomeada e ocultada.

- Para abrir, execute Cipher.bat novamente e insira a senha.

Explicação linha a linha (mini-metodologia)

- @echo off: evita que os comandos sejam exibidos.

- cls: limpa a tela.

- if EXIST TWlock goto UNLOCK: se a pasta ocultada existir, vai para desbloqueio.

- attrib +h +s: adiciona atributos de oculto e sistema (torna a pasta menos visível no Explorer padrão).

- ren: renomeia a pasta.

- set /p: lê a entrada do usuário.

- if %pass%==SuaSenha: comparação direta da senha inserida com a escrita no arquivo.

Resumo: o script usa lógica condicional simples e atributos de sistema para ocultar a pasta — é uma proteção por obscuridade.

Vantagens e limitações (quando falha)

Vantagens:

- Simples e sem programas adicionais.

- Rápido para proteger arquivos em um computador pessoal.

Limitações / quando falha:

- Não é criptografia: qualquer pessoa com acesso administrativo ou conhecimento técnico pode reverter os atributos ou abrir o Explorer para mostrar arquivos ocultos/sistema.

- A senha fica em texto claro dentro do .bat — se alguém abrir o arquivo, verá a senha.

- Malware ou acessos remotos podem ignorar essa proteção.

- Não substitui backup ou controle de versões.

Alternativas mais seguras

- BitLocker (Windows Pro/Enterprise): criptografa volumes inteiros.

- EFS (Encrypting File System): criptografia por arquivo no NTFS (requer gestão de chaves).

- VeraCrypt: contêineres criptografados multiplataforma.

- 7-Zip: criar um arquivo .7z com criptografia AES-256 (bom para arquivos individuais).

Escolha BitLocker ou VeraCrypt para proteção séria. Use o método .bat apenas para privacidade casual.

Dicas de segurança e hardening

- Não deixe o arquivo .bat no mesmo local que você quer proteger; renomeie e mova para outra pasta segura.

- Remova a extensão visível no Explorer (opção) para dificultar a edição casual do .bat.

- Faça backup dos arquivos importantes em mídia ou nuvem criptografada.

- Use uma senha forte e altere regularmente.

- Considere controle de contas e políticas de usuário se for um ambiente com múltiplos usuários.

Checklist rápido (para usuário)

- Criei Cipher.bat com a senha alterada.

- Salvei o .bat na pasta onde desejo gerenciar a pasta Private.

- Testei bloquear e desbloquear com a senha.

- Criei backup dos arquivos importantes.

- Considerei alternativa criptografada se os dados forem sensíveis.

Critérios de aceitação

- Ao executar o .bat pela primeira vez, a pasta “Private” é criada.

- Ao escolher bloquear, a pasta é renomeada para “TWlock” e fica oculta.

- Ao executar novamente e informar a senha correta, a pasta volta a ser “Private” e visível.

- Inserir senha errada deixa a pasta bloqueada e mostra mensagem de erro.

Perguntas frequentes rápidas

P: Alguém pode ver meus arquivos se eu usar este método? R: Sim — é fácil para quem sabe mostrar arquivos ocultos ou abrir o arquivo .bat para ver a senha.

P: Posso usar este método em uma unidade externa? R: Sim, funciona, mas a proteção continua fraca comparada a criptografia.

P: Posso automatizar com atalho protegido por senha? R: O .bat já pede senha no Prompt; não há proteção adicional no atalho.

Conclusão

Este método é útil para privacidade básica e para usuários que não querem instalar programas. Para dados sensíveis, prefira soluções que realmente criptografem os dados (BitLocker, VeraCrypt, EFS, 7-Zip). Sempre mantenha backups e não confie apenas em obscuridade.

Resumo final: script .bat = privacidade leve; alternativas criptográficas = segurança real.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android