Como apagar arquivos e pastas no Mac com segurança usando BitRaser File Eraser

Por que “apagar” não significa apagar de verdade

Apagar um arquivo e esvaziar a Lixeira remove apenas os ponteiros para os dados; os bits permanecem no disco até serem sobrescritos. Ferramentas gratuitas de recuperação conseguem restaurar arquivos desse estado lógico. Em SSDs modernos, o comportamento varia, mas confiar só no comando de exclusão é arriscado quando você precisa garantir confidencialidade, conformidade ou preparar um dispositivo para venda ou doação.

Definição rápida: sobrescrever — escrever novos dados sobre áreas do disco que continham arquivos, tornando a recuperação prática praticamente impossível.

Solução recomendada

Recomendamos um utilitário profissional de apagamento que implemente padrões globais de sobrescrita (por exemplo, NIST 800 Clear ou padrões DoD). Este artigo detalha o uso do BitRaser File Eraser Mac para apagar arquivos, pastas, espaço livre e rastros de uso, além de gerar relatórios de apagamento.

Como apagar arquivos e pastas usando BitRaser File Eraser Mac

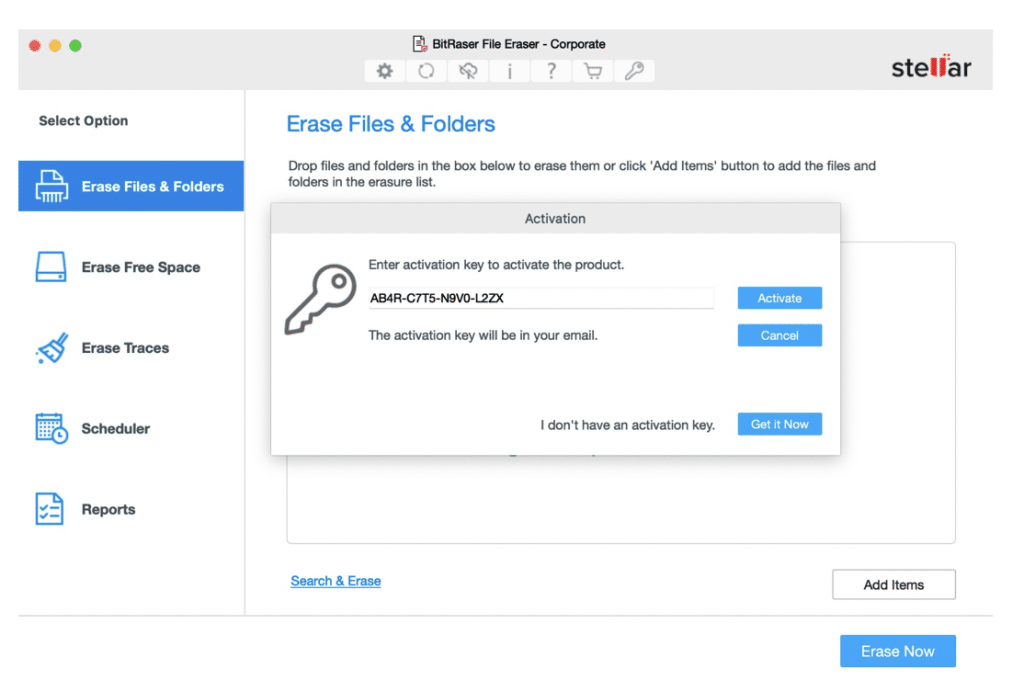

Antes de começar, instale o software e tenha em mãos a chave de ativação recebida por e-mail.

Passo 1 — Ativar o aplicativo

- Abra o BitRaser File Eraser e clique no ícone de chave de ativação.

- Insira a chave de ativação fornecida por e-mail e clique em “Ativar”.

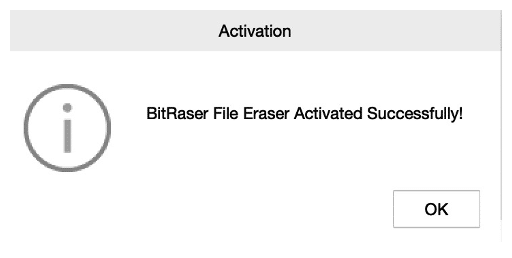

- Você verá a mensagem de confirmação de ativação; clique em OK.

Important: em Macs com chip M1 ou M2, o aplicativo precisa de Acesso Total ao Disco para realizar apagamentos em volumes protegidos pelo sistema. Veja como conceder essa permissão a seguir.

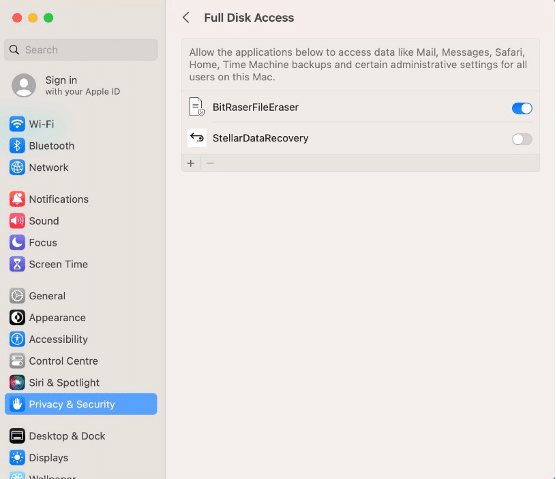

Passo 2 — Conceder Acesso Total ao Disco (M1/M2)

- Abra Ajustes do Sistema e acesse a aba Privacidade e Segurança.

- Selecione Acesso Total ao Disco.

- Marque a aplicação BitRaser File Eraser para conceder permissão.

- Reinicie o aplicativo BitRaser para que a permissão passe a valer.

Notas importantes: quando o sistema solicitar senha de administrador para alterar essas configurações, forneça-a apenas se confiar na origem do software e na chave de licença. Manter um registro de quem concedeu a permissão é uma boa prática de governança.

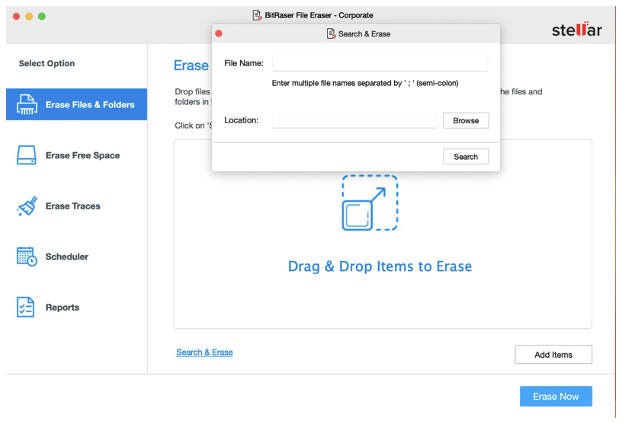

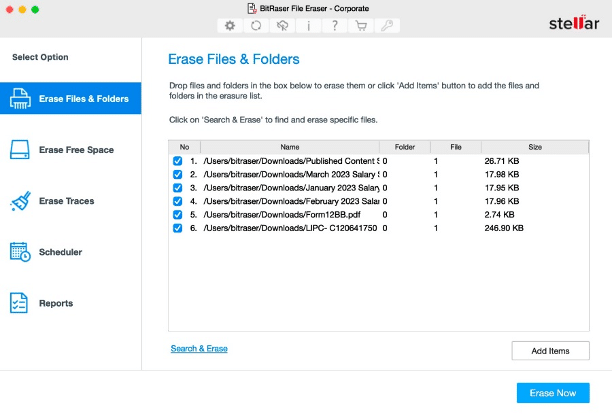

Passo 3 — Selecionar arquivos e iniciar apagamento

- Arraste e solte arquivos ou pastas diretamente na janela do BitRaser, ou use a busca por nome/localização para adicioná-los individualmente.

- Confira a lista — revise duas vezes antes de prosseguir.

- Clique em Apagar Agora.

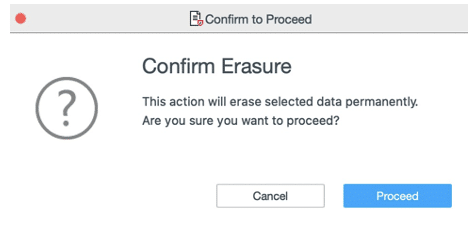

- Confirme quando o alerta de Confirmar Apagamento aparecer e clique em Prosseguir.

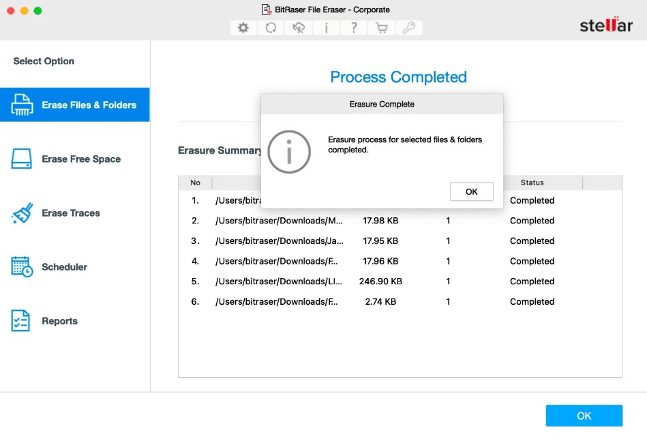

O processo mostra o progresso e, ao terminar, os itens selecionados estarão sobrescritos e inacessíveis por ferramentas de recuperação convencionais.

Passo 4 — Gerar e salvar relatórios de apagamento

Após a conclusão, o BitRaser gera um relatório de apagamento que documenta o que foi removido, quando e com qual método de sobrescrita. Esse relatório é útil como prova documental em auditorias e processos de conformidade.

Você pode exportar o relatório localmente ou sincronizá-lo com o BitRaser Cloud Console (requer credenciais de cloud fornecidas na compra).

Recursos adicionais do BitRaser File Eraser

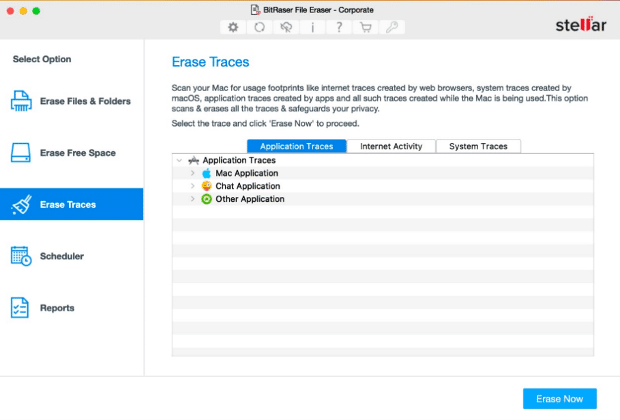

- Apagar Rastros: remove rastros de atividades do sistema, histórico de navegadores, cookies, arquivos temporários e vestígios de aplicativos, reduzindo a superfície de exposição de dados residuais.

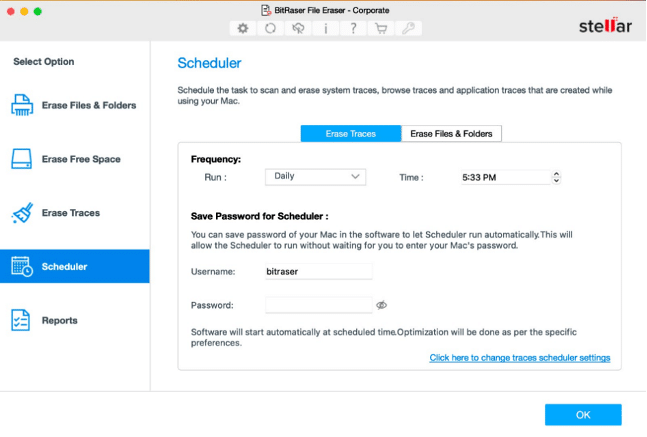

- Agendador: automatize apagamentos regulares (diário, semanal, mensal) de arquivos ou rastros, com opção de salvar credenciais para execução automática.

- Relatórios centralizados: integração com console na nuvem para arquivamento e auditoria.

Quando este método pode falhar ou ser insuficiente

- SSDs com tecnologias internas de nivelamento de desgaste: em alguns cenários, certas áreas físicas podem não ser diretamente sobrescritas pelo software devido a mapeamentos internos do SSD. Ainda assim, ferramentas como BitRaser aplicam procedimentos recomendados para reduzir risco de recuperação.

- Volumes criptografados com chaves desconhecidas: se o volume for criptografado e você não tiver a chave, a questão muda para controle de acesso — conservar ou destruir chaves pode ser prioritário.

- Backups externos: arquivos podem persistir em cópias de Time Machine, drives externos ou serviços de nuvem. Verifique todas as cópias antes de concluir que os dados foram eliminados.

Alternativas e complementaridades

- FileVault (criptografia de disco): garante que os dados no disco estejam cifrados em repouso — útil como camada adicional, mas não substitui o apagamento seguro quando o objetivo é remover dados antes de transferência do dispositivo.

- Wipe de firmware/ATA Secure Erase: algumas unidades suportam comandos ATA Secure Erase; isso é um procedimento de baixo nível e precisa ser usado conforme o fabricante.

- Destruição física: quando o hardware não será mais reutilizado e contém dados extremamente sensíveis, a destruição física certificada continua sendo a alternativa mais definitiva.

Mini-metodologia para apagar com segurança (passos padronizados)

- Inventário: identifique todos os dados e locais onde possam existir cópias (discos, backups, nuvem).

- Isolamento: desative sincronizações e desconecte backups automáticos temporariamente.

- Criptografia: se possível, ative FileVault; se já estiver ativa e você tiver a chave, considere destruir a chave como etapa adicional.

- Apagamento: use BitRaser para sobrescrever arquivos, espaço livre e rastros.

- Verificação: gere e armazene relatórios de apagamento; tente uma recuperação de teste em um ambiente controlado se necessário.

- Registro: arquive relatórios para auditoria e conformidade; documente quem realizou o procedimento e quando.

Checklist de verificação rápida

Para Usuário individual:

- Backup dos arquivos que deseja manter

- Desconectar contas de nuvem e desautorizar serviços

- Conceder Acesso Total ao Disco (se aplicável)

- Executar apagamento e salvar relatório

Para Administrador de TI:

- Inventariar dispositivos e políticas de retenção

- Configurar Agendador para rotinas recorrentes

- Armazenar relatórios no repositório de conformidade

- Registrar cadeia de custódia e assinaturas responsáveis

Critérios de aceitação

- Arquivos e pastas listados não aparecem mais no sistema e não podem ser recuperados por ferramentas populares de recuperação.

- Relatório de apagamento foi gerado, assinado digitalmente (quando disponível) e arquivado.

- Todas as cópias conhecidas (backups, discos externos, nuvem) foram tratadas conforme política.

Segurança e privacidade — boas práticas

- Baixe o instalador somente de fontes oficiais. Verifique assinaturas digitais quando possível.

- Não compartilhe a chave de ativação publicamente. Mantenha logs de acesso e uso do software.

- Para conformidade com requisitos legais (por exemplo, políticas internas ou leis locais de proteção de dados), consulte o departamento jurídico ou de compliance antes de destruir ativos sensíveis.

Solução de problemas comuns

- O botão Apagar está desabilitado: verifique permissões e se a aplicação tem Acesso Total ao Disco; reinicie o app após ajustar permissões.

- Arquivos reaparecem em backup: identifique e limpe cópias em Time Machine, drives externos e serviços de nuvem.

- Falha ao gerar relatório na nuvem: confirme credenciais do BitRaser Cloud Console e conectividade de rede; exporte o relatório localmente como alternativa.

Glossário (uma linha cada)

- Sobrescrita: processo de escrever novos dados sobre áreas anteriormente usadas por outros arquivos.

- Full Disk Access / Acesso Total ao Disco: permissão do macOS que permite a um app ler e gravar em todo o disco.

- Relatório de apagamento: documento que registra o que foi apagado, quando e como.

Resumo final

Apagar arquivos no Mac requer mais do que mover itens para a Lixeira. Ferramentas profissionais como o BitRaser File Eraser aplicam padrões de sobrescrita, removem rastros de atividade e produzem relatórios para comprovar o apagamento. Para Macs com chip M1/M2, conceda Acesso Total ao Disco e reinicie o aplicativo antes de iniciar. Combine apagamento seguro com boas práticas de inventário, backups e gerenciamento de chaves para reduzir riscos.

Importante: revise e trate todas as cópias e backups conhecidas antes de considerar um dispositivo livre de dados sensíveis.

Resumo rápido de ação: inventário → isolar backups → conceder permissões → apagar com BitRaser → salvar relatório → arquivar prova de conformidade.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android