Como ativar a autenticação de dois fatores no Buffer

Por que usar autenticação de dois fatores

A autenticação de dois fatores adiciona uma segunda camada de proteção além da senha. Mesmo que alguém descubra sua senha, ele ainda precisará do segundo código — normalmente gerado por um app no seu celular ou recebido por SMS. Em poucas palavras: 2FA reduz muito o vetor mais comum de invasões por credenciais comprometidas.

Nota: “2FA” é a sigla para autenticação de dois fatores.

Resumo rápido (o que você vai precisar)

- Conta Buffer com acesso de administrador ou usuário.

- Um telefone com SMS ativo OU o app Google Authenticator (iOS/Android).

- Um local seguro para anotar o código de recuperação (por exemplo, um gerenciador de senhas).

Passo a passo para ativar no Buffer

Faça login na sua conta Buffer.

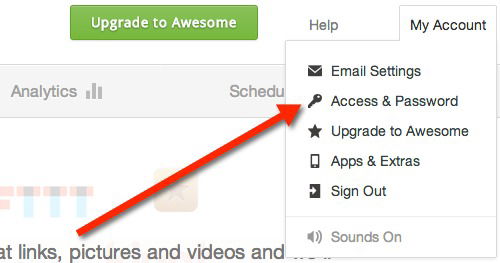

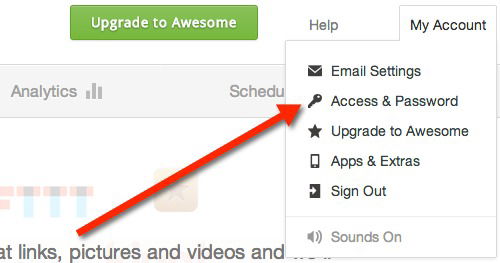

Clique em “Minha Conta” no canto superior direito e depois em “Acesso e Senhas”.

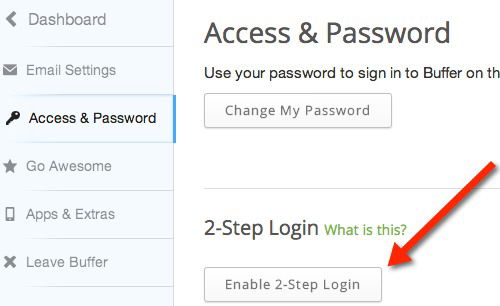

- Na página seguinte, clique no botão “Ativar login em 2 etapas”; será necessário digitar sua senha para continuar.

Escolha como deseja receber os códigos de segurança: via SMS ou pelo app Google Authenticator (iOS e Android).

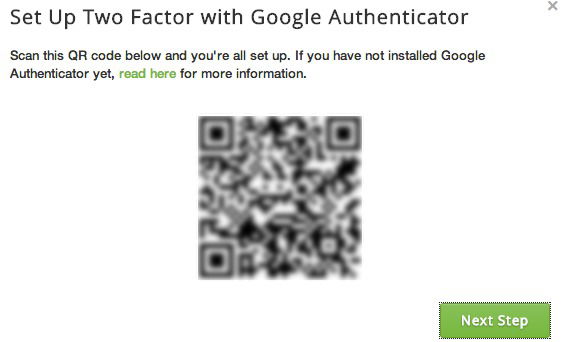

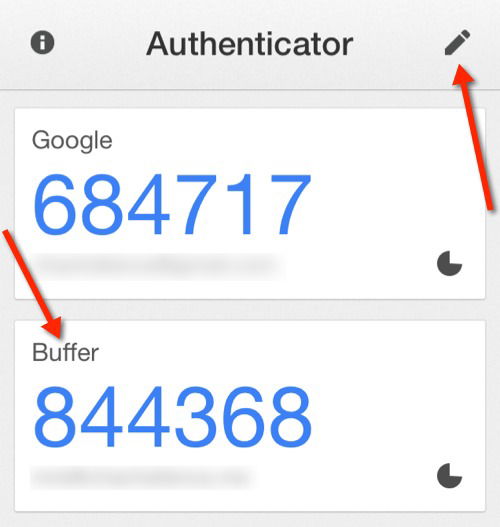

Se optar pelo Google Authenticator, abra o app e escaneie o QR code mostrado na tela do Buffer (no app: tocar no ícone de lápis → tocar no + → escolher escanear código de barras).

- Confirme a configuração inserindo o código temporário exibido no Google Authenticator (ou o código recebido por SMS se escolheu essa opção).

- Você será solicitado a cadastrar um número de telefone de backup. Esse número recebe códigos caso você perca o acesso ao app autenticador. Aguarde a mensagem SMS de confirmação e insira o código.

Importante: números VoIP ou serviços alternativos podem funcionar, mas alguns provedores de 2FA bloqueiam determinados números. Teste o número de backup antes de depender somente dele.

- O Buffer exibirá um código de recuperação único. Anote-o e guarde em lugar seguro — um gerenciador de senhas é uma boa opção. Esse código permite recuperar o acesso se você perder o telefone.

Após completar estes passos, a seção “2-Step Login” mostrará que o recurso está ativo, o método escolhido e o número de backup. Você também receberá um e-mail confirmando a ativação.

Boas práticas e recomendações

- Prefira apps autenticadores (Google Authenticator, Authy, Microsoft Authenticator) em vez de SMS quando possível. Apps são menos suscetíveis a interceptação via SIM swap.

- Guarde o código de recuperação em um gerenciador de senhas ou cofre físico.

- Ative 2FA para todas as contas sensíveis: e-mail, gerenciadores de senha, plataformas de anúncios, serviços bancários.

- Não compartilhe códigos de 2FA por e-mail ou chat não seguro.

Quando a autenticação de dois fatores pode falhar

- Perda do telefone sem código de recuperação: se você não guardou o código, o processo de recuperação pode ser longo e exigir suporte do provedor.

- SIM swap: ataque onde o invasor transfere seu número para outro chip. Por isso, prefira apps autenticadores ou chaves de segurança físicas.

- Dependência de um único método: usar apenas SMS cria um ponto único de falha.

Abordagens alternativas e complementares

- Chaves de segurança (FIDO2 / U2F): dispositivos físicos como YubiKey oferecem proteção superior para contas compatíveis.

- Biometria: quando disponível e combinada com 2FA, traz conveniência e segurança adicional.

- Senhas fortes e únicas: 2FA não substitui uma senha forte; use ambas.

Modelo mental rápido para decidir método

- Confidencialidade alta e riscos de SIM swap → chave de segurança ou app autenticador.

- Precisa de simplicidade para muitos usuários → SMS (aceite o risco maior).

- Equipes com vários acessos → combinar app autenticador + políticas internas para recuperação segura.

Mini-metodologia de implementação para equipes

- Inventário: liste contas Buffer e quem tem acesso.

- Política: definir método mínimo (ex.: app autenticador obrigatório para administradores).

- Treinamento: explicar processo e como guardar códigos de recuperação.

- Teste: simular perda de acesso para validar runbook.

- Auditoria: revisar acessos trimestralmente.

Lista de verificação por função

- Administrador

- Ativar 2FA e configurar número de backup.

- Exigir 2FA para membros da equipe.

- Guardar códigos de recuperação em cofre seguro.

- Gerente de redes sociais

- Configurar Google Authenticator no dispositivo pessoal.

- Confirmar que há um canal de recuperação aprovado.

- Não usar contas compartilhadas com a mesma senha.

- Usuário final

- Ativar 2FA e anotar o código de recuperação.

- Não compartilhar códigos.

Runbook rápido para perda de telefone

- Tentar usar o código de recuperação salvo.

- Se sem código, acessar e-mail associado para instruções do Buffer (se aplicável).

- Contatar suporte do Buffer com prova de identidade e explicar situação.

- Enquanto isso, revogar sessões ativas em outros dispositivos e alterar senhas críticas.

Privacidade e conformidade GDPR

- Dados usados no processo: número de telefone e, se usar app autenticador, uma chave temporária gerada localmente no dispositivo.

- Minimize dados: use número de backup apenas quando necessário e mantenha políticas internas de retenção.

- Em ambientes regulados, documente a justificativa de uso e a base legal para processamento (ex.: segurança da conta).

Glossário rápido

- 2FA: Autenticação de dois fatores.

- OTP: Senha única (One-Time Password), código temporário enviado por SMS ou gerado por apps.

- QR code: Código bidimensional usado para transferir a chave de 2FA para um app autenticador.

Comparação prática de métodos

- SMS: Simples, menos seguro, suscetível a SIM swap.

- App autenticador: Mais seguro, depende do dispositivo físico.

- Chave física: Máxima segurança, exige suporte do serviço e hardware adicional.

Decisão rápida (fluxo)

flowchart TD

A[Precisa ativar 2FA] --> B{Você tem chave de segurança?}

B -- Sim --> C[Use chave física]

B -- Não --> D{Quer simplicidade para equipe?}

D -- Sim --> E[SMS com backup e políticas]

D -- Não --> F[App autenticador + código de recuperação]Exceções e quando rever a política

- Existe risco local elevado de SIM swap ou engenharia social: migrar imediatamente para app autenticador ou chave física.

- Usuários sem smartphone: planejar exceções com controles compensatórios, como chaves físicas ou acesso mediado por admins.

Finalizando

Ativar a autenticação de dois fatores no Buffer é um passo rápido e de grande impacto para a segurança das suas contas. Para equipes, combine 2FA com políticas claras de recuperação e revisão periódica de acessos.

Resumo: ative 2FA, prefira apps autenticadores, guarde o código de recuperação em um cofre seguro e teste o processo de recuperação antes de depender dele.

Materiais semelhantes

Instalar e usar Podman no Debian 11

Apt‑pinning no Debian: guia prático

Injete FSR 4 com OptiScaler em qualquer jogo

DansGuardian e Squid com NTLM no Debian Etch

Corrigir erro de instalação no Android