Le migliori app di messaggistica sicura: Signal, Threema e Element

Importante: «sicuro» dipende dal tuo modello di minaccia — leggi la sezione sul modello di minaccia più avanti per capire quale app si adatta meglio alle tue esigenze.

Perché la privacy oggi conta

Viviamo in un mondo iperconnesso dove messaggi, chiamate, foto e documenti transitano attraverso servizi che spesso raccolgono dati per monetizzare o che possono essere soggetti a richieste legali. Le app di messaggistica tradizionali possono conservare contenuti o metadati che rivelano relazioni, abitudini e luoghi. Scegliere un servizio progettato per la privacy significa ridurre la superficie di attacco, minimizzare le informazioni raccolte e, quando possibile, avere il controllo su dove risiedono i dati.

Cosa rende un’app di messaggistica davvero sicura

- Crittografia end-to-end (E2EE): la forma di cifratura in cui solo mittente e destinatario possono leggere il contenuto. Definizione rapida: E2EE cripta il messaggio sul dispositivo del mittente e lo decripta solo sul dispositivo del destinatario.

- Minimizzazione dei metadati: un’app sicura raccoglie il minor numero possibile di informazioni su chi comunica, quando e con chi.

- Codice open-source e audit indipendenti: aumentano la trasparenza e la fiducia.

- Modello di business non basato sulla pubblicità o sulla vendita dei dati.

- Funzionalità complementari: messaggi a scomparsa, protezione da screenshot, verifiche d’identità, blur dei volti nelle foto.

Nota: nessuna singola caratteristica garantisce sicurezza assoluta — è la combinazione e la gestione del servizio che conta.

Modello di minaccia: a chi ti vuoi proteggere?

Scegliere l’app giusta dipende da chi è il tuo avversario:

- Minaccia locale: amici curiosi, persone che accedono fisicamente al tuo telefono. Contromisure: blocco schermo, crittografia del dispositivo, messaggi a scomparsa.

- Hacker o criminali informatici: attacchi tecnici, account compromessi. Contromisure: E2EE, autenticazione a più fattori, aggiornamenti regolari.

- Aziende che monetizzano i dati: raccolta di metadati e profilazione. Contromisure: app che minimizzano i metadati e non vendono dati.

- Stati o forze dell’ordine: richieste legali, sorveglianza su larga scala. Contromisure: minimizzazione dei metadati, hosting in giurisdizioni favorevoli, possibilità di hosting privato.

Confronto rapido (qualitativo)

| Caratteristica | Signal | Threema | Element |

|---|---|---|---|

| Crittografia end-to-end | Sì (Signal Protocol) | Sì | Sì (Matrix/Olm/Megolm) |

| Open-source completo | Sì (client e server) | Client open-source, server non completamente pubblicato | Sì (client e server Matrix) |

| Richiede numero di telefono | Sì | No | No (puoi usare username o server) |

| Minimizzazione metadati | Alta | Molto alta | Dipende dal server |

| Hosting proprio | No (ma client open-source) | Sì, opzioni self-host | Sì, homeserver proprio |

| Ideale per | Utenti generici | Utenti che vogliono anonimato e aziende | Organizzazioni, comunità, collaborazione |

3. Signal

Signal è spesso considerata l’app più sicura per l’uso personale. Usa il Signal Protocol per E2EE: ogni messaggio, chiamata voce/video, foto o file è cifrato. Il progetto è open-source e finanziato da donazioni e fondazioni, non da pubblicità, quindi non incentiva la raccolta di dati.

Punti chiave su Signal:

- Requisiti d’iscrizione: numero di telefono (nessuna email richiesta).

- Metadati trattenuti: molto pochi — tipicamente solo la data/ora dell’ultimo collegamento (informazioni minime).

- Funzionalità di privacy: messaggi che scompaiono, protezione da screenshot su Android (Screen Security), blur dei volti, verifica delle chiavi dei contatti.

- Usabilità: interfaccia pulita e intuitiva, adatta a utenti non tecnici.

Pro e contro:

- Pro: massima semplicità, forte privacy out-of-the-box, auditing trasparente.

- Contro: dipendenza dal numero di telefono; meno adatta se cerchi anonimato totale o gestione multi-server.

Quando scegliere Signal

- Sei un utente privato che vuole la massima privacy con la minima complessità.

- Hai bisogno di chiamate audio/video sicure oltre ai messaggi.

Quando Signal potrebbe non bastare

- Se non vuoi usare un numero di telefono per identificarti.

- Se vuoi ospitare il servizio su una tua infrastruttura con controllo completo dei metadati.

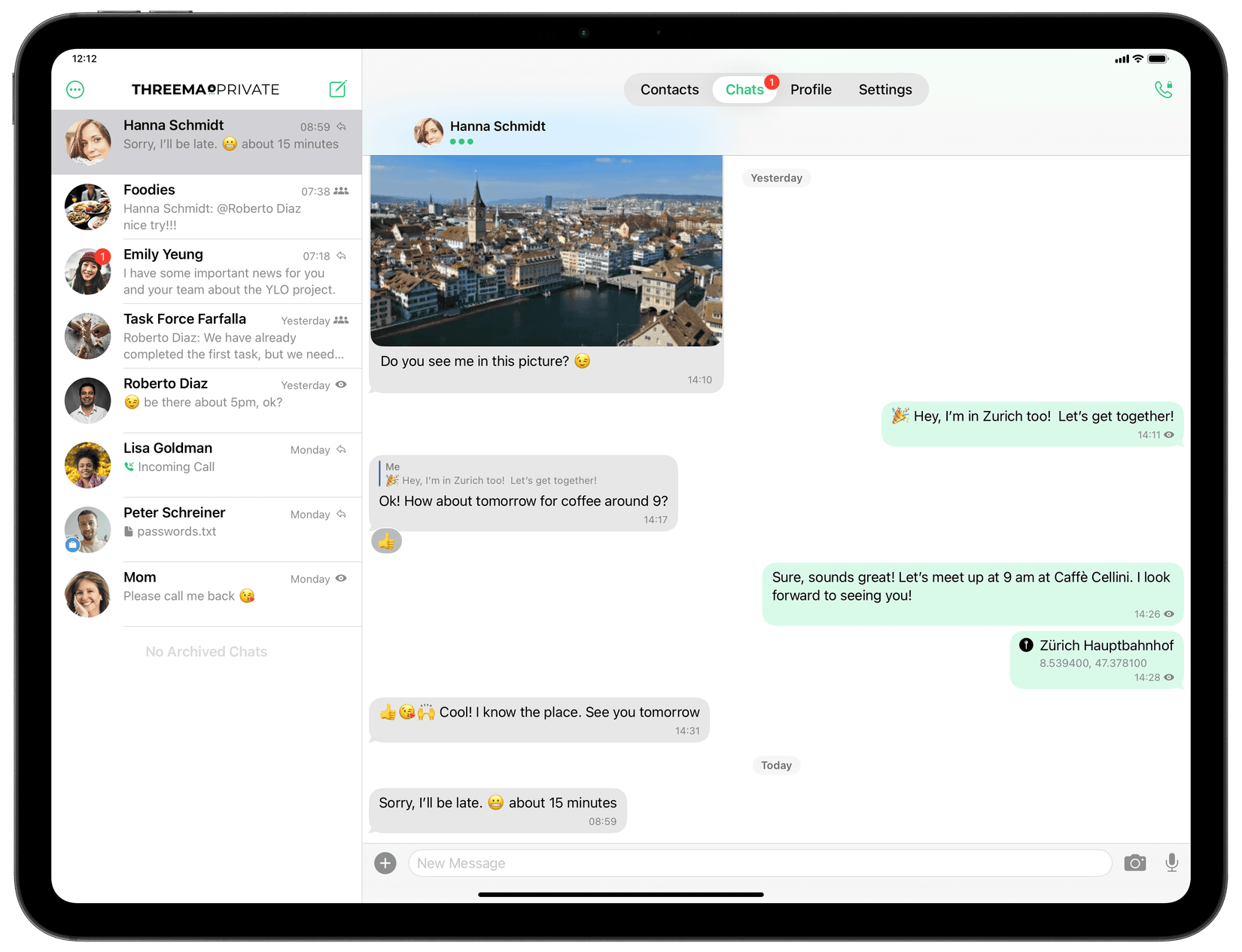

2. Threema

Threema è l’app a pagamento nella lista. Il suo modello di business si basa sulle vendite e non su pubblicità: questo riduce il motivo per cui raccogliere dati utente. Threema è con sede in Svizzera, con leggi sulla privacy tra le più rigorose.

Punti chiave su Threema:

- Requisiti d’iscrizione: non richiede numero di telefono né email. Ricevi un ID Threema casuale.

- Metadati trattenuti: minimizzati; messaggi eliminati dal server dopo la consegna.

- Funzionalità aziendali: conformità GDPR, poll integrati, chat di gruppo anonime, opzioni di hosting e API per le aziende.

- Modello di pagamento: costo una tantum per utenti personali; tier aziendali con abbonamenti per funzionalità avanzate.

Pro e contro:

- Pro: anonimato possibile, forte attenzione alla minimizzazione dei dati, adatto anche alle organizzazioni.

- Contro: non è interamente gratuito e l’ecosistema è meno diffuso rispetto a Signal o app mainstream.

Quando scegliere Threema

- Vuoi anonimato reale senza fornire email o numero.

- Sei un’azienda che desidera un servizio a pagamento con garanzie di privacy e supporto.

Quando Threema potrebbe non bastare

- Se cerchi massima interoperabilità con altri servizi.

- Se preferisci una soluzione completamente gratuita.

1. Element

Element si basa sul protocollo Matrix ed è pensata per chi desidera controllo, interoperabilità e collaborazione. A differenza di Signal e Threema, Element ti permette di scegliere dove ospitare i dati: puoi usare il servizio ufficiale, un provider terzo oppure installare un homeserver sul tuo server.

Punti chiave su Element:

- Architettura: decentralizzata tramite Matrix; supporta bridging verso altre piattaforme.

- Crittografia: E2EE per le stanze private (protocollo Olm/Megolm); attenzione alle stanze pubbliche e ai bridge.

- Funzionalità: stanze persistenti, thread, poll, integrazioni per app aziendali, hosting gestito per imprese.

- Controllo dati: se ospiti il tuo homeserver, controlli i metadati e i registri.

Pro e contro:

- Pro: massimo controllo e interoperabilità, adatto a team e comunità grandi.

- Contro: complessità di gestione; sicurezza dei metadati dipende dall’operatore del server.

Quando scegliere Element

- Vuoi ospitare il servizio su infrastruttura propria o affidabile.

- Hai bisogno di stanze persistenti, integrazioni e strumenti di collaborazione.

Quando Element potrebbe non bastare

- Se cerchi privacy semplice e minimale senza configurazioni.

- Se non vuoi pensare a chi gestisce il server (se non lo ospiti tu stesso).

Playbook di migrazione: come spostare i tuoi contatti e conversazioni

- Valuta le esigenze: chi vuoi proteggere, quali conversazioni devono essere migrate, quali integrazioni ti servono.

- Scegli l’app più adatta al tuo modello di minaccia.

- Comunica ai contatti chiave il cambio e il periodo di transizione.

- Installa e configura l’app: verifica identità delle chiavi quando possibile.

- Abilita le impostazioni di privacy (messaggi a scomparsa, protezione screenshot, crittografia delle backup locali).

- Esegui un test con un contatto fidato: scambia messaggi, prova chiamate e file.

- Disattiva lentamente il vecchio servizio o mantienilo solo per contatti che non vogliono cambiare.

- Per organizzazioni: prepara un piano di rollout, training e policy interne.

Checklist per ruoli diversi

Utente medio

- Installa e verifica numero/ID

- Abilita messaggi effimeri

- Usa codice di sblocco e autenticazione del dispositivo

Giornalista/attivista

- Evita backup cloud non cifrati

- Usa PIN/Password di accesso forte

- Considera l’uso di SIM monouso o numeri non riconducibili

Amministratore IT aziendale

- Valuta opzioni di hosting e conformità (GDPR)

- Prepara criteri di retention e backup cifrati

- Implementa SSO o autenticazione forte dove possibile

Rischi e mitigazioni

Rischio: account compromesso via SIM swap o phishing

- Mitigazione: usa autenticazione a due fattori, evita SMS per 2FA critico, monitora accessi sospetti

Rischio: esposizione dei metadati

- Mitigazione: scegli app che minimizzano i metadati, usa hosting proprio per dati sensibili

Rischio: bridge o stanze pubbliche non cifrate (Element)

- Mitigazione: verifica lo stato di cifratura prima di condividere informazioni sensibili

Linee guida rapide per la sicurezza dell’account

- Aggiorna le app regolarmente.

- Verifica le chiavi dei contatti quando possibile.

- Non inviare informazioni sensibili su stanze non cifrate.

- Usa l’opzione di blocco schermo e l’autenticazione biometrica con attenzione.

Quando queste app non sono la soluzione

- Se il tuo avversario ha accesso fisico continuo al tuo dispositivo senza restrizioni, la sola crittografia dell’app non è sufficiente: la sicurezza fisica del dispositivo e la cifratura del filesystem sono essenziali.

- Se hai bisogno di anonimato totale in ambienti ostili, considera strumenti aggiuntivi (rete Tor, SIM prepagate non rintracciabili, dispositivi dedicati).

Domande frequenti brevi

- Posso usare due app contemporaneamente? Sì, molti usano Signal per contatti privati e Element per lavoro.

- Devo eliminare WhatsApp? Dipende dal tuo modello di minaccia; WhatsApp usa E2EE ma è gestita da una grande azienda che potrebbe raccogliere metadati.

- Gli archivi locali sono sicuri? Solo se sono cifrati e protetti da password.

Glossario in una riga

- Crittografia end-to-end: cifratura che impedisce a chiunque tranne i destinatari di leggere i messaggi.

- Metadati: dati che descrivono la comunicazione (chi, quando, durata) ma non il contenuto.

- Homeserver: server che ospita il tuo account e i messaggi (Element/Matrix).

Mini metodologia per scegliere un’app

- Definisci il tuo avversario.

- Identifica le informazioni che devi proteggere.

- Scegli in base a: E2EE, minimizzazione metadati, controllo hosting, usabilità.

- Testa con contatti reali e rivedi l’adozione dopo 30 giorni.

Breve piano di risposta a incidente

- Revoca e rigenera chiavi (quando possibile).

- Disconnetti sessioni attive.

- Contatta i contatti a rischio e consiglia di verificare le chiavi.

- Se hai dati aziendali esposti, attiva il protocollo di breach dell’organizzazione.

Note sulla conformità e GDPR

- Se gestisci dati di cittadini UE a fini professionali, verifica che il fornitore assicuri trattamenti conformi al GDPR. Il self-hosting su infrastruttura controllata dall’organizzazione rende più semplice gestire obblighi di retention, accesso e cancellazione.

Sommario

- Signal: semplicità, forte privacy, ideale per utenti privati.

- Threema: anonimato senza numero di telefono, ottimo per chi paga per la privacy.

- Element: controllo e interoperabilità, adatto a organizzazioni e comunità.

Prendere il controllo della propria comunicazione è una decisione pratica e spesso immediatamente efficace: attiva la crittografia, minimizza i metadati e scegli soluzioni che ti diano trasparenza e controllo.

Breve call to action

Scegli un’app oggi, fai un test con un contatto fidato e abilita le impostazioni di privacy avanzate. La sicurezza delle tue conversazioni è una combinazione di tecnologia, abitudini e scelte operative.