Guía completa de los passkeys de Apple

Qué encontrarás en esta guía

- Definición clara de passkeys y cómo funcionan

- Dispositivos y compatibilidad

- Configuración paso a paso en iPhone, iPad y Mac

- Recuperación de passkeys si pierdes un dispositivo

- Buenas prácticas de seguridad y casos en que fallan

- Listas de verificación por rol, metodología de adopción y un flujo de decisión

- Preguntas frecuentes

¿Qué son los passkeys de Apple?

Un passkey es una credencial de autenticación basada en criptografía de clave pública que sustituye a la contraseña. Definición en una línea: una pareja de claves (privada y pública) donde la clave privada permanece en tu dispositivo y la pública la guarda el servicio que usas.

Cómo mejora la seguridad: el servicio verifica la clave pública y tu dispositivo usa la clave privada para autorizar el acceso después de una verificación biométrica. Esto elimina la necesidad de transmitir o recordar contraseñas, y mitiga el phishing porque el sitio malicioso no puede obtener la clave privada.

Importante: los passkeys implementan el estándar FIDO (Fast IDentity Online), una especificación abierta impulsada por múltiples proveedores tecnológicos. Apple integra esta tecnología en iOS, iPadOS y macOS y sincroniza las claves mediante iCloud Keychain con cifrado de extremo a extremo.

Comparación rápida: contraseñas vs. passkeys

- Contraseña: secreto memorizado o almacenado en un gestor. Riesgo de filtración del servidor y phishing.

- Passkey: clave pública/privada con biometría. No expone secretos reutilizables y resiste phishing.

Nota: los passkeys requieren que el sitio o la aplicación implemente soporte FIDO/WebAuthn.

Dispositivos que soportan passkeys

Apple introdujo passkeys en iOS 16, iPadOS 16 y macOS Ventura. Si tu dispositivo puede actualizar a esas versiones o posteriores, puedes usar passkeys. Otros sistemas operativos y navegadores también están adoptando el estándar FIDO, por ejemplo Android y Windows están añadiendo soporte nativo o mediante navegadores.

Tabla de compatibilidad general

- iPhone: iOS 16 o superior

- iPad: iPadOS 16 o superior

- Mac: macOS Ventura o superior

- Windows / Linux / Android: compatibilidad progresiva según navegador y proveedor del servicio

Nota: la disponibilidad final depende del sitio o aplicación que quieras usar.

Antes de empezar: requisitos y términos clave

- iCloud Keychain: servicio de Apple que sincroniza contraseñas y passkeys entre dispositivos con cifrado de extremo a extremo.

- Autenticación biométrica: Face ID o Touch ID usados para desbloquear la clave privada local.

- Cuenta iCloud con 2FA: la mayoría de las funciones de recuperación requieren autenticación de dos factores activa.

Si todavía no tienes 2FA activo en tu Apple ID, actívalo antes de depender de passkeys para iniciar sesión en servicios críticos.

Cómo activar iCloud Keychain

En iPhone y iPad:

- Abre Ajustes.

- Toca tu nombre en la parte superior.

- Entra en iCloud y selecciona Llavero.

- Activa iCloud Keychain.

En Mac:

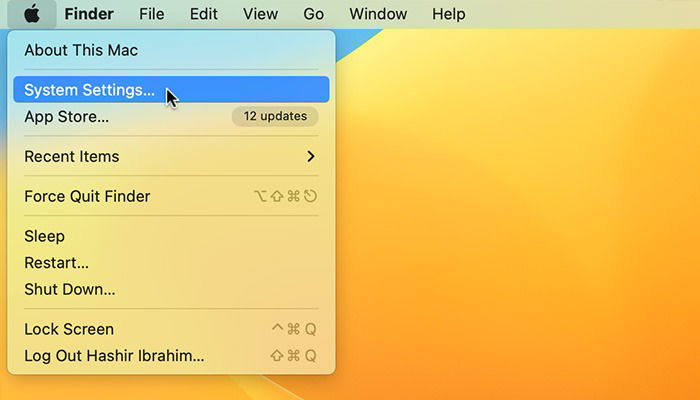

- Haz clic en el menú Apple y abre Ajustes del Sistema.

- Selecciona tu Apple ID en la columna izquierda.

- Activa Llavero.

Es posible que el sistema te pida configurar o confirmar la autenticación de dos factores.

Cómo crear y usar passkeys en Mac

Proceso rápido:

- Ve al sitio web o app que soporte FIDO/WebAuthn.

- Elige Registrarse o Iniciar sesión según proceda.

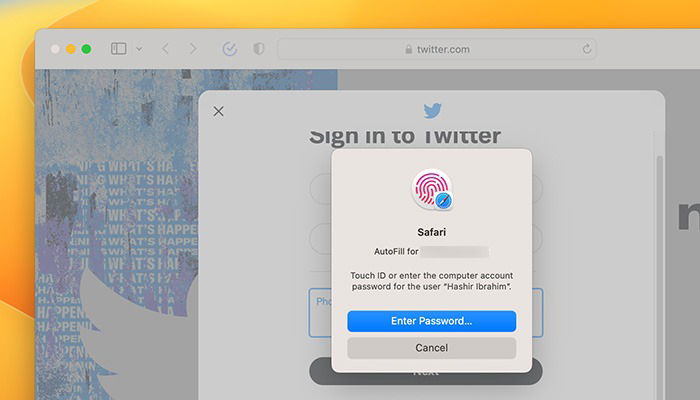

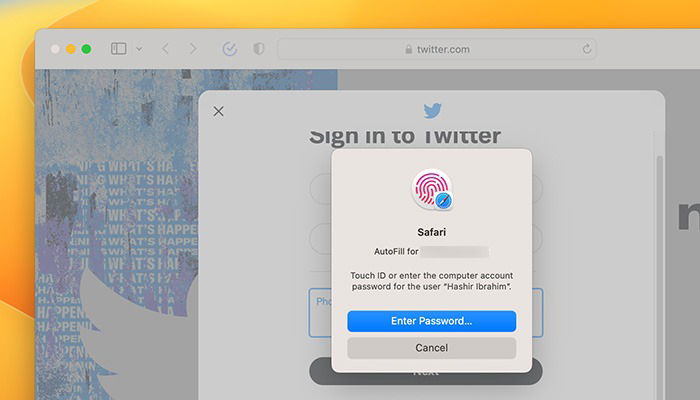

- Introduce tus datos o usa Autofill.

- Cuando el sitio ofrezca una passkey, confirma la creación y autentícate con Touch ID o Face ID en un Mac compatible.

Tras la verificación, el sistema generará una clave pública para el servicio y una clave privada que permanecerá en tu llavero local y se sincronizará con iCloud Keychain.

Pasos detallados en Mac:

- Abre Ajustes del Sistema desde el menú Apple.

- Asegúrate de que Llavero esté activado y que tu cuenta Apple tenga 2FA.

- En el sitio, selecciona Registrar o Crear cuenta. Usa Autofill para completar campos si lo deseas.

- Cuando el navegador pregunte para guardar el passkey, haz clic en Guardar y autoriza con Touch ID o Face ID.

- En futuras sesiones, selecciona Continuar cuando el sitio muestre la opción de iniciar con passkey; autoriza con la biometría y el navegador completará la autenticación.

Cómo crear y usar passkeys en iPhone y iPad

Proceso rápido:

- Activa iCloud Keychain y Autofill en Ajustes > Contraseñas.

- Abre la web o app que soporte passkeys.

- Elige Registrarse o Iniciar sesión.

- Cuando iOS ofrezca guardar la passkey, toca Continuar y autoriza con Face ID o Touch ID.

Pasos detallados en iPhone/iPad:

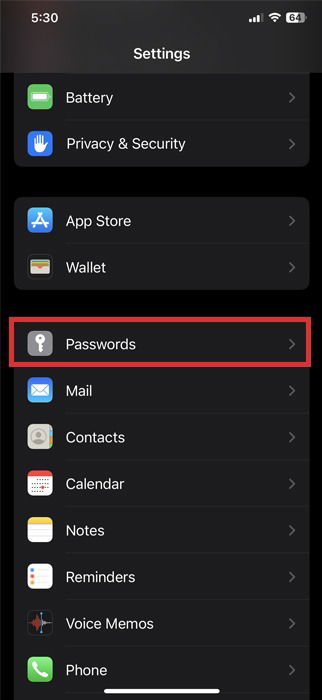

- Ajustes > Contraseñas > Opciones de contraseña.

- Activa Relleno automático de contraseñas y asegúrate de que iCloud Passwords & Keychain esté habilitado.

- Visita el sitio/app compatible con passkeys.

- Completa tu información o usa Autofill. Si el servicio soporta passkeys, iOS propondrá crear y guardar una passkey.

- Toca Continuar y verifica con Face ID o Touch ID. La passkey se guardará y se sincronizará con tus dispositivos Apple.

Recuperación de passkeys si pierdes un dispositivo

Escenario 1: tienes otro dispositivo Apple

- Si iCloud Keychain estaba activado, tus passkeys están sincronizados. Inicia sesión en tu nuevo dispositivo con tu Apple ID y 2FA. Tras la verificación, iCloud restaurará las claves.

Escenario 2: perdiste tu único dispositivo Apple

- Deberás recuperar el acceso a tu Apple ID con el proceso de recuperación de Apple y luego restaurar iCloud Keychain mediante el mecanismo de custodia segura (escrow). Apple usa un proceso con límites de intentos para evitar ataques por fuerza bruta.

Límite de seguridad: tienes un número limitado de intentos para autenticarte al restaurar iCloud Keychain. Si se agotan los intentos, los registros de Keychain protegidos por escrow podrían borrarse para proteger tus datos.

Procedimiento para restaurar un passkey en un nuevo dispositivo:

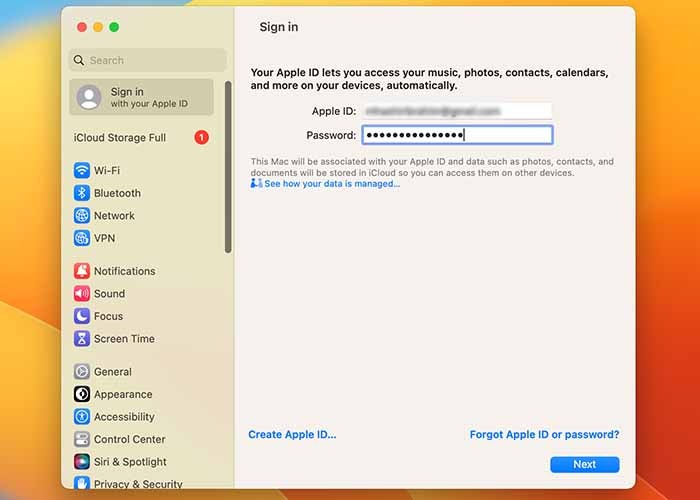

- Inicia sesión en iCloud con tu Apple ID y completa la verificación de dos factores.

- Si el dispositivo no era de confianza, confirma mediante el código enviado a un número de teléfono confiable.

- Ingresa la contraseña local del nuevo dispositivo cuando se solicite para autorizar la restauración de Keychain.

- Tras las comprobaciones, iCloud restaurará las passkeys en el dispositivo.

Importante: si no tienes acceso a ningún método de verificación asociado a tu Apple ID, la recuperación será más lenta o puede requerir el soporte de Apple.

Buenas prácticas de seguridad al usar passkeys

- Activa siempre la autenticación de dos factores para tu Apple ID.

- Mantén iOS, iPadOS y macOS actualizados para recibir mejoras de seguridad.

- Protege tu cuenta Apple con un número de teléfono y correo confiables.

- No elimines sin respaldo las cuentas del llavero si planeas migrar de dispositivo.

- Revisa los permisos y los dispositivos confiables en la configuración de Apple ID.

Casos en que los passkeys pueden fallar o no ser apropiados

- Servicios que no implementan FIDO/WebAuthn. En ese caso, seguirás necesitando una contraseña o el gestor del sitio.

- Escenarios donde no hay cobertura de internet y el servicio requiere un segundo factor externo no soportado por el sitio.

- Dispositivos muy antiguos que no soportan las versiones mínimas de iOS/macOS.

Alternativas cuando no hay passkey disponible:

- Usar un gestor de contraseñas reconocido con autenticación multifactor.

- Mantener contraseñas fuertes y únicas y activar 2FA en servicios críticos.

Recomendaciones para administradores y desarrolladores

Para administradores de TI:

- Plan de adopción: habilita iCloud Keychain en políticas de dispositivos gestionados y comunica el flujo de recuperación.

- Formación: enseña a los usuarios cómo crear passkeys y cómo recuperar dispositivos.

- Auditoría: verifica qué servicios de la empresa soportan FIDO y planifica integración.

Para desarrolladores que integran passkeys:

- Implementa soporte WebAuthn/FIDO siguiendo las guías oficiales.

- Prueba los flujos de registro, inicio de sesión y recuperación con distintos navegadores y sistemas operativos.

- Ofrece opciones de inclusión para usuarios que aún no puedan usar passkeys.

Guía de adopción para equipos (mini-metodología)

- Evaluación: inventario de servicios y apps que usan autenticación.

- Priorización: identifica servicios críticos que deben adaptarse primero.

- Prueba piloto: selecciona un grupo pequeño de usuarios y dispositivos para validar flujos.

- Despliegue: activa políticas, comparte guías y listas de verificación.

- Revisión: monitoriza incidencias y recopila feedback para ajustar la capacitación.

Listas de verificación por rol

Usuario final:

- Activar iCloud Keychain

- Activar 2FA en Apple ID

- Actualizar iPhone/iPad/Mac a versiones compatibles

- Confirmar número de teléfono y dirección de correo de recuperación

Administrador TI:

- Configurar políticas de MDM para iCloud Keychain si procede

- Definir procedimientos de recuperación y soporte

- Comunicar ventanas de mantenimiento y compatibilidad

Desarrollador de servicios:

- Implementar WebAuthn/FIDO

- Probar generación y verificación de claves públicas

- Proveer documentación de compatibilidad para usuarios

Flujo de decisiones para usar passkeys (Mermaid)

flowchart TD

A[¿El servicio soporta FIDO/WebAuthn?] -->|Sí| B{¿Tienes dispositivo Apple con iOS/iPadOS/macOS compatibles?}

A -->|No| Z[Usar contraseña o gestor de contraseñas]

B -->|Sí| C[Activar iCloud Keychain y Autofill]

C --> D[Registrar passkey en el servicio]

D --> E[Autenticar con Face ID/Touch ID]

B -->|No| ZMatriz de compatibilidad y estrategia de migración

Estrategia para migración gradual a passkeys:

- Nivel 0 (Exploración): identificar proveedores que publican soporte FIDO.

- Nivel 1 (Pilotaje): habilitar el uso en cuentas no críticas y medir experiencia de usuario.

- Nivel 2 (Adopción): migrar servicios internos y clientes a passkeys; mantener alternativas.

- Nivel 3 (Optimización): deshabilitar contraseñas cuando sea seguro y factible.

Criterios para considerar un servicio listo para pasar a passkeys:

- Soporte FIDO comprobado

- Documentación de recuperación para usuarios

- Monitorización de intentos de inicio de sesión fallidos y soporte técnico

Playbook: recuperar acceso cuando pierdes tu dispositivo

- Si tienes otro dispositivo Apple confiable: inicia sesión en ese dispositivo con tu Apple ID y restablece o accede a tus cuentas.

- Si no tienes otro dispositivo pero tienes datos de recuperación (número de teléfono, correo): inicia sesión en iCloud.com o en un dispositivo prestado y sigue el proceso de verificación de Apple.

- Si no tienes ninguno de los anteriores: inicia un caso con el soporte de Apple para asistencia de recuperación y sigue sus instrucciones, teniendo en cuenta que el proceso puede requerir verificación manual y tiempo.

Criterios de éxito:

- Restaurar passkeys y acceso a los servicios críticos.

- Reestablecer los métodos de verificación confiables en la cuenta Apple.

Pruebas y criterios de aceptación para equipos QA

Casos de prueba básicos:

- Registrar un nuevo passkey en sitio compatible y verificar que el sitio recibe la clave pública.

- Iniciar sesión con passkey en el mismo dispositivo y en otro dispositivo sincronizado por iCloud Keychain.

- Configurar un dispositivo nuevo y restaurar passkeys desde iCloud Keychain.

- Intentar autenticación desde un sitio falso y comprobar que no se revela la clave privada.

Criterios de aceptación:

- Registro e inicio con passkey exitosos en dispositivos compatibles.

- Restauración segura desde iCloud Keychain tras verificación de identidad.

- Rechazo de intentos maliciosos que no correspondan al sitio legítimo.

Privacidad y cumplimiento

- Apple cifra iCloud Keychain de extremo a extremo. Las claves privadas no son accesibles para Apple en condiciones normales.

- Para entornos regulados, documenta el flujo de custodia de claves y los controles de acceso a Apple ID y dispositivos.

Comparación con gestores de contraseñas tradicionales

Ventajas de passkeys:

- Protección contra phishing superior

- Menor dependencia de memorizar secretos

- Integración nativa en sistemas operativos

Limitaciones frente a gestores:

- Requiere que el servicio implemente FIDO

- Los gestores pueden ofrecer almacenamiento de otros datos (notas seguras, tarjetas, etc.) que iCloud Keychain ya ofrece, pero la migración depende de cada usuario

Preguntas frecuentes

¿Cómo usar passkeys en un dispositivo que no es Apple?

Si una passkey está en tu iPhone, puedes iniciar sesión desde un dispositivo no Apple usando la opción Otras opciones de inicio de sesión que genere un código QR. Escanea el QR con tu iPhone y confirma la autenticación con Face ID o Touch ID.

¿Puede Apple leer mis passkeys?

No. Las passkeys (clave privada) están cifradas y almacenadas en iCloud Keychain con cifrado de extremo a extremo. Apple no tiene acceso a las claves privadas en condiciones normales.

¿Sustituirán las passkeys todas las contraseñas?

Tienen el potencial para hacerlo, pero la adopción completa depende de que sitios y aplicaciones añadan soporte FIDO/WebAuthn. Mientras tanto, coexistirán contraseñas, gestores y passkeys.

¿Qué pasa si agoto los intentos al restaurar iCloud Keychain?

Si agotas los intentos permitidos para autenticar la restauración, los registros de escrow del Keychain pueden ser eliminados por seguridad. En ese caso necesitarás recuperar el acceso a cada servicio mediante sus procesos de recuperación de cuenta.

¿Necesito siempre conexión a internet para usar un passkey?

No siempre. El uso local de la clave privada para iniciar sesión puede funcionar sin conexión cuando el servicio y el cliente lo permiten; sin embargo, la sincronización entre dispositivos y la verificación en algunos servicios requieren conectividad.

Glosario rápido

- Passkey: credencial criptográfica basada en clave pública/privada.

- Llavero de iCloud / iCloud Keychain: servicio de Apple para sincronizar credenciales.

- FIDO: alianza y estándar para autenticación sin contraseña.

- WebAuthn: API web para autenticación con claves públicas.

Recomendaciones finales

- Activa iCloud Keychain y 2FA cuanto antes si te preocupa la seguridad de tus inicios de sesión.

- Experimenta con passkeys en servicios no críticos primero.

- Mantén un plan de recuperación claro y documentado para tus cuentas.

Resumen: los passkeys modernizan la autenticación reduciendo riesgos ligados a contraseñas y phishing. Su implementación práctica requiere coordinación entre usuarios, administradores y desarrolladores, pero ofrece una mejora sustancial en seguridad y experiencia de usuario.

Image credit: Unsplash. Todas las capturas de pantalla por Hashir Ibrahim.

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD