Cómo activar la autenticación de dos factores (2‑Step Login) en Buffer

¿Por qué activar la autenticación de dos factores?

La autenticación de dos factores (2FA) combina algo que conoces (tu contraseña) con algo que tienes (un teléfono o una app de autenticación). Definición rápida: 2FA es un segundo paso de verificación que reduce drásticamente el riesgo de intrusión.

Beneficios clave:

- Bloquea accesos aunque la contraseña esté comprometida.

- Protege cuentas compartidas o de equipo.

- Es una práctica de seguridad recomendada para todo servicio crítico.

Importante: 2FA no reemplaza una buena gestión de contraseñas; usa un gestor de contraseñas y contraseñas únicas para cada servicio.

Requisitos previos

- Acceso a tu cuenta de Buffer.

- Un teléfono móvil con servicio SMS o instalada la app Google Authenticator (iOS o Android).

- Opcional: un gestor de contraseñas para guardar el código de recuperación.

Cómo habilitar 2‑Step Login en Buffer — pasos detallados

Inicia sesión en tu cuenta de Buffer.

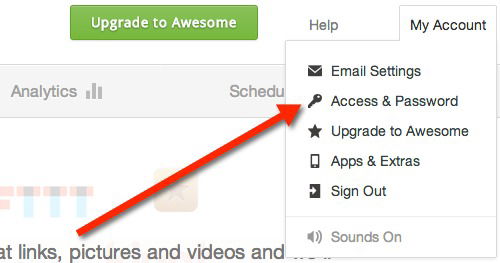

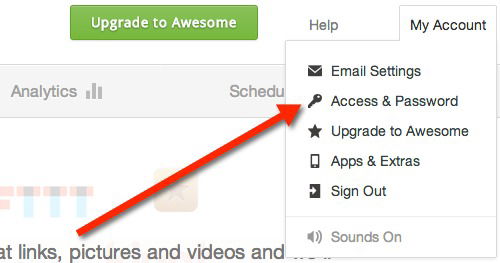

Haz clic en “My Account” en la esquina superior derecha y luego en “Access & Passwords”.

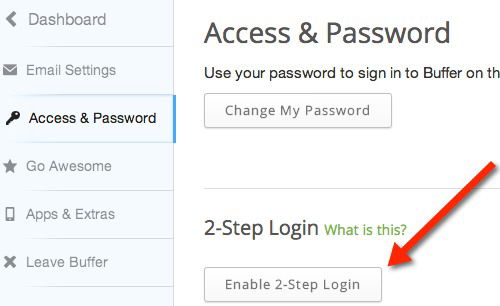

- En la página siguiente, pulsa el botón “Enable 2-step login”; deberás introducir tu contraseña para continuar.

Elige cómo quieres recibir los códigos de seguridad: por SMS o mediante la app Google Authenticator.

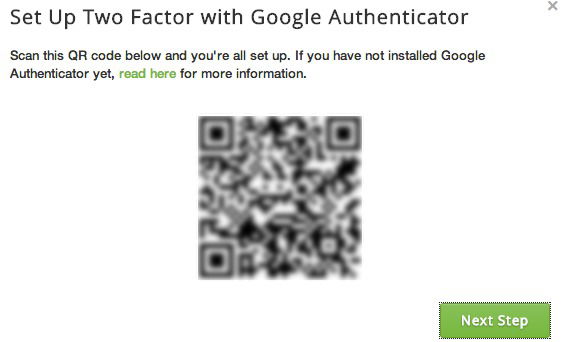

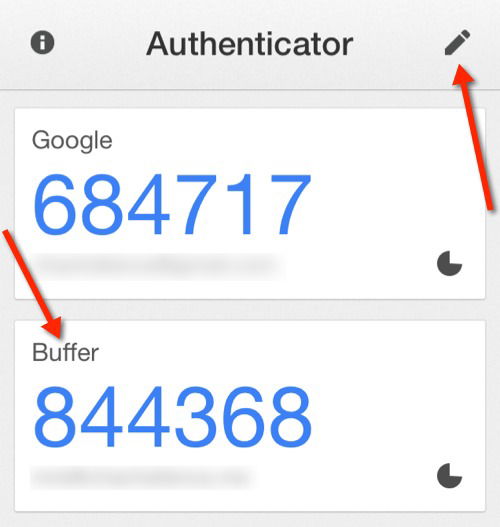

Si eliges Google Authenticator, ábrela y escanea el código QR que aparece en pantalla (en la app: tocar el icono de lápiz → icono + → escanear código de barras).

- Confirma la configuración introduciendo el código de 6 dígitos que genera Google Authenticator (o el código enviado por SMS si elegiste esa opción).

- Configura un número de teléfono de respaldo donde Buffer enviará códigos de verificación si lo necesitas. Si todo está correcto, recibirás un SMS con un código de confirmación que tendrás que introducir.

Nota importante: Muchos usuarios han usado números virtuales (por ejemplo, Google Voice) con éxito, pero revisa las políticas de tu proveedor antes de confiar en ellos para recuperación.

- Buffer mostrará un código de recuperación de un solo uso. Anótalo y guárdalo en un lugar seguro: un gestor de contraseñas con notas seguras es ideal. Este código te permitirá acceder si pierdes tu teléfono.

Tras completar estos pasos verás en la sección “2‑Step Login” que la autenticación está activada, el método elegido y el número de respaldo. Recibirás también un correo electrónico de confirmación.

SMS vs Google Authenticator: ventajas y desventajas

- SMS

- Ventajas: configuración rápida, no requiere app adicional.

- Riesgos: susceptible a intercambio de SIM (SIM swapping) y suplantación de número.

- Google Authenticator / apps TOTP

- Ventajas: más seguro contra ataques de portabilidad de número; funciona sin cobertura móvil.

- Riesgos: si pierdes el dispositivo y no guardaste el código de recuperación, el acceso puede complicarse.

Recomendación: usa Google Authenticator o una app TOTP (Authy, Microsoft Authenticator) y guarda siempre el código de recuperación en un gestor de contraseñas.

Checklist rápido — usuario

- Activar 2‑Step Login en Buffer.

- Elegir Google Authenticator o SMS.

- Escanear QR y verificar código.

- Configurar número de respaldo.

- Guardar el código de recuperación en un gestor de contraseñas.

- Confirmar recepción del correo de Buffer.

Checklist rápido — administrador de equipo

- Confirmar que todos los miembros del equipo tienen 2FA activo.

- Establecer una política interna de recuperación de accesos.

- Evitar compartir contraseñas; usar inicio de sesión individual para cada miembro.

- Registrar pasos de emergencia (runbook) para casos de pérdida masiva de acceso.

Runbook de incidente: pérdida del dispositivo de autenticación

- Intentar iniciar sesión y usar el código de recuperación guardado.

- Si el código no está disponible, contactar con el administrador de la cuenta (si aplica) para restablecer acceso.

- Contactar al soporte de Buffer con prueba de propiedad de la cuenta (correo, facturación, actividad reciente).

- Una vez recuperada la cuenta, desactivar 2FA temporalmente si es necesario y volver a configurarla con un nuevo dispositivo.

Importante: prepara este runbook antes de que ocurra un incidente.

Buenas prácticas de seguridad adicionales

- Usa un gestor de contraseñas para generar y almacenar contraseñas únicas.

- Activa 2FA en todas las cuentas críticas (correo, bancos, servicios en la nube).

- Revisa y actualiza números de respaldo regularmente.

- Considera apps como Authy si necesitas sincronizar tokens entre dispositivos de forma segura.

Privacidad y cumplimiento (GDPR y datos personales)

Buffer procesa datos mínimos para 2FA: número de teléfono o token TOTP. Si operas desde la Unión Europea o manejas datos de ciudadanos europeos, confirma que el tratamiento cumple con el RGPD: minimiza el almacenamiento de números y asegura acceso restringido a la información.

Nota: no compartas capturas con códigos visibles o códigos de recuperación en canales inseguros.

Casos en los que 2FA puede fallar o no ser suficiente

- Si un atacante ya tiene control del segundo factor (p. ej., dispositivo comprometido).

- Si el servicio de SMS del operador es vulnerable a SIM swapping.

- Si no se guardó el código de recuperación y se extravía el teléfono.

Mitigaciones: privilegia apps TOTP, guarda el código de recuperación, usa bloqueo por PIN o biometría en el teléfono.

Alternativas y herramientas compatibles

- Authy: sincronización entre dispositivos y copias de seguridad cifradas.

- Microsoft Authenticator: TOTP y opciones de cuenta Microsoft.

- Aplicaciones de gestores de contraseñas con generador TOTP integrado (1Password, Bitwarden).

Criterios de aceptación

- La cuenta de Buffer requiere un código adicional para iniciar sesión.

- El código de 6 dígitos generado por la app o el SMS permite acceder correctamente.

- El código de recuperación está guardado y usable para recuperar el acceso.

- El correo de confirmación de Buffer se ha recibido.

Pequeña metodología para desplegar 2FA en un equipo

- Inventario: lista de cuentas críticas y responsables.

- Política: definir método preferido (TOTP vs SMS) y proceso de recuperación.

- Formación: explicar a usuarios cómo instalar y usar la app TOTP.

- Implementación: forzar 2FA con instrucciones paso a paso.

- Verificación: comprobar accesos y backups de recuperación.

Resumen

Habilitar 2‑Step Login en Buffer es un paso sencillo con alto impacto en la seguridad. Usa preferentemente una app TOTP como Google Authenticator o Authy, guarda el código de recuperación en un gestor de contraseñas y prepara un plan de contingencia para pérdidas de dispositivo. Para equipos, exige inicios de sesión individuales y aplica políticas de recuperación.

¿Usas Buffer? ¿Planeas activar 2‑Step Login? Comparte tu experiencia para ayudar a otros.

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD