Auditar y mejorar la seguridad de Linux con Lynis

¿Qué es Lynis?

Lynis es un auditor de seguridad para sistemas basados en Unix. Ejecuta una batería de pruebas y recopila información sobre la configuración del sistema, servicios, paquetes, cryptografía y controles de acceso. Definición rápida: herramienta de evaluación de seguridad que genera advertencias y sugerencias para mejorar la postura de seguridad.

¿Por qué usar Lynis?

- Es ligero y no intrusivo.

- Rápido: un escaneo básico puede completarse en minutos.

- Genera un informe claro con advertencias y sugerencias.

- Útil para administradores, auditores y responsables de seguridad.

Important: Lynis no corrige automáticamente los problemas. Proporciona hallazgos que requieren revisión y priorización humana.

Instalación

En Ubuntu puedes instalarlo desde el centro de software o por línea de comandos. Si gestionas un sistema remoto, usa:

sudo apt-get update

sudo apt-get install lynisPara otras distribuciones visita la página oficial de Lynis para paquetes no oficiales (RPM, Debian u otros empaques). Lynis también puede ejecutarse desde un paquete tarball descargado manualmente.

Uso básico

Para ejecutar un escaneo interactivo rápido:

sudo lynis -cEl informe de ejecución se escribe en /var/log/lynis.log.

Para abrir el registro en el terminal:

sudo nano /var/log/lynis.logPuedes buscar las entradas que requieren atención con Ctrl + W o filtrarlas desde la línea de comandos:

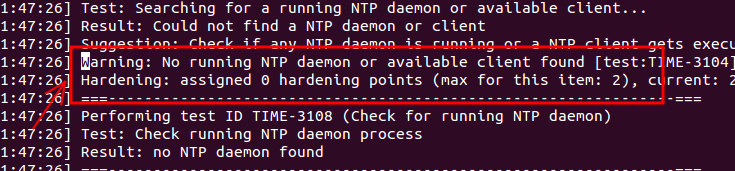

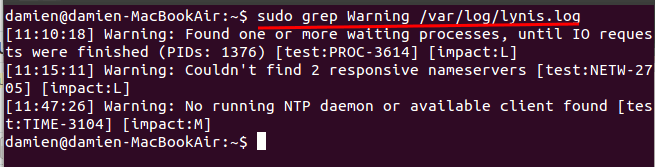

sudo grep Warning /var/log/lynis.logy para listar las sugerencias:

sudo grep Suggestion /var/log/lynis.log Escaneo en curso: Lynis analiza servicios, configuraciones y paquetes.

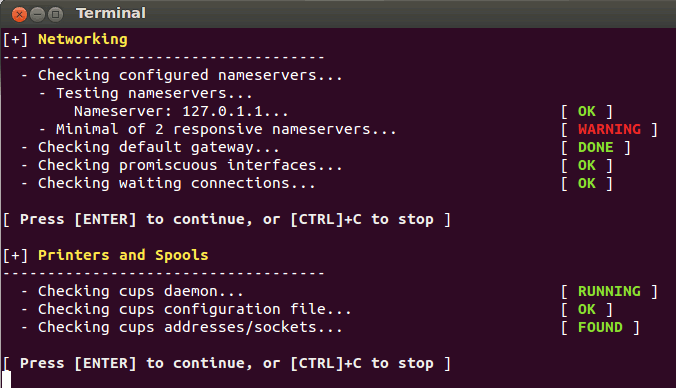

Escaneo en curso: Lynis analiza servicios, configuraciones y paquetes.

Ejemplo de salida en la terminal donde aparecen advertencias que requieren acción.

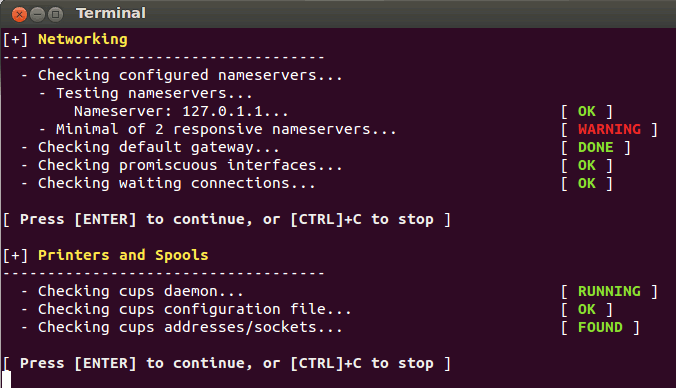

Ejemplo de salida en la terminal donde aparecen advertencias que requieren acción.

Listado con sugerencias para mejorar la configuración y cerrar brechas.

Listado con sugerencias para mejorar la configuración y cerrar brechas.

Qué revisa Lynis (resumen)

- Herramientas del sistema y servicios de inicio.

- Kernel: niveles de ejecución, módulos cargados y dumps.

- Memoria y procesos: procesos zombis y procesos en espera de I/O.

- Usuarios, grupos y autenticación: sudoers, PAM, envejecimiento de contraseñas.

- Sistemas de ficheros y puntos de montaje.

- Almacenamiento: controladores USB/FireWire.

- Servicios de red y DNS.

- Paquetes y puertos abiertos.

- Servidores web y configuración PHP.

- SSH y SNMP.

- Bases de datos y servicios LDAP.

- Tareas programadas: cron/at.

- Sincronización de tiempo: NTP.

- Certificados SSL y marcos de seguridad (AppArmor/SELinux).

- Integridad de archivos y scanners de malware.

- Archivos de historial en directorios home.

Mini-metodología: cómo ejecutar y aprovechar una auditoría

- Inventario: anota el propósito del host (servidor web, base de datos, workstation).

- Backup: realiza copias y asegúrate de puntos de restauración antes de cambios críticos.

- Ejecución: ejecuta

sudo lynis -cy guarda el log. - Filtrado: extrae

WarningySuggestioncongrep. - Priorización: clasifica hallazgos por impacto y facilidad de mitigación.

- Mitigación y verificación: aplica cambios y vuelve a auditar.

Notes: Documenta cada hallazgo y la decisión (mitigado, aceptado, pendiente) para auditoría futura.

Checklist por rol

Administrador de sistemas:

- Ejecutar Lynis tras cambios de configuración o actualizaciones mayores.

- Revisar y corregir advertencias críticas en menos de una semana.

- Mantener paquetes y kernel actualizados.

Auditor de seguridad:

- Comparar resultados entre hosts.

- Validar políticas PAM, sudoers y controles de acceso.

- Confirmar que las sugerencias aplicadas no rompen servicios.

Usuario doméstico / workstation:

- Ejecutar Lynis ocasionalmente para verificar configuraciones básicas.

- Corregir recomendaciones simples: actualizaciones, contraseñas y servicios innecesarios.

Snippets y comandos útiles

Escaneo rápido:

sudo lynis -cEscaneo en modo auditoría con salida más detallada:

sudo lynis audit system --logfile /var/log/lynis.logExtraer advertencias y sugerencias:

sudo grep Warning /var/log/lynis.log | less

sudo grep Suggestion /var/log/lynis.log | lessEjecutar solo una categoría de pruebas (ejemplo: autenticación):

sudo lynis --tests authenticationNota: adapta las rutas y permisos según la política de tu organización.

Alternativas y cuándo elegirlas

- OpenSCAP: si necesitas evaluaciones basadas en perfiles SCAP y cumplimiento normativo.

- AIDE: si buscas monitoreo de integridad de ficheros con alertas en cambios.

- Tiger: auditoría de seguridad clásica para host-based checks.

Cuando Lynis falla o no es suficiente: si precisas corrección automática o un gestor centralizado de políticas, considera soluciones SIEM o herramientas de configuración (Ansible, Chef) combinadas con scripts de remediación.

Criterios de aceptación

- Los hallazgos clasificados como críticos deben tener plan de mitigación y fecha límite.

- Las sugerencias de bajo riesgo se priorizan según impacto y esfuerzo.

- Re-evaluación: sin advertencias críticas en dos auditorías consecutivas o mitigación documentada.

Errores comunes y limitaciones

- Lynis puede generar falsos positivos; siempre verifica antes de cambiar configuraciones.

- No es una herramienta de respuesta automática: requiere intervención.

- No sustituye un inventario de activos ni un SIEM centralizado para correlación de eventos.

Consejos rápidos de endurecimiento

- Desactivar logins root por SSH y usar autenticación por clave.

- Habilitar firewall local (ufw/iptables) con reglas mínimas necesarias.

- Eliminar paquetes y servicios innecesarios.

- Forzar contraseñas robustas y políticas de expiración.

- Habilitar y revisar AppArmor o SELinux según la distribución.

Glosario (una línea cada uno)

- Lynis: herramienta de auditoría de seguridad para sistemas Unix/Linux.

- PAM: Pluggable Authentication Modules, sistema de autenticación.

- AppArmor/SELinux: frameworks de control de acceso obligatorio.

- NTP: protocolo para sincronizar el reloj del sistema.

- SSH: protocolo para acceso remoto seguro.

Resumen

Lynis es una alternativa rápida y eficaz para detectar configuraciones inseguras y debilidades en sistemas Linux. No corrige automáticamente, pero ofrece una lista accionable de advertencias y sugerencias. Combínalo con copias de seguridad, políticas de parcheo y controles de acceso para mejorar tu postura de seguridad.

Crédito de la imagen: Up, Tight

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD