Configurar el servidor WiKID y clientes OpenVPN AS

Resumen rápido

- Agregue OpenVPN AS como cliente de red en WiKID.

- Reinicie el servicio WiKID para aplicar la nueva configuración RADIUS.

- Configure el cliente OpenVPN con el archivo .ovpn y use el token WiKID para obtener el código de un solo uso (OTP).

Configurar el servidor WiKID

A continuación se asume que ya tiene instalado y funcionando el servidor WiKID. Si necesita la instalación completa, consulte la documentación del proveedor en http://www.wikidsystems.com/support/wikid-support-center.

- Abra la interfaz de administración WiKIDAdmin.

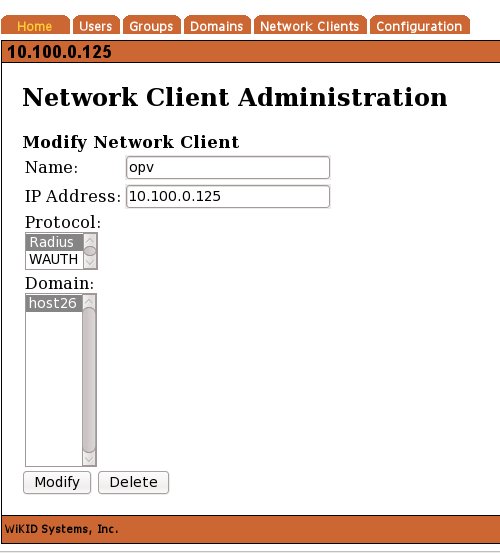

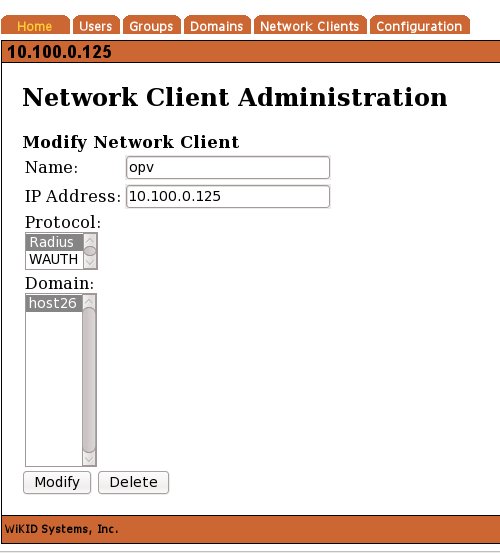

- Vaya a la pestaña Network Client.

- Haga clic en “Add New network client:” para crear un nuevo cliente de red para OpenVPN AS.

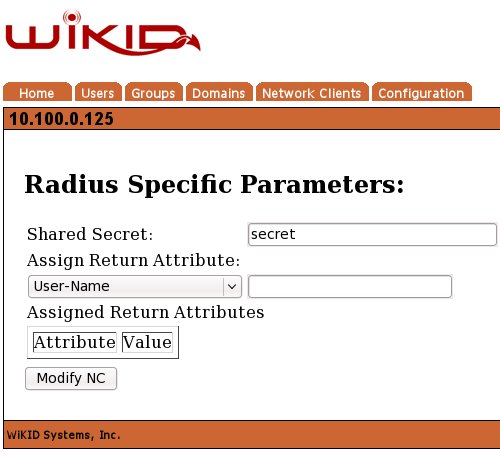

- Haga clic en Modify y, en la página siguiente, ingrese el secreto compartido (shared secret) que usará OpenVPN AS para autenticarse contra WiKID.

- Reinicie WiKID para cargar la nueva configuración RADIUS:

# wikidctl restartImportante: asegúrese de que el secreto compartido sea seguro y se transmita por un canal protegido (por ejemplo, SSH). Con esto, el servidor WiKID ya estará listo para aceptar solicitudes RADIUS desde OpenVPN AS.

Configurar el cliente (usuario final)

OpenVPN Access Server genera automáticamente perfiles de cliente. El flujo típico para un usuario es:

- Iniciar sesión en la interfaz web de OpenVPN AS.

- Descargar el cliente (por ejemplo, para Windows) y el archivo de configuración (.ovpn).

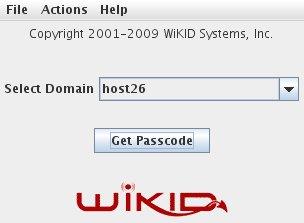

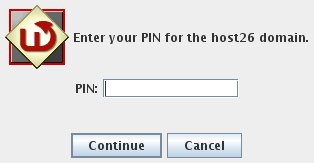

- Iniciar la aplicación WiKID Token para generar un código de un solo uso (OTP).

- Introduzca su PIN en la aplicación token:

La aplicación cifrará el PIN y lo enviará al servidor WiKID. Si la cuenta está activa, la cifra es válida y el PIN correcto, el servidor devolverá un código de un solo uso al token.

- Use ese código OTP para iniciar sesión en la interfaz web de OpenVPN AS como usuario. Tras autenticarse, descargue el cliente y el archivo de configuración.

- En clientes Linux, instale OpenVPN (por ejemplo, con yum o apt-get) y ejecute el cliente indicando el archivo de configuración:

# openvpn --config client.ovpnSi todo está correcto, recibirá una dirección IP del rango VPN (por ejemplo, 10.0.x.x). Verifique conectividad con ping o accediendo a recursos internos permitidos.

Lista de verificación rápida antes de poner en producción

- El cliente de red de OpenVPN AS está añadido en WiKID con el secreto compartido configurado.

- WiKID fue reiniciado correctamente sin errores.

- Los logs de WiKID muestran conexiones RADIUS entrantes desde la IP de OpenVPN AS.

- Las cuentas de usuario en WiKID están activas y asociadas a los tokens necesarios.

- El archivo .ovpn descargado por el usuario apunta al servidor OpenVPN AS correcto.

- Prueba de conexión exitosa desde un cliente de referencia.

Buenas prácticas de seguridad y endurecimiento

- Use secretos compartidos largos y complejos para el cliente RADIUS. Cámbielos periódicamente.

- Limite las IPs que pueden enviar solicitudes RADIUS al servidor WiKID (firewall, listas blancas).

- Mantenga actualizados WiKID y OpenVPN AS con parches de seguridad.

- Habilite la auditoría y conserve logs suficientes para investigar incidentes.

- Considere integrar listas de bloqueo para tokens comprometidos y políticas de bloqueo por intentos fallidos.

Solución de problemas comunes

Problema: OpenVPN no se autentica con RADIUS.

- Verifique que el secreto compartido coincida en ambos extremos.

- Revise los logs de WiKID (/var/log/wikid.log o ubicación equivalente) para errores RADIUS.

- Asegúrese de que OpenVPN AS pueda alcanzar la IP/puerto de WiKID (firewall/ACL).

Problema: El token no devuelve OTP.

- Confirme que el PIN es correcto y que el token está registrado y activo en WiKID.

- Compruebe la sincronización horaria si utiliza tokens de tiempo (TOTP).

Problema: El cliente obtiene IP pero no accede a recursos internos.

- Verifique rutas y reglas de firewall en el servidor OpenVPN y en la red interna.

- Asegúrese de que la red VPN esté anunciando rutas correctas y que el tráfico esté siendo enrutado.

Mini metodología de despliegue (fases)

- Laboratorio: pruebe la integración en un entorno aislado con 1–2 usuarios.

- Piloto: amplíe a un grupo pequeño (equipos IT o administradores).

- Producción: implemente por fases para el resto de usuarios, monitoreando incidencia.

- Post-despliegue: revise logs, ajuste políticas y documente el procedimiento.

Criterios de aceptación

- El servidor OpenVPN AS autentica usuarios mediante WiKID sin errores reproducibles.

- Los usuarios pueden generar OTP y conectarse con el cliente proporcionado.

- No hay pérdida de conectividad a recursos internos autorizados tras la conexión VPN.

Glosario en una línea

- RADIUS: protocolo de autenticación, autorización y contabilidad para acceso a red.

- OTP: código de un solo uso generado por un token para autenticación multifactor.

- .ovpn: archivo de configuración cliente para OpenVPN.

Recursos relacionados

- Add two-factor authentication to Google Apps for your domain

- How to add two-factor authentication to Freeradius

- OpenVPN on Centos 5.2

- OpenVPN Website

- WiKID Systems Website

Resumen final

Integrar WiKID con OpenVPN AS añade una capa robusta de autenticación multifactor a su VPN. Siga los pasos para registrar OpenVPN AS como cliente RADIUS en WiKID, reinicie el servicio y verifique el flujo de token → OTP → inicio de sesión del usuario. Haga pruebas en laboratorio, aplique buenas prácticas de seguridad y mantenga monitoreo activo para detectar y resolver problemas con rapidez.

Materiales similares

Podman en Debian 11: instalación y uso

Apt-pinning en Debian: guía práctica

OptiScaler: inyectar FSR 4 en casi cualquier juego

Dansguardian + Squid NTLM en Debian Etch

Arreglar error de instalación Android en SD