Passkeys auf Apple‑Geräten: Was sie sind und wie Sie sie verwenden

Passkeys ersetzen klassische Passwörter durch ein sicheres Schlüsselpaar (privat/public) und Biometrie (Face ID/Touch ID). Aktivieren Sie iCloud‑Schlüsselbund, erstellen Sie Passkeys beim Anmelden auf unterstützten Websites und nutzen Sie andere Apple‑Geräte oder das Schlüsselbund‑Escrow zur Wiederherstellung, falls nötig.

Inhaltsverzeichnis

- Was sind Apple Passkeys?

- Welche Geräte unterstützen Passkeys?

- Wie funktionieren Passkeys technisch? Kurze Definition

- Passkeys auf iPhone, iPad und Mac einrichten

- Wiederherstellung von Passkeys bei Geräteverlust

- Wann Passkeys nicht funktionieren und Gegenbeispiele

- Alternative Ansätze und Migrationshinweise für Entwickler

- Rollenbasierte Checklisten

- Wiederherstellungs‑Playbook und Incident‑Runbook

- Entscheidungsbaum zur Nutzung von Passkeys

- Sicherheits‑ und Datenschutzhinweise

- Häufige Fragen

Was sind Apple Passkeys?

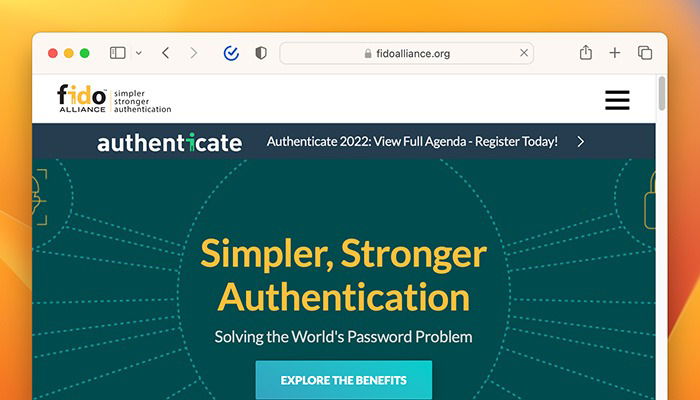

Passkeys sind ein FIDO‑basiertes Authentifizierungsverfahren, das klassische Passwörter durch kryptografische Schlüsselpaare ersetzt. Ein privater Schlüssel bleibt sicher auf Ihrem Gerät, ein öffentlicher Schlüssel wird beim Dienst gespeichert. Zur Anmeldung validiert der Dienst den öffentlichen Schlüssel; Ihr Gerät signiert die Sitzung mit dem privaten Schlüssel und bestätigt die Identität über Face ID, Touch ID oder Gerätecode.

Kurze Definition: Ein Passkey ist ein kryptografisches Schlüsselpaar für die Anmeldung, synchronisiert über iCloud‑Schlüsselbund und geschützt durch starke lokale Authentifizierung.

Wie funktionieren klassische Passwörter im Vergleich?

Traditionell geben Nutzer:innen Benutzernamen und Passwort ein; das Zielsystem vergleicht diese Angaben mit gespeicherten Daten. Dadurch entstehen mehrere Angriffsflächen: Abgreifen via Phishing, Datenbankleaks, schwache oder wiederverwendete Passwörter.

Passkeys dagegen beseitigen die anfällige „Shared secret“-Routine: Der Dienst kennt nur den öffentlichen Schlüssel; der private Schlüssel verlässt nie Ihr Gerät und kann nicht über Phishing direkt entwendet werden.

Technischer Ablauf einer Passkey‑Anmeldung (Kurz)

- Beim Erstellen: Gerät erzeugt privates/öffentliches Schlüsselpaar.

- Der öffentliche Schlüssel wird an den Dienst übermittelt und dort gespeichert.

- Beim späteren Login fordert der Dienst eine Signatur an; das Gerät signiert diese Anfrage mit dem privaten Schlüssel nach lokaler Biometrie/Code‑Verifizierung.

Wichtig: Da das Gerät die Legitimität des Dienstes prüft, sind Man‑in‑the‑Middle‑ und Phishingangriffe deutlich weniger wirksam.

Welche Geräte unterstützen Passkeys?

Apple hat Passkeys mit iOS 16, iPadOS 16 und macOS Ventura eingeführt. Geräte, die diese Betriebssysteme oder neuere Versionen unterstützen, können Passkeys erstellen, speichern und synchronisieren. Passkeys sind jedoch keine Apple‑Proprietät; sie beruhen auf offenen Standards der FIDO (Fast IDentity Online) Alliance.

- iPhone/iPad mit iOS/iPadOS 16 oder neuer

- Mac mit macOS Ventura oder neuer

- Plattformübergreifende Anmeldung ist möglich: z. B. Anmeldung auf einem Windows‑Gerät mittels QR‑Code und Bestätigung auf iPhone

Hinweis: Auch Google (Android) und Microsoft (Windows) arbeiten an Unterstützung für passkeys; die interoperative Funktionalität wird stetig ausgebaut.

Passkeys auf iPhone, iPad und Mac einrichten

Bevor Sie Passkeys verwenden können, aktivieren Sie iCloud‑Schlüsselbund (iCloud Keychain). iCloud‑Schlüsselbund synchronisiert Passkeys verschlüsselt über Ihre Apple‑Geräte.

iCloud‑Schlüsselbund aktivieren (iPhone/iPad)

- Öffnen Sie Einstellungen → [Ihr Name] → iCloud → Schlüsselbund.

- Aktivieren Sie iCloud‑Schlüsselbund.

Beim Aktivieren fordert Apple oft die Bestätigung via Zwei‑Faktor‑Authentifizierung (2FA). Falls 2FA nicht eingerichtet ist, richten Sie dies zuerst ein.

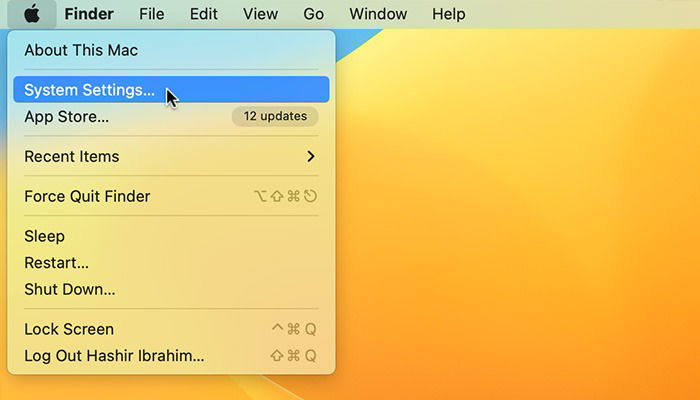

iCloud‑Schlüsselbund aktivieren (Mac)

- Apple‑Menü → Systemeinstellungen.

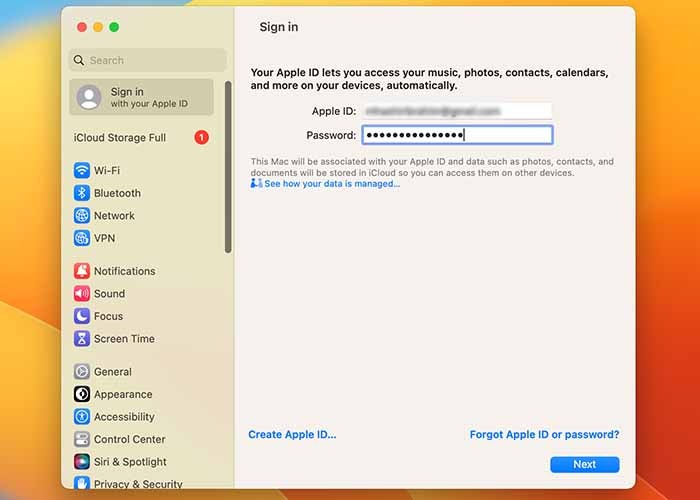

- Klicken Sie oben links auf Ihren Namen → Apple‑ID.

- Schalten Sie Schlüsselbund ein.

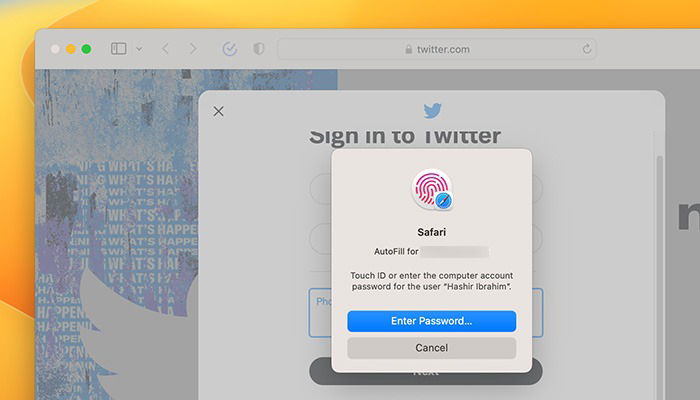

Passkey erstellen (Mac / iPhone / iPad)

- Navigieren Sie zur Website oder App, die FIDO/Passkey‑Unterstützung bietet.

- Wählen Sie Registrieren/Sign Up oder Sign In (je nach Situation).

- Geben Sie Ihre Angaben ein oder nutzen Sie Autofill.

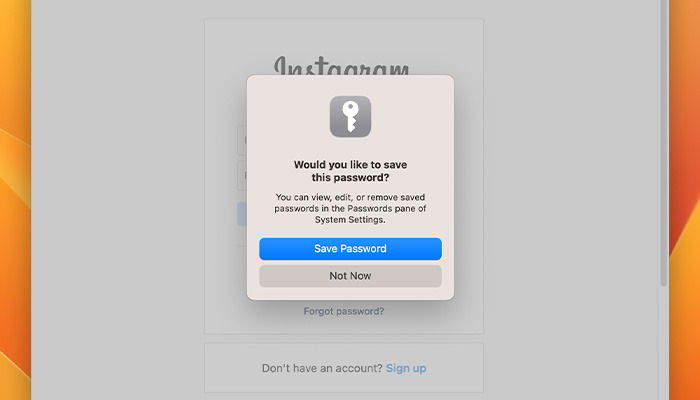

- Apple bietet an, einen Passkey zu speichern. Bestätigen Sie mit Fortfahren und verifizieren Sie sich mit Face ID, Touch ID oder Gerätecode.

Die Passkey‑Erstellung ist nahtlos: Safari/Autofill übernimmt die Interaktion, die Biometrie oder der Code bestätigt die Nutzung des privaten Schlüssels.

Wiederherstellung von Passkeys bei Geräteverlust

Wenn Sie ein zusätzliches Apple‑Gerät besitzen, wird der Passkey automatisch über iCloud‑Schlüsselbund synchronisiert und ist auf dem Ersatzgerät verfügbar. Haben Sie nur ein einziges Gerät verloren, greifen Sie auf das iCloud‑Schlüsselbund‑Escrow zurück.

Wiederherstellungsablauf:

- Melden Sie sich mit Ihrer Apple‑ID auf dem neuen Gerät an.

- Authentifizieren Sie sich ggf. mit einer vertrauenswürdigen Telefonnummer (SMS) oder einem bereits verbundenen Gerät.

- Geben Sie das Gerätepasswort ein und folgen Sie den Anweisungen zur Wiederherstellung des Schlüsselbunds.

Wichtig: Sie haben nur 10 Versuche, den Schlüsselbund‑Escrow zu entschlüsseln. Danach werden die Escrow‑Daten aus Sicherheitsgründen gelöscht und die Wiederherstellung ist nicht mehr möglich.

Wann Passkeys nicht funktionieren — Gegenbeispiele und Einschränkungen

- Dienste ohne FIDO/Passkey‑Support: Wenn eine Website oder App FIDO nicht implementiert hat, können Sie dort keine Passkeys nutzen.

- Verlorener Zugang zur Apple‑ID und keine Escrow‑Möglichkeit: Ohne vertrauenswürdiges Gerät/Telefonnummer kann die Wiederherstellung scheitern.

- Einschränkungen bei Drittplattformen: Manche ältere Browsers oder Legacy‑Systeme unterstützen keine QR‑basierte Verknüpfung mit Mobilgeräten.

- Unternehmensrichtlinien: Manche Firmen verlangen weiterhin Legacy‑Passwörter oder spezifische SSO‑Provider, die noch nicht auf Passkeys umgestellt sind.

Konkretes Gegenbeispiel: Eine Bank‑Webanwendung, die nur OTP‑Token und Passwort verlangt, bietet möglicherweise noch keine FIDO‑Option. Hier bleibt das klassische Modell bestehen, bis die Bank aktualisiert.

Alternative Ansätze und Migration für Entwickler

Wenn Sie Entwickler: Die gängigen Alternativen oder Ergänzungen sind:

- FIDO2 / WebAuthn direkte Integration: Binden Sie serverseitig die PublicKeyCredential‑Verifizierung ein.

- Hybride Systeme: Bieten Sie sowohl Passwort‑Fallback als auch Passkeys an, um die Nutzerbasis nicht auszuschließen.

- SSO mit Identity Provider, der Passkeys unterstützt: So können Unternehmen schrittweise migrieren.

Migrationsheuristik (Daumenregel): Starten Sie mit „Passkeys optional“, messen Sie Adoption (z. B. % neuer Authentifizierungen über Passkeys) und machen Sie Passkeys nach einem Intervall zum primären Authentifizierungsweg.

Rollenbasierte Checklisten

Endnutzer — schnelle Checkliste:

- iCloud‑Schlüsselbund aktivieren.

- Zwei‑Faktor‑Authentifizierung für Ihre Apple‑ID einrichten.

- Bei Registrierung der Website die Passkey‑Option wählen und mit Face ID/Touch ID bestätigen.

- Sekundäres Gerät oder vertrauenswürdige Telefonnummer hinterlegen.

IT‑Administrator — schnelle Checkliste:

- Überprüfen, ob Unternehmens‑SSO/IDP Passkeys unterstützt.

- Richtlinien für Geräteverwaltung (MDM) anpassen, um iCloud‑Schlüsselbund zuzulassen oder kontrolliert zu aktivieren.

- Mitarbeiterschulungen zur Nutzung und Wiederherstellung bereitstellen.

Entwickler — schnelle Checkliste:

- WebAuthn/FIDO2‑Support implementieren.

- Benutzeroberfläche für Registration/Login um Passkey‑Flow ergänzen.

- Fallbacks (E‑Mail/OTP) sowie Migrationswege für Legacy‑Accounts bereitstellen.

Wiederherstellungs‑Playbook und Incident‑Runbook

Ziel: Sichere, nachvollziehbare Wiederherstellung der Passkeys bei Geräteverlust oder Account‑Kompromittierung.

Schritt‑für‑Schritt‑Playbook:

- Sofortmaßnahmen bei Geräteverlust:

- Melden Sie das Gerät als verloren via „Mein iPhone suchen“. Entfernen Sie es aus vertrauenswürdigen Geräten.

- Melden Sie ungewöhnliche Aktivitäten an betroffene Dienste (z. B. Bank, E‑Mail).

- Account‑Sicherung:

- Ändern Sie Passwörter für Dienste ohne Passkey‑Unterstützung.

- Entfernen Sie nicht vertrauenswürdige Geräte aus der Apple‑ID Gerätesektion.

- Wiederherstellung:

- Melden Sie sich auf Ersatzgerät an und verwenden Sie Schlüsselbund‑Wiederherstellung mittels Escrow.

- Authentifizieren Sie sich mit vertrauenswürdigem Telefon oder Code.

- Prüfung:

- Kontrollieren Sie, ob alle Passkeys wieder verfügbar sind.

- Prüfen Sie die Aktivitätsprotokolle wichtiger Dienste auf Fremdzugriffe.

Rollback (wenn Wiederherstellung fehlschlägt):

- Kontaktieren Sie Apple‑Support, erklären Sie die Lage, und falls notwendig, nutzen Sie alternative Authentifizierungswege bei kritischen Diensten (z. B. Bankfiliale persönlich).

Entscheidungsbaum zur Nutzung von Passkeys

flowchart TD

A[Start: Möchten Sie Passkeys nutzen?] --> B{Unterstützt Ihre Website/ App Passkeys?}

B -- Ja --> C{Haben Sie iCloud Schlüsselbund aktiviert?}

B -- Nein --> D[Weiterhin Passwort/2FA nutzen; Anbieter kontaktieren]

C -- Ja --> E[Passkey erstellen und mit FaceID/TouchID bestätigen]

C -- Nein --> F[Aktivieren Sie iCloud Schlüsselbund und 2FA]

E --> G{Verfügen Sie über weiteres Apple Gerät?}

G -- Ja --> H[Passkey wird synchronisiert]

G -- Nein --> I[Hinterlegen Sie vertrauenswürdige Telefonnummer; merken Sie: Escrow benötigt]

I --> HSicherheits‑ und Datenschutzhinweise

- Speicherung: Passkeys werden im iCloud‑Schlüsselbund gespeichert und sind Ende‑zu‑Ende verschlüsselt. Apple kann die privaten Schlüssel nicht auslesen.

- Anzahl Versuche: Für die Entschlüsselung des Escrow haben Sie 10 Versuche; danach werden die Daten gelöscht.

- Phishingschutz: Da Passkeys die Legitimität des Dienstes prüfen, sind Phishing‑Angriffe stark eingeschränkt.

- Unternehmensumgebung: Prüfen Sie MDM‑Richtlinien, da manche Unternehmen iCloud‑Dienste blockieren können — dadurch entfällt die automatische Synchronisierung.

Datenschutzhinweis (GDPR‑Hinweis): Passkeys enthalten keine personenbezogenen Identifikatoren, die Apple lesen kann. Dienste speichern öffentliche Schlüssel; personenbezogene Daten unterliegen weiterhin den Datenschutzbestimmungen des jeweiligen Dienstes.

Entwickler: Implementierungs‑Hinweise und Kompatibilität

- Empfehlung: Implementieren Sie WebAuthn nach FIDO2‑Standard für Web‑ und App‑Clients.

- Fallback: Bieten Sie E‑Mail/OTP oder Social‑Login als Übergangslösung an.

- UX‑Hinweis: Leiten Sie Nutzer durch den Passkey‑Flow (Erstellen → Bestätigen → Gesichert) und zeigen Sie Alternativen an.

Kompatibilitätstabelle (Kurzübersicht):

| Plattform | Passkey‑Support | Hinweise |

|---|---|---|

| iOS/iPadOS 16+ | Ja | iCloud‑Schlüsselbund erforderlich |

| macOS Ventura+ | Ja | Safari Autofill integriert |

| Android | Ja (schrittweise) | Herstellerabhängig, Google arbeitet an Support |

| Windows | Teilweise | Unterstützung über Browser/Anbieter wird erweitert |

Vergleich: Passkeys vs. Passwörter vs. OTP

- Sicherheit: Passkeys > OTP > Passwort (wegen Phishing‑Resistenz und nicht übertragbarem privaten Schlüssel).

- Benutzerfreundlichkeit: Passkeys ≥ Passwort (kein Merken notwendig), besser bei Multi‑Device‑Setup.

- Migration: Passkeys erfordern Server‑Implementierung (WebAuthn) — Aufwand steigt gegenüber einfachen Passwortlösungen.

Glossar — 1‑Zeiler

- Passkey: Kryptografisches Schlüsselpaar (privat/public) für Authentifizierung.

- iCloud‑Schlüsselbund: Apples synchronisierte, verschlüsselte Speicherung für Passkeys und Passwörter.

- FIDO/WebAuthn: Offene Standards für passwortlose Authentifizierung.

- Escrow: Verschlüsselter Schlüsselbund‑Backup für die Wiederherstellung.

Häufige Fragen

Wie kann ich Passkeys auf einem Nicht‑Apple‑Gerät verwenden?

Wenn ein Passkey auf Ihrem iPhone gespeichert ist, können Sie sich auf einem Nicht‑Apple‑Gerät anmelden, indem Sie beim Login “Andere Anmeldeoptionen” wählen. Es wird ein QR‑Code generiert — scannen Sie ihn mit Ihrem iPhone und bestätigen Sie die Anmeldung mit Face ID/Touch ID.

Kann Apple meine Passkeys lesen?

Nein. Private Passkeys werden lokal gespeichert und sind Ende‑zu‑Ende verschlüsselt im iCloud‑Schlüsselbund; Apple hat keinen Zugriff auf die privaten Schlüssel.

Sind Passkeys ein vollständiger Ersatz für alle Online‑Passwörter?

Technisch ja, sobald Dienste FIDO unterstützen. Praktisch benötigen viele Dienste noch Entwicklungsaufwand; daher existieren Übergangsphasen mit Fallbacks.

Was passiert, wenn ich meine einzige Apple‑Gerät verliere und das Escrow fehlschlägt?

Wenn weder ein vertrauenswürdiges Gerät noch die Escrow‑Wiederherstellung möglich ist und die 10‑Versuche‑Grenze überschritten wurde, sind die Schlüsselbunddaten verloren. Kontaktieren Sie in kritischen Fällen die Anbieter Ihrer wichtigsten Dienste (Bank, E‑Mail), um alternative Identitätsnachweise zu klären.

Wie kann ich sehen, welche Passkeys ich habe?

Auf iPhone/iPad: Einstellungen → Passwörter. Auf Mac: Systemeinstellungen → Passwörter. Dort werden gespeicherte Passkeys und zugehörige Konten angezeigt.

Kurze Zusammenfassung

Passkeys sind ein sicherer, benutzerfreundlicher Ersatz für klassische Passwörter, basierend auf FIDO/WebAuthn. Für Nutzer: Aktivieren Sie iCloud‑Schlüsselbund und 2FA, erstellen Sie Passkeys beim Anmelden und hinterlegen Sie ein zweites Gerät oder eine vertrauenswürdige Telefonnummer. Für Unternehmen und Entwickler: Planen Sie die schrittweise Migration, implementieren Sie WebAuthn und bieten Sie Fallbacks.

Wichtig: Testen Sie die Wiederherstellungsprozesse und schulen Sie Nutzer, damit die Umstellung reibungslos und sicher verläuft.

Image credit: Unsplash. Alle Screenshots von Hashir Ibrahim.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben