Telefonnummern-Recycling: Risiken und Schutz

Telefonnummern sind begrenzt. Mobilfunkanbieter recyceln inaktive Nummern routinemäßig — das schafft ein echtes Sicherheitsrisiko: Wurde eine Nummer neu vergeben, kann der neue Inhaber Verifizierungs- und Wiederherstellungs-SMS empfangen, die an Konten des Vorbesitzers gebunden sind. Das ermöglicht Identitätsdiebstahl oder eine Übernahme von Konten. In diesem Artikel erklären wir die Gefahren des Nummern-Recyclings und geben eine ausführliche Anleitung, wie Sie sich schützen können.

Warum Recycling von Telefonnummern gefährlich ist

Viele Online-Dienste verlangen eine Telefonnummer zur Verifizierung oder Kontowiederherstellung; einige Dienste, etwa WhatsApp, funktionieren ausschließlich über die Telefonnummer. Kündigen Sie einen Vertrag oder wechseln Sie die Nummer und haben Sie vergessen, die Nummer aus allen Dienten zu entfernen, wird der Anbieter die Nummer irgendwann wieder freigeben und neu vergeben. Der neue Nutzer kann dann Zugriff erlangen.

Ein wichtiges Schutzmechanismus ist die sogenannte Schonfrist, in der die Nummer nicht sofort neu vergeben wird. Diese Periode dauert typischerweise 45–90 Tage oder länger. In dieser Zeit hat der frühere Besitzer Gelegenheit, verknüpfte Dienste zu bereinigen.

Manche Dienste nutzen zusätzlich eine Inaktivitätsregel: Sie löschen Konten, wenn die Telefonnummer längere Zeit nicht aktiv ist. WhatsApp löscht ein Konto zum Beispiel nach 120 Tagen Inaktivität. Diese Löschregeln helfen, Recycling zu entdecken, sind aber nicht universell: Viele Dienste können oder nutzen diesen Indikator nicht.

Ist eine Nummer erst einmal wiedervergeben, kann der neue Besitzer:

- sich als der alte Besitzer ausgeben,

- SMS-basierte Wiederherstellungscodes empfangen und damit Konten übernehmen,

- sensible Nachrichten erhalten.

Kriminelle suchen aktiv nach recycelten Nummern, indem sie verfügbare Nummern mit geleakten Daten abgleichen oder systematisch nummerische Blöcke analysieren. Deshalb sind proaktive Schritte nötig.

Wann ist das Risiko besonders hoch

- Sie haben SMS als primäre 2‑Faktor‑Authentifizierung (2FA) eingestellt.

- Sie nutzen Telefonnummern als alleinige Identifikation bei Messaging-Diensten.

- Sie haben Konten mit sensiblen finanziellen oder beruflichen Rechten verknüpft.

- Die Nummer war längere Zeit inaktiv vor der Neuvergabe.

Wichtig: SMS ist eine schwächere Form der 2FA und anfällig für SIM‑Swap‑Angriffe und Recycling-Angriffe.

Maßnahmen vor dem Deaktivieren oder Wechseln der Nummer

Führen Sie diese Schritte durch, bevor Sie eine Nummer deaktivieren oder aufgeben. Arbeiten Sie die Liste systematisch ab.

1) Trennen Sie Ihre Nummer von allen Konten

- Melden Sie sich bei jedem Dienst an und entfernen oder aktualisieren Sie die Telefonnummer in den Kontoeinstellungen.

- Prüfen Sie Kontowiederherstellungsoptionen (E‑Mail, Backup‑Telefonnummer, Sicherheitsfragen) und ersetzen Sie die Nummer durch eine alternative, sichere Methode.

Tipps zum Auffinden aller Konten mit Ihrer Nummer:

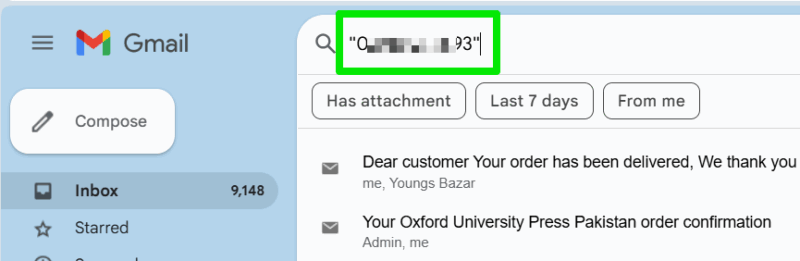

- Suchen Sie in Ihrem E‑Mail‑Postfach nach der Telefonnummer in Anführungszeichen, z. B. “04991234567” oder mit internationalen Präfixen +49. Viele Dienste verschicken Bestätigungs- oder Benachrichtigungs-E‑Mails, die Ihre Nummer enthalten.

- Prüfen Sie Ihren Passwort-Manager: Viele Logins sind dort gespeichert und oft ist die Telefonnummer im Feld Notizen oder Profil hinterlegt.

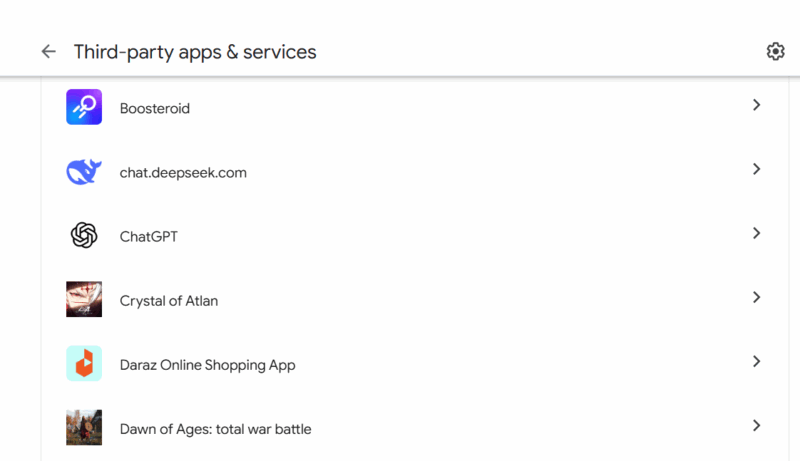

- Prüfen Sie soziale Logins: Google/Apple/Facebook zeigen verknüpfte Apps und Dienste an.

Wichtig: Das vollständige Auffinden aller Konten ist die schwierigste Aufgabe. Nehmen Sie sich Zeit und arbeiten Sie iterativ.

2) Messaging‑Konten korrekt deaktivieren oder übertragen

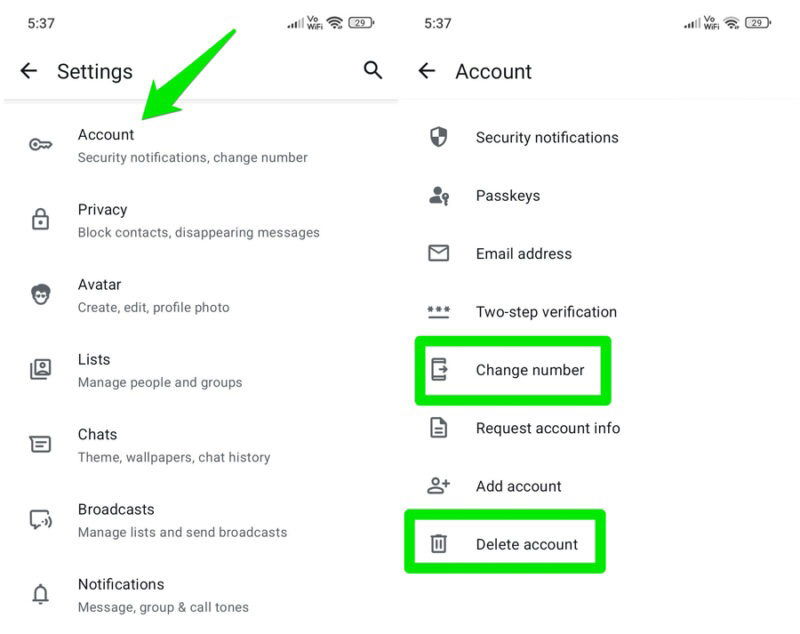

Messaging-Apps (WhatsApp, Signal, Telegram) bieten in der Regel eine offizielle Vorgehensweise zum Nummernwechsel oder zur Kontolöschung. Folgen Sie unbedingt den in‑App‑Schritten, damit Profil, Backups und Verknüpfungen korrekt entfernt oder übertragen werden.

Beispiel WhatsApp: Einstellungen → Konto → Nummer ändern / Konto löschen.

Wenn möglich: nutzen Sie die Funktion “Nummer ändern”, statt das Konto zu löschen und neu zu registrieren; so bleiben Chats und Gruppen intakt, aber die Bindung zur alten Telefonnummer wird aufgehoben.

3) Newsletter und Werbemeldungen abbestellen

Werbe‑SMS und Newsletter enthalten oft persönliche Hinweise. Antworten Sie auf Wahlaufforderungen mit STOP oder UNSUBSCRIBE falls diese Befehle angeboten werden, oder nutzen Sie den Unsubscribe‑Link in E‑Mails. Prüfen Sie Kontoeinstellungen einzelner Dienste auf Newsletter‑Checkboxen.

Hinweis: Viele Dienste verwenden englische Keywords wie STOP; prüfen Sie die Nachricht genau.

4) Informieren Sie wichtige Kontakte

Senden Sie an Kollegen, Banken, Verträge und enge Kontakte eine kurze Nachricht mit Ihrer neuen Nummer oder Hinweis, dass die alte Nummer nicht mehr gültig ist. So vermeiden Sie, dass Dritte fälschlich vom neuen Besitzer kontaktiert werden.

Wenn Sie die Nummer behalten wollen: Deaktivierung verhindern

- Prepaid: Laden Sie das Guthaben nach und nutzen Sie die Nummer regelmäßig (Anrufe, SMS, mobile Daten), um eine Deaktivierung wegen Inaktivität zu vermeiden.

- Postpaid: Solange die Rechnungen bezahlt werden, bleibt die Nummer aktiv.

Alternative Wiederherstellungs- und 2FA‑Methoden

Empfehlung: Vermeiden Sie Telefonnummern als Wiederherstellungsweg oder für 2FA, wo möglich.

- E‑Mail als Kontowiederherstellung: Verwenden Sie eine primäre E‑Mail und eine sekundäre Wiederherstellungsadresse.

- Passkeys: Moderne, phishingsichere Anmeldemethoden, die ohne Telefonnummer funktionieren.

- TOTP (Time‑based One‑Time Passwords): Apps wie Authenticator, die keinen SMS‑Versand benötigen.

- Push‑2FA: Authentifizierungs‑Apps, die Push‑Benachrichtigungen zur Bestätigung senden.

Wichtig: SMS‑2FA ist besser als gar keine 2FA, aber schlechter als TOTP oder Passkeys.

Schritt‑für‑Schritt Playbook (Vor dem Nummerwechsel)

- Erstellen Sie ein Inventar aller Online‑Konten (E‑Mail‑Suche, Passwort‑Manager, Bankunterlagen).

- Aktualisieren Sie die Telefonnummer in jedem Konto oder entfernen Sie sie.

- Aktivieren Sie alternative Wiederherstellungswege (E‑Mail, sekundäre E‑Mail, Backup‑Codes, Passkeys).

- Wechseln Sie 2FA von SMS zu TOTP/Passkeys/Push, wo möglich.

- Melden Sie sich bei Messaging‑Apps ab oder nutzen Sie die integrierte “Nummer ändern”‑Funktion.

- Abbestellen von Newslettern und Werbe‑SMS.

- Informieren Sie wichtige Kontakte.

- Dokumentieren Sie durch einen kurzen Audit‑Bericht: welche Konten geändert wurden und mit welchem Datum.

Incident‑Runbook: Was tun, wenn Ihre alte Nummer bereits recycelt wurde

- Melden Sie ungewöhnliche Anmeldungen sofort beim betroffenen Dienst.

- Ändern Sie Passwörter und deaktivieren Sie alle aktiven Sessions.

- Entfernen Sie Telefonnummern aus Konten, sofern Sie noch Zugriff haben.

- Kontaktieren Sie den Dienstanbieter (z. B. Bank, E‑Mail) und geben Sie an, dass Ihre Nummer recycelt wurde.

- Beantragen Sie bei Ihrem Mobilfunkanbieter Informationen zur Reaktivierung oder temporären Sperrung (falls möglich).

- Prüfen Sie Kredit‑ und Identitätsüberwachungsdienste, wenn sensible Daten betroffen sind.

Risikomatrix (qualitativ)

- Hohe Wahrscheinlichkeit / Hohe Auswirkung: Finanzkonten mit SMS‑Wiederherstellung → Sofortmaßnahmen erforderlich.

- Mittlere Wahrscheinlichkeit / Mittlere Auswirkung: Social‑Media‑Konten → Zugriffsverlust/Identitätsmissbrauch.

- Niedrige Wahrscheinlichkeit / Hohe Auswirkung: Unternehmensadmin‑Konten → schwerwiegende Folgen; IT‑Admin sollte Nummern zentral verwalten.

Minderungsmaßnahmen: SMS‑Verzicht, Passkeys, E‑Mail‑Wiederherstellung, regelmäßige Audits.

Spezifische Empfehlungen für Unternehmen und IT‑Verantwortliche

- Pflegen Sie zentrale Verzeichnisse (Phone‑Inventory) mit Verantwortlichkeiten.

- Sperren Sie kritische Admin‑Accounts über hardwarebasierte Schlüssel (FIDO2, YubiKey).

- Definieren Sie Offboarding‑Prozesse: bei Mitarbeiterwechsel Telefonnummern entkoppeln, Konten transferieren.

- Schulungen: Mitarbeiter über die Risiken von Nummernrecycling und SIM‑Swap informieren.

Datenschutz und rechtliche Hinweise (GDPR/DSGVO)

Wenn personenbezogene Daten betroffen sind (z. B. SMS mit Namen, Kontoinformationen), können Melde‑ und Dokumentationspflichten bestehen. Als betroffene Person können Sie bei Datenpannen Auskunft verlangen. Unternehmen sollten prüfen, ob Recycling‑Vorfälle meldepflichtig sind.

Wichtig: Diese Sektion ist keine Rechtsberatung. Konsultieren Sie einen Datenschutzbeauftragten oder Rechtsanwalt für verbindliche Schritte.

Checkliste vor dem Nummerwechsel (Abhakliste)

- E‑Mail durchsucht nach Telefonnummern

- Passwort‑Manager überprüft

- Telefonnummer in allen wichtigen Konten entfernt oder aktualisiert

- 2FA von SMS auf TOTP/Passkeys/Push umgestellt

- Messaging‑Apps korrekt übertragen oder gelöscht

- Werbe‑SMS und Newsletter abbestellt

- Wichtige Kontakte informiert

- Abschließend ein Audit‑Protokoll erstellt

Rolle‑basierte Kurzanleitungen

- Endnutzer (privat): Priorität auf Messaging, Bank, E‑Mail. Passkeys und TOTP aktivieren.

- IT‑Administrator: Zentralisiertes Inventory, Offboarding‑SOP, hardwarebasierte 2FA für Admins.

- HR/Personal: Telefonnummern beim Mitarbeiterwechsel prüfen und im Offboarding entfernen.

Entscheidungshilfe (Mermaid‑Diagramm)

flowchart TD

A[Nummer behalten oder wechseln?] -->|Behalten| B[Weiter nutzen und Aktivität sicherstellen]

A -->|Wechseln/aufgeben| C[Playbook durchführen]

C --> D{Sind alle Konten bereinigt?}

D -->|Ja| E[Nummer deaktivieren]

D -->|Nein| F[Fehlende Konten finden und bereinigen]

F --> D

E --> G[Monitoring für 90+ Tage]Mini‑Methodik: Wie Sie lückenlos vorgehen (5 Schritte)

- Sammeln: E‑Mail‑Suche, Passwort‑Manager, Vertragsunterlagen.

- Priorisieren: Bank, E‑Mail, Admin‑Konten zuerst.

- Bereinigen: Nummer entfernen oder ändern.

- Sichern: Alternative Wiederherstellungsmethoden aktivieren.

- Verifizieren: Testlogin und Audit‑Report.

Glossar (1‑Zeiler)

- 2FA: Zwei‑Faktor‑Authentifizierung, zusätzliche Sicherheitsebene neben Passwort.

- TOTP: Zeitbasierte Einmalcodes (z. B. Authenticator‑Apps).

- Passkey: Moderne, passwortlose Anmeldung basierend auf FIDO‑Standards.

- SIM‑Swap: Betrüger wechseln Ihre Rufnummer auf eine andere SIM‑Karte.

- Recycling: Wiedervergabe einer früheren Telefonnummer an einen neuen Nutzer.

Häufige Fragen

Kann ich eine recycelte Nummer zurückbekommen?

In der Regel nicht. Nummern werden laut Anbieterpolitik neu vergeben. Kontaktieren Sie Ihren Mobilfunkanbieter für Details, aber erwarten Sie nicht, dass eine bereits vergebene Nummer zurückgegeben wird.

Reicht es, einfach das Passwort zu ändern?

Nein. Wenn SMS‑Wiederherstellung aktiv ist, kann der neue Nummerninhaber weiterhin Wiederherstellungscodes empfangen. Entfernen Sie die Telefonnummer aus dem Konto oder deaktivieren Sie SMS‑Wiederherstellung.

Welche Dienste sind besonders gefährdet?

Bankkonten, E‑Mail‑Provider, soziale Netzwerke und Messaging‑Dienste, die Telefonnummern für Anmeldung oder Wiederherstellung nutzen.

Zusammenfassung

- Telefonnummern‑Recycling ist ein reales Sicherheitsrisiko.

- Entfernen Sie vor einer Deaktivierung die Nummer aus allen Konten und wechseln Sie 2FA weg von SMS.

- Nutzen Sie die obige Checkliste und das Playbook, um systematisch vorzugehen.

- Unternehmen sollten Offboarding‑Prozesse und hardwarebasierte 2FA einsetzen.

Wichtig: Beginnen Sie die Bereinigung so früh wie möglich vor der geplanten Deaktivierung. Ein systematischer Ansatz minimiert das Risiko einer Kontenübernahme.

Kontakt & Weiterführendes

Wenn Sie Unterstützung brauchen, erstellen Sie zunächst das Inventar aller Konten und führen Sie ein kurzes Audit durch. Dokumentieren Sie jeden Schritt: Datum, Dienst, durchgeführte Aktion.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben