Gmail gehackt: Sofortmaßnahmen, Prävention und Wiederherstellung

Ich gebe es zu: Meine E‑Mail ist mein Online‑Leben. PayPal, Jobs und Kontakte hängen daran. Ich dachte, ein 50‑stelliges Passwort aus Wörtern und Zahlen reicht. Fast wäre das mein Ende gewesen.

Ein weiterer Fehler war, dauerhaft eingeloggt zu bleiben. Wenn man viel online arbeitet, steigert das das Risiko. Ich nutze viele Google‑Dienste: Google Reader, Google News, Google Calendar, Google Books, Google+, AdSense und mehr. Sie sind praktisch — aber sie bündeln Zugriffspunkte.

Wie passierte der Angriff? War ich nachlässig oder werden aktive Accounts automatisch Ziel? Viele erfolgreiche Blogger nutzen einfache Gmail‑Konten. Warum werden manche gehackt und andere nicht? Meist ist es eine Kombination aus Angriffsmethoden, Zugangspunkte und fehlender Zweitabsicherung.

Grundlagen der Gmail‑Sicherheit

Kurzdefinition: Zweistufige Verifizierung (2SV) bedeutet, dass neben Passwort ein zweiter Faktor nötig ist — z. B. ein SMS‑Code oder eine Authenticator‑App.

Wichtige Grundregeln:

- Verwenden Sie ein starkes Passwort: Groß-/Kleinbuchstaben, Zahlen und Sonderzeichen. Mein Minimum: 30 Zeichen. Längere Passwörter sind besser.

- Nutzen Sie einen Passwortmanager statt Merkhilfen. Passwortmanager erzeugen und speichern komplexe Passwörter sicher.

- Speichern Sie Notfallkopien an sicheren Orten: gedruckt in einem verschlossenen Portemonnaie oder in einem verschlüsselten Tresor.

- Installieren Sie genau eine Anti‑Malware/Antivirus‑Lösung und halten Sie diese aktuell.

- Schützen Sie auch Ihre sekundären Wiederherstellungsadressen und -telefone mit starken Zugangsdaten.

Wenn Sie ein Passwort in einer Textdatei speichern, benennen Sie die Datei nicht password.txt und sichern Sie die Datei verschlüsselt.

Suggested Read: Ultimate Guide to Secure Your GMail Account

Zusätzliche Sicherheitsmaßnahmen, die Sie sofort umsetzen sollten

- Aktivieren Sie 2‑Schritt‑Verifizierung (2SV) in Ihrem Google‑Konto.

- Verwenden Sie eine Authenticator‑App statt reiner SMS, wo möglich.

- Erstellen Sie App‑Passwörter für Programme, die kein 2SV unterstützen.

- Prüfintervalle: Überprüfen Sie Ihre autorisierten Apps, Geräte und Weiterleitungen mindestens monatlich.

- Entfernen Sie nicht mehr benötigte POP/IMAP‑Zugänge und deaktivieren Sie Zugriff für unbekannte Clients.

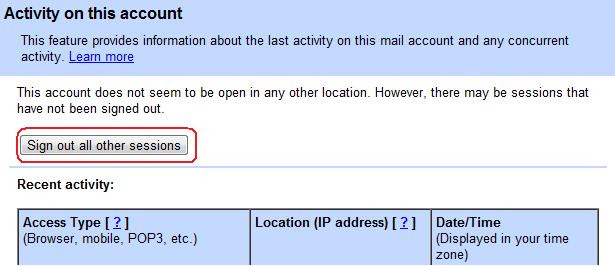

Prüfen Sie in Gmail unten rechts auf der Webseite den Link details. Dort sehen Sie aktive Sitzungen und können alle anderen abmelden.

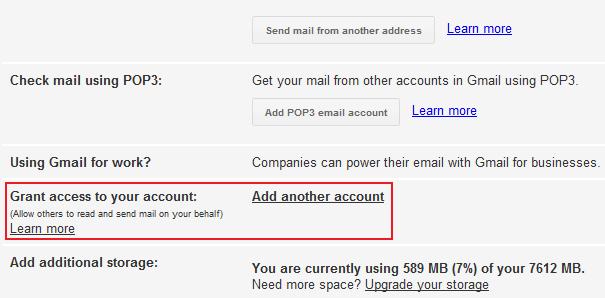

Öffnen Sie anschließend Mail Settings > Accounts and Import und prüfen Sie:

- Weiterleitungen (Forwarding)

- Automatische Filter (Labels/Filters)

- Freigegebene Postfächer oder User‑Delegierungen

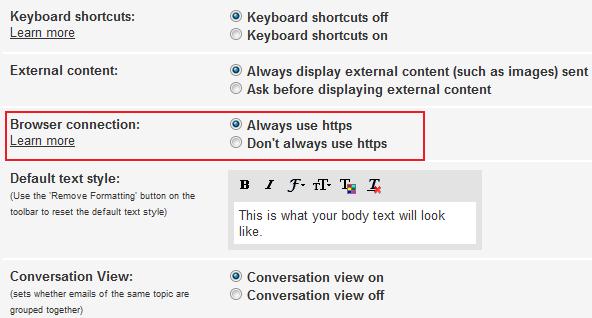

Prüfen Sie außerdem, ob die Verbindung über https erzwungen ist. In Gmail klicken Sie dazu auf das Zahnrad > Einstellungen > Allgemein und suchen Sie nach HTTPS‑Optionen.

Sofortmaßnahmen, wenn Sie noch Zugriff haben

- Trennen Sie das Gerät physisch oder deaktivieren Sie WLAN/LAN, wenn Sie den Verdacht haben, dass Malware aktiv ist.

- Wechseln Sie in ein sicheres Gerät, wenn möglich auf einem anderen Computer oder Smartphone, das Sie für sicher halten.

- Melden Sie sich bei Google an und gehen Sie zu “Sicherheitscheck” (Google Account > Sicherheit). Überprüfen Sie angemeldete Geräte und berechtigen Sie nur bekannte Geräte.

- In Gmail: unten rechts „details“ → Alle anderen Sitzungen abmelden.

- Ändern Sie Ihr Passwort sofort auf dem sicheren Gerät. Wählen Sie ein neues, einzigartiges Passwort.

- Entfernen Sie unbekannte Weiterleitungsadressen, Filter und fremde POP/IMAP‑Konten.

- Widerrufen Sie alle unbekannten OAuth‑Zugriffe (Google Account > Sicherheit > Drittanbieter‑Apps mit Konto‑Zugriff).

- Aktivieren Sie 2‑Schritt‑Verifizierung und richten Sie Backup‑Codes ein. Drucken Sie die Codes aus und lagern Sie sie sicher.

Wichtig: Wenn der Angreifer bereits Ihre Wiederherstellungsdaten geändert hat, öffnen Sie das Google‑Wiederherstellungsformular und wählen Sie “Ich habe keinen Zugriff mehr auf diese Optionen”. Dort folgt ein detailliertes Formular.

Sofortmaßnahmen, wenn Sie keinen Zugriff mehr haben (Incident Runbook)

- Versuchen Sie die Wiederherstellung über https://accounts.google.com/signin/recovery

- Wählen Sie “Ich habe keinen Zugriff mehr auf diese Optionen”, wenn Wiederherstellungsdaten geändert wurden.

- Füllen Sie das Formular mit so genauen Informationen wie möglich aus: zuletzt verwendete Passwörter, ungefähre Erstellungsdaten des Kontos, häufige Kontakte/Labels, genutzte Google‑Dienste.

- Falls möglich, melden Sie den Diebstahl über das Google‑Support‑Formular und fügen Sie Details zu Zeitstempel und IP‑Adressen bei.

- Prüfen Sie E‑Mails anderer Konten auf Benachrichtigungen über Änderungen Ihres Google‑Kontos.

- Scannen Sie alle Ihre Geräte mit einem aktuellen Anti‑Malware‑Tool. Wenn Sie aktive Infektionen finden, bereiten Sie Neuinstallation oder Systemwiederherstellung vor.

- Informieren Sie Kontakte, falls der Angreifer Spam oder Phishing verschickt haben könnte.

- Nach Wiederherstellung: Erzwingen Sie Passwortwechsel für alle Dienste, bei denen Sie dieselbe E‑Mail oder dasselbe Passwort verwenden.

Die schnelle Reaktion hat mir geholfen: Das Google‑Supportteam meldete sich innerhalb kurzer Zeit und ich konnte den Account zurückgewinnen. Ihre Reaktionszeit kann variieren, also sammeln Sie alle möglichen Nachweise und handeln Sie schnell.

Playbook: Schritt‑für‑Schritt Checkliste zur Wiederherstellung

- Gerät vom Netz trennen

- Anderes, sauberes Gerät bereitstellen

- Alle aktiven Sitzungen abmelden (Gmail > details)

- Passwort ändern (einzigartig, mindestens 30 Zeichen)

- 2‑Schritt‑Verifizierung aktivieren

- Backup‑Codes generieren und sicher aufbewahren

- Weiterleitungen/Filter löschen

- Drittanbieterzugriffe widerrufen

- Wiederherstellungsformular ausfüllen, falls nötig

- Malware‑Scan aller Geräte

- Passwörter für andere Dienste ändern

- Kontakte informieren

Prävention: Dauerhaft sicher bleiben

- Nutzen Sie einen Passwortmanager (z. B. lokale oder cloudbasierte Lösungen). Ein Manager erzeugt starke, einzigartige Passwörter.

- Aktivieren Sie hardwarebasierte Sicherheitsschlüssel (z. B. FIDO U2F) für höchste Sicherheit.

- Halten Sie Betriebssystem, Browser und Sicherheitssoftware aktuell.

- Installieren Sie nur vertrauenswürdige Browser‑Erweiterungen und prüfen Sie Berechtigungen.

- Vermeiden Sie öffentliches WLAN ohne VPN, besonders bei Login‑Vorgängen.

- Planen Sie monatliche Sicherheitsprüfungen Ihres Kontos.

Alternativen zur reinen Passwortstärke:

- Passwortmanager + 2SV ist die praxisnahe Best Practice.

- Hardware‑Token für Schlüsselkonten (Google, Banken).

- Unternehmensaccounts: Verwenden Sie Single Sign‑On (SSO) mit strengen Zugriffsrichtlinien.

Wann diese Maßnahmen nicht ausreichen

- Wenn Ihr Gerät persistente Firmware‑Malware hat, hilft Passwortwechsel nicht. Dann ist eine vollständige Neuinstallation oder Hardwareaustausch nötig.

- Wenn ein Angreifer physischen Zugriff auf Ihr Backup bzw. Ihre gedruckten Codes hat, sind die Maßnahmen kompromittiert.

- Social‑Engineering gegen Support‑Mitarbeiter kann zur Umgehung von Sicherheitskontrollen führen.

Mental Model: Angriffsketten verstehen

Denken Sie in Ketten: Ein Angreifer braucht mindestens einen Zugangspunkt. Das kann ein gestohlenes Passwort, eine schadhafte App (OAuth), ein kompromittiertes Gerät oder ein kompromittierter Wiederherstellungsaccount sein. Verteidigung muss alle Kettenglieder sichern.

Entscheidungshilfe (Mermaid)

flowchart TD

A[Haben Sie noch Zugriff auf Ihr Konto?] -->|Ja| B[Direkte Sicherung]

A -->|Nein| C[Wiederherstellung starten]

B --> D[Alle Sitzungen abmelden]

D --> E[Passwort ändern & 2SV aktivieren]

E --> F[Prüfen: Weiterleitungen, Filter, OAuth]

C --> G[Wiederherstellungsformular ausfüllen]

G --> H[Support kontaktieren und Beweise sammeln]

H --> I[Malware‑Scan / Geräte säubern]

I --> ERolle‑basierte Checkliste

Blogger / Content Creator:

- Aktivieren Sie 2SV und Hardware‑Schlüssel.

- Verwenden Sie unterschiedliche E‑Mails für Monetarisierung (AdSense/PayPal).

- Überprüfen Sie Weiterleitungen täglich.

Freelancer / Online‑Shop‑Betreiber:

- Sichern Sie Zahlungszugänge separat.

- Notfallkontakt mit Kunden/Bank bereit haben.

Administrator / IT‑Verantwortliche:

- Erzwingen Sie Passwortmanager und 2SV im Team.

- Implementieren Sie SSO mit MFA und regelmäßigen Audits.

Wiederherstellungs‑Kriterien

- Geben Sie genaue Zeitangaben für Kontenerstellung und Passwortänderungen an.

- Listen Sie häufige Kontakte und Labels auf.

- Beschreiben Sie benutzte Google‑Dienste (Drive, AdSense, Calendar).

Checkliste nach der Wiederherstellung

- 2SV aktiviert

- Backup‑Codes sicher verwahrt

- Alle Drittanbieterzugriffe widerrufen

- Weiterleitungen/Filter geprüft

- Malware‑Scan abgeschlossen

- Passwörter anderer Dienste geändert

- Kontakte informiert

Kurze Glossar‑Liste

- 2SV: Zwei‑Schritt‑Verifizierung, zusätzlicher Faktor neben Passwort.

- OAuth: Standard für Zugriffsrechte zwischen Diensten ohne Passwortweitergabe.

- Forwarding: Automatische Weiterleitung eingehender E‑Mails.

Häufige Fragen

Wie schnell muss ich handeln?

Sofort. Jede Minute gibt dem Angreifer mehr Zeit, Einstellungen zu ändern und Spuren zu verwischen.

Kann Google mich wirklich unterstützen?

Ja. Google bietet Wiederherstellungsformulare und Support‑Ressourcen. Je präziser Ihre Angaben, desto besser die Chance auf Wiederherstellung.

Ist ein Passwortmanager sicher?

Ja, wenn Sie einen seriösen Manager verwenden und ein starkes Master‑Passwort sowie 2SV nutzen.

Abschluss und wichtigste Punkte

Zusammenfassung:

- Handeln Sie sofort bei dem Verdacht auf Kompromittierung.

- Sichern Sie den Account: Abmelden, Passwort ändern, 2SV aktivieren.

- Prüfen Sie Weiterleitungen, Filter und Drittanbieterzugriffe.

- Scannen und bereinigen Sie Ihre Geräte.

- Lernen Sie aus dem Vorfall und verbessern Sie Ihre Prozesse.

Wichtiger Hinweis: Der größte Fehler ist zu glauben, es kann Ihnen nicht passieren. Seien Sie vorsorglich und systematisch. Eine gute Routine macht den Unterschied zwischen einem Ärgernis und einem Desaster.

FAQ

Mein Passwort war sehr lang — warum hat das nicht geholfen?

Ein langes Passwort hilft vor Brute‑Force. Gängigere Attacken nutzen gestohlene Passwörter, Phishing oder kompromittierte Drittanbieter‑Apps. Deswegen sind 2SV und sauberer Gerätezustand so wichtig.

Sollte ich eine neue E‑Mail‑Adresse erstellen?

Nur, wenn Ihr Hauptkonto dauerhaft kompromittiert bleibt. Meist reicht Wiederherstellung + härtere Absicherung. Erstellen Sie auf jeden Fall eine separate Adresse für Wiederherstellung und Benachrichtigungen.

Wie oft soll ich mein Passwort ändern?

Regelmäßig: z. B. alle 1–3 Monate bei erhöhtem Risiko. Wichtiger als die Häufigkeit ist die Einzigartigkeit und der Einsatz von 2SV.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben