Was tun, wenn dein Gmail gehackt wurde — Wiederherstellung, Schutz und Checklisten

- Wenn dein Gmail gehackt wurde: handle sofort, sichere Geräte, ändere Passwörter, aktiviere Zwei-Faktor-Authentifizierung und fülle das Google-Wiederherstellungsformular aus.

- Prüfe autorisierte Geräte, Anwendungen, POP/IMAP-Zugänge und Wiederherstellungsadressen.

- Nutze ein klares SOP (Schritt-für-Schritt) für Wiederherstellung und eine langfristige Sicherheitsstrategie.

Worum es geht

In diesem Artikel erzähle ich, wie mein Gmail fast gehackt wurde, welche Fehler ich gemacht habe und welche praktischen Schritte dir sofort helfen, dein Konto zu retten und nachhaltig zu schützen. Du findest außerdem Checklisten, ein Wiederherstellungs-Playbook, eine Risikomatrix, eine Entscheidungsübersicht und eine kurze Glossarliste.

Wichtige Begriffe in einer Zeile

- Zwei-Faktor-Authentifizierung (2FA): Zusätzlicher Bestätigungsschritt neben dem Passwort.

- POP/IMAP: Protokolle, über die E-Mail-Programme E-Mails abrufen.

- Wiederherstellungs-E-Mail/-Telefon: Kontakte, die Google verwendet, um dich zu identifizieren.

Meine Erfahrung: wie es passiert ist

Ich gebe es zu: Meine E-Mail war mein Online-Leben. PayPal, Jobs, Konten — alles hing an dieser Adresse. Ich dachte, ein 50-stelliges Passwort sei sicher. Es bestand jedoch nur aus Wörtern und Zahlen. Ich blieb ständig eingeloggt. Das war mein Fehler.

Ich nutze viele Google-Dienste: Google Reader, Google News, Google Calendar, Google Books, Google+, AdSense und mehr. Sie sind praktisch, aber das bedeutet auch: Ein kompromittiertes Google-Konto trifft dich an vielen Stellen.

Der Angreifer schien mich zu beobachten. Er schlug offenbar nachts zu. Er änderte meine Sicherheitsfrage, die sekundäre E-Mail und die Telefonnummer. Glücklicherweise reagierte ich schnell, wählte die Option “I no longer have access to these” und füllte das Wiederherstellungsformular aus. Das Google-Supportteam antwortete innerhalb von Minuten — und ich bekam meinen Account zurück.

Grundlagen der Gmail-Sicherheit

Starkes Passwort

- Länge vor Komplexität: 30 Zeichen oder mehr, ideal 50+.

- Mischung aus Groß-/Kleinbuchstaben, Zahlen und Sonderzeichen (*, /, #, ^, &, -, +).

- Vermeide einfache Wortkombinationen oder bekannte Phrasen.

- Merkhilfe: Verwende einen Passwort-Manager oder eine gut durchdachte Passphrase-Methode.

Speicherort des Passworts

- Lokal sicher: verschlüsselter Passwort-Manager (empfohlen) oder eine gedruckte Kopie im Geldbeutel.

- Niemals als Datei mit trivialem Namen wie “password.txt” ablegen. Wenn lokal gespeichert, verschlüsseln oder umbenennen.

Antiviren- und Anti-Spyware-Software

- Nicht mehrere AV-Programme gleichzeitig installieren. Wähle ein vertrauenswürdiges Produkt und halte es aktuell.

- Falls unsicher: Google Pack (oder aktuell empfohlene Pakete) prüfen und ein zusätzliches Anti-Spyware-Tool einsetzen.

Sicherung der Wiederherstellungsdaten

- Sekundäre E-Mail und Telefonnummer müssen ebenfalls sicher sein.

- Drucke oder sichere die Zugangsdaten der Wiederherstellungsadresse ebenso wie die Hauptanmeldung.

Zusätzliche Schritte, die du unbedingt machen solltest

- Passwort regelmäßig ändern: Setze eine Erinnerung. Einmal im Monat ist ein praktikabler Rhythmus für kritische Konten.

- Aktualisiere Wiederherstellungs-E-Mail, Telefonnummer und Sicherheitsfragen in deinem Konto.

- Aktiviere Zwei-Faktor-Authentifizierung (2FA) — ideal: Hardware-Token (z. B. Security Key) oder Authenticator-App. SMS ist besser als nichts, aber anfällig für SIM-Swaps.

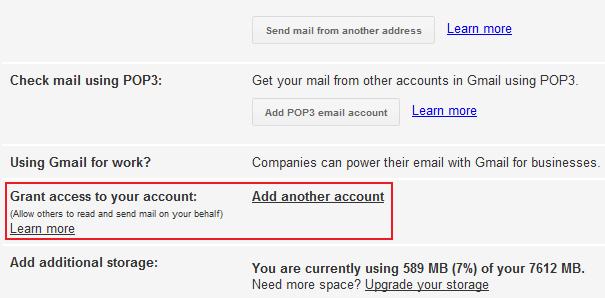

- Überprüfe autorisierte Apps und POP/IMAP-Verbindungen. Entferne unbekannte Clients.

Sofortmaßnahmen, wenn du ausgesperrt bist

Wichtig: Handle schnell. Jede Minute gibt dem Angreifer Zeit, Einstellungen zu verändern.

Geräte sichern

- Trenne infizierte Geräte vom Netzwerk. Starte kein Konto-Wiederherstellungsverfahren von einem Gerät, das du für unsicher hältst.

- Starte einen sicheren Rechner oder verwende ein Live-System (z. B. Linux-Live-USB), wenn verfügbar.

Versuche die Standard-Wiederherstellung

- Gehe zum Google-Konto-Wiederherstellungsformular und beantworte Fragen so genau wie möglich: Labels, häufige Kontakte, ungefähre Anmeldedaten, Datum der Kontoerstellung.

- Wähle “I no longer have access to these”, wenn Wiederherstellungsoptionen geändert wurden.

Hinweise, die helfen

- Nenne E-Mail-Kontakte, mit denen du häufig kommunizierst.

- Erstelle Labels, falls du sie nicht benutzt hattest; Support fragt oft danach.

- Gib präzise Datumsangaben an (ungefähre Monate genügen, wenn exakte Daten fehlen).

Überprüfe Sitzungen und Standort

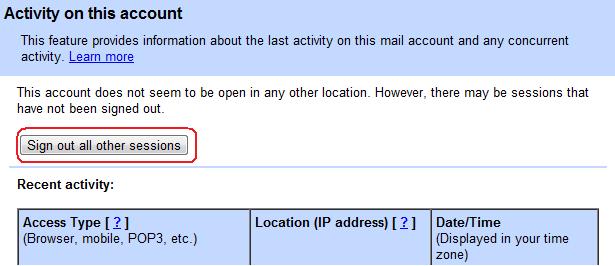

- In Gmail: scrolle nach unten und klicke auf “details” (unten rechts), um aktive Sitzungen zu sehen.

- Melde andere Sitzungen ab (Sign out all other web sessions).

- Einstellungen prüfen

- Gehe zu Mail Settings > Accounts and Import und prüfe, ob Weiterleitungen, POP/IMAP-Zugriffe oder fremde Kontozugriffe eingerichtet wurden. Entferne alle unbekannten Einträge.

- Prüfe, ob Filter automatisch E-Mails weiterleiten oder löschen.

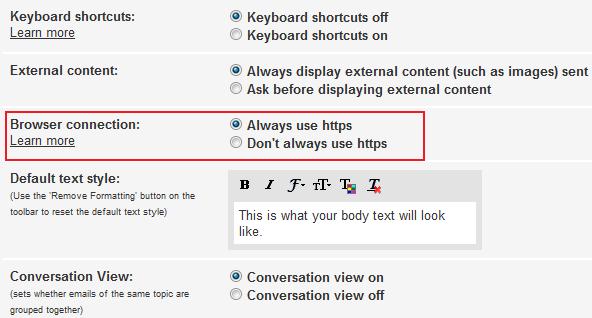

- HTTPS sicherstellen

- Achte auf HTTPS-Verbindungen, besonders bei fremden Netzwerken.

Wiederherstellungs-Playbook (SOP) — Schritt für Schritt

- Sofort: Trenne Geräte, wechsle zu einem sicheren Gerät.

- Versuche Login: Wenn möglich, ändere sofort das Passwort.

- Wenn kein Login möglich: öffne das Google-Wiederherstellungsformular.

- Prüfe “details” für aktive Sitzungen; melde andere Sitzungen ab.

- Prüfe Mail Settings > Accounts and Import auf Weiterleitungen, verknüpfte Konten und POP/IMAP. Entferne unbekannte Einträge.

- Stelle Wiederherstellungsoptionen wieder korrekt ein: Alternative E-Mail, Telefonnummer, 2FA.

- Scanne lokale Geräte mit Anti-Malware, lösche infizierte Dateien oder setze Betriebssystem zurück.

- Informiere Kontakte (vor allem, wenn Spam von deinem Konto versandt wurde).

- Setze langfristige Schutzmaßnahmen: Passwort-Manager, Security Key, regelmäßige Backups.

Entscheidungshilfe als Flussdiagramm

flowchart TD

A[Problemerkennung: Verdacht auf Kompromittierung] --> B{Kannst du dich noch anmelden?}

B -- Ja --> C[Passwort sofort ändern, 2FA aktivieren]

B -- Nein --> D[Wiederherstellungsformular ausfüllen]

C --> E[Kontoeinstellungen prüfen und unerwünschte Weiterleitungen entfernen]

D --> E

E --> F[Geräte scannen und sichern]

F --> G[Passwort-Manager & langfristiger Schutz]Rolle-basierte Checklisten

Privatperson

- Passwort ändern

- 2FA aktivieren

- Wiederherstellungs-E-Mail/Tel sichern

- Ein Gerät auf Malware prüfen

Blogger / Einzelunternehmer

- Prüfen, ob AdSense/Analytics verknüpft sind

- API-Schlüssel und Weiterleitungen löschen

- Informiere Leser/Kunden, falls nötig

Kleinunternehmen

- Servicekonten (z. B. G Suite/Workspace) überprüfen

- Admin-Zugänge prüfen und Audit-Logs kontrollieren

- Notfallkontakt und Verantwortlichkeiten definieren

Alternative Ansätze und Werkzeuge

- Passwort-Manager (empfohlen): KeePassXC, Bitwarden, 1Password. Vorteil: lange, eindeutige Passwörter; Nachteil: Single Point of Failure ohne Master-Passwort-Schutz.

- Hardware-Token (Security Key): Höchster Schutz gegen Phishing. Nachteil: Kosten und Verlustrisiko.

- Authenticator-Apps (TOTP): Google Authenticator, Authy. Gut gegen Phishing, aber bei Geräteverlust problematisch ohne Backup.

Mini-Methodologie zur Wahl der 2FA

- Wenn verfügbar, nutze einen Security Key.

- Sonst: Authenticator-App mit Cloud-Backup (z. B. Authy).

- SMS nur als letzte Option, ergänzt durch andere Maßnahmen.

Risikoanalyse und Gegenmaßnahmen

| Risiko | Wahrscheinlichkeit | Auswirkung | Gegenmaßnahme |

|---|---|---|---|

| Phishing-E-Mail | Hoch | Mittel bis hoch | 2FA, Schulung, E-Mail-Filter |

| Malware/Keylogger | Mittel | Hoch | Anti-Malware, System-Updates |

| SIM-Swap | Niedrig bis Mittel | Sehr hoch | Security Key, Nummer sichern |

| Unbefugte Weiterleitung | Mittel | Mittel | Regeln prüfen, Benachrichtigungen aktivieren |

Wichtiger Hinweis: Keine Maßnahme schützt 100 %. Ziel ist Reduzierung von Wahrscheinlichkeit und Impact.

Wann Sicherheitssysteme versagen (Gegenbeispiele)

- Kompromittiertes primäres Gerät: Wenn dein Rechner bereits infiziert ist, kann ein Angreifer mit Session-Cookies arbeiten, auch wenn du ein starkes Passwort verwendest.

- Gestohlener Authenticator-Backup: Wenn du 2FA-Backups unverschlüsselt speicherst, kann ein Angreifer diese nutzen.

- Social Engineering bei Support: In sehr seltenen Fällen könnten Angreifer Supportmitarbeiter manipulieren. Vermeide simplifizierende Antworten in Supportformularen und dokumentiere alle Schritte.

Wartung und Prävention — langfristige Strategie

- Wöchentliche Malware-Scans.

- Monatliche Passwortrotation für kritische Konten.

- Jährliches Review der verbundenen Apps und Weiterleitungen.

- Backups: Exportiere wichtige E-Mails und sichere sie offline oder in einem verschlüsselten Cloud-Backup.

Checkliste: Sofort nach Rückerlangung des Kontos

- Passwort ändern (einzigartig und lang)

- 2FA einrichten (Security Key oder Authenticator)

- Wiederherstellungs-E-Mail und Nummer überprüfen

- Alle Weiterleitungen und Filter prüfen

- Verbundene Apps und API-Schlüssel entfernen

- Geräte scannen und ggf. säubern

- Kontakte informieren, wenn Spam versandt wurde

- Backup-Plan umsetzen

Was ich danach getan habe

Nach der Wiederherstellung stellte ich mein Passwort auf ~80 Zeichen um, druckte es aus und sicherte die Zugangsdaten der sekundären E-Mail. Ich installierte zusätzliches Anti-Spyware (aus dem Google Pack) und prüfte die Anmeldeprotokolle. Ich sah die IP-Adresse des Angreifers, recherchierte die ungefähre geografische Lage — was aber praktisch wenig genutzt hat, da ein IP-Block keine Person identifiziert.

Glossar in einer Zeile

- Session-Cookie: Kurzer Token, der Browser-Logins verwaltet.

- Filter/Weiterleitung: E-Mail-Regeln, die Nachrichten automatisch verschieben/weiterleiten.

- Security Key: Physischer USB/NFC-Token für 2FA.

Wichtige Hinweise

Important: Warte nicht. Jede Verzögerung erhöht das Risiko, dass Einstellungen verändert werden und die Wiederherstellung schwieriger wird.

Notes: Drucke sensible Zugangsdaten nicht unverschlüsselt und bewahre Papierkopien sicher auf.

Abschlusszusammenfassung

Dein Gmail-Konto ist ein zentraler Zugangspunkt für viele Dienste. Ein kompromittiertes Konto hat große Auswirkungen. Handle sofort, wenn du eine Kompromittierung vermutest: sichere Geräte, fülle das Google-Wiederherstellungsformular aus und setze starke, einzigartige Passwörter mit Zwei-Faktor-Authentifizierung ein. Verwende einen Password-Manager, Security Keys für kritische Konten und halte deine Geräte sauber. Nutze die bereitgestellten Playbooks und Checklisten, um strukturiert und schnell zu reagieren.

Schlüsselaktionen: Sofort handeln, Sitzungen prüfen, Weiterleitungen löschen, 2FA aktivieren, Geräte bereinigen.

Wenn du willst, erstelle ich eine druckbare Checkliste oder ein kurzes E-Mail-Template, mit dem du deine Kontakte informieren kannst, falls Spam über dein Konto gesendet wurde.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben