Android-App-Berechtigungen einschränken

Schnelllinks

App‑Optionen

Berechtigungen einschränken

Ein kurzer Überblick

Android verlangt standardmäßig, dass Sie jeder von einer App geforderten Berechtigung zustimmen, wenn Sie die App nutzen möchten. Mit Root‑Rechten können Sie Berechtigungen jedoch pro App verwalten. Durch das Einschränken von Berechtigungen schützen Sie persönliche Daten — viele Apps funktionieren danach weiterhin korrekt, bei einigen kann es jedoch zu Fehlern oder Abstürzen kommen.

Voraussetzungen

- Root‑Zugriff auf Ihrem Android‑Telefon oder Tablet.

- Ein Berechtigungs‑Management‑Tool, das Root nutzt (z. B. Permissions Denied, LBE Privacy Guard, PDroid).

- Ein aktuelles Backup wichtiger Daten (empfohlen vor Änderungen an System/Root‑Apps).

Wichtig: Änderungen an Systemberechtigungen oder Root‑Apps erfolgen auf eigene Verantwortung. In seltenen Fällen kann ein falscher Eingriff einen Factory Reset erforderlich machen.

App‑Optionen

Sie müssen Ihr Gerät rooten, bevor Sie Berechtigungen feingranular verwalten können. Nach dem Rooten installieren Sie eine App, die Berechtigungen einschränkt. Die gängigsten Optionen sind:

- Permissions Denied – Open‑Source, verbreitet und relativ einfach zu bedienen. Benötigt zusätzlich BusyBox; installieren Sie BusyBox, starten Sie die App und tippen Sie auf Install, bevor Sie Berechtigungen ändern.

- LBE Privacy Guard – Beliebt, mit zusätzlichen Funktionen wie dem Fälschen bestimmter privater Daten, anstatt Zugriffe komplett zu blockieren. Das kann Abstürze verhindern. LBE ist geschlossen‑quellig, was bei einer sicherheitsrelevanten App bedenklich sein kann.

- PDroid – Open‑Source und bietet ähnliche Spoofing‑Funktionen wie LBE. Die Installation ist komplexer (ROM‑Patch), erlaubt aber, dass PDroid bereits während des Systemstarts wirkt.

Wenn Sie Wert auf Transparenz legen, bevorzugen Sie Open‑Source‑Lösungen; für maximale Kompatibilität kann LBE Vorteile haben, trotz geschlossener Quelle.

Schritt‑für‑Schritt: Berechtigungen einschränken (Beispiel: Permissions Denied)

Wir verwenden hier Permissions Denied als Beispiel. Die anderen Tools arbeiten ähnlich, können aber abweichende Menüs oder Begriffe nutzen.

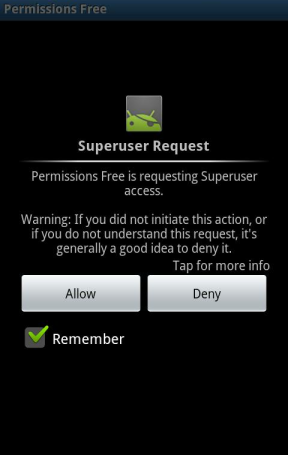

Installieren Sie Permissions Denied und stellen Sie sicher, dass BusyBox vorhanden ist. Starten Sie beide Apps und erteilen Sie Superuser‑Rechte, wenn Sie dazu aufgefordert werden.

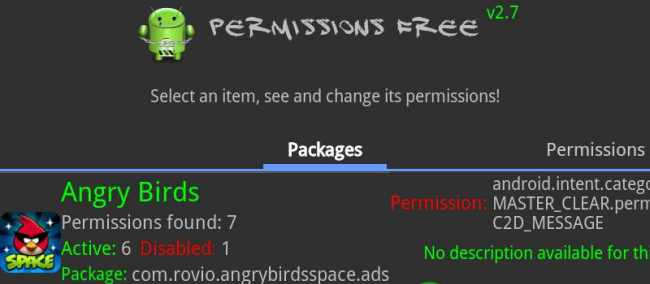

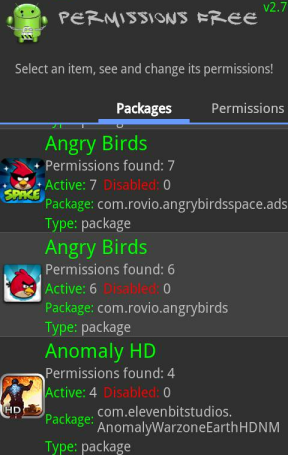

Starten Sie Permissions Denied. Die App scannt installierte Anwendungen und listet deren Berechtigungen auf.

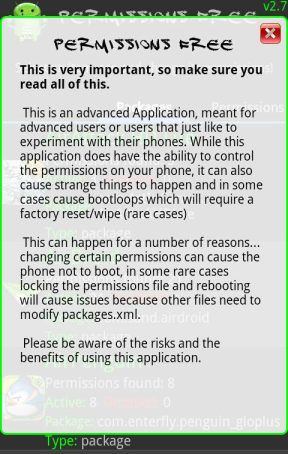

- Lesen Sie die Hinweise von Permissions Denied aufmerksam — Manipulationen an Berechtigungen können in Einzelfällen zu Problemen führen.

- Scrollen Sie durch die Liste der Apps und wählen Sie die App aus, deren Berechtigungen Sie anzeigen oder ändern möchten.

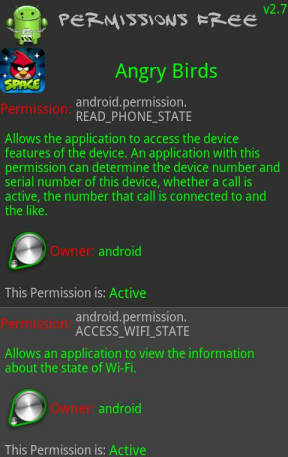

- Permissions Denied erklärt jede Berechtigung im Detail. Beispielsweise kann eine App wie Angry Birds Space die Berechtigung haben, die Seriennummer des Geräts auszulesen oder die von Ihnen gewählten Telefonnummern zu überwachen.

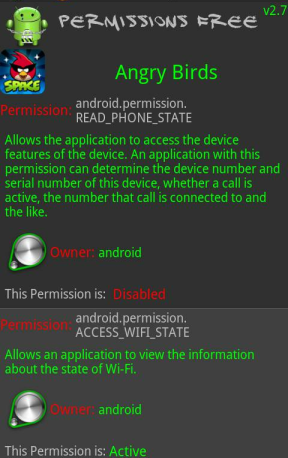

- Tippen Sie in der Liste auf eine Berechtigung, um sie zu deaktivieren. Der Status wechselt zu Deaktiviert — die Änderung wird allerdings erst nach einem Neustart wirksam.

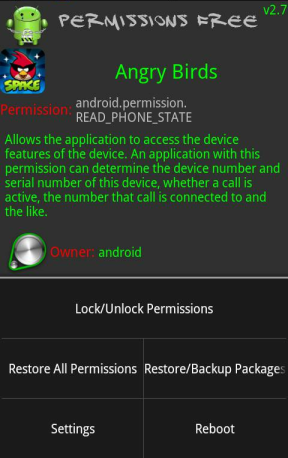

- Starten Sie das Gerät neu (Menü → Reboot oder normales Herunterfahren und wieder Einschalten), damit die Änderungen übernommen werden.

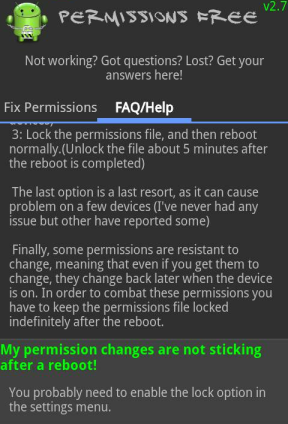

- Nach dem Neustart öffnen Sie Permissions Denied erneut und prüfen, ob die Berechtigung weiterhin als Verweigert angezeigt wird. Falls die Änderung nicht übernommen wurde, können Sie in der App das Menü → Lock Permissions ausprobieren. Konsultieren Sie außerdem die FAQ/Hilfe der jeweiligen App.

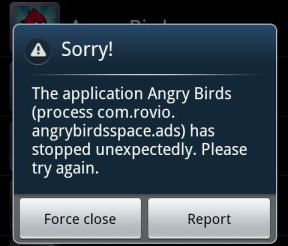

- Starten Sie die Ziel‑App und prüfen Sie, ob sie ohne die betreffende Berechtigung läuft. Manche Apps, wie im Beispiel Angry Birds Space, funktionieren nicht ohne bestimmte Berechtigungen und stürzen ab.

Wenn eine App nicht mehr funktioniert, haben Sie zwei Optionen: Berechtigung wiederherstellen oder eine Berechtigungs‑App verwenden, die private Daten fälscht, damit die App weiterhin läuft.

- Testen Sie verschiedene Berechtigungen. Viele Apps funktionieren korrekt, auch wenn etwa Standortzugriff deaktiviert ist.

Troubleshooting und typische Probleme

- Änderung bleibt nicht erhalten: Nutzen Sie die Option Lock Permissions oder prüfen Sie, ob eine andere App/Systemdienst die Berechtigungsänderungen überschreibt.

- App stürzt ab: Stellen Sie die Berechtigung wieder her oder nutzen Sie ein Tool, das die angeforderten Daten fälscht, statt sie zu blockieren.

- Systeminstabilität: Falls System‑Apps betroffen sind, kann ein Zurücksetzen nötig werden. Halten Sie Hintergründe wie Custom ROMs, root‑Moduls und Xposed‑Module im Auge.

Wichtig: Vor größeren Änderungen ein Backup erstellen.

Wann diese Methode nicht geeignet ist (Gegenbeispiele)

- Kein Root verfügbar: Viele moderne Android‑Versionen und Unternehmensgeräte erlauben kein oder kein einfaches Rooten; hier greifen systemeigene Berechtigungsmanager statt Root‑Tools.

- Hohe Sicherheitsanforderungen in Unternehmen: In verwalteten Umgebungen sollten Änderungen zentral über MDM/EMM erfolgen.

- Apps mit Kernel‑ oder Systemstart‑Abhängigkeiten: Manche System‑Apps oder tief integrierte Dienste lassen sich nicht sicher einschränken.

Alternative Ansätze

- Verwenden Sie Androids integrierte Berechtigungsverwaltung (ab Android 6.0) ohne Root, wo möglich.

- Nutzen Sie ein Arbeitsprofil oder eine sichere Container‑Lösung (Android for Work / Managed Profiles) für berufliche Daten.

- Setzen Sie auf App‑Cloning und getrennte Konten, um Datenzugriff zu minimieren.

Mentale Modelle und Heuristiken

- Minimalzugriffsprinzip: Erteilen Sie nur die Berechtigungen, die eine App wirklich zum Erfüllen ihrer Kernfunktion braucht.

- Vertrauens‑ vs. Funktions‑Abwägung: Wenn eine App für Kernfunktionen eine sensible Berechtigung benötigt, wägen Sie Nutzen gegen Risiko ab.

- Test‑Iteration: Änderungen schrittweise vornehmen und nach jedem Schritt testen.

Entscheidungshilfe (Schnell‑Flowchart)

flowchart TD

A[Willst du Berechtigungen verwalten?] --> B{Ist das Gerät gerootet?}

B -- Nein --> C[Nutze Android‑Einstellungen oder MDM]

B -- Ja --> D[Wähle Tool: Permissions Denied / LBE / PDroid]

D --> E[Änderung vornehmen und Gerät neustarten]

E --> F{App läuft noch?}

F -- Ja --> G[Beobachten und protokollieren]

F -- Nein --> H[Entweder Berechtigung zurücksetzen oder Daten faken]

H --> GRollenspezifische Checkliste

- Endbenutzer:

- Backup wichtiger Daten erstellen

- Root‑Anleitung speziell für das Gerät befolgen

- Änderungen einzeln testen

- Power‑User:

- BusyBox und Superuser korrekt konfigurieren

- System‑Logs beobachten und Troubleshoot‑Tools nutzen

- Administrator/Unternehmen:

- MDM/EMM prüfen statt Root‑Lösungen

- Compliance‑Risiken dokumentieren

Datenschutz- und GDPR‑Hinweise

Das Einschränken von Berechtigungen schützt personenbezogene Daten auf Ihrem Gerät. Wenn Sie personenbezogene Daten einer dritten Partei verarbeiten (z. B. in Unternehmenskontexten), prüfen Sie, ob Änderungen an Berechtigungen bestehende Datenschutzvereinbarungen oder Compliance‑Anforderungen beeinflussen.

Mini‑Methodologie: Vorgehen in 5 Schritten

- Backup erstellen.

- Root durchführen (herstellerspezifische Anleitung folgen).

- BusyBox und Berechtigungs‑Tool installieren.

- Berechtigungen einschränken, Gerät neu starten.

- App‑Funktionalität testen und protokollieren.

Kurze Zusammenfassung

- Root ist erforderlich für feingranulares Berechtigungsmanagement mit Drittanbieter‑Tools.

- Permissions Denied, LBE Privacy Guard und PDroid sind die bekanntesten Tools, jeweils mit Vor‑ und Nachteilen.

- Änderungen erfordern einen Neustart und sollten jeweils getestet werden, um Abstürze zu vermeiden.

Wichtig: Bewahren Sie Backups und notieren Sie Änderungen, um bei Problemen schnell zurückkehren zu können.

Welche App zur Berechtigungsverwaltung bevorzugen Sie? Hinterlassen Sie einen Kommentar und teilen Sie Ihre Erfahrungen.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben