Apache Tomcat: Performance-Counter, Ereignisregeln und Plugin-Überblick

Einleitung

Performance-Counter messen Systemaktivität und Leistung (Metriken). Die Anwendung liest ihre aktuellen Werte in vordefinierten Intervallen aus. Ziel ist, die gesammelten Daten zu analysieren und in aussagekräftige Leistungsdiagramme umzuwandeln. Counter lassen sich manuell anlegen oder aus Vorlagen laden. Vorlagen beschleunigen die Erstellung, weil sie bereits Abfrageparameter für bestimmte Gerätetypen enthalten.

Kurzdefinitionen:

- Performance-Counter: Messwert mit definiertem Abfrageintervall.

- Counter-Vorlage: Vordefinierte Konfiguration für schnellere Anlage.

Wichtige Eigenschaften einer Counter-Vorlage

- Name und Beschreibung — eindeutiger Bezeichner und optionale Beschreibung

- Gerätetyp — Art des überwachten Geräts

- Protokolltyp — verwendetes Protokoll

- Abfrageintervall — Pausen zwischen Abfragen

Playbook: Performance-Counter für Apache Tomcat hinzufügen

Folgen Sie diesem Playbook für eine reproduzierbare Einrichtung.

- Wählen Sie im Home-Bereich das Gerät im Aspektbaum aus.

- Wechseln Sie zum Tab Monitors und öffnen Sie die Counter-Liste über den Link Counter list oben rechts. Die Counter-Liste wird angezeigt.

- Wählen Sie im globalen Aktionsmenü Create counter und klicken Sie auf Go.

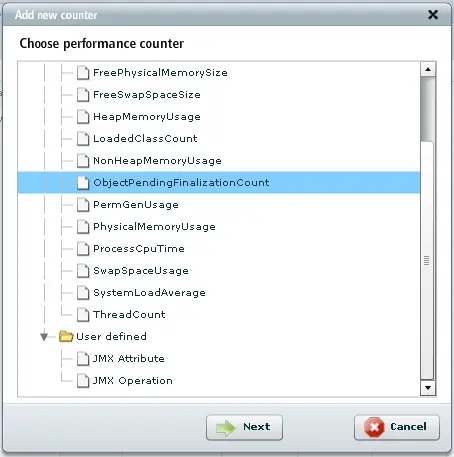

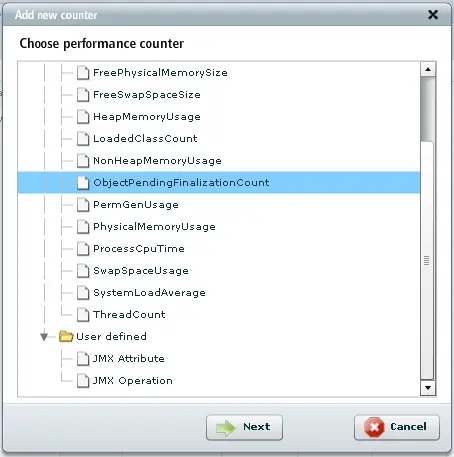

- Wählen Sie den Counter, den Sie erstellen möchten, und klicken Sie auf Next.

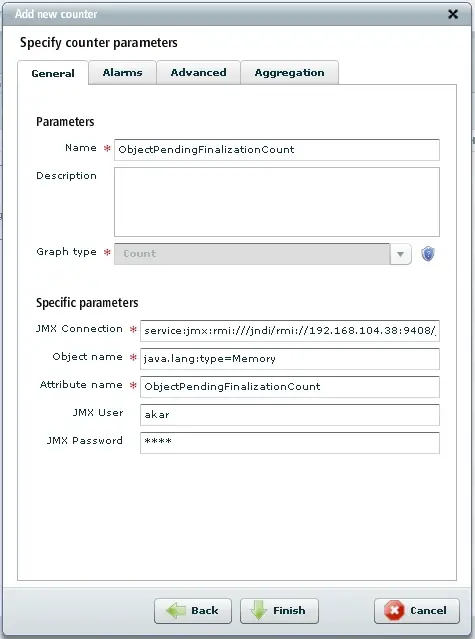

- Sobald die Daten geladen sind, erscheint das Bearbeitungsfenster mit allen zu füllenden Counter-Attributen.

- Ergänzen Sie die restlichen Parameter (Alarme, Thresholds etc.) und klicken Sie auf Finish.

- Der neue Counter ist jetzt erstellt und in der Counter-Liste sichtbar.

Wichtiger Hinweis: Prüfen Sie nach dem Anlegen die ersten Messwerte, um fehlerhafte Konfigurationen früh zu erkennen.

Schritt-für-Schritt: Benutzerdefinierte Ereignisverarbeitungsregeln für Tomcat

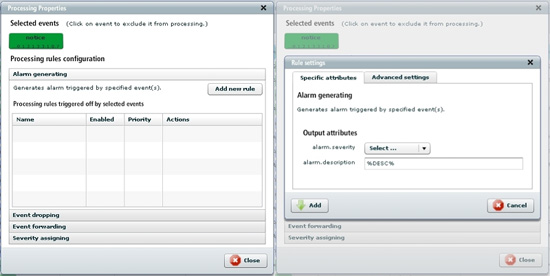

Dieses Kapitel zeigt, wie Sie grundlegende Regeln zuweisen: Alarmgenerierung, Ereignisweiterleitung/-Unterdrückung und Schweregradzuweisung.

- Wählen Sie den gewünschten Host und wechseln Sie zum Tab Events.

- Markieren Sie Events, wählen Sie Assign processing rules und klicken Sie auf Go.

- Ein Dialogfenster erscheint (siehe Abbildung).

- Wählen Sie eine Regelkategorie und klicken Sie auf Add new rule.

- Die neue Regel ist sofort sichtbar und aktiv — ein Ab- und erneut anmelden ist nicht erforderlich.

Praktischer Tipp: Testen Sie jede Regel zunächst in einer niedrigen Umgebung (Staging) mit simulierten Events, bevor Sie sie in Produktion aktivieren.

Tomcat-Plugin: Überblick der Ansichten

Das Tomcat-Plugin bietet vier Hauptansichten:

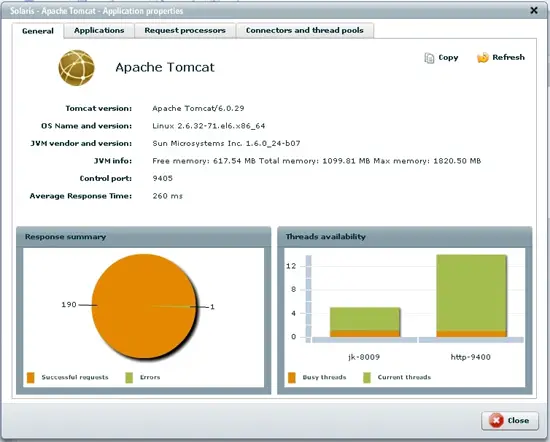

- General information view — Informationen zu Tomcat-Version, Betriebssystem und JVM (Vendor/Version), Control-Port und Average Response Time. Enthält ein Dashboard mit Charts für Response Summary und Thread-Verfügbarkeit.

- Applications view — Status der Anwendungen: aktuelle Sessions, Peak Sessions sowie Servlets- und Seitenperformance (URL, durchschnittliche Antwortzeit).

- Request processors view — Details zu Request-Processor und globalem Request-Processor (URI, Worker, Request- und Error-Counts, gesendete und empfangene Bytes, Verarbeitungszeit) plus Chart für Response Summary pro Connector.

- Connectors and thread pools view — Parameter der Connectoren (Port, Protokoll, secure, redirect port, max post size), Thread-Pool-Daten (Name, aktuelle Threads busy, aktuelle Thread-Anzahl, max spare threads) und Chart zur Thread-Verfügbarkeit.

Wenn Sie alle beschriebenen Schritte durchgeführt haben, können Sie Apache Tomcat-Anwendungen überwachen.

Qualitätssicherung: Akzeptanzkriterien

- Der Counter liefert innerhalb des erwarteten Intervalls konsistente Messwerte.

- Alarmregeln feuern bei definierten Thresholds und bleiben stummschaltbar.

- Events werden entsprechend der Regel kategorisiert, weitergeleitet oder unterdrückt.

- Dashboards zeigen Daten konsistent und ohne offensichtliche Latenz.

Schnell-Checkliste — Vor dem Live-Rollout

- Counter-Vorlage validiert

- Abfrageintervall geprüft (nicht zu niedrig für Produktionssysteme)

- Alarm- und Eskalationswege definiert

- Zugriffsrechte für Monitoring-Benutzer restriktiert

- Tests in Staging durchgeführt

Mini-Methodologie: Gute Monitoring-Prinzipien (eine kurze Anleitung)

- Messen, was wichtig ist: Requests, Latenzen, Threads, Heap, GC-Zeiten.

- Setzen Sie sinnvolle Abfrageintervalle: kritisch = 10–30 s, weniger kritisch = 1–5 min.

- Definieren Sie Alarm-Triagen: Warnung → Untersuchung → Eskalation.

- Iterieren: Schwellenwerte und Dashboards nach 1–2 Wochen Betrieb anpassen.

Rollout-Playbook (Kurz)

- Schritt 0: Backup der Monitoring-Konfigurationen

- Schritt 1: Vorlage auswählen und Counter anlegen

- Schritt 2: Grundparameter setzen (Intervall, Sampler, Tags)

- Schritt 3: Alarme definieren und Testereignisse senden

- Schritt 4: Dashboard anlegen und erste 24–48 h beobachten

- Schritt 5: Anpassungen und Dokumentation

Fehlerfälle und Gegenmaßnahmen

- Problem: Keine Daten nach Anlegen des Counters.

- Ursache: Falsches Protokoll oder Port blockiert.

- Maßnahme: Netzwerkverbindung prüfen, Protokolleinstellungen kontrollieren.

- Problem: Übermäßige Alarmflut.

- Ursache: Intervalle zu kurz oder Thresholds zu niedrig.

- Maßnahme: Abfrageintervall erhöhen, Thresholds anpassen, Ratenlimit für Alarme setzen.

- Problem: Falsche Event-Klassifizierung.

- Ursache: Ungenaue Regeln/Patterns.

- Maßnahme: Regel-Patterns überarbeiten, Testdaten verwenden.

Sicherheits- und Datenschutzhinweise

- Minimale Berechtigungen für Monitoring-Accounts verwenden.

- Sensible Daten (z. B. personenbezogene Inhalte in Logs) vor der Weitergabe filtern.

- Verschlüsselte Verbindungen (TLS) für Abfragen nutzen, falls möglich.

- Protokollieren Sie Änderungen an Alert- und Rule-Konfigurationen für Auditing.

Rollenbasierte Checkliste

- Administrator:

- Systemzugriff, Templates verwalten, Netzwerk prüfen

- DevOps/Engineer:

- Counters erstellen, Thresholds testen, Dashboards bauen

- SRE/Oncall:

- Alarm-Triage, Playbook befolgen, Eskalation managen

Entscheidungsbaum bei Problemen

flowchart TD

A[Start: Kein Datenfluss] --> B{Ist der Agent erreichbar?}

B -- Ja --> C{Ist Port/Protokoll korrekt konfiguriert?}

B -- Nein --> D[Netzwerk prüfen: Firewall, DNS, Agent-Status]

C -- Ja --> E[Logs prüfen, Sampling konfigurieren]

C -- Nein --> F[Protokolleinstellung anpassen]

D --> G[Agent neu starten / Verbindungstests]

E --> H[Wenn Problem weiterhin besteht: Support kontaktieren]

F --> H

G --> EZusammenfassung

- Sie wissen jetzt, wie Sie Performance-Counter für Apache Tomcat anlegen, Ereignisverarbeitungsregeln erstellen und die wichtigsten Plugin-Ansichten nutzen.

- Verwenden Sie das Playbook und die Checklisten, um einen sicheren, getesteten Rollout zu gewährleisten.

- Achten Sie besonders auf sinnvolle Intervalle, Zugriffsrechte und die Testphase in Staging.

Wichtiger Hinweis: Monitoring ist iterativ — passen Sie Metriken, Schwellenwerte und Alarme nach Betriebserfahrung an.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben