OTRS 5 auf CentOS 7 installieren und konfigurieren

Diese Anleitung beschreibt die Installation und Grundkonfiguration von OTRS 5 auf einer CentOS 7-VM. Sie enthält Vorbereitungsschritte, MariaDB- und Apache/SSL-Einrichtung, erforderliche Perl-Module, Cron-/Daemon-Konfiguration sowie Hinweise zu Sicherheit, Tests und Betriebsaufgaben.

Überblick

OTRS (Open-Source Trouble Ticket System) ist eine leistungsfähige Open‑Source‑Software zur Verwaltung von Support‑Prozessen, Helpdesk, Callcentern und mehr. OTRS ist in Perl geschrieben und bietet u. a.:

- Kundenportale und E‑Mail/Telefon/Fax‑Integration pro Queue.

- Prioritäts‑, Zuweisungs‑, Übertragungs‑ und Nachverfolgungsfunktionen für Tickets (Split/Merge, Bulk‑Aktionen, Verknüpfungen, Benachrichtigungen).

- Automatische Antworten, Textvorlagen, Signaturen, Notizen und Dateianhänge.

- Statistiken, Berichte (CSV/PDF), SLA‑Verwaltung und Erweiterungen.

Wichtig: Diese Anleitung bezieht sich auf OTRS 5 und CentOS 7 Minimal in einer VirtualBox‑VM (2 GB RAM, 8 GB HD, zwei Netzwerkschnittstellen: Host‑Only und NAT). Passen Sie Größen und Ressourcen an Ihre Produktionsanforderungen an.

Zielsetzung und Varianten

Primärer Zweck: OTRS 5 lokal installieren und die Basiskonfiguration für Tests und kleine Installationen bereitstellen.

Verwandte Varianten: OTRS‑Upgrade, Hochverfügbarkeit, externe Mail‑Gateway‑Integration, produktive Backup‑Strategie, Migration auf andere RDBMS.

Vor der Installation: Vorbereitung

Voraussetzung: frische CentOS 7 Minimal‑Installation. Melden Sie sich als Root oder mit sudo‑Rechten an.

Aktualisieren Sie das System und installieren Sie zusätzliche Pakete:

yum update(Typische Yum‑Ausgabe wird bei Ihnen abweichen.)

Installieren Sie einen Editor (hier VIM):

yum install vimInstallieren Sie wget:

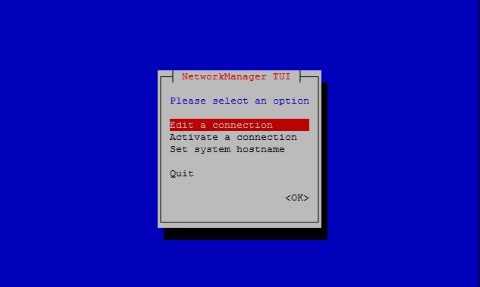

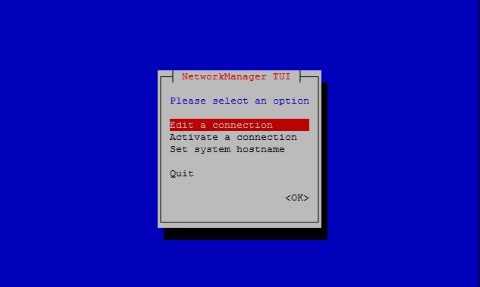

yum install wgetNetzwerkkonfiguration per NMTUI (Hostname und Schnittstellen):

nmtui

Nachdem Sie Netzwerk und Hostname gesetzt haben, wenden Sie die Änderungen an:

service networks restartNetzwerkdetails prüfen:

ip addrBeispielausgabe (lokales System):

1: lo: mtu 65536 qdisc noqueue state UNKNOWN qlen 1

link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00

inet 127.0.0.1/8 scope host lo

valid_lft forever preferred_lft forever

inet6 ::1/128 scope host

valid_lft forever preferred_lft forever

2: enp0s3: mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether 08:00:27:67:bc:73 brd ff:ff:ff:ff:ff:ff

inet 10.0.2.15/24 brd 10.0.2.255 scope global dynamic enp0s3

valid_lft 84631sec preferred_lft 84631sec

inet6 fe80::9e25:c982:1091:90eb/64 scope link

valid_lft forever preferred_lft forever

3: enp0s8: mtu 1500 qdisc pfifo_fast state UP qlen 1000

link/ether 08:00:27:68:88:f3 brd ff:ff:ff:ff:ff:ff

inet 192.168.56.101/24 brd 192.168.56.255 scope global dynamic enp0s8

valid_lft 1044sec preferred_lft 1044sec

inet6 fe80::a00:27ff:fe68:88f3/64 scope link

valid_lft forever preferred_lft forever SELinux deaktivieren (Test/Dev‑Umgebung)

Für Tests deaktivieren Sie SELinux, indem Sie die Konfigurationsdatei bearbeiten:

vim /etc/selinux/configÄndern Sie die Zeile:

SELINUX=enforcingzu

SELINUX=disabledSpeichern und starten Sie das System neu. Prüfen Sie den Status mit:

getenforceErwartete Ausgabe:

DisabledWichtig: In Produktionsumgebungen sollten Sie SELinux eher passend konfigurieren als zu deaktivieren. Die Deaktivierung ist hier nur für einfache Tests dokumentiert.

MariaDB (MySQL‑Abkömmling) installieren

Installieren Sie MariaDB:

yum -y install mariadb-serverErstellen Sie die Datei /etc/my.cnf.d/zotrs.cnf mit folgenden Parametern:

vim /etc/my.cnf.d/zotrs.cnfInhalt:

max_allowed_packet = 20M

query_cache_size = 32M

innodb_log_file_size = 256MStarten Sie MariaDB:

systemctl start mariadbSichern Sie die Installation:

/usr/bin/mysql_secure_installationFolgen Sie den Eingabeaufforderungen, setzen Sie ein Root‑Passwort und entfernen Sie Testdaten/Anonyme Nutzer nach Bedarf. Beispielhafte Eingaben finden Sie in der Originalausgabe weiter unten.

Aktivieren Sie MariaDB beim Boot:

systemctl enable mariadb.serviceOTRS herunterladen

Laden Sie das OTRS‑RPM (Version 5.0.15 in dieser Anleitung):

wget http://ftp.otrs.org/pub/otrs/RPMS/rhel/7/otrs-5.0.15-01.noarch.rpmHinweis: Prüfen Sie die aktuell verfügbare Version auf der OTRS‑Webseite oder im Repository.

EPEL‑Repository installieren

Einige Abhängigkeiten kommen aus EPEL. Installieren Sie das Release‑RPM:

[root@centos7 ~]# yum -y http://mirror.globo.com/epel/7/x86_64/e/epel-release-7-9.noarch.rpmOTRS installieren

Installieren Sie das heruntergeladene RPM (GPG‑Prüfung überspringen, falls nötig):

yum install -nogpgcheck otrs-5.0.15-01.noarch.rpmBeispielausgabe und Bestätigung der Installation werden angezeigt. Anschließend starten und aktivieren Sie Apache:

systemctl start httpd.service

systemctl enable httpd.serviceSSL/HTTPS für Apache (Selbstsigniertes Zertifikat)

Installieren Sie mod_ssl:

yum -y install mod_sslGenerieren Sie einen privaten Schlüssel (Beispielname centos7.key):

cd /etc/pki/tls/certs/

make centos7.keyDie OpenSSL‑Ausgabe fordert eine Passphrase. Entfernen Sie die Passphrase für Apache, falls gewünscht:

openssl rsa -in centos7.key -out centos7.keyErzeugen Sie eine CSR:

make centos7.csrBeantworten Sie die CSR‑Fragen entsprechend. Signieren Sie CSR zu einem Zertifikat (selbstsigniert):

openssl x509 -in centos7.csr -out centos7.crt -req -signkey centos7.keySichern Sie die ursprüngliche ssl.conf und bearbeiten Sie dann /etc/httpd/conf.d/ssl.conf. Passen Sie Pfade und Protokolle an:

cp /etc/httpd/conf.d/ssl.conf /etc/httpd/conf.d/ssl.conf.old

vim /etc/httpd/conf.d/ssl.confSetzen Sie mindestens folgende Direktiven (Beispiele):

SSLCertificateKeyFile /etc/pki/tls/certs/centos7.key

SSLCertificateFile /etc/pki/tls/certs/centos7.csr

SSLProtocol -All +TLSv1 +TLSv1.1 +TLSv1.2

ServerName centos7.local:443Starten Sie Apache neu:

systemctl restart httpdErzwingen Sie HTTPS für OTRS, indem Sie die Include‑Direktive sicherstellen und Rewrite‑Regeln setzen:

vim /etc/httpd/conf/httpd.confAm Ende sicherstellen:

IncludeOptional conf.d/*.confBearbeiten Sie die OTRS‑Konfig (zzz_otrs.conf):

vim /etc/httpd/conf.d/zzz_otrs.confFügen Sie vor bestimmten Modullines die Rewrite‑Regeln ein:

RewriteEngine On

RewriteCond %{HTTPS} off

RewriteRule (.*) https://%{HTTP_HOST}%{REQUEST_URI}Apache neu starten:

systemctl restart httpdHinweis: In produktiven Umgebungen verwenden Sie ein von einer CA signiertes Zertifikat und aktuelle TLS‑Einstellungen (z. B. TLSv1.2+). Entfernen Sie veraltete Protokolle.

Perl‑Module und System‑Prüfung

Installieren Sie erforderliche Perl‑Module:

yum -y install "perl(Text::CSV_XS)" "perl(Crypt::Eksblowfish::Bcrypt)" "perl(YAML::XS)" "perl(JSON::XS)" "perl(Encode::HanExtra)" "perl(Mail::IMAPClient)" "perl(ModPerl::Util)"Wechseln Sie ins OTRS‑Bin‑Verzeichnis und prüfen Sie Module:

cd /opt/otrs/bin

./otrs.CheckModules.plBeispielausgabe (Teilauszug):

o Apache::DBI......................ok (v1.12) o Apache2::Reload..................ok (v0.13) o Archive::Tar.....................ok (v1.92) o Archive::Zip.....................ok (v1.30) o Crypt::Eksblowfish::Bcrypt.......ok (v0.009) o Crypt::SSLeay....................ok (v0.64) o Date::Format.....................ok (v2.24) o DBI..............................ok (v1.627) o DBD::mysql.......................ok (v4.023) o DBD::ODBC........................Not installed! (optional - Required to connect to a MS-SQL database.) o DBD::Oracle......................Not installed! (optional - Required to connect to a Oracle database.) o DBD::Pg..........................Not installed! Use: 'yum install "perl(DBD::Pg)"' (optional - Required to connect to a PostgreSQL database.) o Digest::SHA......................ok (v5.85) o Encode::HanExtra.................ok (v0.23) o IO::Socket::SSL..................ok (v1.94) o JSON::XS.........................ok (v3.01) o List::Util::XS...................ok (v1.27) o LWP::UserAgent...................ok (v6.13) o Mail::IMAPClient.................ok (v3.37) o IO::Socket::SSL................ok (v1.94) o ModPerl::Util....................ok (v2.000010) o Net::DNS.........................ok (v0.72) o Net::LDAP........................ok (v0.56) o Template.........................ok (v2.24) o Template::Stash::XS..............ok (undef) o Text::CSV_XS.....................ok (v1.00) o Time::HiRes......................ok (v1.9725) o Time::Piece......................ok (v1.20_01) o XML::LibXML......................ok (v2.0018) o XML::LibXSLT.....................ok (v1.80) o XML::Parser......................ok (v2.41) o YAML::XS.........................ok (v0.54)Installieren Sie fehlende optionale Module nur nach Bedarf (z. B. DBD::Pg für PostgreSQL).

OTRS‑Daemon und Cronjobs

Starten Sie den OTRS‑Daemon als Benutzer otrs:

su -c "/opt/otrs/bin/otrs.Daemon.pl start" -s /bin/bash otrsFirewall für Testumgebung deaktivieren (nur wenn sicher):

systemctl stop firewalld

systemctl disable firewalld.serviceCronjobs starten (Beispielaufruf in Anleitung):

su -c "/opt/otrs/bin/otrs.Daemon.pl start" -s /bin/bash otrsCron.shBeispielausgabe:

/opt/otrs/bin Cron.sh - start/stop OTRS cronjobs Copyright (C) 2001-2012 OTRS AG, http://otrs.org/ (using /opt/otrs) doneCrontab für den Benutzer otrs bearbeiten:

su otrs

crontab -eBeispiel‑Crontab (Minimal):

# Who gets the cron emails?

MAILTO="root@localhost"

# check OTRS daemon status

*/5 * * * * $HOME/bin/otrs.Daemon.pl start >> /dev/nullWebinstaller: OTRS konfigurieren

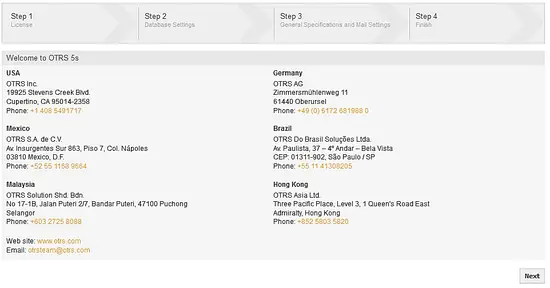

Öffnen Sie im Browser:

https://

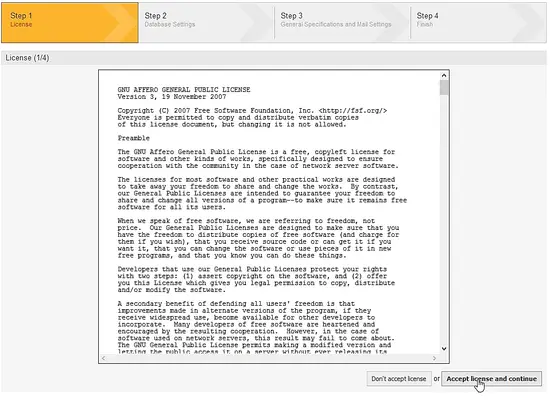

Die Installationsschritte führen Sie durch:

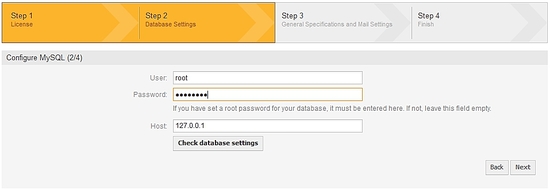

- Lizenz akzeptieren.

- Datenbank auswählen (MySQL/MariaDB) — Option: Neue Datenbank erstellen.

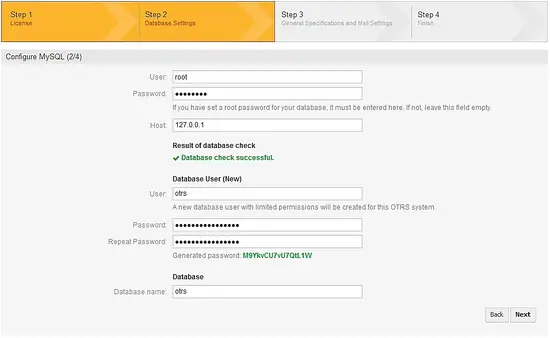

- Datenbankzugangsdaten eingeben und prüfen.

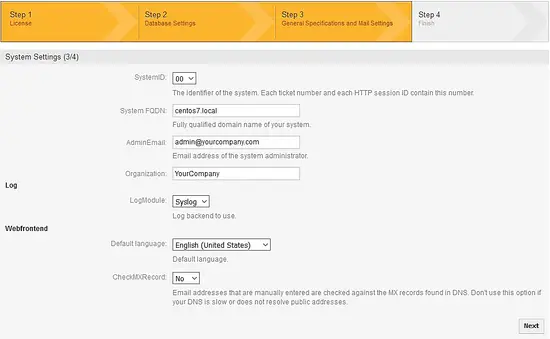

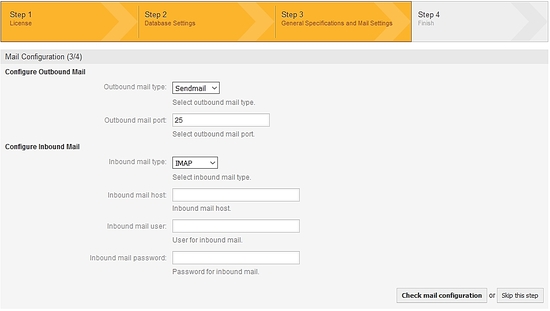

- System‑ und E‑Mail‑Konfiguration.

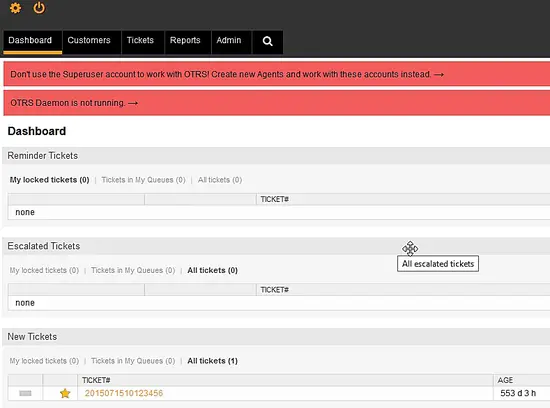

Screenshots (Beispiele aus der Installation):

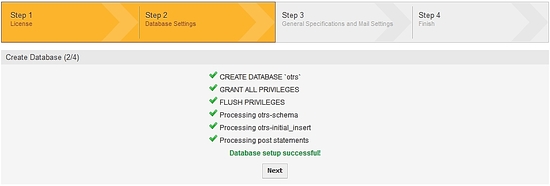

Das Installationsprogramm legt die Datenbank an und meldet Erfolg:

System‑ und E‑Mail‑Einstellungen eingeben:

Abschlussnote: Notieren Sie Admin‑Benutzer und Passwort. Login‑Seite:

https://

OTRS ist jetzt installiert und bereit für die weitere Konfiguration der Geschäftsregeln.

Praktische Ergänzungen (Mehrwert für Betrieb und Review)

1‑Zeilen‑Glossar

- OTRS: Ticketmanagement‑System für Supportprozesse.

- Daemon: Hintergrundprozess, der OTRS‑Jobs ausführt.

- Cron: Zeitgesteuerte Aufgaben unter Linux.

- CSR: Certificate Signing Request für SSL.

Rollenspezifische Checkliste

Systemadministrator:

- Netzwerk und DNS prüfen.

- Firewall‑ und SELinux‑Richtlinien dokumentieren.

- Backups für /opt/otrs und MariaDB einrichten.

Datenbankadministrator:

- MariaDB‑Tuning prüfen (/etc/my.cnf.d/zotrs.cnf).

- Benutzerrechte auf OTRS‑DB beschränken.

- Regelmäßige Prüfsummen/Integritätschecks planen.

OTRS‑Administrator (Supportverantwortlicher):

- Postfächer/Queues anlegen.

- E‑Mail‑Kanäle konfigurieren (IMAP/POP/SMTP).

- SLA‑Regeln und Templates erstellen.

Kurzer Betriebs‑Playbook (SOP)

- Prüfen, ob Dienste laufen:

systemctl status httpd mariadb

su -c "/opt/otrs/bin/otrs.Daemon.pl status" -s /bin/bash otrs- Logs prüfen (/var/log/httpd, /opt/otrs/var/log).

- Bei Mailproblemen: Mail‑Queue prüfen und Test‑Mails senden.

- Backup: DB‑Dump + tar von /opt/otrs.

Sicherheits‑Hardening (Basisempfehlungen)

- Verwenden Sie produktive TLS‑Zertifikate (Let’s Encrypt oder CA).

- Begrenzen Sie Zugriff auf /otrs/‑URLs per IP/Client‑Zertifikat bei Bedarf.

- Setzen Sie sichere Dateirechte für /opt/otrs (Besitz: otrs:otrs).

- Legen Sie Backup‑ und Restore‑Tests regelmäßig fest.

Datenschutz / GDPR‑Hinweise

- Prüfen Sie, welche personenbezogenen Daten in Tickets gespeichert werden.

- Definieren Sie Datenaufbewahrungsfristen und Löschprozesse.

- Sichern Sie E‑Mail‑Kommunikation und Datenverschlüsselung im Ruhezustand nach Bedarf.

Testfälle / Akzeptanzkriterien

- Login als Admin möglich und Passwortänderung funktioniert.

- E‑Mail Empfangen: Testticket durch eingehende Mail erzeugt.

- E‑Mail Senden: Antwortticket erzeugt aus OTRS, SMTP‑Log zeigt Übertragung.

- Cronjobs: cron‑Ausführung erzeugt keine Fehler in OTRS‑Logs.

Häufige Fehler und Gegenmaßnahmen

- Apache 403/404: Prüfen Sie Dateirechte und VirtualHost‑Konfiguration.

- Datenbankzugang verweigert: Zugangsdaten in installer.pl und MariaDB‑User prüfen.

- Fehlende Perl‑Module: Ausgabe von otrs.CheckModules.pl benutzen und fehlende Pakete nachinstallieren.

Entscheidungshilfe: Installations‑Flow (Mermaid)

flowchart TD

A[Start: frische CentOS 7 Installation] --> B{Ressourcen OK?}

B -- Ja --> C[System aktualisieren]

B -- Nein --> Z[VM anpassen]

C --> D[MariaDB installieren & sichern]

D --> E[Apache + mod_ssl + Zertifikat]

E --> F[Perl‑Module installieren]

F --> G[OTRS RPM installieren]

G --> H[Daemon + Cron konfigurieren]

H --> I[Webinstaller ausführen]

I --> J[Postinstall: Backup & Security]

J --> K[Produktiv oder Testende]Kriterium bei Annahme

- OTRS‑Webinterface erreichbar (HTTPS).

- Admin kann sich anmelden und grundlegende Objekte (Queue, Benutzer) erstellen.

- Cronjobs laufen ohne kritische Fehler.

Zusammenfassung

Diese Anleitung führte Sie durch die Installation von OTRS 5 auf CentOS 7: Systemvorbereitung, MariaDB, Apache/SSL, erforderliche Perl‑Module, OTRS‑Daemon/Crontab und Webinstaller. Ergänzende Abschnitte behandeln Sicherheits‑, Betriebs‑ und Testempfehlungen.

Wichtig

- In produktiven Umgebungen ersetzen Sie Selbstsignierte Zertifikate durch CA‑zertifizierte Zertifikate und konfigurieren Sie SELinux sowie Firewalls sicher.

- Testen Sie Backups und Wiederherstellungsprozesse, bevor Sie in den produktiven Betrieb gehen.

Ende

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben