Buffer: 2‑Step Login aktivieren

Warum 2‑Step Login wichtig ist

Zwei‑Faktor‑Authentifizierung (2FA) fügt eine zweite Schutzschicht zu deinem Passwort hinzu. Selbst wenn ein Angreifer dein Passwort kennt, benötigt er zusätzlich den zeitbasierten Code (TOTP) oder den per SMS gesendeten Code, der nur auf deinem Gerät verfügbar sein sollte.

Kurzdefinition: TOTP — zeitbasierter Einmalcode aus einer Authenticator‑App, gültig für kurze Zeiträume und nicht wiederverwendbar.

Voraussetzungen

- Zugriff auf dein Buffer‑Konto.

- Ein Smartphone mit SMS‑Empfang oder eine Authenticator‑App (z. B. Google Authenticator für iOS/Android).

- Optional: ein sicherer Ort (Passwort‑Manager) zum Speichern des Wiederherstellungscodes.

Schritt‑für‑Schritt‑Anleitung

Melde dich bei deinem Buffer‑Konto an, falls du das noch nicht getan hast.

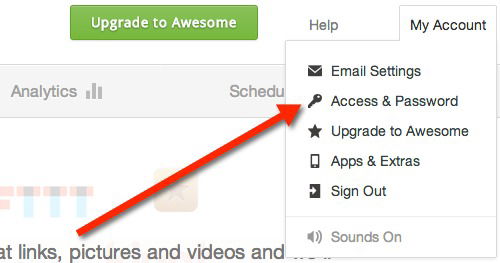

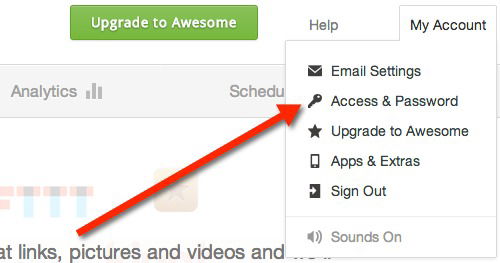

Klicke oben rechts auf „My Account“ und dann auf „Access & Passwords“. Diese Begriffe sind die UI‑Beschriftungen in Buffer; suche das Menü oben rechts in der Weboberfläche.

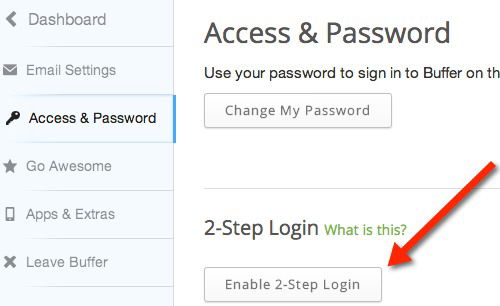

- Auf der nächsten Seite klicke auf die Schaltfläche „Enable 2‑step login“; zur Bestätigung musst du dein Passwort erneut eingeben.

Wähle nun die bevorzugte Methode zum Empfangen der Sicherheitscodes: SMS oder Google Authenticator (TOTP‑App). Beide Methoden haben Vor‑ und Nachteile — siehe Abschnitt Alternativen und Risiken.

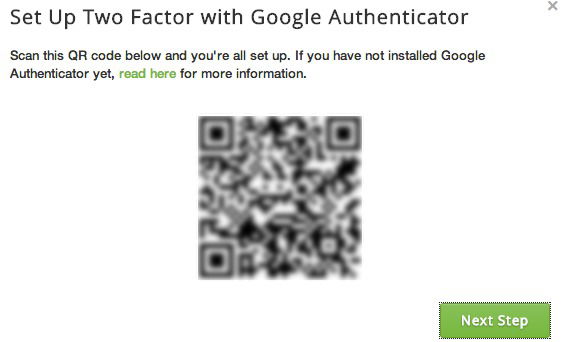

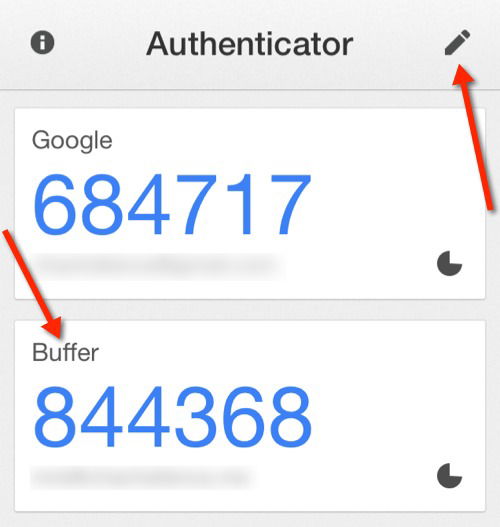

Entscheidest du dich für Google Authenticator, musst du die App einrichten, indem du den auf dem Bildschirm angezeigten QR‑Code mit der App scannst (in der App: Stift‑Symbol -> Plus -> Barcode scannen).

- Bestätige die Einrichtung, indem du den in der Google Authenticator‑App generierten Code eingibst (oder den per SMS erhaltenen Code, falls du SMS gewählt hast).

Lege eine Backup‑Telefonnummer fest. Buffer sendet Bestätigungscodes an diese Nummer, wenn du dich anmeldest. Wenn alles funktioniert, erhältst du kurz darauf eine Test‑SMS mit einem Code, den du eingeben musst. Hinweis: Eine Google Voice‑Nummer funktionierte in einem Testfall.

Notiere dir den einmal angezeigten Wiederherstellungscode und speichere ihn an einem sicheren Ort (z. B. im Passwort‑Manager als sichere Notiz). Dieser Code erlaubt den Zugang, wenn du dein Telefon verlierst oder keinen Zugriff auf die Authenticator‑App hast.

Nachdem du alles eingerichtet hast, zeigt dir die Sektion „2‑Step Login“ in deinen Einstellungen den aktivierten Status, die gewählte Methode und die Backup‑Nummer an. Außerdem erhältst du eine Bestätigungs‑E‑Mail von Buffer.

Wichtige Hinweise

Wichtig: Bewahre den Wiederherstellungscode sicher auf. Wer Zugriff auf diesen Code hat, kann dein Konto wiederherstellen.

Hinweis: Wenn du mehrere Teammitglieder hast, aktiviert Buffer 2‑Step Login pro Login. Das erhöht die Sicherheit, weil nicht alle das gleiche Passwort teilen müssen.

Kurzanleitung (SOP) für Administratoren

- Anmelden als Administrator in Buffer.

- Unter My Account → Access & Passwords → Enable 2‑step login aktivieren.

- Methode wählen (TOTP empfohlen) und QR‑Code scannen.

- TOTP‑Code zur Bestätigung eingeben.

- Backup‑Nummer eintragen, Bestätigungs‑SMS prüfen.

- Wiederherstellungscode in einem sicheren Passwort‑Manager speichern.

- Team informieren und Kurz‑Checkliste verteilen.

Role‑basierte Checkliste

Für Administratoren:

- 2‑Step Login zuerst für Hauptkonten aktivieren.

- Wiederherstellungscodes zentral (verschlüsselt) sichern.

- Team‑Rollout planen und Zeitpunkt koordinieren.

Für Teammitglieder:

- Eigene Authenticator‑App installieren.

- Backup‑Nummer eintragen.

- Wiederherstellungscode sicher speichern.

Wann 2‑Step Login nicht schützt (Gegenbeispiele)

- Phishing mit aktivem Man‑in‑the‑Middle: Ein Angreifer fängt Passwort und 2‑Step Code in Echtzeit ab, wenn du dich auf einer gefälschten Seite anmeldest.

- Kompromittiertes Mobilgerät: Wenn das Smartphone bereits von Malware kontrolliert wird, sind SMS und TOTP gefährdet.

- Unzureichende Backup‑Verwaltung: Wenn Wiederherstellungscodes unverschlüsselt geteilt werden, entsteht ein neues Risiko.

Alternative Sicherheitsansätze

- Hardware‑Security‑Keys (z. B. FIDO2/WebAuthn): Sehr sicher, da kryptographisch und phishing‑resistent.

- Passwortmanager mit integriertem Authenticator: Kombination aus sicherer Passwortverwaltung und TOTP‑Speicherung.

- SMS ist besser als kein 2FA, jedoch weniger sicher als TOTP oder Hardware‑Keys.

Metriken und Akzeptanzkriterien

Kriterien zur erfolgreichen Aktivierung:

- 2‑Step Login ist in den Profileinstellungen als aktiviert markiert.

- Die Backup‑Nummer ist hinterlegt und bestätigt.

- Der Wiederherstellungscode wurde an sicherer Stelle notiert.

- Testanmeldung mit 2‑Step Code funktioniert.

Risikoabschätzung und Gegenmaßnahmen

Risiko: Verlust des Telefons. Gegenmaßnahme: Wiederherstellungscode und eine alternative Backup‑Nummer sichern.

Risiko: Phishing. Gegenmaßnahme: Browser‑Erweiterungen zur Phishing‑Erkennung, Bewusstseins‑Schulungen im Team, Hardware‑Keys für Admins.

Risiko: SMS‑Abfang (SIM‑Swap). Gegenmaßnahme: TOTP anstelle von SMS wählen; bei SMS: Zusatzsperre beim Mobilfunkanbieter einrichten.

Datenschutzhinweise (GDPR)

Bei Aktivierung werden Telefonnummern und Login‑Events verarbeitet. Stelle sicher, dass du für dein Team die Verarbeitung personenbezogener Daten (Telefonnummern) dokumentierst und nur notwendige Daten speicherst. Verwende interne Richtlinien zur Datenminimierung und Zugriffsbeschränkung.

Testfälle / Akzeptanzkriterien

- Fall 1: Installation TOTP → QR‑Code scannen → Code eingeben → Anmeldung mit Code erfolgreich.

- Fall 2: SMS‑Variante → Test‑SMS empfangen → Code eingeben → Anmeldung mit Code erfolgreich.

- Fall 3: Gerät verloren → Wiederherstellungscode nutzen → Zugriff wiederhergestellt.

Merkmale und Empfehlungen (Faustregeln)

- Wenn möglich, bevorzuge TOTP‑Apps gegenüber SMS.

- Bewahre Wiederherstellungscodes offline oder im verschlüsselten Manager.

- Für Admins: Ziehe Hardware‑Keys in Erwägung.

Kurze Entscheidungshilfe (Mermaid)

flowchart TD

A[Start: 2‑Step Login aktivieren?] --> B{Hast du ein Smartphone?}

B -- Ja --> C{SMS oder Authenticator?}

C -- Authenticator --> D[QR scannen und TOTP einrichten]

C -- SMS --> E[Handynummer eingeben und SMS bestätigen]

B -- Nein --> F[Hardware‑Key erwägen oder SMS nutzen]

D --> G[Back‑Up Nummer + Wiederherstellungscode sichern]

E --> G

F --> G

G --> H[2‑Step Login aktiviert]Zusammenfassung

Wichtigste Punkte: Aktiviere 2‑Step Login in Buffer, bevorzuge TOTP gegenüber SMS, sichere den Wiederherstellungscode und richte eine Backup‑Nummer ein. Schulen dein Team und erwäge Hardware‑Keys für höchste Sicherheit.

Hast du Buffer? Plane die Aktivierung ein und informiere dein Team über die neuen Schritte.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben