So entfernen Sie SlopAds: Anleitung zum Prüfen und Säubern Ihres Android-Geräts

Was ist die SlopAds-Ad‑Fraud‑Kampagne

Sicherheitsforscher des Satori Threat Intelligence and Research Teams von HUMAN deckten eine groß angelegte Ad‑Fraud‑Kampagne namens SlopAds auf. Bisher wurden 224 Apps identifiziert und vom Play Store entfernt. Die betroffenen Apps — überwiegend Dienstprogramme, KI‑Tools und einige Spiele — wurden weltweit insgesamt rund 38 Millionen Mal heruntergeladen. Berichten zufolge erzeugte die Malware mehr als 2,3 Milliarden Ad‑Bid‑Requests pro Tag.

Kurz gesagt: Die Angreifer haben es geschafft, unsichtbare Anzeigen zu erzeugen und automatisierte Klicks zu simulieren, ohne dass Nutzer die Anzeigen sehen oder Google sofort Alarm schlägt.

Wichtige Begriffe in einem Satz:

- Ad‑Fraud: Betrügerische Erzeugung von Werbeimpressionen oder Klicks zur ungerechtfertigten Monetarisierung.

- C2 (Command‑and‑Control): Server, von dem die Malware Anweisungen und payloads bezieht.

Wie SlopAds die Erkennung umgeht

Die Betreiber nutzten mehrere clevere Techniken, um Prüfungen und manuelle Analysen zu umgehen und gleichzeitig Milliarden von Werbeimpressionen zu erzeugen:

Die Apps bieten legitime Funktionen, damit automatische Scans und Nutzerbewertungen keinen Alarm auslösen. Gleichzeitig prüfen sie, ob die App tatsächlich direkt aus dem Play Store installiert wurde oder über eine Werbeanzeige — nur bei Letzterem aktivieren sie das betrügerische Verhalten. Dadurch entgehen sie häufig manuellen Prüfungen, die Apps direkt aus dem Store installieren.

Nach Bestätigung einer Werbeinstallation kontaktiert die App einen C2‑Server und lädt Bilddateien herunter, die einen verschlüsselten Payload enthalten (ähnlich bekannten File‑Steganographie‑Techniken). Bilder gelten oft als unverdächtig und passieren Scanner leichter.

Der Payload wird im Gerät entschlüsselt und zu einem bösartigen Modul (in Berichten als FatModule bezeichnet) zusammengesetzt. Dieses sammelt Geräte‑ und Browser‑Informationen, erzeugt versteckte WebViews und lädt HTML5‑Seiten mit vielen Anzeigen. Zusätzlich steuert Automatisierungslogik das gezielte Antippen von Anzeigen in bestimmten Intervallen.

Diese Kombination erklärt, wie SlopAds täglich Milliarden von Impressionen erzeugen konnte, ohne sofort entdeckt zu werden.

Anzeichen, dass Ihr Telefon betroffen sein könnte

Da die Anzeigen für Nutzer unsichtbar sind, gibt es jedoch indirekte Hinweise, die auf eine Infektion hindeuten:

Prüfen Sie die offizielle Liste entfernter Apps. HUMAN hat eine Liste der bekannten betroffenen Apps veröffentlicht. Wenn eine dieser Apps auf Ihrem Gerät ist, entfernen Sie sie sofort.

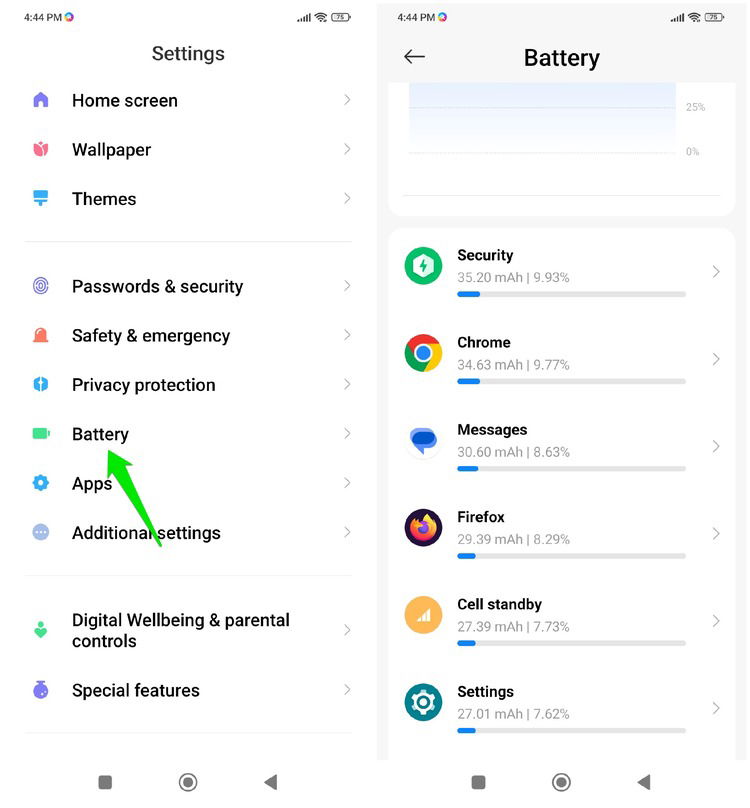

Unerwartet hoher Akkuverbrauch: Versteckte Prozesse und WebViews verbrauchen CPU, Netzwerk und damit Akku. Öffnen Sie Einstellungen → Akku, um die Verbrauchsstatistik anzuzeigen. Wenn eine App ungewöhnlich viel Energie im Hintergrund nutzt, ist Vorsicht geboten.

Unerwartete Aktionen: Selbst wenn Anzeigen unsichtbar bleiben, können Seiten oder Installationsaufforderungen geöffnet werden. Wenn sich Webseiten ohne Ihr Zutun öffnen oder Installationsdialoge erscheinen, könnten das Symptome sein.

Viel Datenverkehr im Hintergrund: Anzeigen‑ und Medien‑Ladevorgänge erzeugen Datenverkehr. Prüfen Sie, ob eine App ungewöhnlich viele Hintergrunddaten verbraucht.

Sofortmaßnahmen: So säubern Sie Ihr Gerät (Schritt‑für‑Schritt)

Wenn Sie Anzeichen einer Infektion beobachten oder eine App aus der entfernten Liste installiert hatten, befolgen Sie diese Reihenfolge:

Trennen Sie das Gerät nicht zwingend vom Netz, aber schränken Sie unnötige Verbindungen ein. Bei sehr kritischen Fällen schalten Sie WLAN und mobile Daten aus.

Sichern Sie wichtige Daten lokal oder in Ihrer vertrauenswürdigen Cloud, aber vermeiden Sie das Sichern kompletter App‑Binaries, die die Malware enthalten könnten. Sichern Sie Fotos, Kontakte und Notizen.

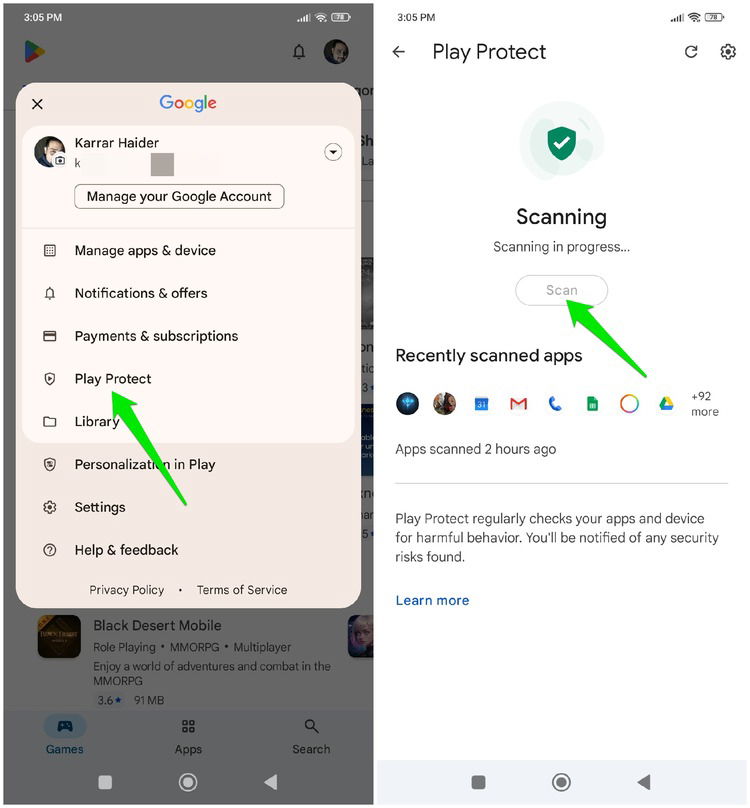

Öffnen Sie den Google Play Store und führen Sie einen Play Protect‑Scan aus: Profil → Play Protect → Scan. Google aktualisiert Play Protect, um viele der betroffenen Apps zu erkennen und zu entfernen.

Deinstallieren Sie verdächtige Apps manuell: Einstellungen → Apps → Installierte Apps. Suchen Sie nach Apps aus der BLOCKLIST oder jener, die Sie nicht bewusst installiert haben. Entfernen Sie sie.

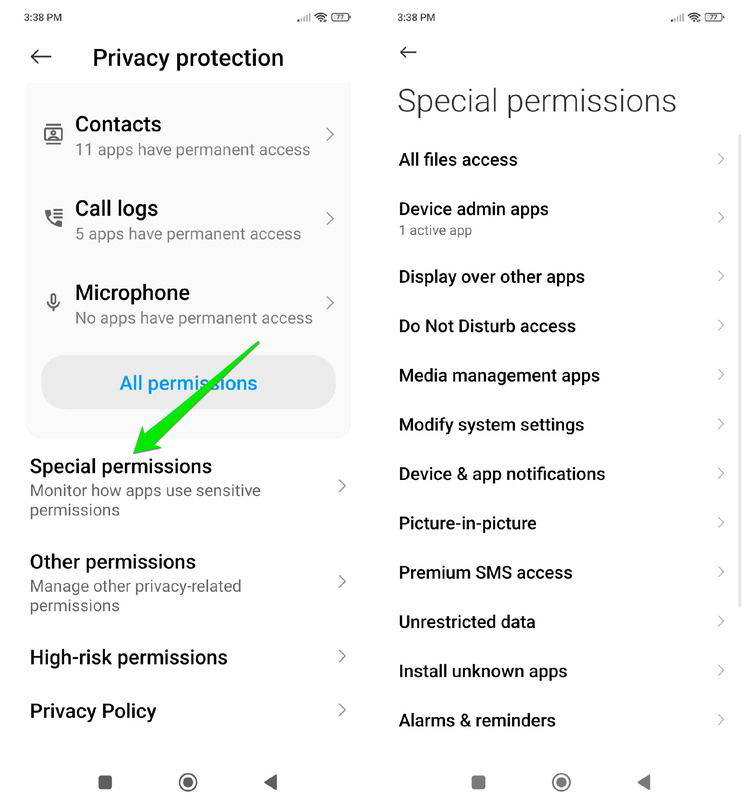

Entfernen Sie erweiterte Rechte: Gehen Sie zu Einstellungen → Datenschutzschutz → Spezial‑App‑Zugriffe und entziehen Sie potenziell missbrauchten Berechtigungen wie Zugriff auf Hintergrund‑Aktivitäten, Installationen aus unbekannten Quellen oder Geräteadministratorrechte. Überprüfen Sie außerdem Einstellungen → Bedienungshilfen → Installierte Apps und entfernen Sie dort Rechte, die unbekannten Apps Zugriff auf Bedienungshilfen gewähren.

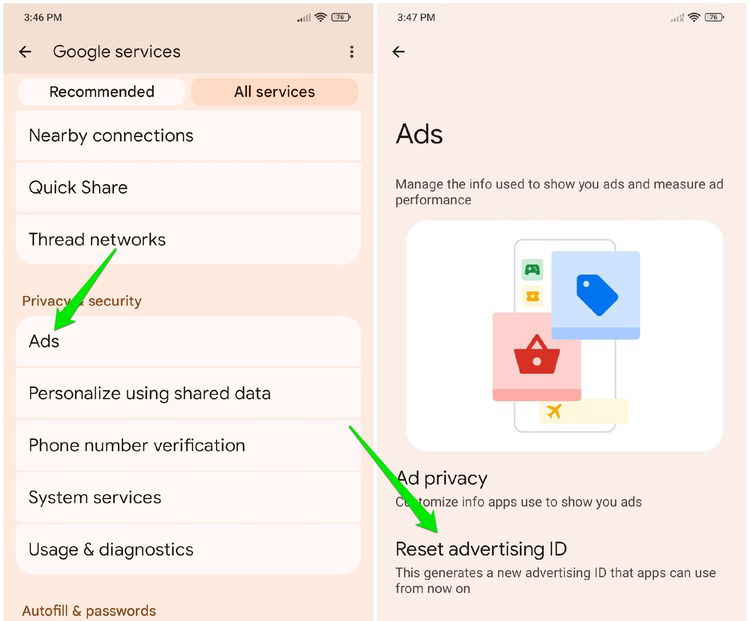

- Setzen Sie die Werbe‑ID zurück: Einstellungen → Google → Werbung → Werbe‑ID zurücksetzen. Durch das Zurücksetzen wird Ihr zuvor verknüpftes Profil getrennt und künftige Werbeprofile beginnen neu.

Leeren Sie Browserdaten und App‑Caches von betroffenen Browsern und WebView‑Hosts, um persistente Skripte zu entfernen.

Falls sich eine App nicht deinstallieren lässt: Entfernen Sie zuerst Geräteadministratorrechte, danach deinstallieren Sie. Wenn das nicht möglich ist, starten Sie das Gerät im abgesicherten Modus und deinstallieren Sie von dort.

Als letzte Maßnahme: Zurücksetzen auf Werkseinstellungen (Factory Reset). Das entfernt alle Apps und Daten und ist die gründlichste Reinigung. Sichern Sie vorher unbedingt persönliche Daten.

Ändern Sie wichtige Passwörter, insbesondere für Google‑Konto, Bank‑Apps und andere sensible Dienste, wenn Sie Hinweise auf Missbrauch sehen.

Präventive Maßnahmen zur Vermeidung künftiger Infektionen

Die aktuelle SlopAds‑Kampagne kann sich weiterentwickeln. Mit folgenden Praktiken reduzieren Sie das Risiko:

Bewertungen prüfen: Lesen Sie vor der Installation kritische Nutzerbewertungen. Filteren Sie nach negativen Rezensionen und achten Sie auf Kommentare zu verstärkter Werbung oder verdächtigem Verhalten.

Berechtigungen kritisch hinterfragen: Vergleichen Sie die angeforderten Rechte mit der Funktion der App. Ein Taschenrechner braucht typischerweise keine Mikrofon‑ oder Geräteadministratorrechte.

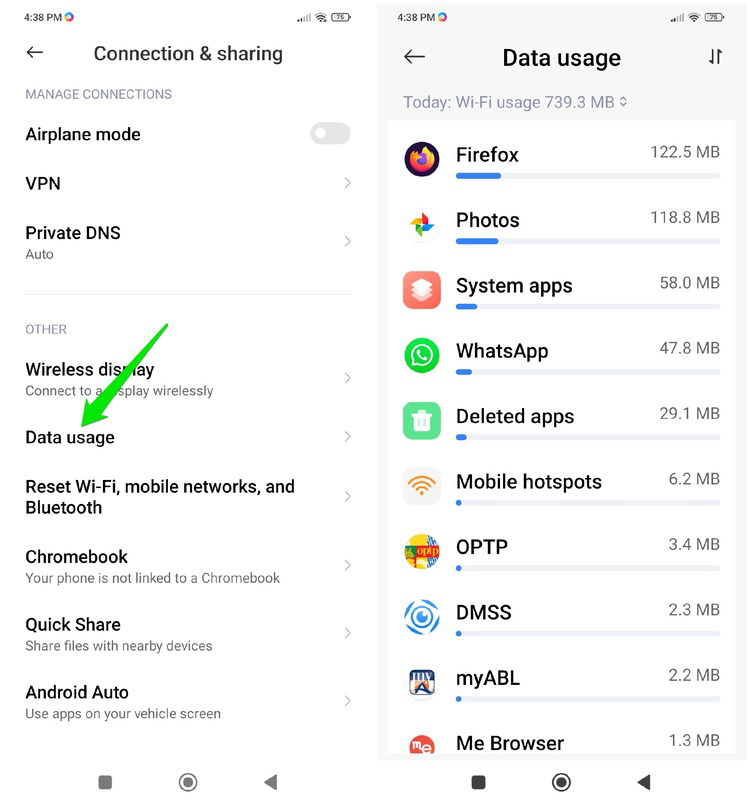

Datenverbrauch überwachen: Einstellungen → Verbindung & Freigabe → Datennutzung zeigt, welche Apps viel Datenvolumen im Hintergrund verbrauchen. Achten Sie auf plötzliche Spitzen.

Keine Apps aus unbekannten Quellen ohne gründliche Prüfung installieren. Viele SlopAds‑Installationen kamen als Folge einer Anzeige‑Installation.

Halten Sie Android und alle Apps auf dem neuesten Stand, aktivieren Sie automatische Updates für Sicherheits‑Patches.

Verwenden Sie nur vertrauenswürdige Sicherheits‑Apps und prüfen Sie, ob diese regelmäßig aktualisiert werden.

Entscheidungshilfe: Schnellcheck und Reaktions‑Diagramm

flowchart TD

A[Haben Sie unerwartete Popups, hohen Akkuverbrauch oder unbekannte Apps?] -->|Nein| B[Überwachen: Prüfen Sie Akku & Daten 48 Std. weiter]

A -->|Ja| C[Stellen Sie Liste installierter Apps zusammen]

C --> D[Ist eine App auf der offiziellen Liste der entfernten Apps?]

D -->|Ja| E[Deinstallieren, Play Protect Scan, Werbe‑ID zurücksetzen]

D -->|Nein| F[Deinstallieren Sie verdächtige Apps manuell und entziehen Sie Berechtigungen]

F --> G[Wenn Deinstallation fehlschlägt: Abgesicherter Modus und entfernen]

G --> H[Wenn weiterhin verdächtig: Factory Reset]

E --> I[Überwachen, Passwortänderung und ggf. Support kontaktieren]

H --> IWichtig: Folgen Sie dem Diagramm schrittweise und dokumentieren Sie alle Schritte, falls später weitere Analysen nötig sind.

Rollen‑basierte Checklisten

Endanwender:

- Prüfen Sie die installierten Apps und deinstallieren Sie unbekannte Einträge.

- Führen Sie Play Protect‑Scan aus.

- Setzen Sie die Werbe‑ID zurück.

- Überwachen Sie Akku und Datenverbrauch 48–72 Stunden.

- Sichern Sie persönliche Daten und ändern Sie bei Bedarf Passwörter.

IT‑Administrator / Sicherheitsverantwortliche:

- Verteilen Sie eine interne Warnung an betroffene Nutzer mit klaren Deinstallationsanweisungen.

- Sammeln Sie Logs und Telemetrie (Netzwerk, Play Protect Events) zur Analyse.

- Blockieren Sie bekannte C2‑Domains auf zentralen Netzwerk‑Firewalls (wenn möglich).

- Überprüfen Sie MDM‑Richtlinien auf erweiterte Berechtigungen und erzwingen Sie App‑Whitelists.

App‑Entwickler (Best Practices):

- Minimieren Sie angeforderte Berechtigungen; verwenden Sie nur notwendige Rechte.

- Signieren und veröffentlichen Sie Apps nur über vertrauenswürdige CI/CD‑Pipelines.

- Implementieren Sie Benutzerkontrollen und Transparenz über genutzte Ressourcen.

Risikoabschätzung und Gegenmaßnahmen

Risiko: Verdeckte Ad‑Fraud kann zu erhöhten Bandbreitenkosten, Akkuverschleiß, unerwünschten Anzeigen und Reputationsverlust führen.

Gegenmaßnahmen:

- Monitoring und Alerts für unerwarteten Datenverbrauch und CPU‑Spitzen.

- Netzwerk‑Blocking bekannter Domains und IP‑Adressen, sofern Listen verfügbar sind.

- Sensibilisierungskampagnen für Nutzer über Gefahren von Werbung‑Installationen.

Wann die Maßnahmen nicht ausreichen (Edge Cases)

- Rooted/Jailbroken Geräte: Malware kann tiefer verankert sein; Factory Reset reicht möglicherweise nicht.

- Firmen‑Geräte mit MDM: Prüfen Sie, ob Richtlinien versehentlich schädliche Apps erlauben.

- Persistente Bedrohung: Wenn nach Reset Auffälligkeiten bleiben, ist eine forensische Analyse sinnvoll.

Kurze Anleitung für den Supportfall (Playbook)

- Sammeln: Nutzerbericht, App‑Liste, Akku‑ und Datennutzungsstatistiken.

- Prüfen: Play Protect Ergebnisse, entfernte App‑Liste abgleichen.

- Entfernen: App deinstallieren, Werbe‑ID zurücksetzen, Caches leeren.

- Absichern: Passwörter ändern, Gerät updaten.

- Monitoring: 7‑tägige Überwachung nach Abschluss.

Datenschutzhinweis (GDPR) für europäische Nutzer

Wenn personenbezogene Daten betroffen sein könnten (z. B. Kontaktdaten, Werbe‑IDs), prüfen Sie die Datenschutzhinweise Ihrer Organisation und informieren Sie gegebenenfalls die zuständigen Datenschutzbeauftragten. Nutzer sollten geprüft werden, ob Datenabflüsse an Drittparteien stattfanden.

Einzeilige Begriffserklärung

- Werbe‑ID: Eine gerätebezogene Kennung, die Werbenetzwerken hilft, Anzeigen zu personalisieren.

Abschließende Hinweise

Entfernen Sie betroffene Apps umgehend. Play Protect erkennt viele, aber nicht alle Varianten sofort. Bleiben Sie wachsam bei ungewöhnlichem Akku‑ oder Datenverhalten.

Wenn Sie Unterstützung benötigen, wenden Sie sich an den Kundensupport Ihres Geräteherstellers oder an einen IT‑Sicherheitsdienstleister.

Kurze Ankündigung für Social Media / interne Kommunikation: SlopAds‑Kampagne hat 224 Apps betroffen und weltweit Millionen Downloads verursacht. Prüfen Sie Ihre installierten Apps, führen Sie einen Play Protect‑Scan durch und entziehen Sie unnötige Berechtigungen. Sichern Sie wichtige Daten und setzen Sie die Werbe‑ID zurück.

Ähnliche Materialien

Podman auf Debian 11 installieren und nutzen

Apt-Pinning: Kurze Einführung für Debian

FSR 4 in jedem Spiel mit OptiScaler

DansGuardian + Squid (NTLM) auf Debian Etch installieren

App-Installationsfehler auf SD-Karte (Error -18) beheben