Что такое Apple Passkeys и как ими пользоваться

Содержание

- Что такое Apple Passkeys?

- Как работают традиционные пароли

- Как работают passkeys

- Какие устройства поддерживают passkeys

- Как включить iCloud Keychain

- Настройка и использование passkeys на Mac

- Настройка и использование passkeys на iPhone и iPad

- Восстановление passkeys при утрате устройства

- Когда passkeys не сработают и альтернативы

- Рекомендации по безопасности и жёсткая защита

- Чек-листы для пользователей и администраторов

- Сравнение: passkeys, 2FA и аппаратные ключи

- Краткий глоссарий

- Часто задаваемые вопросы

Что такое Apple Passkeys?

Passkeys — это способ входа в сервисы без привычных текстовых паролей. Технически это реализация стандартов FIDO (Fast IDentity Online) и WebAuthn: при регистрации между вашим устройством и сервисом создаётся пара криптографических ключей — приватный ключ хранится локально на устройстве, публичный ключ хранится у сервера. Авторизация происходит автоматически: сервис проверяет публичный ключ, а ваш девайс подписывает запрос приватным ключом и подтверждает действие биометрией (Face ID / Touch ID) или PIN.

Важно: passkeys сами по себе не дают сервисам доступ к вашему приватному ключу — приватный ключ никогда не покидает устройство. Синхронизация между вашими устройствами Apple осуществляется через iCloud Keychain с end-to-end шифрованием.

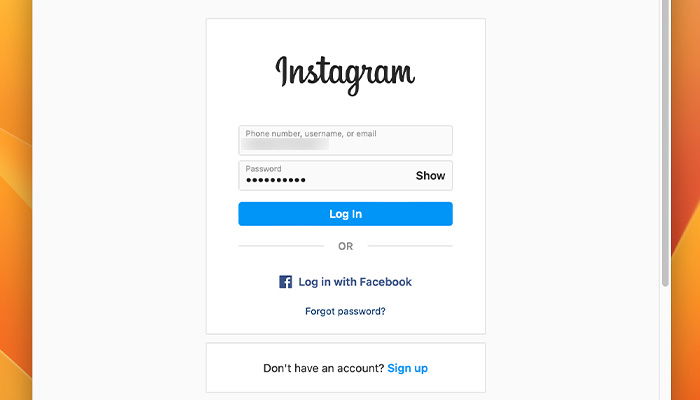

Как работают традиционные пароли

Перед тем как разбирать passkeys, полезно вспомнить, как работают классические пароли.

- При регистрации вы передаёте имя пользователя и секрет (пароль) сервису.

- Сервер хранит хэш пароля и при входе сравнивает введённый пароль с сохранённой записью.

- Для повышения защиты часто добавляют двухфакторную аутентификацию (2FA): SMS, код в приложении, аппаратный ключ.

Проблемы классических паролей:

- Уязвимость к фишингу: поддельный сайт может выманить ваш пароль.

- Повторное использование паролей на разных сайтах увеличивает риск компрометации.

- Серверная компрометация: если на стороне сервера неправильно защищены данные, злоумышленники могут получить хэши/пароли.

Как работают passkeys

Кратко по шагам:

- Регистрация: сайт запрашивает создание ключевой пары через API (WebAuthn). Ваше устройство создаёт приватный ключ и отправляет серверу публичный ключ. Сайт сохраняет публичный ключ для будущих проверок.

- Аутентификация: при попытке входа сайт отправляет на устройство challenge (случайные данные). Устройство подписывает challenge приватным ключом и возвращает подпись. Сайт проверяет подпись с помощью ранее сохранённого публичного ключа — если подпись валидна, вход разрешён.

- Подтверждение пользователем: перед подписанием вы подтверждаете вход биометрией или локальным PIN.

Почему это безопаснее:

- Нет секретного текста, который можно ввести на фишинговом сайте: каждый сайт работает с уникальной парой ключей.

- Приватный ключ не покидает устройство.

- Даже если нарушили базу данных сервера, там хранится только публичный ключ — он не позволяет выполнить вход.

Термин в одну строку: FIDO — набор открытых стандартов для безопасной безпарольной аутентификации.

Какие устройства поддерживают passkeys?

Apple встроила поддержку passkeys в iOS 16, iPadOS 16 и macOS Ventura и новее. То есть современные iPhone, iPad и Mac с соответствующими версиями ОС могут создавать, хранить и синхронизировать passkeys.

Пара замечаний:

- Passkeys — не эксклюзив Apple: это отраслевой стандарт. Google, Microsoft и другие добавляют поддержку в Android и Windows.

- Для кросс-платформенного входа сервисы предлагают обмен через QR-коды или временные коды: вы можете подружить iPhone с Windows-устройством, чтобы войти на стороннем компьютере.

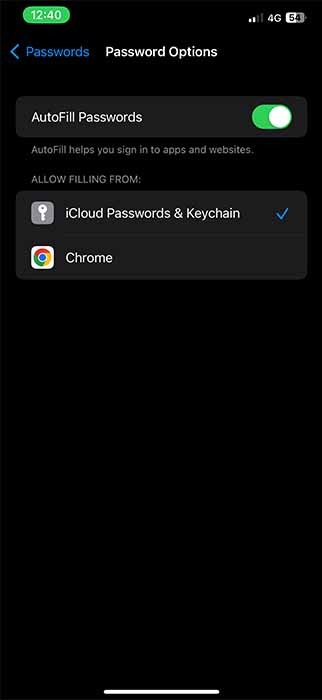

Как включить iCloud Keychain (синхронизация passkeys)

iCloud Keychain отвечает за синхронизацию данных входа, включая passkeys, между вашими Apple-устройствами. Перед тем как создавать passkeys, убедитесь, что Keychain включён.

На iPhone и iPad:

- Откройте «Настройки» > нажмите на своё имя > iCloud > Keychain.

- Включите «iCloud Keychain».

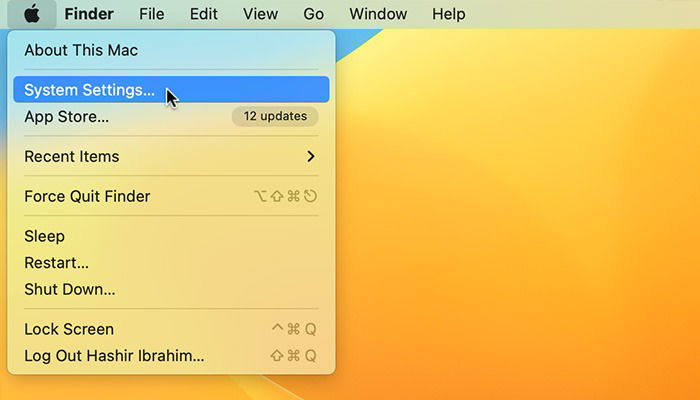

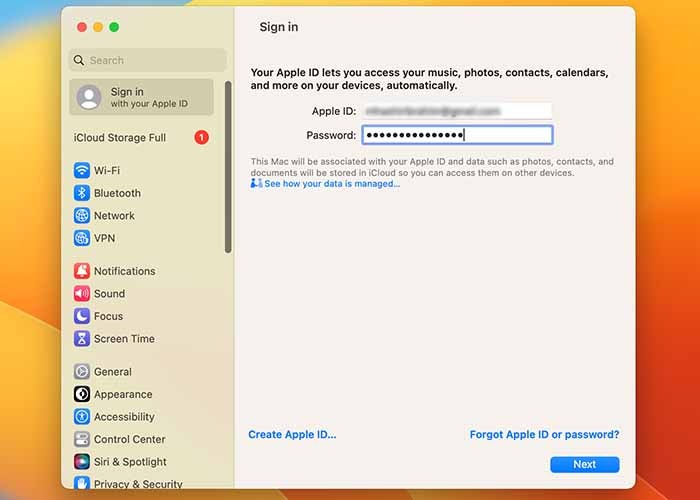

На Mac:

- Откройте «Системные настройки» (или «System Settings»), нажмите на своё имя и профиль в боковой панели.

- Включите «Keychain».

Важно: при включении iCloud Keychain Apple может запросить включение двухфакторной аутентификации (2FA) для Apple ID. Если 2FA ещё не настроен, система предложит пройти настройку.

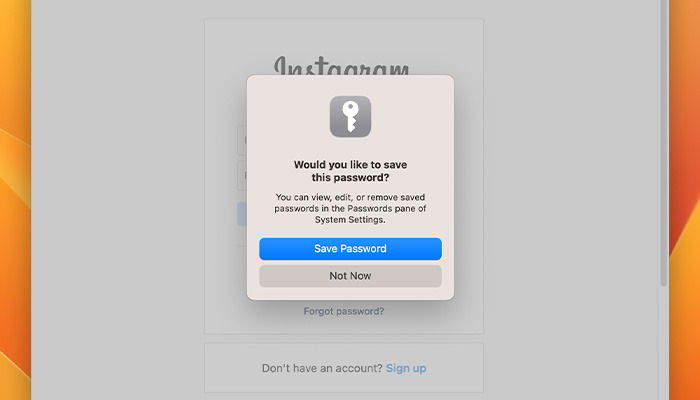

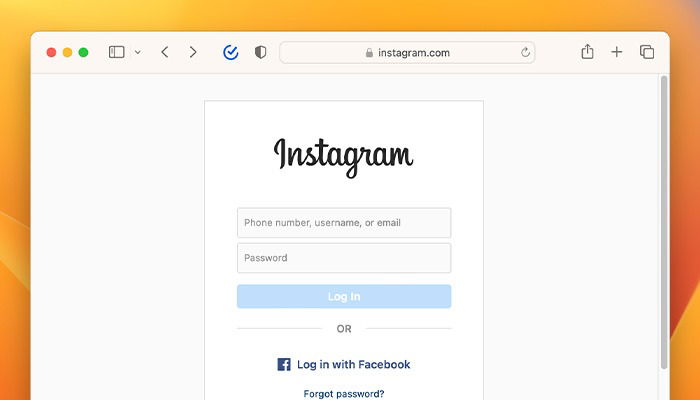

Как настроить и использовать passkeys на Mac

Процесс создания passkey при регистрации на сайте очень похож на привычный — Apple автоматизирует большую часть с помощью Autofill и системной поддержки WebAuthn.

Шаги:

- Перейдите на сайт или в приложение, где есть поддержка FIDO/passkeys.

- Нажмите «Register», «Sign Up» или «Sign In» (в зависимости от интерфейса сайта).

- Введите требуемую информацию или используйте Autofill.

- Когда сайт предложит сохранить passkey, выберите «Save Password» (Сохранить) и подтвердите действие через Touch ID или Face ID.

После этого passkey будет создан и синхронизирован через iCloud Keychain. При следующем входе нажмите «Continue» (Продолжить) и подтвердите вход биометрически — система автоматически подставит нужный passkey.

Особенности для Mac

- Autofill заполняет поля и предлагает сохранение passkey как элемент Управления паролями.

- Для некоторых приложений macOS может запросить локальный пароль или биометрию для окончательного подтверждения.

Как настроить и использовать passkeys на iPhone и iPad

На iPhone и iPad шаги похожи на macOS, но с мобильными элементами интерфейса.

Подготовка — включите iCloud Keychain, как описано выше.

Шаги создания passkey:

- Откройте приложение или сайт, поддерживающий passkeys.

- Нажмите «Register», «Sign Up» или «Sign In».

- Заполните данные вручную или через Autofill.

- Когда система предложит сохранить passkey, нажмите «Continue», а затем подтвердите через Face ID или Touch ID.

При последующих входах на том же устройстве или на другом вашем Apple-устройстве (через iCloud Keychain) система предложит использовать passkey и потребует биометическую верификацию.

Восстановление passkeys при утрате устройства

Если у вас несколько доверенных Apple-устройств и включён iCloud Keychain, passkeys автоматически синхронизируются — войти можно с любого из устройств.

Если потеряли единственное устройство, процедура восстановления основана на механизме escrow iCloud Keychain:

- На новом устройстве войдите в свой iCloud с тем же Apple ID.

- Вам может потребоваться подтвердить личность через одноразовый код, отправленный на доверённый номер, или с помощью другого доверенного устройства.

- Введите пароль устройства при необходимости.

- После успешной проверки iCloud восстановит Keychain, включая passkeys.

Ограничения и меры безопасности:

- У вас есть 10 попыток пройти процедуру восстановления (аутентификации); после 10 неудачных попыток iCloud может удалить резервные записи escrow для защиты от грубой силы.

- Если вы потеряли доступ к доверённому номеру и у вас нет других доверенных устройств, восстановление осложняется и может потребовать обращения в поддержку Apple.

Важно: настройте несколько доверенных способов восстановления (резервные устройства, доверённый номер телефона), чтобы снизить риск потери доступа.

Когда passkeys не сработают и альтернативы

Passkeys значительно снижают риски фишинга и серверных утечек, но не являются панацеей в любых сценариях.

Сценарии, когда passkeys ограничены или не применимы:

- Сайты и приложения без поддержки FIDO/WebAuthn. В этом случае остаются пароли и 2FA.

- Устройства, не совместимые с iCloud Keychain или без поддержки стандарта (старые ОС, часть устаревших браузеров).

- Корпоративные сервисы с регламентом хранения учётных данных, не готовые к миграции на passkeys.

Альтернативные и комплементарные подходы:

- Аппаратные ключи (FIDO2, YubiKey) — хороши для организаций с требовательными политиками безопасности.

- Менеджеры паролей с надёжным синхроном — чтобы снизить риск повторного использования паролей.

- 2FA (дополнительная биометрия, приложения-генераторы кодов) — уместен в гибридных средах.

Рекомендации по безопасности и жёсткая защита

Практические советы для личной и корпоративной безопасности при использовании passkeys:

- Включите iCloud Keychain и двухфакторную аутентификацию для Apple ID.

- Настройте минимум одно резервное доверенное устройство и актуальный доверенный телефонный номер.

- Не выключайте биометрию: Face ID/Touch ID выполняют важную роль в подтверждении пользователя.

- Для корпоративных устройств рассмотрите комбинирование passkeys с управлением мобильными устройствами (MDM) и политиками доступа.

- Регулярно проверяйте список устройств, авторизованных в вашем Apple ID, и удаляйте неизвестные.

Жёсткая защита для более высокого уровня безопасности

- Используйте аппаратные ключи FIDO2 для критичных сервисов (банки, админ-панели).

- В корпоративной среде внедрите политику обязательной поддержки passkeys (поэтапная миграция).

- Включите мониторинг попыток восстановления iCloud Keychain и алерты при необычной активности.

Чек-листы для пользователей и администраторов

Чек-лист для конечного пользователя:

- Включён iCloud Keychain.

- Включена двухфакторная аутентификация для Apple ID.

- Добавлен доверенный телефон и резервные устройства.

- Проверены и синхронизированы ваши passkeys на всех устройствах.

- Понимаете, как восстановить доступ при утере устройства.

Чек-лист для IT/администратора:

- Оценена готовность сервисов к FIDO/WebAuthn.

- Разработан план миграции пользователей (по отделам).

- Настроено MDM и политики безопасности, учитывающие passkeys.

- Документирован процесс восстановления и инцидент-ответ.

- Обучены пользователи: создание, вход и восстановление passkeys.

Сравнение: passkeys, 2FA и аппаратные ключи

- Passkeys: удобство + защита от фишинга + синхронизация через iCloud. Хороши для массовой миграции.

- 2FA (код в приложении/SMS): повышает безопасность, но остаётся уязвимость к фишинг-атакам и перехватам SMS.

- Аппаратные ключи (FIDO2/YubiKey): высокий уровень защиты, особенно для критичных ресурсов; требует физического носителя.

Рекомендация: для большинства пользователей комбинация passkeys + iCloud Keychain + защита Apple ID является оптимальным балансом удобства и безопасности. Для администраторов и критичных сервисов — добавить аппаратные ключи и строгие политики.

Модель принятия решений (короткая)

- Если сервис поддерживает passkeys — используйте их как основной метод входа.

- Если сервис не поддерживает — применяйте менеджер паролей + 2FA.

- Для чувствительных ресурсов требуйте аппаратные ключи и/или многофакторную аутентификацию.

flowchart TD

A[Пользователь заходит на сайт] --> B{Сайт поддерживает passkeys?}

B -- Да --> C[Предлагается регистрация/вход с помощью passkey]

C --> D[Подтверждение Face ID/Touch ID]

D --> E[Успешный вход]

B -- Нет --> F[Используется пароль или 2FA]

F --> G[Рассмотреть использование менеджера паролей или аппаратного ключа]Миграция и совместимость: чего ожидать

- Браузеры: современные версии Safari, Chrome, Edge поддерживают WebAuthn. На старых версиях возможны ограничения.

- Платформы: Android и Windows постепенно внедряют поддержку passkeys; многие сервисы уже реализуют кросс-платформенные сценарии через QR.

- Корпоративные системы иногда требуют времени для перехода — готовьте план поэтапной миграции.

Краткий глоссарий

- Passkey — безпарольный метод аутентификации, основанный на паре публичного/приватного ключей.

- FIDO — альянс и набор стандартов для безпарольной аутентификации.

- WebAuthn — веб-API для создания и использования публично/приватных ключей в браузере.

- iCloud Keychain — система Apple для хранения и синхронизации паролей и passkeys с end-to-end шифрованием.

Часто задаваемые вопросы

Как использовать passkeys с устройством, не относящимся к Apple?

Если passkey сохранён в iCloud Keychain на iPhone, вы можете на не-Apple устройстве выбрать «Другие варианты входа» или аналогичную опцию — сайт сгенерирует QR-код. Отсканируйте QR-код iPhone и подтвердите вход через Face ID/Touch ID.

Может ли Apple прочитать мои passkeys?

Нет. Passkeys хранятся в iCloud Keychain и защищены end-to-end шифрованием. Приватные ключи не передаются Apple в открытом виде.

Заменят ли passkeys все пароли?

Технически passkeys способны заменить пароли, но это требует поддержки со стороны сайтов и приложений. Пока переход идёт поэтапно: на новых и обновлённых сервисах вы увидите опцию входа через passkey.

Сколько попыток восстановления Keychain доступно?

iCloud даёт ограниченное число попыток (10) для аутентификации при восстановлении Keychain. Это мерa для защиты от атак подбором. При многократных неудачах восстановление потребует обращения в поддержку и дополнительных подтверждений личности.

Итог и рекомендации

- Passkeys — безопасная и удобная замена паролям, снижает риск фишинга и утечек.

- Включите iCloud Keychain и 2FA для Apple ID перед началом использования.

- Для критичных сервисов комбинируйте passkeys с аппаратными ключами и политиками доступа.

- Планируйте миграцию и обучение пользователей: это улучшит безопасность организации без ухудшения UX.

Ключевые шаги сейчас: включите iCloud Keychain, проверьте доверенные устройства и телефоны, попробуйте создать passkey при регистрации на поддерживаемом сайте.

Image credit: Unsplash. Все скриншоты предоставлены Hashir Ibrahim.

Похожие материалы

Несколько аккаунтов Skype: Multi Skype Launcher

Журнал для работы: повысить продуктивность

Персональные звуки уведомлений на Android

Скачивание шоу Hulu для офлайн‑просмотра

Microsoft Start: персонализированная новостная лента