Безопасность умного дома: риски и защита

Коротко: умные устройства повышают комфорт и безопасность дома, но расширяют поверхность атаки — от кражи личности и слежки до подмены данных и взлома приложений. В статье переведены основные риски, даны практические шаги защиты, матрица рисков, руководство по инцидентам и чек-листы для владельца и установщика.

Почему умный дом создаёт риски безопасности

Умный дом работает благодаря Интернету вещей (IoT). Устройства соединяются через сеть, собирают данные и отправляют их в облако для анализа — чтобы понять поведение жильцов и автоматизировать сценарии. Такая автоматика делает жизнь удобнее, но и увеличивает зависимости:

- централизованные хранилища данных и аккаунты становятся интересной целью для злоумышленников;

- большое количество устройств с разным ПО и политиками обновления усложняет управление безопасностью;

- многие устройства по умолчанию имеют слабые учётные данные или не поддерживают шифрование.

Если данные или управление устройствами попадут в чужие руки, это может привести к физическим и финансовым последствиям, потере приватности и рискам для безопасности семьи.

Важно понимать термин: IoT — устройства, подключённые к интернету (датчики, камеры, замки, колонки и т. д.).

Основные риски и как их уменьшить

Ниже — переведённые и расширенные разделы с рекомендациями по предотвращению каждой угрозы.

1. Кража личности

Схема: злоумышленники получают доступ не к самому устройству, а к базе провайдера или к аккаунту пользователя. Получив личные данные, они могут совершать транзакции, оформлять кредиты и выдавать себя за вас.

Как защититься

- Включите двухфакторную аутентификацию (2FA) на аккаунтах провайдеров и почте.

- Храните платёжные данные отдельно от аккаунта умного дома или используйте виртуальные карты.

- Следите за выписками по счетам и настраивайте уведомления о транзакциях.

- На мобильных устройствах включите биометрию и блокировку экрана, используйте актуальное антивирусное ПО.

- При использовании общедоступного Wi‑Fi применяйте VPN.

Важно: регулярно меняйте пароли и используйте менеджер паролей.

2. Прослушка и слежение

Многие камеры и голосовые помощники записывают аудио и видео. При взломе злоумышленник может наблюдать или подслушивать вас.

Как защититься

- Удаляйте историю голосовых запросов и видеозаписи, если она вам не нужна.

- Отключайте микрофон и камеру на устройствах, когда приватность нужна, либо физически закрывайте камеру.

- Отключайте Wi‑Fi, когда находитесь в зоне повышенной приватности.

- Настройте отдельную гостевую сеть для IoT — изоляция устройств снижает риск перехвата управления.

Когда это не работает

Если устройство записывает локально и злоумышленник имеет физический доступ, простые программные меры не помогут — требуется защита физического доступа и шифрование хранилищ.

3. Отслеживание локации

Многие устройства и приложения используют GPS и данные о местоположении, чтобы реализовать сценарии (например, открывать ворота, когда вы подъезжаете). Если эти данные скомпрометированы, злоумышленник узнает, когда вас нет дома.

Как защититься

- Отключайте функции геолокации в приложениях, где это не критично.

- Используйте отдельную сеть для умных устройств и отдельные учётные записи.

- Минимизируйте количество сервисов, которые знают точную геолокацию вашего дома.

4. Подмена и манипуляция данными

Данные с камер и датчиков могут быть перехвачены или заменены — тогда логи и видео становятся недостоверными.

Как защититься

- Выбирайте системы с поддержкой шифрования каналов (TLS) и хранения.

- Используйте File Integrity Monitoring (FIM) для выявления подмены файлов и резервного копирования реплик видеозаписей.

- Храните резервные копии на независимом хранилище, доступ к которому максимально защищён.

5. Уязвимости сторонних приложений

Многие умные дома зависят от сторонних мобильных приложений, плагинов и облачных интеграций. Слабая защищённость таких приложений открывает окно во всю систему.

Как защититься

- Ограничивайте права приложений: давайте доступ только к нужным функциям.

- Проверьте репутацию и частоту обновлений разработчика при установке приложений.

- Включите двухфакторную аутентификацию и мониторинг сессий.

- Не кликайте на подозрительные ссылки и внимательно проверяйте URL.

Практическое руководство по защите умного дома — чек-лист

Ниже — упрощённый план действий, который подойдёт для большинства домашних установок.

Общие

- Обновить прошивки всех устройств и приложений.

- Установить уникальные сложные пароли (использовать менеджер паролей).

- Включить двухфакторную аутентификацию.

- Разделить сети: отдельная сеть для IoT, гостевая сеть для гостей.

- Отключить неиспользуемые сервисы и права доступа.

- Регулярно проверять логи и уведомления о входах.

Для камер и замков

- Включить шифрование записи и хранение бэкапов вне устройства.

- Закрывать камеру физически, когда она не нужна.

Для голосовых помощников

- Отключать запись запросов или регулярно удалять историю.

- Включить подтверждение транзакций (PIN/пароль) для покупок.

Для домашних маршрутизаторов

- Сменить заводской пароль и SSID по умолчанию.

- Включить WPA3/WPA2 и обновить прошивку.

- Отключить WPS и UPnP, если не требуются.

Матрица рисков и рекомендации

| Риск | Вероятность | Потенциальный ущерб | Рекомендация |

|---|---|---|---|

| Кража личности | Средняя | Высокий | 2FA, мониторинг транзакций |

| Прослушка/видео‑слежка | Средняя | Высокий | Изоляция сети, физическое закрытие камер |

| Отслеживание локации | Низкая–средняя | Средний | Отключение геолокации, отдельные учётные записи |

| Подмена данных | Низкая | Средний–высокий | FIM, резервное хранение, шифрование |

| Уязвимости приложений | Средняя | Средний–высокий | Контроль прав, обновления, 2FA |

Important: матрица — ориентир для оценки; конкретная вероятность зависит от вашего ландшафта устройств и привычек.

Руководство по инциденту: быстрые шаги при взломе

- Отключите устройство от сети (физически или через роутер).

- Измените пароли и включите 2FA на пострадавших аккаунтах.

- Проверьте логи доступа и зафиксируйте временные метки (скриншоты).

- Свяжитесь с провайдером сервиса и сообщите о возможном компромиссе.

- Восстановите устройства из чистой резервной копии; если нет — сбросьте на заводские настройки и обновите ПО.

- Оповестите банк и поставщиков платежей, если есть риск финансовых операций.

- При серьёзных инцидентах обратитесь к профессиональному специалисту по инцидент‑реакции.

Шаблон настроек безопасности для базовой домашней установки

- Маршрутизатор: новый пароль, WPA3 или WPA2, отключить WPS и UPnP, включить гостевую сеть.

- Устройства IoT: уникальные пароли, последняя прошивка, отключены ненужные сервисы.

- Облачные учётные записи: сложный пароль, 2FA, минимальный набор персональных данных.

- Резервное хранилище: внешнее облако с версиями файлов и шифрованием.

Роли и обязанности: чек-листы

Для владельца дома

- Проводить ежемесячную проверку устройств и обновлений.

- Хранить контакты установщика и провайдера.

- Обучать домочадцев правилам безопасного использования.

Для установщика/интегратора

- Применять принципы «безопасной по умолчанию» при настройке.

- Документировать учётные записи, сертификаты и ключи.

- Настроить сетевую сегментацию и рекомендации по резервному хранению.

Для системного администратора (если есть)

- Вести журнал изменений и обзоры конфигураций.

- Настроить мониторинг и оповещения о подозрительных событиях.

Модель зрелости защиты умного дома (упрощённо)

- Базовый: смена заводских паролей, одноуровневая сеть.

- Стандартный: регулярные обновления, 2FA, гостевая сеть для гостей.

- Продвинутый: сегментация сети, FIM, централизованный мониторинг, политика резервного копирования.

Выберите уровень, исходя из стоимости устройств и нужного уровня безопасности.

Безопасность и конфиденциальность: заметки по соблюдению правил

- Минимизируйте хранение личных данных в облаках (например, копии паспортов, номера карт).

- При обработке персональных данных жильцов учитывайте требования локального законодательства о защите данных и, при необходимости, консультируйтесь со специалистом по защите данных.

- Для стран с действующей GDPR: обеспечьте право на удаление и информированное согласие при использовании сервисов, которые передают данные в сторонние облака.

Когда автоматизация может не подойти

- Если у вас нет ресурсов на регулярное обслуживание устройств.

- Если в доме много гостей с временным доступом — управление доступом усложняется.

- Если устройства устарели и не получают обновлений от производителя.

Альтернатива: заменить критичные устройства на более простые решения с минимальным подключением к интернету.

Принятие решения: дерево действий

flowchart TD

A[Всплывает подозрение на взлом] --> B{Можно ли изолировать устройство?}

B -- Да --> C[Отключить устройство от сети]

B -- Нет --> D[Отключить маршрутизатор или весь сегмент]

C --> E[Сменить пароли и 2FA]

D --> E

E --> F{Присутствует финансовый риск?}

F -- Да --> G[Сообщить в банк и сменить карты]

F -- Нет --> H[Проверить логи и восстановить из резервной копии]

G --> H

H --> I[Обратиться к поставщику / специалисту]Часто задаваемые вопросы

Можно ли полностью обезопасить умный дом?

Полностью исключить риск нельзя, но можно снизить вероятность и воздействие — регулярные обновления, сетевое разделение, 2FA и резервные копии значительно уменьшают уязвимости.

Какие устройства представляют наибольшую угрозу?

Чаще всего это старые устройства без обновлений, дешёвые гаджеты с заводскими паролями и сторонние интеграции без шифрования.

Нужно ли отключать голосовых помощников каждый раз, когда они не нужны?

Практически: если нужна полная приватность — лучше отключать или физически заглушать микрофон. Для большинства пользователей достаточно регулярной очистки истории и контроля прав доступа.

Короткая версия объявления для жильцов (100–200 слов)

Умный дом делает жизнь удобнее, но открывает пути для киберугроз: кража личности, слежка, подмена данных и удалённый контроль. Чтобы снизить риски, обновите прошивки, смените заводские пароли, включите двухфакторную аутентификацию и разделите сеть: отдельная сеть для гостей и IoT. Отключайте геолокацию, удаляйте ненужные записи голосовых помощников и храните резервные копии с шифрованием. При подозрении на взлом — изолируйте устройство, смените пароли и свяжитесь с провайдером. Регулярные базовые меры позволяют сохранить приватность и безопасность без отказа от удобств умного дома.

Если нужно, приведу готовый чек‑лист для печати, шаблон политики доступа или рекомендации по выбору конкретных моделей устройств.

Похожие материалы

Синхронизировать Windows Live и Google Календарь

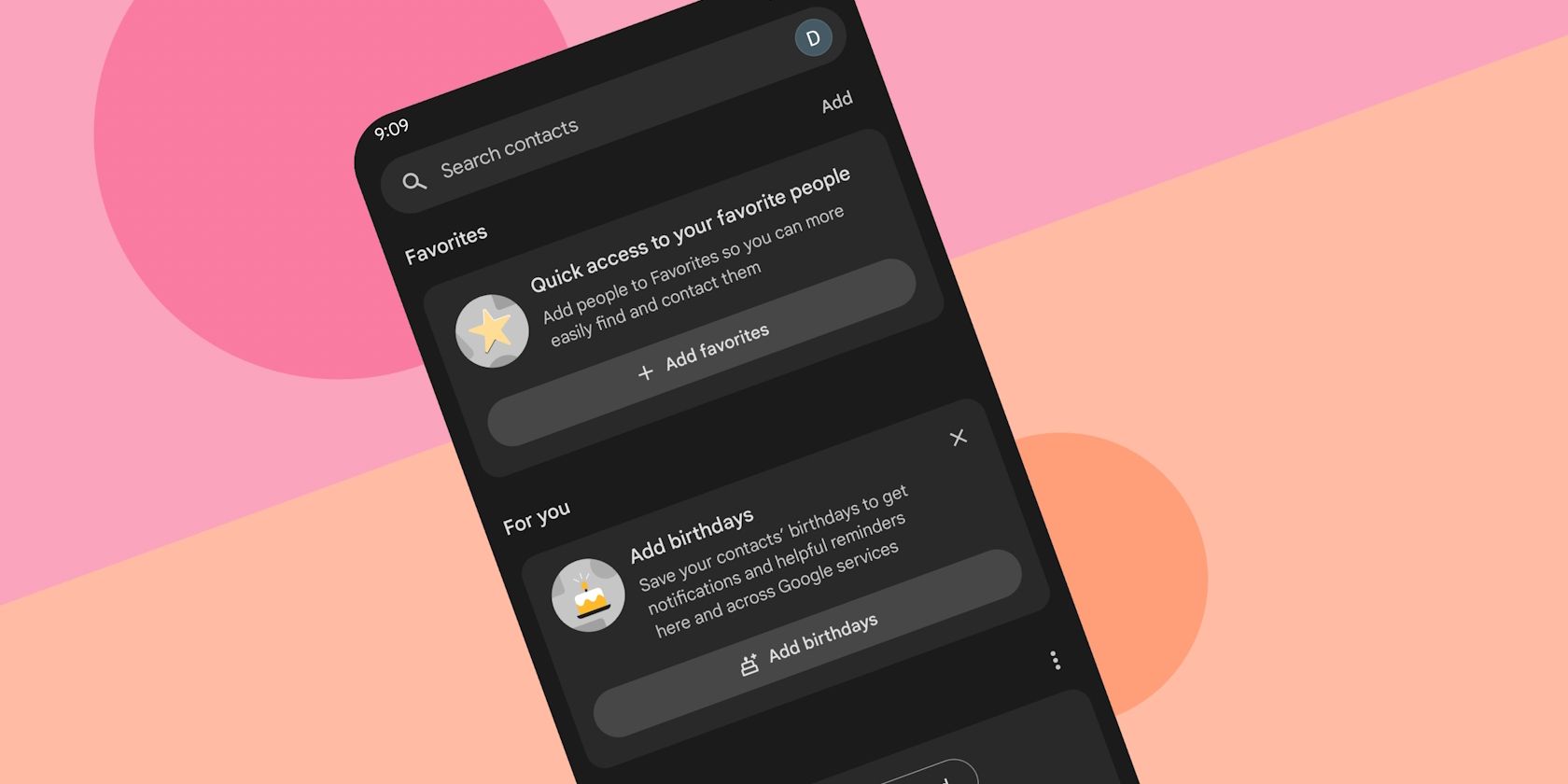

Напоминания о днях рождения в Google Contacts — настройка

Дешевая волноводная Wi‑Fi антенна из банки

Перенос контактов между Google‑аккаунтами на Android

Установка Linux в VMware на Windows